Специалисты Рурского университета в Бохуме рассказали, как им удалось подделать цифровые подписи (и создать фейковые) для 21 из 22 десктопных приложений для просмотра PDF, а также 5 из 7 онлайновых сервисов. В список скомпрометированных исследователями решений вошли Adobe Acrobat Reader, Foxit Reader и LibreOffice, также онлайновые DocuSign и Evotrus.

С октября 2018 года исследователи, совместно со специалистами BSI-CERT, уведомляли разработчиков скомпрометированных решений о проблемах, и результаты исследования были опубликованы лишь после того, как все производители закончили патчить свои продукты. Дело в том, что подписанные документы PDF, к примеру, принимают в судах, используют для одобрения финансовых транзакций и при работе с налоговой документацией, кроме того, таким образом могут быть подписаны одобренные правительствами пресс-релизы и другие бумаги. То есть подделка подписей – это очень серьезная проблема, способная спровоцировать настоящий хаос в ряде областей.

В своем докладе специалисты делят найденные уязвимости на три группы:

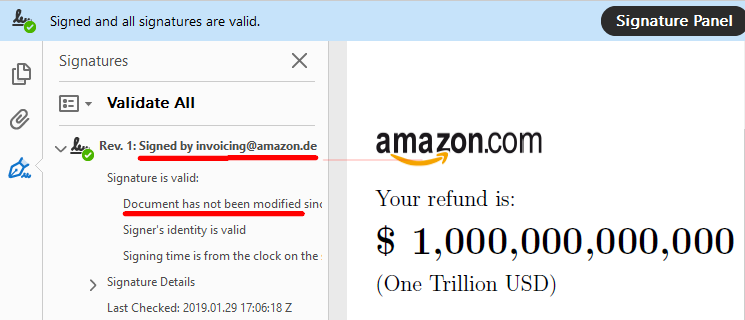

- Универсальная подделка подписи (Universal Signature Forgery, USF): баг позволяет атакующему обмануть процесс верификации подписи и показать пользователю фальшивое сообщение о том, что подпись действительна;

- Атака инкрементного обновления (Incremental Saving Attack, ISA): позволяет атакующему добавить дополнительный контент в уже подписанный документ PDF через инкрементное обновление, то есть не меняя существующей подписи;

- «Заворачивание» подписи (Signature Wrapping, SW): атака похожа на предыдущую, но в данном случае код атакующего может обмануть процесс валидации подписи, «завернув» ее вокруг контента злоумышленника и подписав инкрементное обновление.

Подробное описание данных уязвимостей доступно в блоге исследователей, на официальном сайте проблемы, а также в докладе специалистов (1, 2) .