Эксперты Cofense рассказали о фишинговой кампании, главной целью которой являлась известная энергетическая компания в США. Злоумышленники использовали QR-коды в своих вредоносных письмах, чтобы обмануть системы безопасности.

По данным исследователей, примерно треть (29%) из 1000 электронных писем, связанных с этой кампанией, была нацелена на неназванную энергетическую компанию США, тогда как остальные письма были адресованы фирмам, работающим в сферах производства (15%), страхования (9%), технологий (7%), и финансовых услуг (6%).

Cofense отмечает, что QR-коды впервые используются в таком масштабе, то есть все больше фишеров могут тестировать их эффективность в качестве вектора атаки.

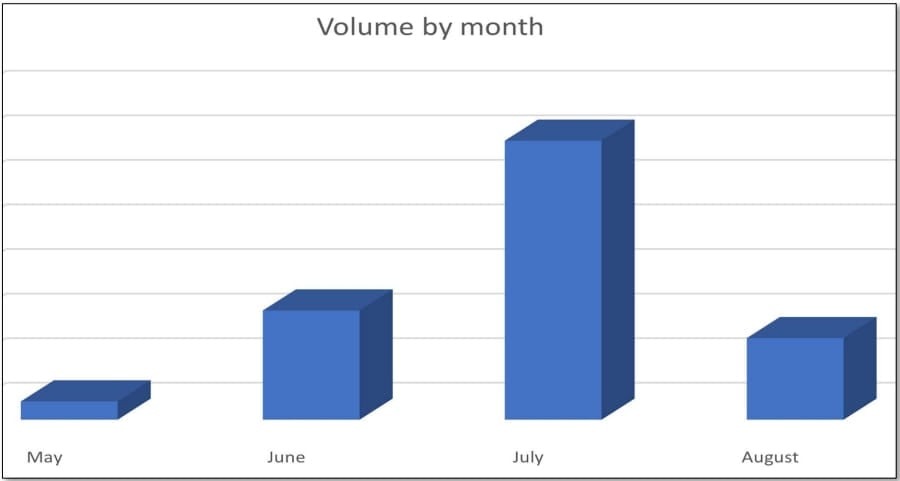

«Эта кампания изначально проводилась в небольших масштабах, но в конечном итоге ее объем значительно превысил значения, обычно наблюдаемые в аналогичных кампаниях, что сделало ее заметной», — пишут эксперты, отмечая, что количество электронных писем увеличивалось примерно на 270% за месяц.

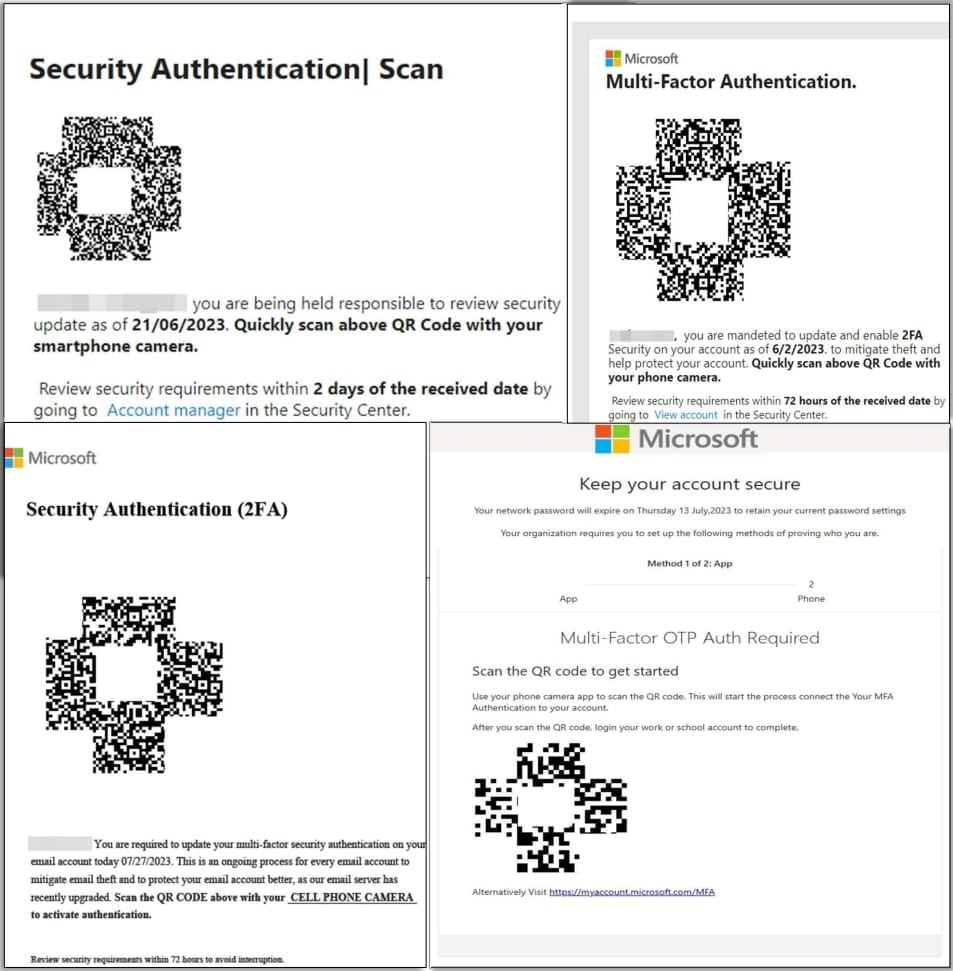

Такие атаки начинаются с фишингового письма, в котором утверждается, что получатель должен предпринять немедленные действия для обновления настроек своей учетной записи Microsoft 365.

Письма хакеров содержат вложения в формате PNG или PDF с QR-кодом, который получателю предлагается отсканировать, для подтверждения учетной записи. Также в письмах подчеркивается, что для подтверждения аккаунта у пользователя есть всего 2-3 дня.

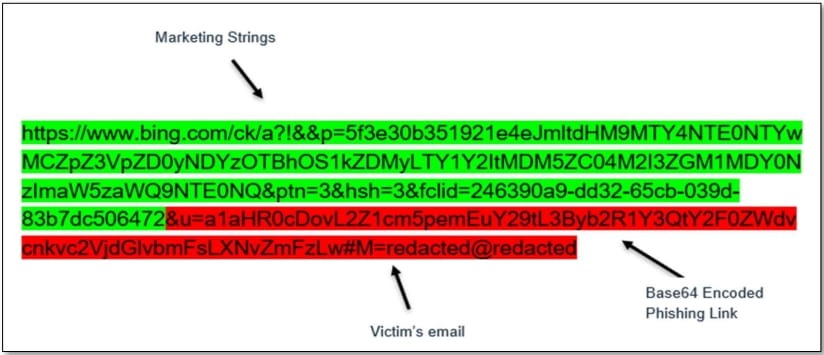

QR-коды, встроенные в изображения, используются для обхода защитных механизмов электронной почты, которые обычно сканируют сообщения на наличие вредоносных ссылок. Также, чтобы дополнительно защититься от обнаружения, QR-коды в этой кампании используют сервисы Bing, Salesforce и Cloudflare Web3 для перенаправления жертв на фишинговую страницу Microsoft 365.

В итоге сокрытие URL-адресов в QR-кодах, злоупотребление законными сервисами и использование кодировки base64 для фишинговых ссылок помогает злоумышленникам обойти защитные фильтры электронной почты.

В конце своего отчета специалисты Cofense предлагают организациям использовать инструменты распознавания изображений для защиты от такого фишинга, хотя даже это не гарантирует обнаружение всех вредоносных QR-кодов.