Компания Microsoft сообщила об обнаружении новой версии вымогателя BlackCat, которая включает в себя фреймворк Impacket и хакерский инструмент Remcom, позволяющие осуществлять боковое перемещение во взломанной сети.

Microsoft присвоила новой версии малвари идентификатор BlackCat 3.0, хотя сами хакеры называют ее Sphynx или BlackCat/ALPHV 2.0.

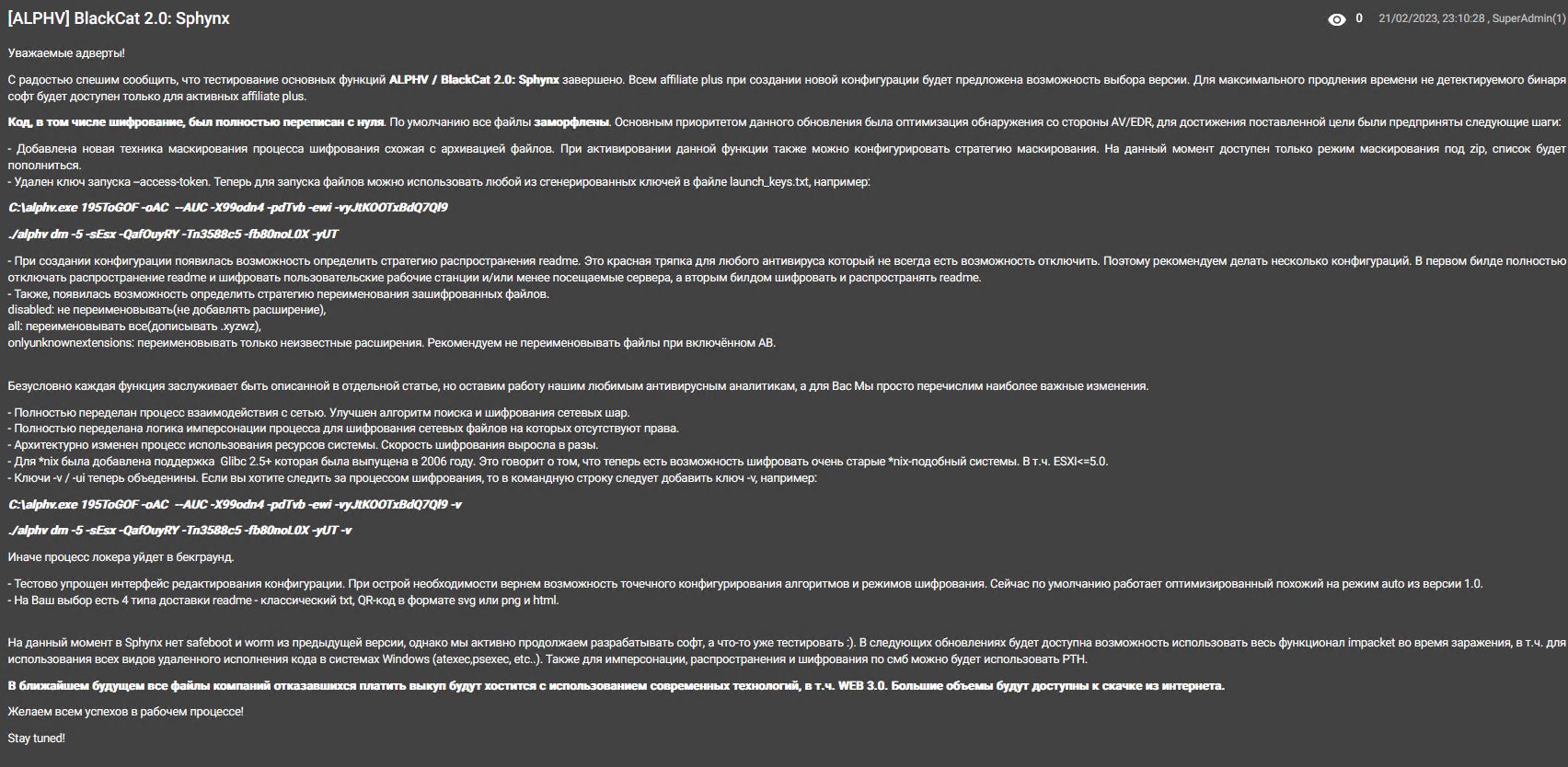

Еще в апреле текущего года эксперты VX-Underground сообщали о появлении нового шифровальщика BlackCat (ALPHV) под названием Sphynx. Тогда хакеры сообщали, что завершили тестирование основных функций Sphynx, код, отвечающий за шифрование, был переписан с нуля, все файлы по умолчанию «заморфлены», а основным приоритетом была оптимизация обнаружения со стороны AV/EDR.

Вскоре после этого эксперты IBM Security X-Force изучили новый шифровальщик, предупредив, что вредонос превратился в настоящий набор инструментов на базе Impacket, используемый для постэксплуатации, включая удаленное выполнение и кражу секретов из процессов.

Теперь команда Microsoft Threat Intelligence так же проанализировала новую версию Sphynx и пришла к выводу, что тот действительно использует опенсорсный Impacket для бокового перемещения в скомпрометированных сетях.

Impacket представляет собой коллекцию классов Python для работы с сетевыми протоколами. Чаще всего он используется пентестерами, red team и злоумышленниками в качестве инструментария для постэксплуатации, бокового перемещения по сети, извлечения учетных данных из процессов, выполнения атак типа NTLM relay и так далее.

В последнее время Impacket стал очень популярен среди злоумышленников, которые взламывают устройство в сети, а затем используют фреймворк для получения учетных данных и доступа к другим девайсам.

Сообщается, что помимо Impacket, в шифровальщик встроен и инструмент Remcom, который представляет собой удаленную оболочку (remote shell), позволяющую шифровальщику удаленно выполнять команды и копировать файлы на других устройствах в сети.

Microsoft утверждает, что с июля 2023 года новый шифровальщик уже «филиалом» BlackCat, который компания отслеживает как Storm-0875.