Специалисты F-Secure изучили банковский троян SpyNote для Android, распространяющийся посредством фишинговых SMS-сообщений, в которых хакеры убеждают жертв скачать и установить вредоносное приложение.

После установки малварь запрашивает у пользователя ряд опасных разрешений, включая доступ к журналам вызовов, камере, SMS-сообщениям и внешнему хранилищу. Кроме того, SpyNote известен тем, что скрывается с главного экрана Android-устройства и экрана последних запущенных приложений, стараясь тем самым затруднить обнаружение.

«Вредоносное приложение SpyNote может быть запущено с помощью внешнего триггера, — пишут эксперты. — После получения намерения (intent), вредоносное приложение запускает основную активность».

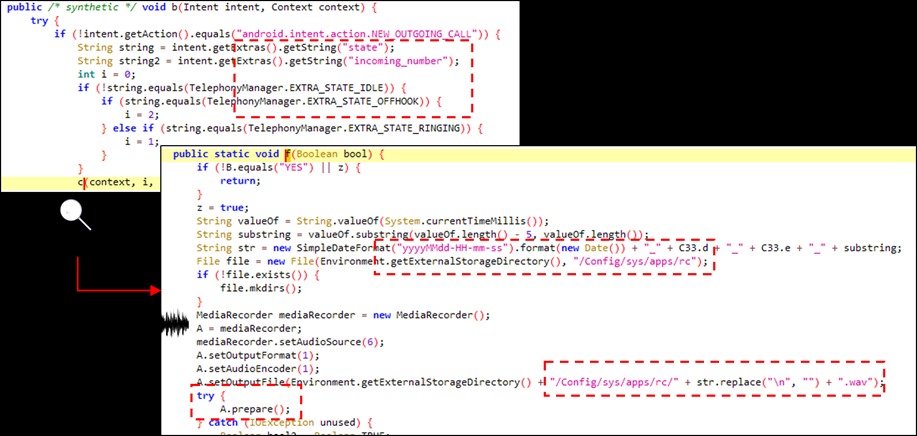

Полученные права вредонос использует для предоставления себе дополнительных разрешений на запись аудио и телефонных разговоров, перехват нажатий клавиш, а также делает скриншоты с помощью API MediaProjection.

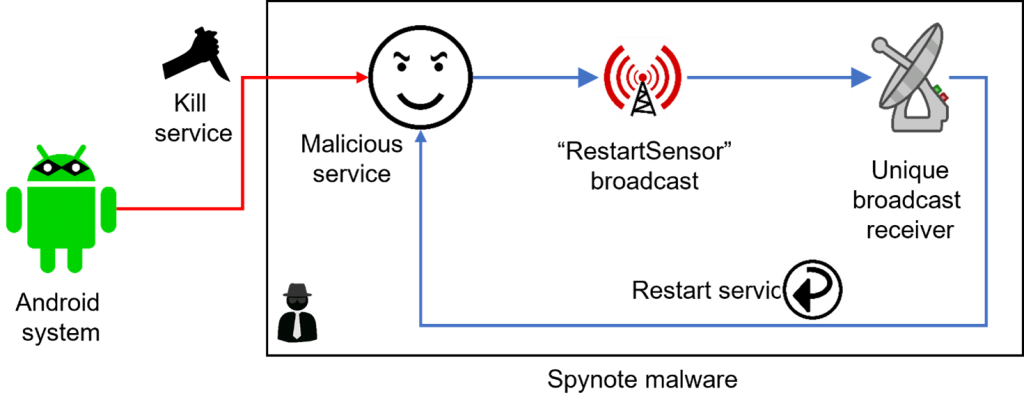

Кроме того, при более детальном изучении был обнаружен ряд «стойких» сервисов, которые противостоят попыткам уничтожения вредоноса как со стороны жертвы, так и со стороны операционной системы. В частности, это достигается путем регистрации broadcast receiver’а, который автоматически перезапускается при выключении.

Более того, пользователи, которые пытаются удалить вредоносное приложение, перейдя в «Настройки», не могут сделать этого, так как меню все время закрывается, благодаря злоупотреблению API Accessibility Service.

«SpyNote представляет собой шпионское ПО, которое собирает и похищает различную информацию, включая нажатия клавиш, журналы вызовов, информацию об установленных приложениях и так далее. Он скрывается на устройстве жертвы, поэтому его трудно заметить. Кроме того, его удаление может оказаться крайне затруднительным, — предупреждают специалисты. — В конечном итоге жертве остается только выполнить сброс к заводским настройкам, потеряв при этом все данные».