Содержание статьи

warning

Статья имеет ознакомительный характер и предназначена для обучения специалистов по безопасности. Автор и редакция не несут ответственности за любой вред, причиненный с применением изложенной информации. Распространение вредоносных программ, нарушение работы систем и нарушение тайны переписки преследуются по закону.

Что такое Metasploit

Если ты занимался программированием, то наверняка знаешь, что фреймворк — это что‑то вроде каркаса, на основе которого можно разработать продукт. Но это не совсем наш случай.

Да, Metasploit можно дополнять, но главная его фишка в том, что это, считай, готовый набор эксплоитов с удобной оболочкой. Запускаем, ищем нужный нам эксплоит, активируем его, а дальше — по ситуации. Если он сработал, то, счастливые, бежим повышать привилегии или выкачивать важные данные. Если нет, то пробуем другие полезные нагрузки или ищем другой эксплоит. Подробнее об этом поговорим дальше.

Сразу скажу, что Metasploit на сегодняшний день серьезно уступает конкурентам (PoshC2, Covenant, Sliver и другим). Слишком уж много в нем накопилось устаревших эксплоитов. Соответственно, и пентестить с ним лучше всего устаревшие приложения. Но для обучения Metasploit подходит отлично, поэтому с него и начнем.

Лично я использую его по большей части для генерации пейлоадов с помощью msfvenom, об этом тоже поговорим дальше.

Написан MSF на Ruby и взаимодействует с PostgreSQL. Эта инфа нам пригодится при запуске.

Запускаем MSF правильно

Предположим, что ты работаешь в Kali Linux, где MSF уже установлен. Также нам понадобится PostgreSQL.

# Если PostgreSQL не установленаsudo apt install postgresql

# Проверяем, работает лиsudo service postgresql status

# Запускаемsudo systemctl start postgresql

# Создаем базу данных для Metasploitsudo msfdb init

База данных нам нужна для управления рабочими пространствами.

Теперь запускаем сам Metasploit:

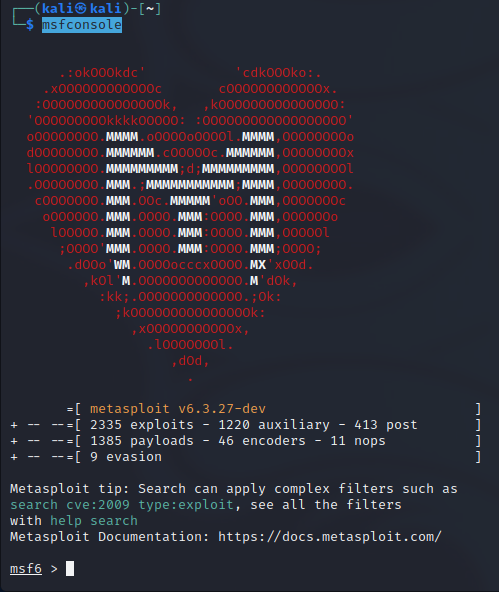

msfconsole

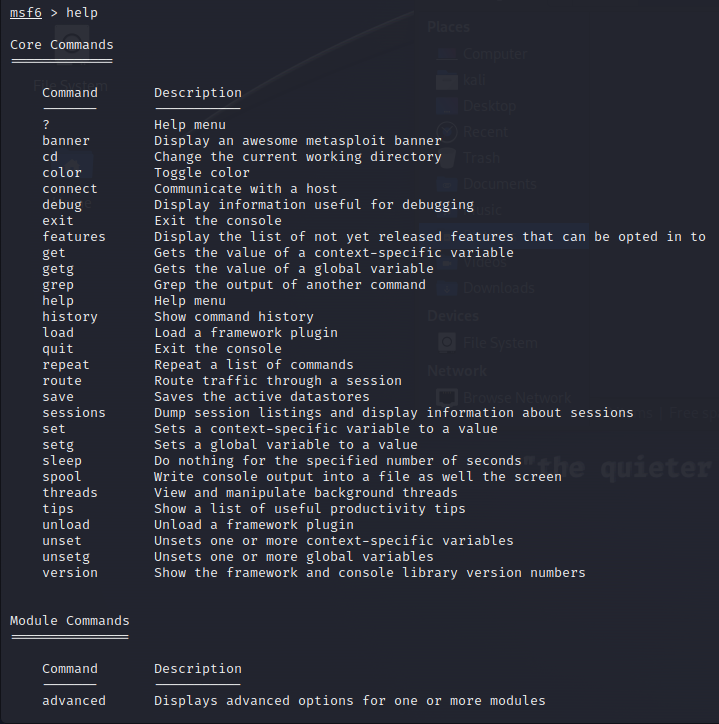

Поздравляю, вот ты и в Metasploit! Первым делом набирай help.

Это все основные команды фреймворка, советую по ним пробежаться глазами.

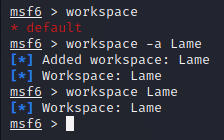

Дальше нам надо создать рабочее пространство, именно для него мы запускали PostgreSQL (а еще для того, чтобы Metasploit быстрее запускался).

# Отобразим текущее рабочее пространство (* default)workspace

# Добавим рабочее пространство под названием Lameworkspace -a Lame

# Переключимся на негоworkspace Lame

Для чего нам рабочие пространства? В первую очередь — чтобы во время работы не запутаться. Целей бывает много, и Metasploit будет хранить полезную информацию для каждой из них. Например, сканы Nmap.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»