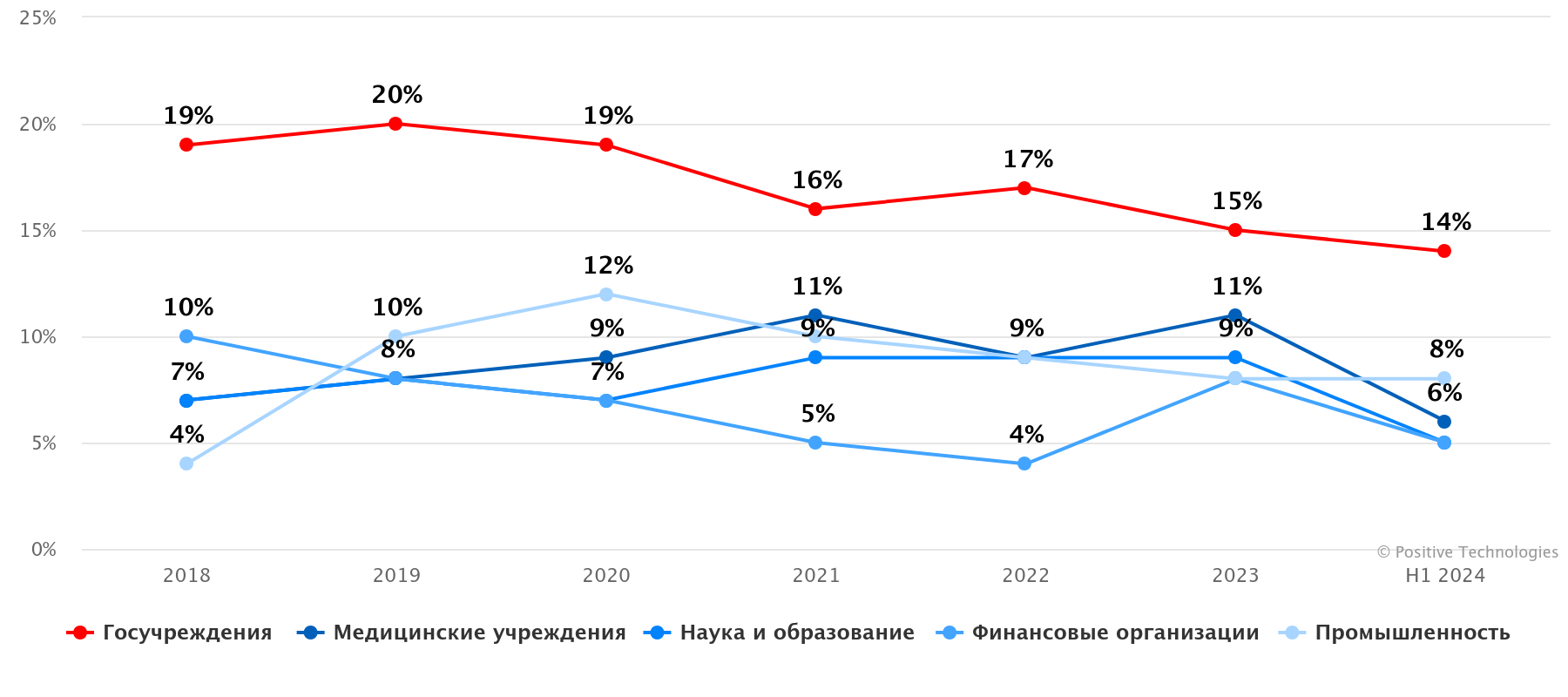

Эксперты Positive Technologies изучили ландшафт угроз в государственном секторе. Исследование, охватывающее период с 2022 года по первую половину 2024-го, было представлено на Восточном экономическом форуме.

По данным аналитиков, шифровальщики остаются самым распространенным типом малвари, применяемым в атаках. Зато в первые шесть месяцев текущего года доля успешных инцидентов с использованием вымогателей уменьшилась на 4% относительно общего показателя за 2023 год и на 14% по сравнению с 2022 годом.

Хотя госучреждения, как правило, не соглашаются платить злоумышленникам выкуп за украденные данные, они все равно находятся под ударом. Так, хакеры атакуют их не только ради финансовой выгоды, но и с целью нарушить работу государственных систем, украсть или уничтожить конфиденциальные данные. Кроме того, эксперты связывают такой выбор жертв с большим количеством сотрудников, которые активно используют электронную почту и другие средства коммуникации в работе: возникает множество точек входа в инфраструктуру ведомств.

Самое частое последствие от таких атак — нарушение основной деятельности организации (48% инцидентов), на втором месте — утечка конфиденциальной информации (41%). Причем аналитики фиксируют непрерывный рост этого показателя: в 2023 году утечки происходили в 41% случаев, а в первом полугодии 2024-го — уже в 48%.

Государственный сектор стал самым атакуемым APT-группировками. В таргетированных атаках преобладают трояны удаленного доступа (65% случаев) и спайварь (35% случаев).

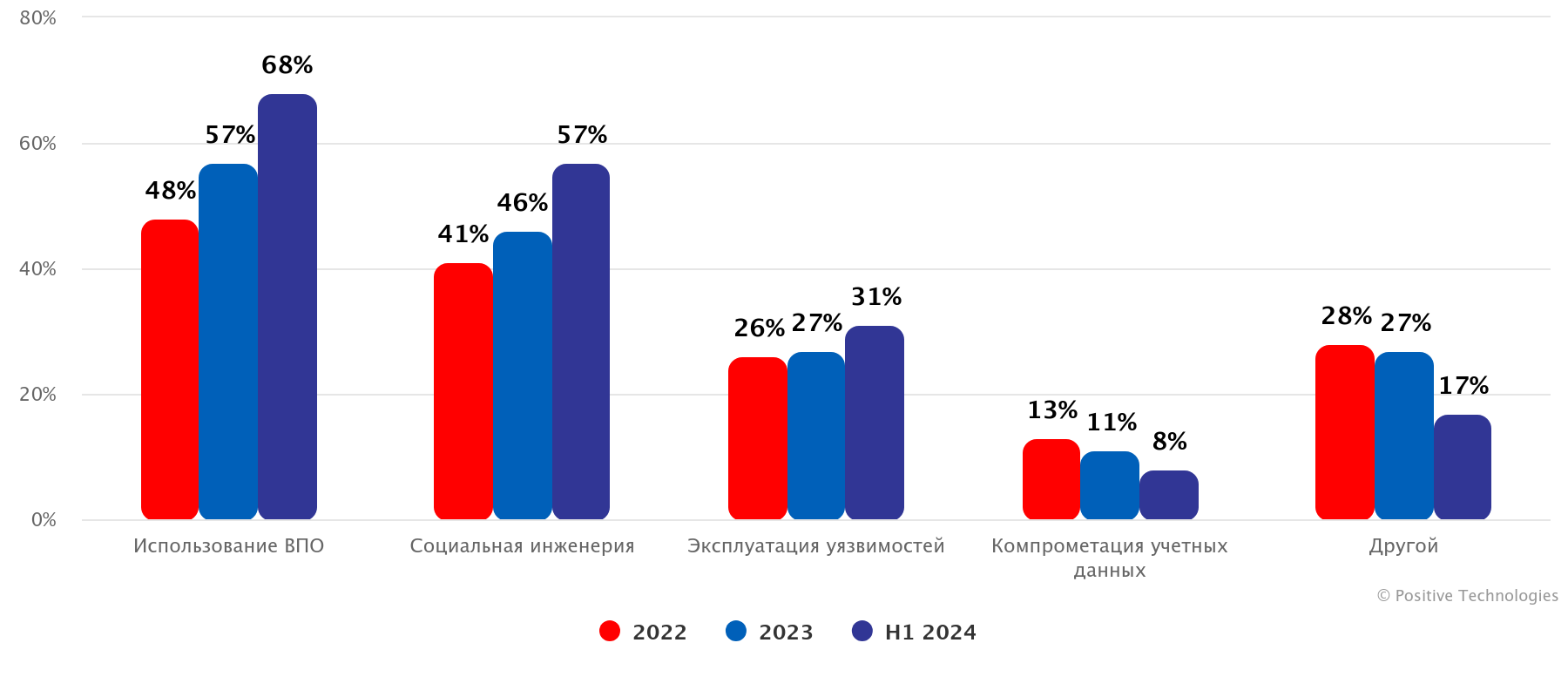

Отмечается, что почти в половине инцидентов (47%) злоумышленники применяли социальную инженерию и полагались на человеческий фактор, чтобы ввести жертв в заблуждение. Помимо этого, в каждой второй успешной атаке (56%) применялись вредоносные программы.

Эксперты подчеркивают, что популярность использования малвари неуклонно растет: 48% инцидентов — в 2022 году, 57% случаев — в 2023 году и 68% — в первой половине 2024 года. По их словам, эта динамика обусловлена простотой и эффективностью применения вредоносов. Кроме того, существует активный теневой рынок, где можно арендовать или купить готовую малварь, а также заказать индивидуальную разработку.

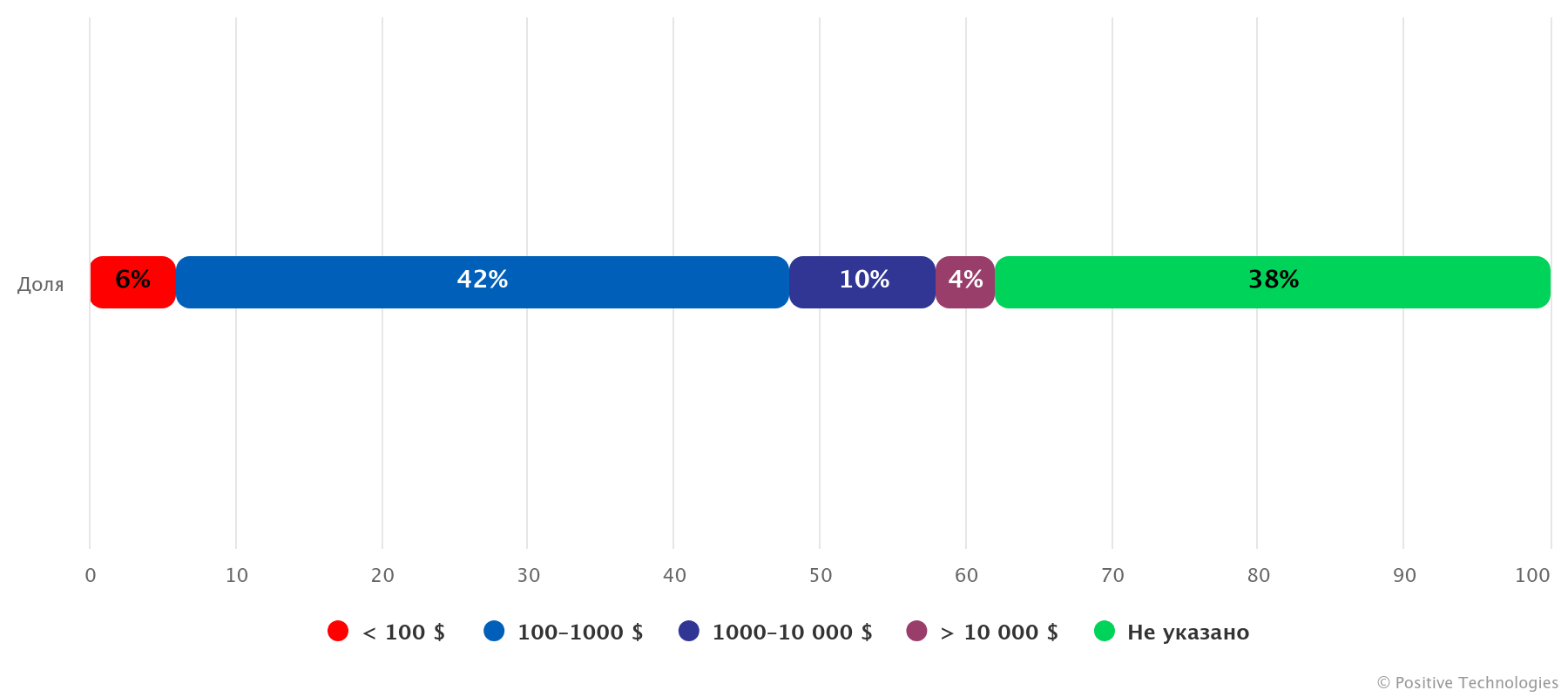

Также отчет гласит, что злоумышленники покупают или обменивают учетные данные для доступа к скомпрометированным устройствам в даркнете. Так, в каждом шестом объявлении предлагается доступ к инфраструктуре скомпрометированных госорганизаций. Стоимость доступа может варьироваться от 20 до нескольких тысяч долларов за доступы с высокими привилегиями. При этом в трети случаев цена не указана, то есть стороны договариваются о ней в частном порядке.

По мнению экспертов, важность построения результативной кибербезопасности в госсекторе диктуется опасными последствиями кибератак: нападение на одно ведомство может повлиять не только на него, но и на другие структуры, на все государство и его граждан. Например, кража персональных данных пользователей в результате атаки на одно госучреждение может повлечь за собой незаконный доступ как к государственным ресурсам других организаций, так и к коммерческим сервисам.

Также помимо России, в отчете выделены другие регионы с высокой активностью атак на сектор госуправления. Наибольший интерес для злоумышленников представляют страны Азии (33%), Африки (12%) и Северной Америки (12%).

Кроме того, в киберпространстве отражается и межгосударственная экономическая конкуренция: именно она оказывается предпосылкой тщательно спланированных целенаправленных атак на госструктуры. Так, почти половина всех успешных кибернатак (48%) за изученный период были целевыми, и чаще всего они приводили к утечкам данных (62% случаев). Атаки проводят как высококвалифицированные APT-группы, так и хактивисты. Главным образом им удается похищать персональные данные (33%) и коммерческую тайну (30%).