Ежегодно в рамках международного форума по безопасности Positive Hack Days проходит не меньше десятка конкурсов. Соревнования нужны не только для создания живой атмосферы на конференции: задания и другие материалы этих конкурсов становятся обучающими пособиями программы Positive Education, к которой присоединились уже более 50 образовательных учреждений. Сотни студентов из МГУ, МИФИ, НГУ, ОмГТУ, ДВФУ, СГАУ и других российских вузов уже прошли обучение в области информационной безопасности на основе материалов CTF, HackQuest, «Большого ку$hа» и других состязаний PHDays. В данной статье мы расскажем о том, как устроены самые популярные из этих конкурсов.

Capture The Flag (CTF)

Обычно соревнования CTF делятся на два типа — task-based, где главная задача заключается в решении заданий, и attack & defence, когда команды должны защищать свои сети и атаковать системы соперников. Positive Hack Days CTF совмещает обе эти концепции, дополняя их оригинальными игровыми механиками.

Инфраструктура и задания разрабатываются согласно общей легенде. В 2014 году участники перевоплотились в спасителей сказочного мира D’Errorim, которому угрожала гибель, — но в итоге оказалось, что они сражались не на той стороне, и теперь опасность грозит их собственному дому. Сюжетная линия объединяла отборочные соревнования CTF Quals с финальной битвой во время PHDays.

Кроме того, участники CTF могли заработать дополнительные очки в конкурсах основной программы. В 2013 году участники проходили хакерский лабиринт, а в 2014 году могли испытать свои силы во взломе промышленных систем управления на конкурсе Critical Infrastructure Attack. Заработать дополнительные баллы удалось команде RDot. На второй день соревнований центральным заданием стал анализ защищенности терминала QIWI: нужно было вывести из него деньги. Ближе всех к победе в этом конкурсе удалось подобраться команде More Smoked Leet Chicken.

Чтобы соревнования были зрелищнее, организаторы разработали систему визуализации в стиле фэнтези. В 2014 году к визуализации на больших экранах добавились приложения для iOS и Android: любой желающий мог следить за ходом битвы на экране своего смартфона.

На отборочных соревнованиях в 2014 году зарегистрировалось больше 600 команд. 10 команд из 6 стран мира, попавшие в финал, вели ожесточенную борьбу в течение двух дней, смена лидера происходила неоднократно. В конечном итоге победу одержала команда Dragon Sector, представлявшая Польшу. Второе место заняли испанцы из int3pids, а третьими стали россияне из Balalaika Cr3w.

Critical Infrastructure Attack (CIA)

Впервые это соревнование состоялось под названием Choo Choo Pwn на PHDays III в 2013 году: для конкурса была создана модель транспортной системы, управляемая реальной системой АСУ ТП. В 2014 году конкурсная инфраструктура была кардинально обновлена, что открыло возможности для обнаружения уязвимостей нулевого дня. Стенд дополнился большим количеством новых SCADA-систем (например, Siemens TIA Portal 13 Pro и Schneider Electric ClearSCADA 2014) и различными OPC-серверами (Kepware KepServerEX, Honeywell Matrikon OPC). Среди пополнений были также новые HMI-устройства и панель Siemens KTP 600, ПЛК (Siemens Simatic S7-300 и S7-1500), а также устройства удаленного управления (например, ICP DAS PET-7067); один из ПЛК (Schneider Electric MiCOM C264) был предоставлен компанией «КРОК».

Конкурсантам предстояло обнаружить и проэксплуатировать уязвимости SCADA-систем и промышленных протоколов, чтобы захватить управление над роботом-манипулятором, грузовым краном, системами управления транспортом и городского энергообеспечения (в частности, уличного освещения). Кроме того, в макете была реализована возможность удаленного управления другими объектами — роботами, отдельными мощностями завода, железнодорожным переездом, градирнями. Подчеркнем, что все конкурсные SCADA-системы и контроллеры реально используются на множестве критически важных объектов в самых разных отраслях — на фабриках и гидроэлектростанциях, в управлении городским транспортом, в нефтяной и газовой промышленности.

Соревнование проходило на протяжении двух дней. Победителем, получившим в награду летающую камеру Phantom 2 Vision+, стала Алиса Шевченко, которая обнаружила несколько уязвимостей нулевого дня в популярной системе промышленной автоматизации Indusoft Web Studio 7.1 фирмы Schneider Electric. Разделившие второе место Никита Максимов и Павел Марков сумели вывести из строя RTU PET-7000 фирмы ICP DAS и подобрать пароль для веб-интерфейса контроллера Allen-Bradley MicroLogix 1400 фирмы Rockwell Automation, а третьим стал Дмитрий Казаков, обнаруживший XSS-уязвимости (уже известные) в веб-интерфейсах котроллеров Simatic S7-1200 фирмы Siemens.

Конкурсантам также удалось поуправлять роботами и кранами по протоколу Modbus TCP. На протяжении двух дней было найдено множество критически опасных уязвимостей, больше всего — в контроллерах Simatic S7-1200. Кроме того, в конце первого дня один из участников неоднократно добивался отказа в работе веб-сервера MiniWeb в WinCC Flexible 2008 SP3 Update4.

В реальной городской среде эксплуатация подобных уязвимостей может привести к самым губительным последствиям —нарушению функционирования систем управления жизненно важными объектами. Следуя принципам ответственного разглашения, участники соревнования сначала сообщают о найденных уязвимостях производителям систем, и только после устранения найденных проблем будет опубликована подробная информация о них.

«Безумный дом»

«Безумный дом» на PHDays IV стал продолжением соревнования «Лабиринт» предыдущего года. Тогда участники конкурса должны были за минимальное время преодолеть полосу препятствий, оборудованную датчиками движения, лазерным полем и другими препятствиями. На этот раз организаторы создали копию реальной квартиры, оборудованной различными электронными приборами и системой «умного дома». По легенде конкурса, дом «сошел с ума» из-за сбоя и стал настоящей ловушкой для своего хозяина, освободить которого и должны были участники соревнования.

Чтобы попасть в квартиру, нужно сначала обмануть систему идентификации по биометрическим данным, включающую измерение веса и роста. Затем через планшет, находящийся в квартире, можно получить доступ к интерфейсу управления электроприборами — освещением, водоснабжением, телевизором, пылесосом и другими приборами. Но и планшет нужно сначала разблокировать. Для этого можно использовать недостаток технологии Face Unlock в Android: найти в квартире фотографию владельца и поднести ее к камере планшета. Другой вариант получить доступ — обыграть искусственный интеллект в шахматы.

Для каждого из заданий конкурса существовал альтернативный способ прохождения, напрямую связанный с поиском и эксплуатацией уязвимостей в обозначенных выше системах. Недокументированные возможности, позволяющие обойти логику работы программ, были связаны с некорректной реализацией взаимодействия клиент-серверного приложения.

Чтобы одержать победу, участнику нужно было пройти все испытания и получить контроль над «умным домом» быстрее конкурентов. Победителем с результатом 6 минут и 3 секунды стал участник под псевдонимом Cryden.

«Конкурентная разведка»

Это соревнование является одним из самых наглядных пособий по безопасности персональных данных, потому что его «полигоном» является Интернет, где участникам необходимо получить данные об определённых людях и организациях (вымышленных, конечно же).

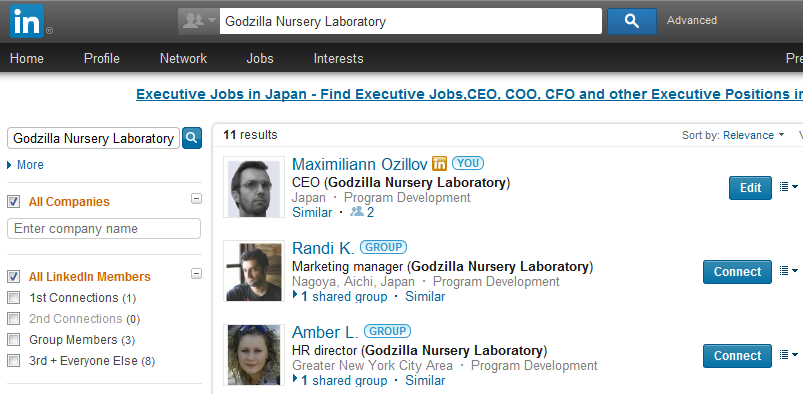

Так, в 2013 году конкурсанты добывали информацию о руководителях загадочной компании Godzilla Nursery Laboratory – требовалось найти номер банковской карты члена совета директоров, любимый парк CEO, номер машины руководителя службы безопасности, и так далее. Оказалось, это не так уж сложно: помогает обычный поисковик, а также особенности почтовых и социальных сервисов. Например, добыть телефон заданного сотрудника можно было так: найдя в Интернете адрес его электронной почты, нужно написать ему письмо – и получить ответ автоответчика, который многие включают на рабочей почте, оправляясь в отпуск; нужный номер телефона содержался в подписи к данному автоответу.

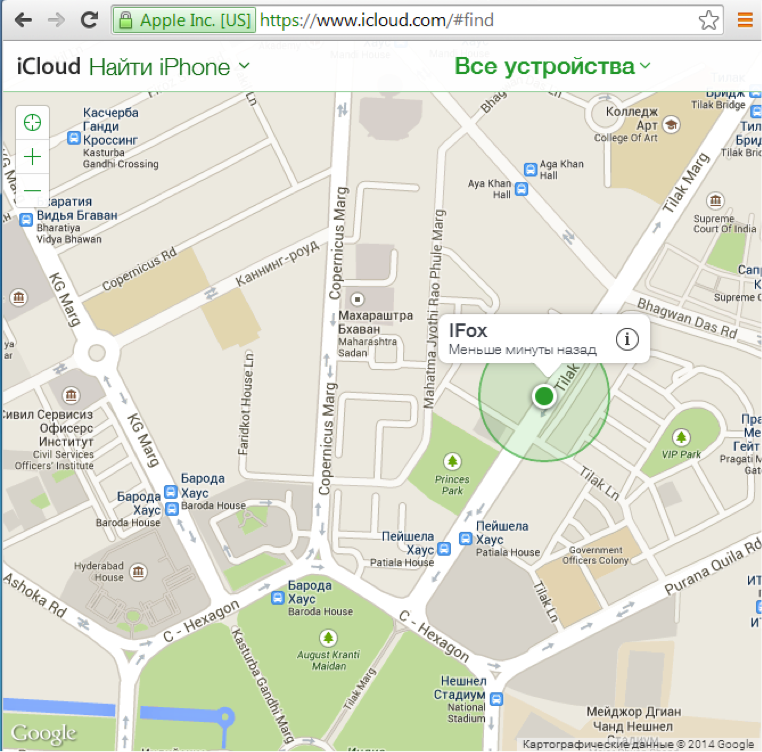

В 2014 году конкурс стал сложнее: помимо дедукции, здесь нужно было применять и некоторые хакерские инструменты. По легенде, каждый участник конкурса становится новичком хакерской андеграунд-тусовки Anneximous и выполняет различные задания: найти адрес сотрудника спецслужбы, которая следит за хакерами, собрать сведения о конкурирующей хакерской группировке World Wide Idol, определить предателя в своих рядах, и наконец, вычислить руководителей обеих группировок. Здесь уже недостаточно поиска через Google. Например, как насчёт того, чтобы выследить таксиста в городе Дели через его iPhone?

Конкурс «Конкурентная разведка» в 2014 году шел три дня вместо запланированных двух, хотя некоторые заполняли ответы и после окончания конкурса. Всего на конкурс зарегистрировался 301 человек, 82 прошли вступительное задание. Первые три места заняли игроки с никами The.Ghost, yarbabin и MooGeek.

В мае 2015 года хакерские конкурсы Positive Hack Days пройдут в новом формате - организаторы придумали, как объединить их в общий квест. Подробности читайте на сайте конференции: www.phdays.ru