Содержание статьи

Всем привет! Давненько я не писал ничего в журнал «Хакер», так что многие, наверное, не в курсе, что за чувак такой собрался тут вести колонку. Так что пара слов обо мне. Меня зовут Александр Поляков, но это не так важно — я в основном известен как sh2кегг.

Intro

Последнее время, а точнее, уже лет пять, как я занимаюсь разработкой продуктов в области ИБ и выводом их на международный рынок. Я работаю техническим директором в компании ЕRРSсаn. В последнее время в сферу моих личных и профессиональных интересов входит анализ событий на международном рынке ИБ.

Когда-то давно, примерно в 2002 году, я, как и ты сейчас, читал журнал «Хакер» (тогда еще в бумажном виде) и учился взламывать системы. Потом я стал этим заниматься уже профессионально. Это было идеально: делаешь любимое дело, взламываешь системы всяких банков и нефтяных компаний (то есть, конечно, проводишь «тест на проникновение») и еще деньги за это получаешь. А между делом ищешь дырки в софте всяких вендоров и обходишь самые разнообразные защиты. Пишешь потом, что тут они облажались, и там они облажались, и вообще никто вокруг не может ничего безопасного сделать. И только ты один Робин Гуд — всех разоблачил и жить научил.

Но тут настигает тебя печаль глубокая, потому что, к сожалению, так получается, что все самые умные исследователи только взламывают системы, а строить защиту остается некому, вот и ломают нас все, кому не лень. И решил я, что не буду больше ломать, а буду строить. Ломать, конечно, классно, но на определенном этапе приходит желание сделать что-то свое, а не копаться в чужом кривом коде. Вот так, в общем-то, мы и начали в далеком 2010 году и ничуточки не жалеем. Особенно сейчас, но речь не об этом.

Зачем я тут

Индустрия информационной безопасности стремительно развивается и сейчас ее можно действительно назвать индустрией и говорить о каком-то рынке. Раньше у человека, который разбирается в технической стороне безопасности, были два пути: либо в криминал, либо в пентестеры, да и то со вторым было туговато. Теперь же я могу смело утверждать, что есть и третий путь, и он не менее интересен и перспективен — в разработчики средств защиты.

Вакансий здесь выше крыши — начиная от разработчика как такового (который в сто раз ценнее, если понимает контекст) и заканчивая аналитиками, исследователями, менеджерами по продуктам и тех. пресейлами. А с учетом всего происходящего в политике этот путь особенно актуален, если получится продавать свои решения за границу. Не стоит, конечно, слишком обольщаться. Препятствий на этом тоже масса — дорога-то непротоптанная. Но и унывать не стоит — если получится, то хороший заработок обеспечен.

В общем, я планирую вести колонку о рынке информационной безопасности, о том, что происходит в мире стартапов в инфобезе. Уверен, что подрастающее поколение вскоре захочет применить свои умения не только во взломе и пентестах, но и в разработке продуктов, связанных с ИБ. Эта колонка должна помочь тебе получить больше информации о том, что происходит в этой области.

Помимо обзора рынка и продуктов я буду иногда делиться историями из своей практики продвижения компании на международные рынки, рассказывать об особенностях рынка ИБ в разных странах, а также отчитываться о поездках на конференции и других приключениях.

Кому адресовано

Пентестерам и аудиторам. Им в ходе работ все чаще встречаются системы безопасности, которые затрудняют проведение атак. Антивирусы, да и системы обнаружения вторжений уже далеко не редкость и с ними приходится бороться. Но это лишь начало. Если раньше было три-четыре вида продуктов и по три-четыре продукта каждого вида, то сейчас на рынке сотни решений, которые тем или иным способом обеспечивают защиту. Скоро эти продукты станут еще популярнее, а вам придется придумывать все более изощренные техники обхода и скрытия атак от обнаружения. В общем, обзор новинок защиты всегда полезен атакующему — нужно знать, как их обойти.

Инженерам по информационной безопасности. Им мне вряд ли удастся рассказать что-то новое, но многим будет полезно узнать, как привычный набор средств безопасника из «аптечки первой помощи» всего лишь за пару лет удивительным образом превратился в переносную клинику с изолятором, психбольницей и моргом в придачу.

Раньше люди думали так: «поставим антивирус и фаервол, и хватит. Что там еще? Обнаружение вторжений? Ну давай! О SIEM я слыхал — говорят, годная вещь, давай, что ли, и его поставим». А сейчас черт ногу сломит. Ладно, всякие анти-APT и Security Intelligence, с которыми все постепенно проясняется, но теперь тут тебе и RASP, CASB, UEBA, RTSI, ITRM и еще черт-те какие сокращения. И все это не просто слова, а новые классы решений — наравне с антивирусами и фаерволами. Запутаться стало проще пареной репы, причем, если копнуть глубже, то половина — туфта полнейшая. Вот, собственно, о том, что туфта, а что нет, я и расскажу.

Будущим разработчикам. Не теряю надежды, что Россия сможет стать экспортером не только природных ресурсов, но и уникальных программных продуктов, связанных с безопасностью — не одним же «Касперским» нам гордиться. Ну а на пути к этому светлому будущему надо понять, что же происходит на рынке безопасности, кто на нем играет и выигрывает, а кто выбывает. Ведь область-то безумно интересная, но и крайне сложная — хотя бы потому, что требует невероятного терпения.

Ситуация на рынке ИБ: краткий обзор

Итак, поехали. В последние два-три года в Америке появилась куча новых компаний, связанных с информационной безопасностью. Причиной послужило большое количество инцидентов, в том числе взломов крупных компаний. Растет и страх перед кибератаками со стороны китайцев и русских. Народ засуетился, аналитики начали пророчить мрачное будущее, где от хакеров ничего не утаить, и бюджеты, которые компании выделяют на безопасность, пошли вверх.

Тут же нашлись и разработчики программного обеспечения, желающие получить долю в развивающемся рынке. Рост заметили венчурные инвесторы, для которых рынок Cyber Security (так, между прочим, называется то, чем мы с вами занимаемся) стал перспективным направлением наравне с Mobile, Digital Marketing, здравоохранением и BigData. Сейчас весь рынок оценивается в 75 миллиардов долларов и растет со скоростью 10% в год, что, в общем-то, довольно существенно.

Инвесторы вкладывают деньги, компании растут, пугают атаками потенциальных клиентов, приходят новые инвесторы и вкладывают еще больше денег — круг замыкается. По дороге появляются и компании, которые далеки от темы и просто хотят срубить денег по-быстрому — они выводят на рынок магические средства, якобы спасающие от всех проблем. Короче, куда без шарлатанов, когда речь заходит о больших деньгах.

Кто-то может сказать, что это пузырь и скоро он лопнет. Отчасти он будет прав, и первые звоночки уже прозвучали. Но важно то, что из всего этого безумия и высочайшей конкуренции вырастут самые инновационные и стойкие фирмы. А прочие уйдут со сцены или будут поглощены более крупной рыбой. В прошлом году в Америке инвесторы вложились в 229 стартапов, связанных с ИБ. Каждому из них «на пожрать» дали от десяти миллионов долларов. Ясно, что не все стартапы превратятся в стоящие компании, но, тем не менее, там есть на что посмотреть. Мы же сегодня посмотрим на одну выдающуюся историю.

Tanium

Сегодня на операционном столе у нас компания Tanium. Хоть я и кручусь в нужной области и посещаю практически все ивенты, я о ней до недавнего времени почти не слышал. Но сейчас она привлекает все больше внимания — в первую очередь тем, что имеет самые высокие оценки стоимости среди всех частных компаний в области безопасности. Tanium оценивается в 3,5 миллиарда долларов. Непросто найти что-нибудь для сравнения, но, например, пять лет назад HP купила фирму ArcSigh за 1,5 миллиарда, а довольно известная компания Trustwave год назад была куплена всего за 800 миллионов.

В общем, оценки стоимости Tanium смотрятся просто фантастически, учитывая, что пару лет назад об этой фирме мало кто знал. Компания вроде бы существует с 2007 года, но до 2012 года работала в закрытом режиме и до поры до времени не высовывалась. Управляют ей отец и сын — Девил Хиндави и Орион Хиндави. При этом Орион буквально недавно был назначен генеральным директором, в то время как его батя стал председателем совета директоров.

Секрет успеха — отчасти в том, что за плечами у Хиндави стоят самые крутые инвесторы в Долине, фонд Andreessen Horowitz. Марк Андриссен и Бен Хоровиц владеют акциями всех топовых ИТ-компаний, начиная с Facebook, Twiter, Skype и Airbnb, и заканчивая DigitalOcean, GitHub, Groupon, Pinterst, Slack, Stack Overflow и так далее.

INFO

У Бена Хоровица есть отличная книга про стартапы — называется «Легко не будет». Очень советую прочесть любому топ-менеджеру.

Однако наличие крутых инвесторов — не главное преимущество Tanium. Но что тогда? Давай разбираться. Один из ключевых моментов, как мне кажется — то, что бизнес Хиндави ориентирован не столько на безопасность, сколько на IT в целом. Это позволяет им выходить на гораздо большие бюджеты, потому как решение Tanium реально помогает в повседневной работе и оптимизирует информационные процессы. Чего, конечно, не скажешь о продуктах по безопасности в целом.

Так что это в итоге за зверь такой? Tanium — это система класса Endpoint Security с элементами SIEM. Она в виде легковесного агента ставится на все устройства сети. После этого из основной консоли можно выполнять различные действия: к примеру, найти все с такой-то версией Windows и таким-то программным обеспечением, после чего передать найденным устройствам команду. Это может быть как установка обновлений, так и блокировка, или еще что-нибудь.

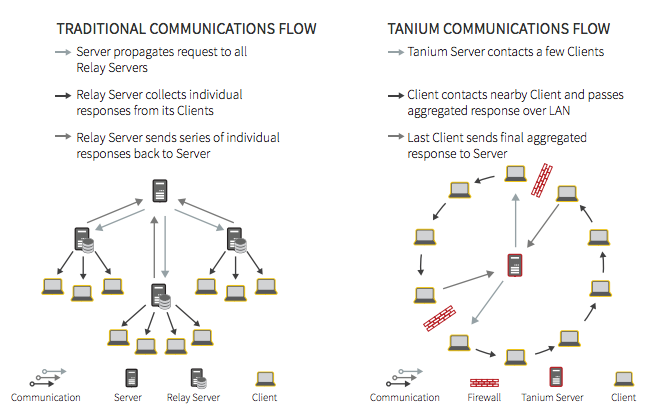

Особенность в том, что запросы к системе пишутся на понятном для человека языке, который в системе преобразуется в некие команды. Дополнительная фишка — супервысокая скорость, которая позволяет за считаные секунды передавать эти запросы миллионам устройств. Разработчики клянутся, что реакция на любой запрос происходит не более чем за 15 секунд. Секрет успеха — в p2p-соединениях между агентами.

К примеру, поступила информация о процессе, который использует определенная малварь. Убить этот процесс разом на всех серверах можно, набрав в консоли простую команду taskkill /F /IM AppX.exe.

Я, конечно, никогда не сталкивался с такими задачами, но знаю, что в крупных компаниях часто надо управлять тысячами разрозненных систем. В этом плане решение смотрится перспективно. Tanium, если задуматься, — очень крутая штука. Представь такой же мощный и быстрый поисковик по всем девайсам. Вот лишь несколько задач, которые с его помощью легко решить:

- найти определенное сообщение во всех логах событий Windows;

- найти пользователей, которые прямо сейчас работают с определенным старым приложением, и отключить их;

- поставить критичное обновление на тридцать тысяч систем за две минуты.

В сердце Tanium

Как это все работает? По сути, предельно просто. Есть так называемые сенсоры (Sensors) — простые скрипты, где описывается, какие данные и откуда брать. Есть пакеты (Packages) — это описания реакций на действия (например, заблокировать компьютер или пользователя или отправить в карантин всю сетку).

Дальше ставится сервер, консоль для запросов и по агенту на каждый компьютер. Все взаимодействие происходит по схеме p2p. Если с консоли на сервер посылается запрос показать некоторые устройства, то этот запрос переправляется определенным клиентам, а они, в свою очередь, опрашивают других клиентов (например, тех, до которых не достучаться напрямую из-за сетевых настроек и фаерволов) и так далее.

Получается что-то вроде SIEM (в том плане, что есть единая консоль — так-то это далеко не SIEM), который ничего не хранит, но зато быстро работает. Когда-то немецкие аналитики писали про класс решений RTSI — Real Time Security Intelligence. Сейчас проблема иная. С одной стороны, надо хранить все события для истории, а с другой — надо в реальном времени получать удобную выборку наиболее критичных событий. Традиционные SIEM, пытаясь решить две задачи одновременно, терпят неудачу. Это постепенно приводит к разделению на те системы, которые просто хранят события, и те, которые почти в реальном времени сигнализируют о самых важных событиях. Они-то и называются RTSI.

Будет ли Tanium относиться к этому классу систем или вокруг него сформируется новый класс, как быстро появятся конкуренты, оправдана ли вообще шумиха, мы скоро узнаем. А пока следим за тем, как у ребят идут дела.

На этом на сегодня все. Такой вот вводный экскурс. Следующий пост будет о надвигающейся конференции RSA в Сан-Франциско, которую в этом году посетят более тридцати тысяч человек. На ней, кстати, выступят и представители Tanium, а значит, можно будет узнать какие-нибудь интересные технические подробности.