Содержание статьи

«Сэр, пройдемте со мной», - говорит один из офицеров и указывает пальцем на коридор с множеством маленьких комнат для допроса. «Цель визита? – Выступление на конференции Hacker Halted 2015. Конечный пункт назначения? – Атланта, Штат Джорджия…» Через полчаса содержательной беседы нам возвращают багаж, и мы выходим из аэропорта, где нас встречает раскаленный воздух и джетлаг. Добро пожаловать в США.

Hacker Halted USA 2015

Мероприятие Hacker Halted USA, организатором которого выступает профессиональная организация EC-Council (да-да, та самая, что разработала курс Certified Ethical Hacker, который стал классикой в нашей индустрии), проводится один раз в год и, что типично для подобного рода конференций, собирает на своей площадке технических специалистов в области информационной безопасности и бизнес-аудиторию. Местом проведения выбран город Atlanta, и не просто так: климат привлекает к себе любителей солнца, а дневная жара не дает участникам убежать из отеля и концентрирует их внимание :).

Главным топиком конференции, к которому, так или иначе, были привязаны доклады, был «The Cyber Pandemic» - отождествление технологического несовершенства с некой чумой, охватившей наше общество. И, как можно догадаться, в своих докладах спикеры должны были раскрыть детали этой общественной «болезни» и предложить свою «вакцину».

Кроме традиционных секций с докладами, на конференции не было никаких отвлекающих от контента факторов вроде отдельного зала для любителей поиграть в CTF, хакквестов или каких-либо воркшопов. С одной стороны, это позволяет сконцентрироваться на выступлениях и впитать как можно больше информации, а с другой – люди действия и любители поломать начинают скучать. Аудитория конференции смещена в сторону бизнеса, о чем недвусмысленно намекает секция со стендами компаний.

Кстати говоря, на выставке было представлено много стартапов и небольших компаний из индустрии ИБ, которые практически неизвестны на российском рынке и сфокусированы каждая на своей узкой нише. Для кого-то это покажется неудивительным, но если провести параллель с типичной российской ИБ-выставкой, где за каждым стендом стоит индустриальный борец-тяжеловес, то ситуация с рынком ИБ в США неискушенному зрителю может напомнить гипермаркет с огромным ассортиментом товаров и услуг.

О докладах

Первый день по традиции был днем ключевых докладов конференции. После вступительной речи, открывающей мероприятие, и монолога о «высоких материях» и «The Cyber Pandemic», я решил дождаться начала секции «Cut the Crap – Show me the Hack». Как можно догадаться из ее названия, все доклады в рамках данного трэка посвящены практическим аспектам ИБ, а значит, представляют для нас наибольший интерес.

«SAP Afaria. One SMS to hack a company» - доклад нашего соотечественника, Дмитрия Частухина, пожалуй, лучше остальных докладов подходил для секции «Show me the Hack»: много технической информации об особенностях исследованной системы, описание различных недостатков конфигурации и уязвимостей и демонстрация сценария эксплуатации на небольшом стенде.

Политика BYOD (Bring Your Own Device, «принеси свое устройство») становится корпоративным стандартом, и бизнесу требуются соответствующие защитные решения, которые учитывают и мобильную экосистему. Такими решениями стали продукты класса MDM (Mobile Device Management), а одним из их ярких представителей стала платформа Afaria от SAP. О ее распространенности говорят более чем 130 миллиона мобильных устройств, находящихся под ее управлением в более чем 6000 организаций.

Одна из уязвимостей, о которых рассказывал Дима, позволяет атакующему отправлять служебные сообщения с сервера Afaria на мобильный телефон. Данные сообщения предназначены для администрирования мобильных инфраструктур и позволяют администратору выполнять различные критичные действия: например, удаленно стереть данные, заблокировать устройство, отключить Wi-Fi.

У атакующего, знающего IMEI мобильного устройства сотрудника (а в случае, если атакующий имеет дело с компанией, в которой корпоративные телефоны закупаются партиями, IMEI девайсов представляют собой просто порядковые номера и могут быть подобраны) есть возможность сгенерировать сигнатуру служебного сообщения и отправить команду на корпоративное мобильное устройство. В результате мы получаем удаление данных с телефона, его блокировку или атаку с использованием социальной инженерии для дальнейшего развития сценария в корпоративной инфраструктуре. Таким образом, злодей получает возможность парализовать работу бизнеса.

Другая интересная уязвимость, которая промелькнула в докладе, представляет собой хранимую XSS в административной панели MDM-решения, но с одной особенностью: злодею достаточно отправить специальным образом сформированный пакет на порт MDM-сервера, который осуществит внедрение JS-кода в страницу административной панели. Дальнейший сценарий развития атаки типичен: в консоль входит администратор, код автоматически выполняется, атакующий получает контроль со всеми вытекающими.

Еще один доклад привлек меня своим названием «Sean Bodmer» — ничего, кроме имени спикера. Господин Шон является основателем компании, которая занимается разработкой чего-то похожего на ханипот, но ханипот не простой, а активный – тема, которую я уже поднимал в одном из своих материалов и которая не оставляет меня равнодушным. Решения данного класса берут на себя задачу запутать атакующего, отнять у него время, силы и ресурсы на исследование целевой системы.

В докладе, несмотря на наличие «высоких материй», местами проскакивали ценные для меня мысли. Так, например, если атакующий уже находится в скомпрометированной инфраструктуре, то ее владелец может делать с ним все, что хочет. Ключевой момент: все действия за пределами инфраструктуры, а значит, исполнение кода на машине злодея – нелегальны (только если ты не государственное учреждение, атакованное страной-противником).

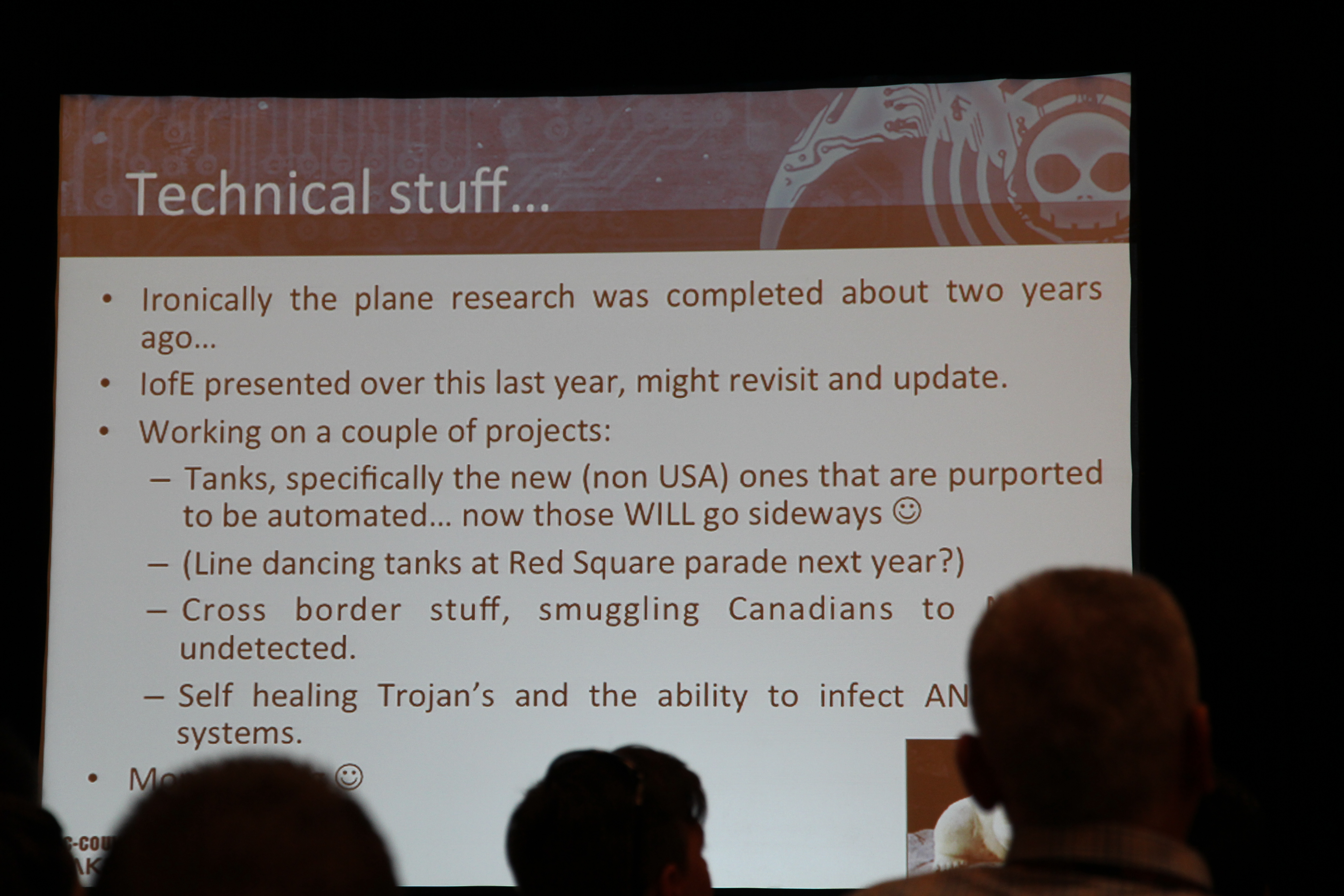

И наконец, пожалуй, мой персональный кейнот данного мероприятия – Крис Робертс, знаменитый своими твитами про «взлом самолета». Естественно, никакие практические вещи, 0days или хаки не озвучивались по понятным причинам, но при этом ценные мысли аккуратно заворачивались в безупречную подачу спикера и красиво подавались аудитории. Крис попытался объяснить бизнесу, почему его (бизнес) постоянно пытаются ломать, как правильно интерпретировать инциденты и, что самое главное, как правильно относиться к «наступательным» ребятам (исследователям) и их инициативам (предоставлением информации о багах). Человек, который уже обжегся на попытке обнародовать информацию об уязвимости в бортовых системах самолета, делится своим бесценным опытом и выводами. Не бейся об эту же ветку – пригнись!

Заключение

Hacker Halted, несмотря на заметные перекосы в сторону бизнеса, оставила только положительные впечатления. Непрерывное общение со спикерами, участниками и просто встретившими нас на другом континенте людьми – это нечто большее, чем просто участие в конференции. Доклады всего лишь повод для общения. Люди – вот главная ценность любого мероприятия.

О нашем выступлении

Тебе повезло – ты уже читал об этом в Хакере :).

«Тема деанонимизации пользователя в даркнете становится все более актуальной. В докладе будут рассмотрены методы эксплуатации уязвимостей onion-ресурсов и некоторых недостатков конфигурации, которые позволяют получить информацию о пользователе Tor.» - абстракт нашего доклада, который мы продемонстрировали в секции «Show me the Hack». Сотни глаз, десятки вопросов после выступления, обмен контактами и визитками – наверное, все это означает, что доклад кого-то не оставил равнодушным.