Содержание статьи

Каждый из нас задается простым в формулировке, но очень сложным в реализации вопросом: как защитить свое мобильное устройство, будь то смартфон или планшет? Это раньше на «звонилках» был минимум данных и они никак не могли быть полезны другим. Сейчас же человек, заполучивший доступ к чужой переписке, заметкам или аккаунтам, может обнародовать и вправду ценные личные данные, украсть деньги с привязанной к аккаунту карточки, иногда даже узнать пароли от других устройств или сайтов. Защита таких данных становится не просто важной частью работы с устройствами, а задачей первостепенной важности.

Вступление

С момента появления сотовых телефонов и КПК производители оснащали их минимальной защитой от кражи данных. Но никто раньше не воспринимал эти попытки всерьез, а систем, обеспечивающих качественную и надежную защиту, были единицы. Но времена меняются, и сегодня каждое новшество в этой сфере, будь то сканер отпечатков пальцев и сетчатки глаза, двухфакторная аутентификация или еще более сложные способы авторизации, пользователи приветствуют и активно используют.

Следует признать, что Apple, изначально акцентируя внимание на безопасности, сделала свои устройства практически неуязвимыми для кражи данных — благодаря большому количеству ограничений системы и желанию контролировать все, что происходит в каждом аппарате, благодаря архитектуре чипсетов собственной разработки, благодаря, в конце концов, огромной пользовательской аудитории, которая поневоле становится тестером новых систем и функций.

Сегодня Apple начинает платить вознаграждения тем, кто найдет «дырки» в созданной ею системе. Причем премии совсем немаленькие — от 25 до 200 тысяч долларов, а значит, компания ожидает, что таких находок не будет много. Этому поспособствовало и вхождение в состав профильного отдела компании ряда хакеров, ранее занимавшихся созданием джейлбрейк-утилит.

Однако, насколько бы ни была сильна система безопасности, напрямую сохранность личных данных зависит только от пользователя устройства. И если он осознанно рискует, никакая прошивка не сможет ему помочь. В этой статье мы рассмотрим, какими способами можно обеспечить сохранность личных данных.

Первые шаги

Начнем с наиболее простых мер безопасности. Что рекомендуется сделать в первую очередь?

Главное и основное — установить надежный пароль на экран блокировки и включить функцию «Найти iPhone». В этой комбинации, при прочих равных, устройство просто невозможно будет перепрошить после кражи и продать. Желающих красть iOS-устройства с каждым годом все меньше, а эффективных возможностей обхода Activation Lock еще не придумали (технология существует с 2013 года, с выхода iOS 7). Пароль на экране блокировки можно сбросить, но только через перепрошивку, которая окажется невозможной.

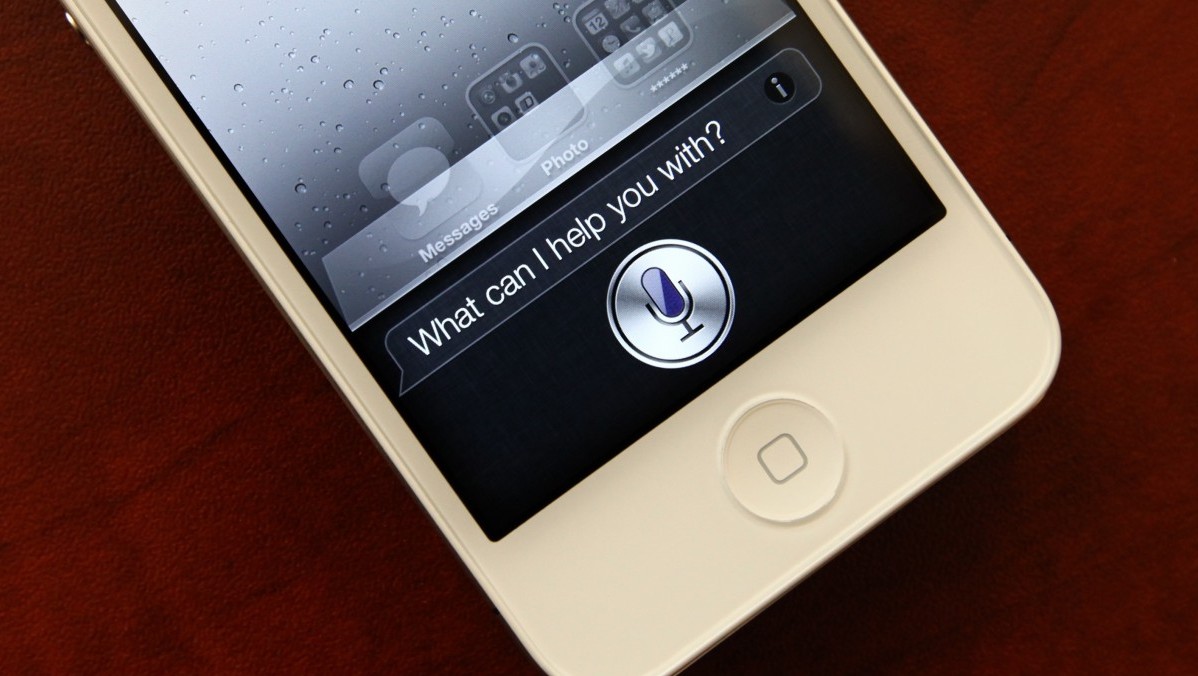

Есть, правда, ряд хитростей, позволяющих обходить экран блокировки. Долгое время многие из них были связаны с использованием голосового помощника Siri, а потому лучше вовсе отключить его. Скажем прямо — сегодня это инструмент не первой необходимости, а важные задачи с его помощью решают единицы, особенно в нашей стране.

Даже если смартфон прекрасно защищен от взлома, то от кражи личных данных, находящихся на экране блокировки, это не спасет. Поэтому лучше вообще отключить уведомления на LockScreen. Это делается для каждого приложения индивидуально. Необходимо зайти в настройки, затем выбрать необходимое приложение, далее отключить опцию «На заблокированном экране». К сожалению, если приложений очень много, это может затянуться надолго, ведь общих настроек для всех уведомлений в системе нет.

Разумеется, в таком случае и меню центра уведомлений также необходимо отключить. Для этого перейди в раздел «Touch ID и пароль» все тех же настроек, затем деактивируй все четыре параметра в разделе «Опции с блокировкой экрана»: «Сегодня», «Просмотр уведомлений», «Ответить сообщением» и «Wallet». Эти ограничения не зря внесены в раздел, доступ к которому предоставляется только после дополнительной авторизации.

В жизни бывают разные ситуации, а забыть заблокировать устройство может каждый. Поэтому включи опцию автоблокировки в одноименном подразделе пункта меню «Основные» настроек.

В результате подобной конфигурации экран блокировки в безопасности, а злоумышленники, скорее всего, не смогут добраться до данных на устройстве. Но представим, что все же им удалось это сделать. Как обезопасить данные на разблокированном устройстве?

INFO

Программной возможности разблокировки iPad с Activation Lock нет, но есть один аппаратный способ, заключающийся в физическом удалении модема из устройства. Таким образом модель аппарата после перепрошивки сменится, а пароль блокировки уже не потребуется вводить. Данный способ работает не на всех моделях планшетов от Apple.

Программы, обеспечивающие безопасность данных

Итак, по неосторожности пользователя или каким-то хитрым способом злоумышленнику удалось разблокировать устройство. Но ведь это вовсе не означает, что данные уже у него. Посмотрим, каким образом можно обезопасить данные отдельных программ.

Здесь ты столкнешься с трудностью — в самой iOS мало инструментов для этого, а все сторонние утилиты требуют выполнения джейлбрейка, процедуры, которая ломает безопасность смартфона. Однако если смартфон уже взломан и ты не хочешь отказываться от джейлбрейка, то дадим несколько рекомендаций.

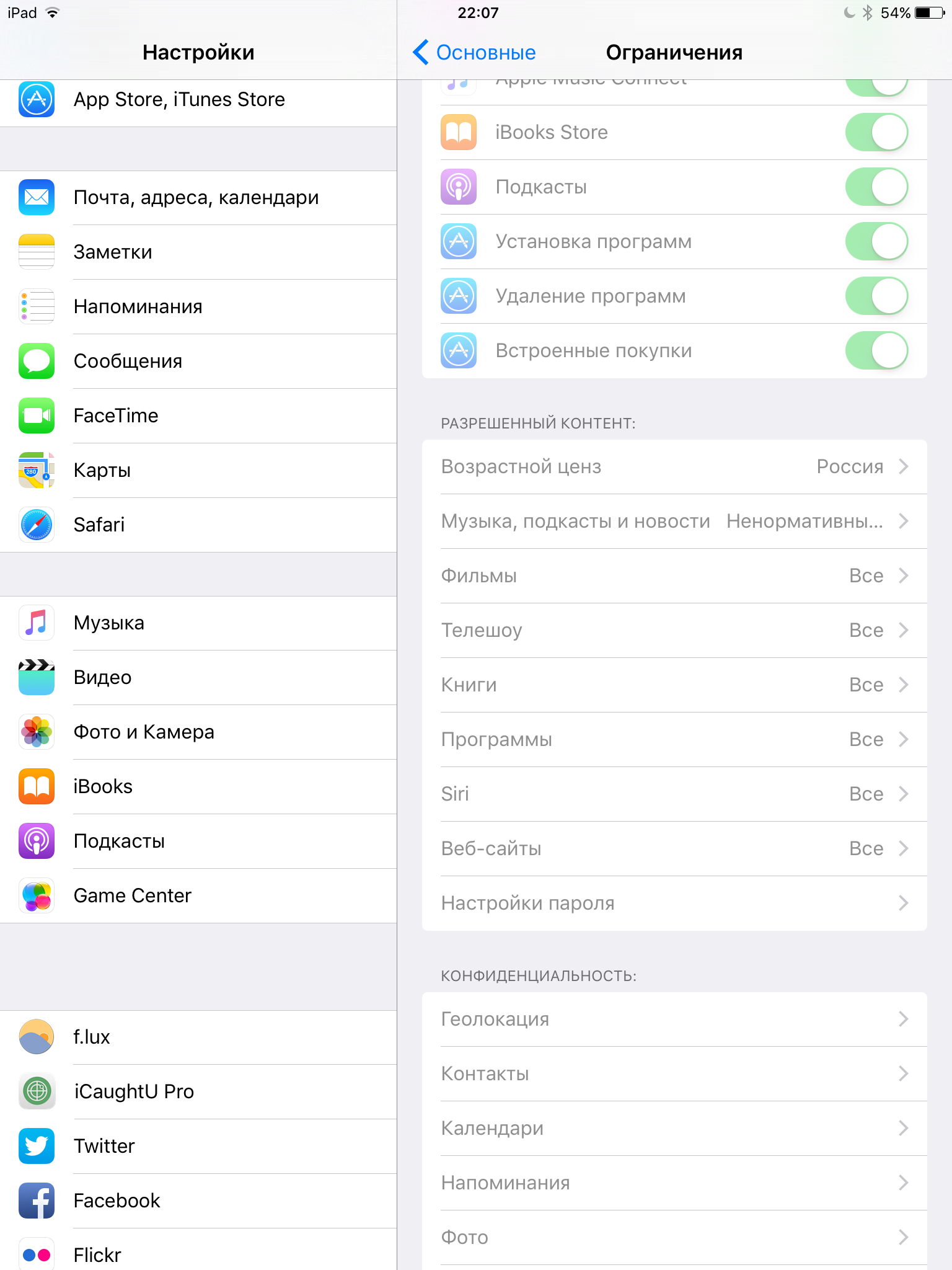

Первый шаг — ввести ограничения на изменение определенных опций. Это системная функция, включается она в меню «Ограничения» раздела «Основные» настроек устройства. Здесь можно отрегулировать множество параметров — от использования браузера Safari до запрета на изменение громкости. Подумай, какие возможности для тебя наиболее важны, остальное желательно отключить.

Единственный недостаток меню «Ограничения» — слабая защита четырехзначным цифровым паролем.

Для защиты паролем каждого приложения нет системного решения, придется устанавливать специальные утилиты.

Твик iProtect позволяет установить пароль на запуск каждой программы, а BioProtect — использовать отпечаток пальца для идентификации пользователя. Оба они доступны в стандартном репозитории BigBoss, и, к сожалению, за второй придется заплатить, а первый распространяется бесплатно только в качестве демоверсии, которой можно пользоваться всего десять дней.

На что стоит установить пароль в первую очередь? На Cydia, на доступ к командной строке, чтобы было труднее изменить файлы твика. А также на все программы, где хранятся личные данные (заметки, фотографии, почта, сообщения).

Стоит удалить твики Apple File Conduit 2 и afc2add, если они установлены, так как при их помощи можно получить доступ ко всей файловой системе устройства с любого компьютера.

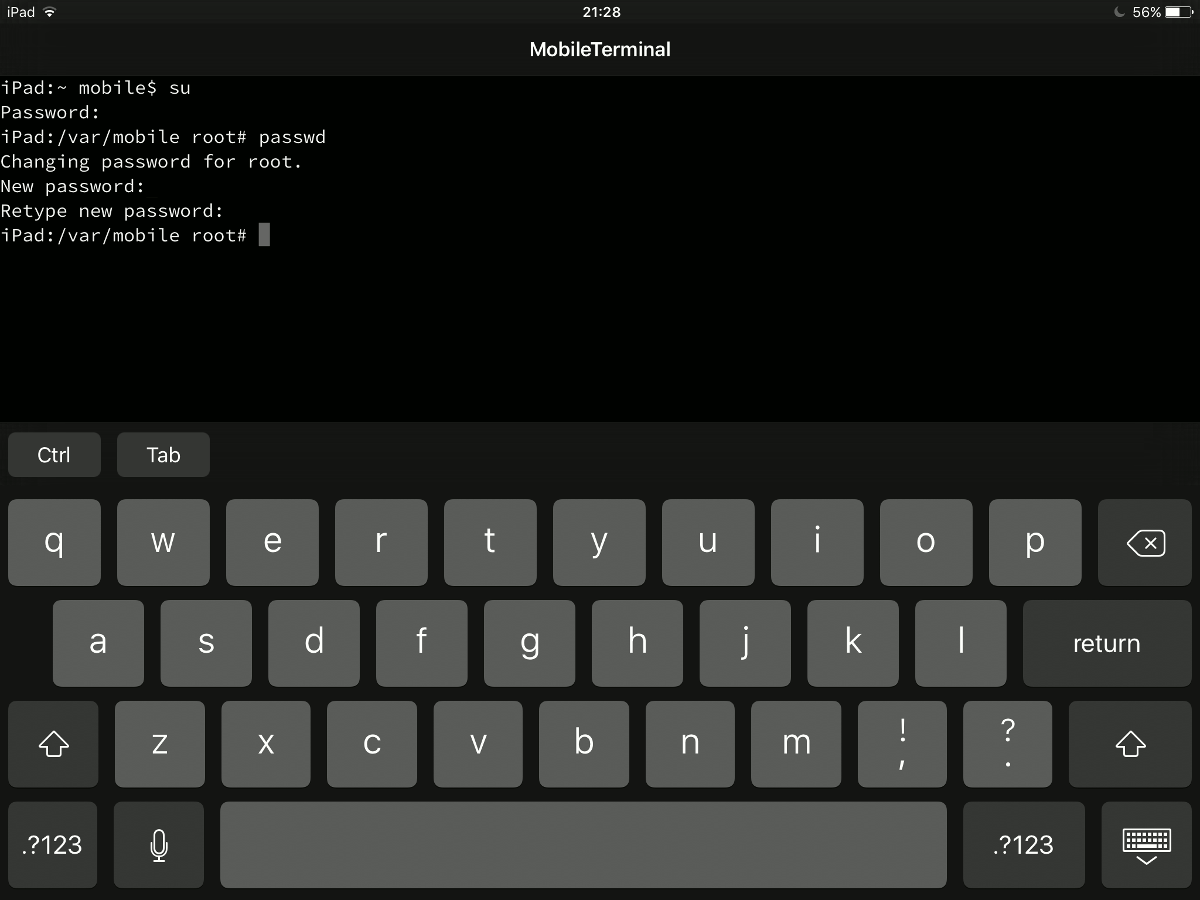

Следующий шаг — дополнительно обезопасить командную строку. Для этого поменяй пароли пользователей root и mobile. Введи сначала su root и пароль (стандартный — alpine), затем напиши в терминале passwd и свой новый код, после этого введи пароль еще раз. Теперь ту же самую операцию выполни уже с пользователем mobile, пароль у которого изначально отсутствует. В итоге, даже если несанкционированному пользователю удастся получить доступ к терминалу, никаких важных действий он совершить не сможет.

Важный аспект, касающийся безопасности, — защита сохраненных паролей Safari. Их стоит или вовсе удалить и затем держать в защищенной паролем заметке («Настройки → Заметки → Пароль», после установки пароля эта опция доступна для каждой отдельной записи в меню «Поделиться»), или поставить пароль на само приложение «Настройки».

Механизмы защиты, предлагаемые Apple

Наверное, системы безопасности от самого производителя «яблочных» устройств на пользовательском рынке наиболее совершенны. В этой части статьи будут рассмотрены такие механизмы и сервисы, как «Найти iPhone», двухфакторная аутентификация и «Связка ключей iCloud».

Функция «Найти iPhone» была презентована давно, но настоящую ценность приобрела после добавления Activation Lock, опции, требующей ввода пароля привязанного Apple ID при активации аппарата. До этого блокировку устройства можно было снять перепрошивкой. Обойти ее невозможно — она, как и цифровой сертификат для перепрошивки, завязана на серверы Apple. Информация надежно шифруется, потому взломать Activation Lock не получилось еще ни у одного хакера.

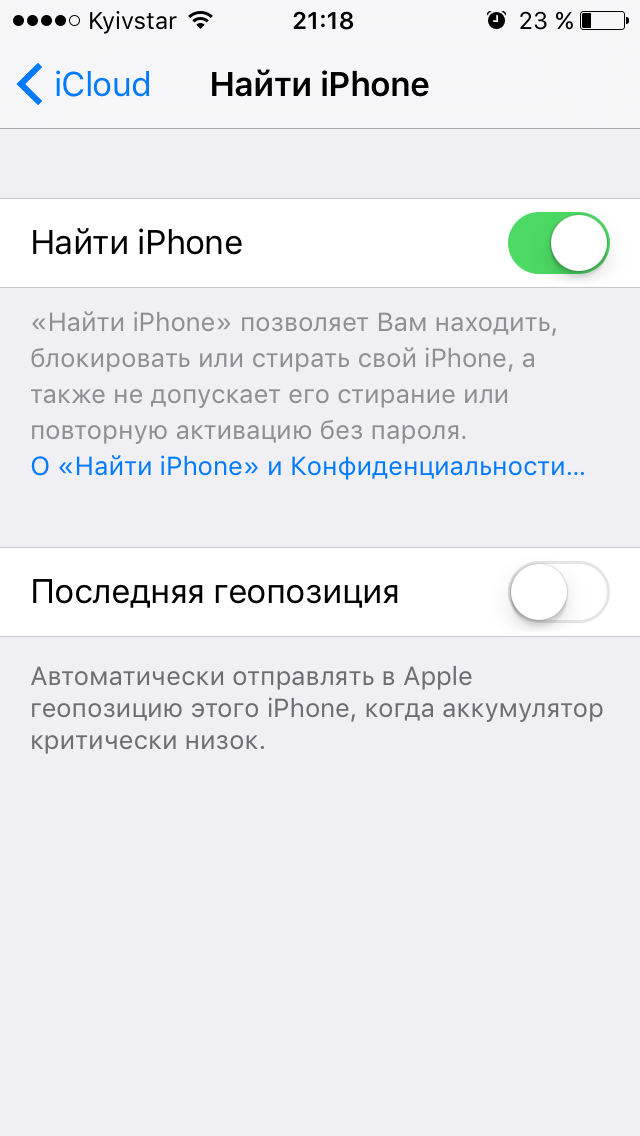

Включить данный сервис просто. Зайди в раздел настроек «iCloud», выбери «Найти iPhone (iPad)» и активируй опцию. Даже пароля не потребуется. А вот выключить сервис можно уже только введя Apple ID.

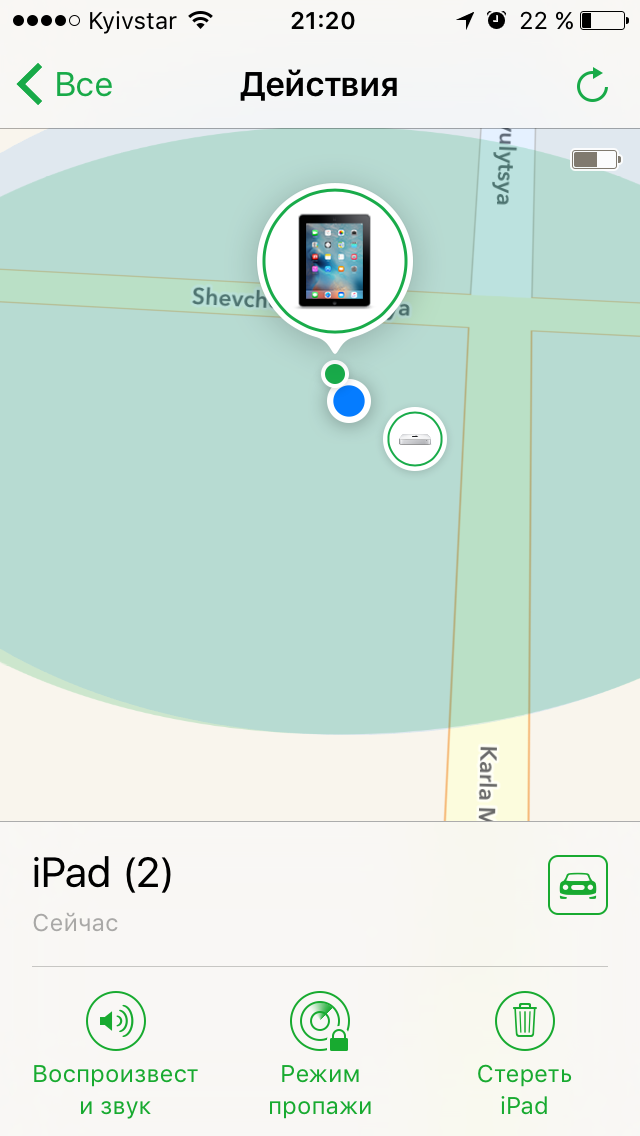

Кроме того, была создана одноименная программа для удаленного отслеживания состояния устройств. Благодаря данной утилите можно его разблокировать, если оно было украдено, или отобразить телефон и прочую информацию о владельце (в таком случае разблокировка со стороны злоумышленника будет невозможна даже через поддержку Apple).

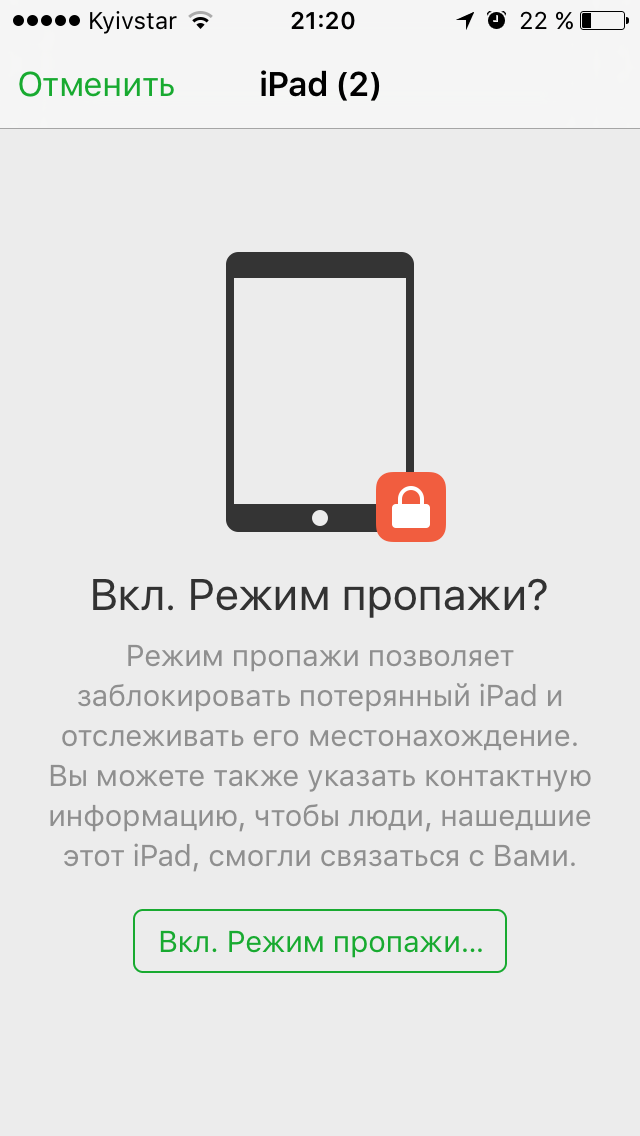

В приложении отображается список всех привязанных устройств. Выбери необходимое для отображения дополнительных опций. Здесь можно использовать несколько вариантов действий: воспроизвести звук, активировать «Режим пропажи» или стереть все данные с девайса. При активации «Режима пропажи» необходимо указать телефон, а также ввести сообщение, которое будет отображаться на экране. Оно появится или на экране блокировки, или в меню активации, как только iPhone соединится с сервером Apple (а для активации обязательно необходимо подключение к Сети).

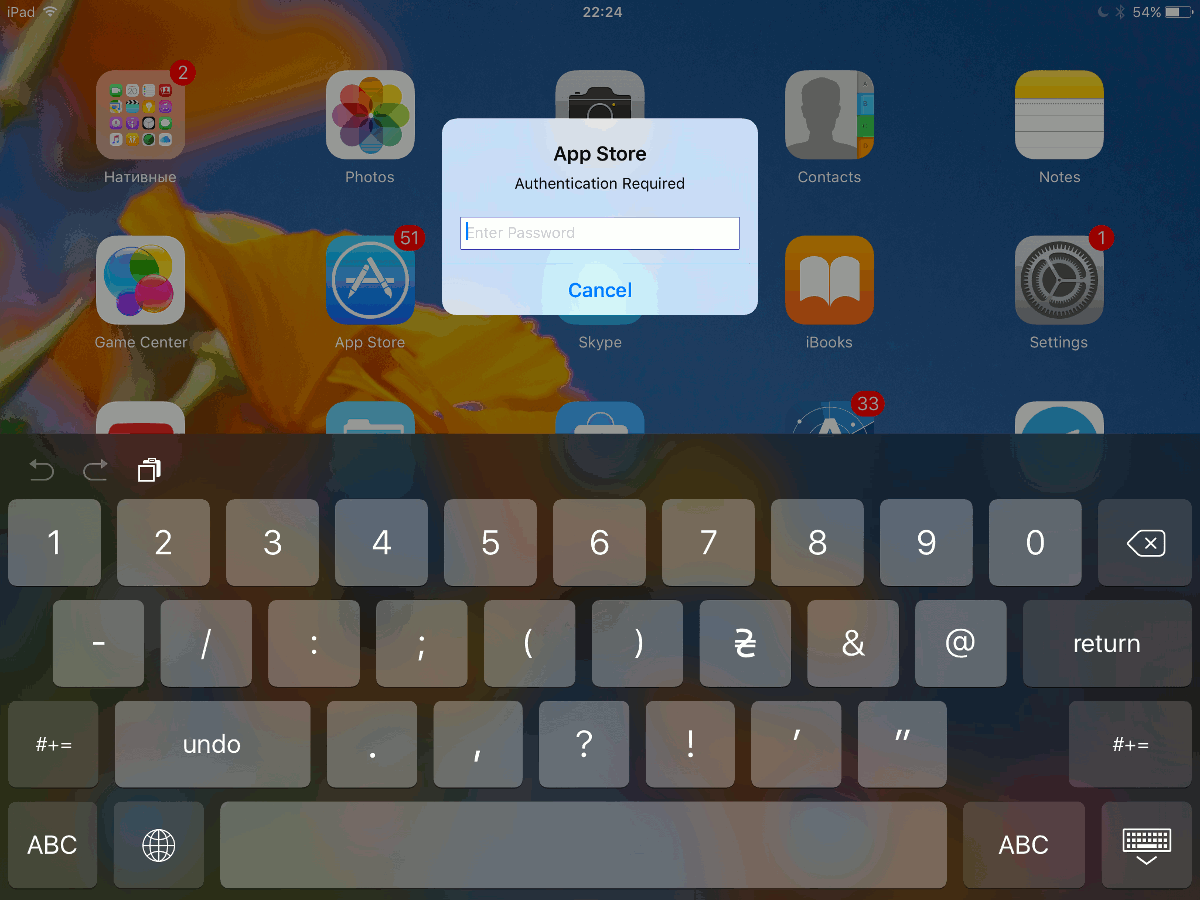

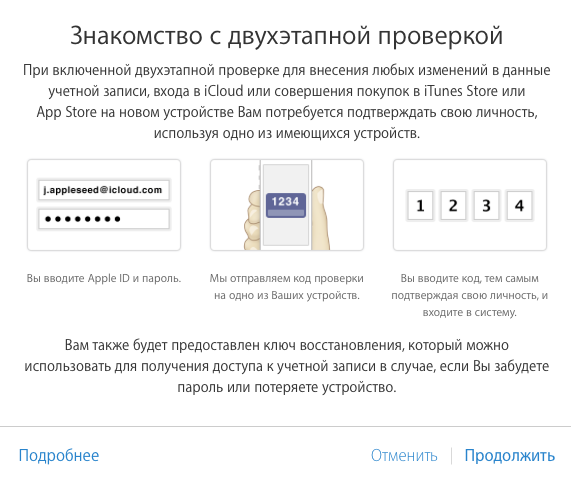

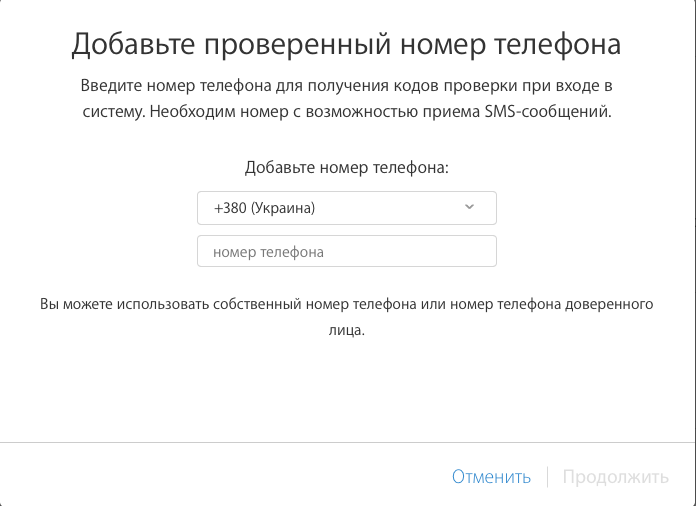

Теперь немного о двухфакторной аутентификации. Это опция, позволяющая подтверждать ввод Apple ID при помощи кода, который приходит на соответствующий номер телефона. При условии, что баннеры уведомлений отключены в любом виде, зайти и увидеть код злоумышленник сможет только после того, как сначала введет пароль разблокировки, а затем еще и пароль на само приложение. Для подключения данного сервиса перейди на сайт «Мой Apple ID». Затем войди в учетную запись там, в поле «Безопасность» нажми «Двухэтапная проверка». Ответь на контрольные вопросы, которые использовал при регистрации учетной записи.

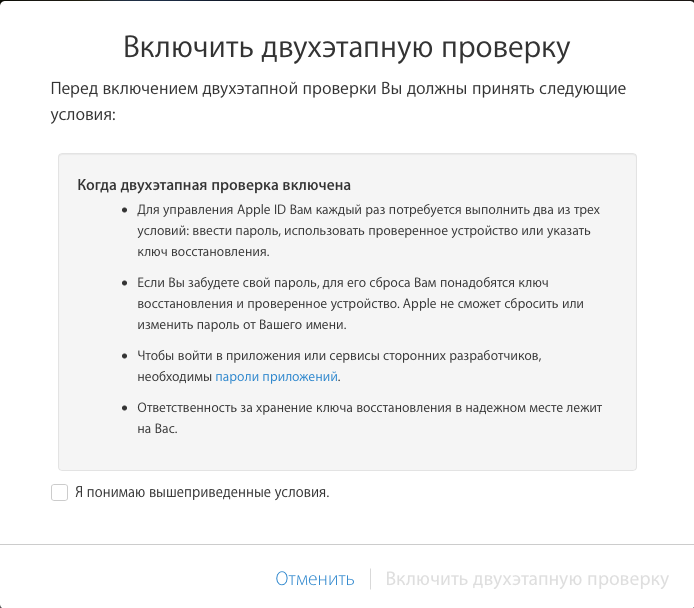

Как видим из описания сервиса, кроме пароля, теперь у тебя будет и ключ восстановления, им можно будет воспользоваться, если пароль забыт. А вот секретные вопросы или резервная электронная почта уже практически не понадобятся.

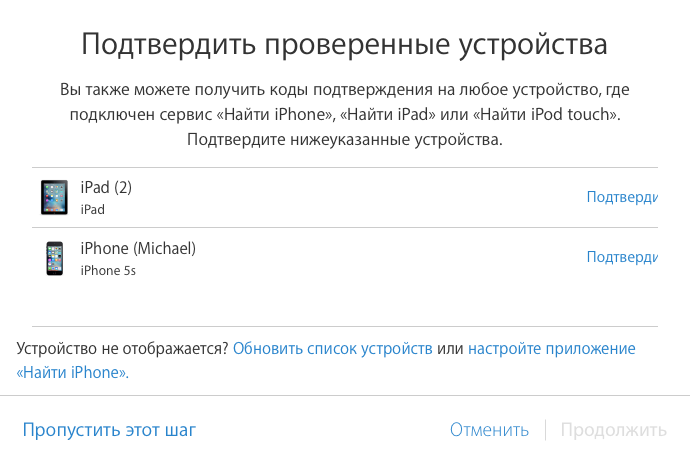

На указанный номер телефона придет одноразовый код, его нужно ввести в соответствующее поле. Теперь, после подтверждения, можно выбрать другое iOS-устройство, куда при помощи сервиса «Найти iPhone» может прийти код. Устройство должно быть обязательно подключено к Сети. Кстати, такие коды будут отображаться уже не просто как сообщения SMS, а как предупреждения, поэтому стоит осторожно отнестись к привязке дополнительных девайсов.

Следующим шагом будет предоставление ключа восстановления. Это код, состоящий из 14 знаков, первая группа в два знака и три группы по четыре знака, группы соединены тире. Apple позаботилась даже о том, чтобы скопировать ключ привычным способом было невозможно. После необходимо подтвердить, что ты знаешь код, введя его. Вставка опять же не работает. Следует ответственно отнестись к хранению ключа восстановления, ведь без него восстановить учетную запись при забытом пароле попросту невозможно, а все данные теряются навсегда.

Финальное окно настройки двухэтапной проверки. Последнее ознакомление перед включением функции. Ставим галочку в соответствующем поле и начинаем пользоваться:

Теперь при переходе на страницу управления Apple ID необходимо будет вводить одноразовый код. Напоминаем, что при подтверждении проверенных устройств уведомление будет приходить в виде предупреждения (системное меню, которое появляется над открытым окном приложения), а потому вся ценность данного способа защиты сведется на нет.

Последнее средство безопасности — «Связка ключей». Эта утилита предназначена для хранения паролей не только от сайтов, но и от сетей Wi-Fi и аккаунтов. Все данные зашифрованы, хранятся в облаке или на устройстве, однако доступны для автозаполнения.

Для активации функции, как и в случае с двухэтапной авторизацией, необходимо привязать номер мобильного телефона. Подключаешь сервис в «Настройки → iCloud → Связка ключей», затем вводишь необходимый номер. Во время регистрации также будет возможность создать код безопасности iCloud — шестизначную комбинацию цифр для подтверждения нового устройства. Если код безопасности не создан, данные не будут синхронизироваться и загружаться на серверы Apple.

Соответственно, для добавления нового аппарата необходимо сначала активировать функцию, затем ввести код безопасности или выбрать подтверждение с уже авторизированного устройства.

Стоит обратить внимание, что использование сервиса нельзя назвать безопасным. Многие приложения, которые требуют авторизации, хранят свои данные в «Связке ключей». То же самое касается и веб-сайтов. Возможно, пароли и не будут найдены, но вот зайти в почтовый аккаунт или на интернет-страницу с личной информацией злоумышленник сможет легко. Этот сервис предназначен для облегчения ввода паролей, но не для увеличения защищенности аппарата. Кроме того, при потере кода безопасности все пароли будут сброшены.

Отслеживаем украденное устройство

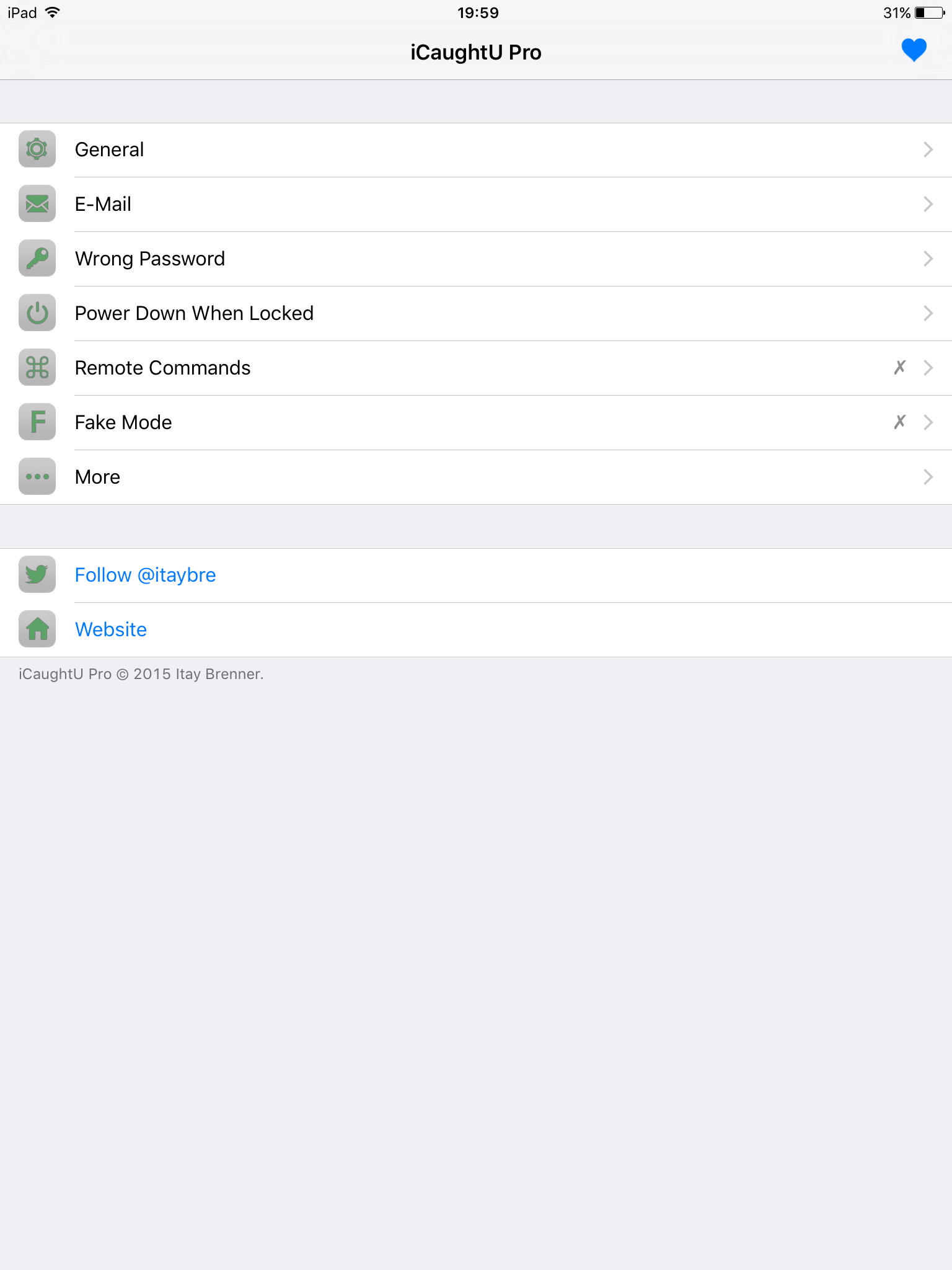

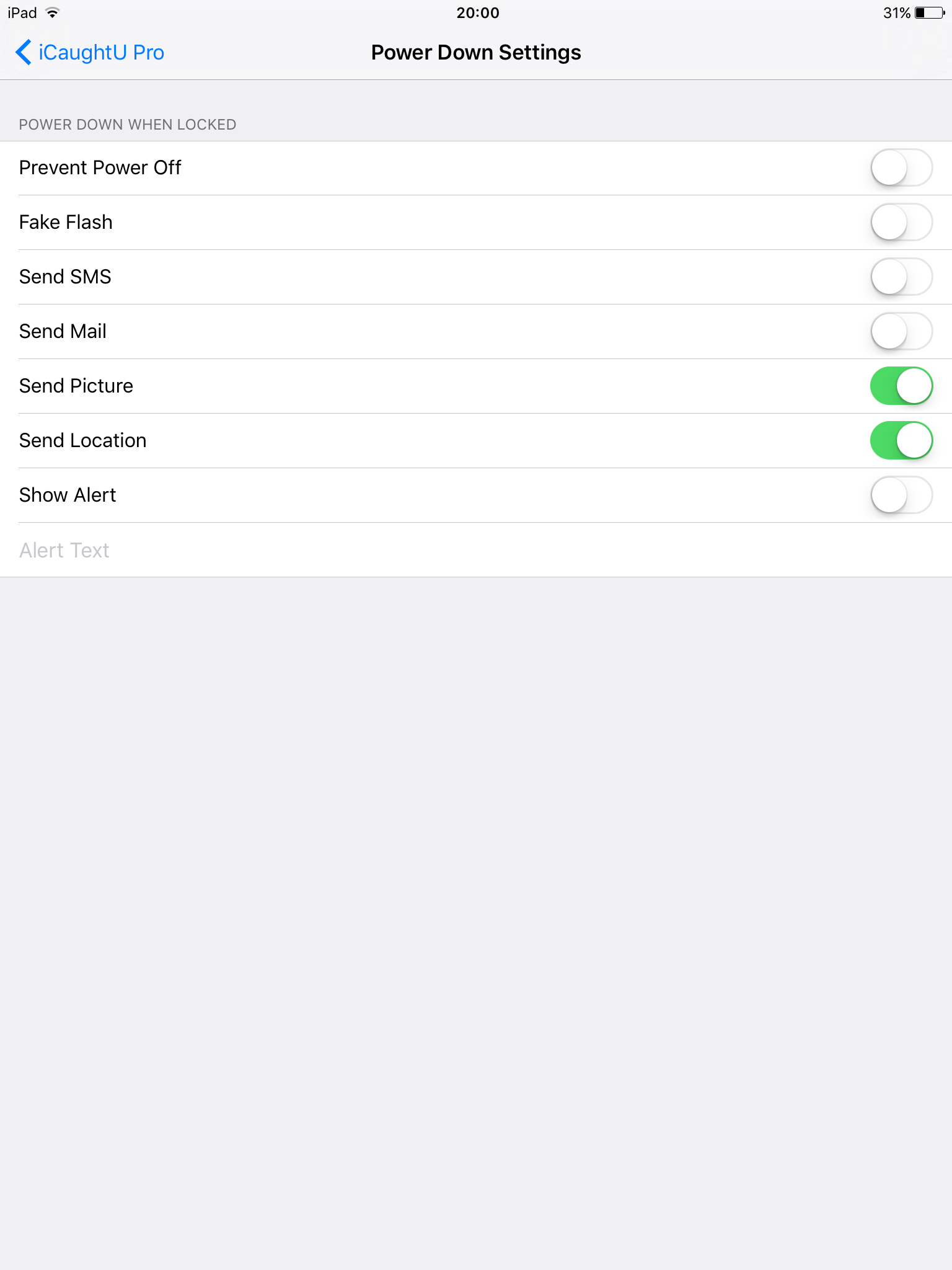

После кражи iPhone все еще есть шанс его найти и вернуть. Например, с помощью стандартного сервиса Apple Find My iPhone — правда, возможностей у него кот наплакал. Но если есть джейлбрейк, можно установить гораздо более развитый инструмент iCaughtU Pro из репозитория BigBoss.

Программа имеет большие возможности. Она позволяет при выполнении определенных действий отослать фотографию с передней камеры, местонахождение устройства, время, когда это действие (к примеру, неправильный ввод пароля или Touch ID) было произведено. Все эти данные могут быть отправлены на выбранный ящик электронной почты.

Утилита имеет и ряд дополнительных функций: так называемый Fake Mode, позволяющий открыть доступ лишь к определенным приложениям после ввода неправильного пароля, или управление при помощи SMS-команд (естественно, только для iPhone). Еще можно скрыть иконку приложения для того, чтобы засекретить передачу данных владельцу устройства.

В общем, это достаточно надежный способ поиска устройства, особенно если учесть возможность удаленного фотографирования. В отличие от «Найти iPhone», который, вероятнее всего, вынудит вора продать устройство на запчасти, эта программа позволит с большей вероятностью вернуть его.

Стоимость приложения составляет всего 2,5 доллара в Cydia, оплачивать нужно через PayPal. Согласись, не каждое приложение за такую цену может похвастаться столь важной функциональностью.

INFO

В режиме Fake Mode твика iCaughtU пользователю дается ограниченный доступ к системе даже при вводе неправильного пароля. Таким образом, данная программа имеет доступ к паролю экрана блокировки.

Заключение

Как видим, инструментов для того, чтобы обезопасить данные на устройстве, немало — начиная с эффективной защиты экрана блокировки и заканчивая возможностью возвращения аппарата владельцу в случае кражи. Главное — правильно и обдуманно ими пользоваться и к тому же следовать базовым принципам хранения персональных данных, принципам, которые важны для любого девайса, вне зависимости от его операционной системы.