Шифровальщик Thanatos был обнаружен в феврале 2018 года. От других подобных угроз малварь отличал не только скверно написанный код и баги, но и тот факт, что Thanatos стал первым вымогателем, принимающим выкупы в криптовалюте Bitcoin Cash (BCH), а также Zcash (ZEC) и Ethereum (ETH).

Прошлой зимой исследователи установили, что Thanatos не представляет интереса с технической точки зрения, шифрует каждый пользовательский файл отдельным ключом, изменяя их расширения на .THANATOS. Однако эти ключи не сохраняются буквально нигде. Фактически, даже если пострадавший заплатит разработчикам вымогателя выкуп, восстановить данные это никак не поможет.

Еще тогда специалисты сообщали, что из-за многочисленных багов в коде, есть надежда на создание инструмента для дешифровки данных, и советовали пользователям набраться терпения. Как оказалось, эти воззвания были не напрасны.

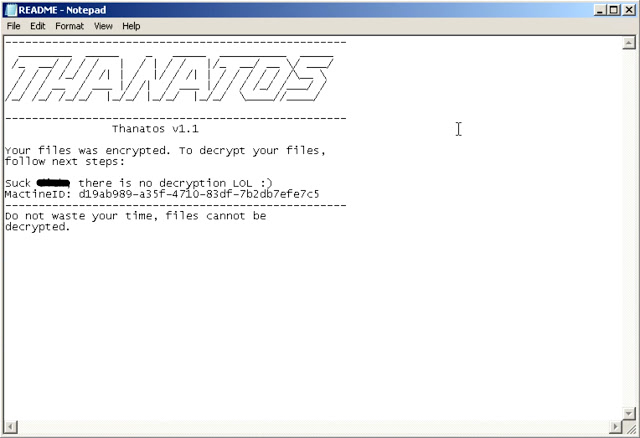

В новом отчете Cisco Talos говорится, что за прошедшее время были обнаружены несколько вредоносных кампаний с применением Thanatos, но наиболее широкое распространение получила версия 1.1. Это вариация отображает самую продвинутую версию послания с требованием выкупа. Она содержит упоминания названия и версии малвари, контакты ее авторов и так далее.

По данным специалистов, прочие версии Thanatos не содержат контактных данных и, судя по всему, некоторые вариации были созданы с целью умышленного уничтожения файлов пострадавших. То есть, злоумышленникам было известно, что расшифровать данные после атаки Thanatos уже не получится, но их это совсем не беспокоило.

К счастью, эксперты Cisco Talos сумели найти в коде шифровальщика слабое место и создали опенсорсный инструмент для спасения данных — ThanatosDecryptor. Утилита работает для Thanatos версий 1 и 1.1, и может справиться со следующими типами файлов:

- изображения: .gif, .tif, .tiff, .jpg, .jpeg, .png;

- видео: .mpg, .mpeg, .mp4, .avi;

- аудио: .wav;

- документы: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pdf, .odt, .ods, .odp, .rtf;

- прочее: .zip, .7z, .vmdk, .psd, .lnk.

Как и предполагалось ранее, расшифровать пострадавшую информацию можно при помощи простого брутфорса. Дело в том, что ключи, которые Thanatos генерирует для шифрования файлов, основаны на количестве миллисекунд, прошедших с момента последнего запуска системы. В итоге посредством Windows Event Logs этот процесс можно отреверсить и воссоздать 32-битные ключи, которые сам шифровальщик «забывает» куда-либо сохранить. Так как Thanatos не модифицирует даты создания зашифрованных файлов, временной интервал для перебора можно ограничить примерно 24 часами перед заражением. По словам исследователей, на подбор ключа в среднем уходит 14 минут.