Аналитики «Доктор Веб» обнаружили в официальном каталоге приложений Google Play малварь, которой был присвоен идентификатор Android.DownLoader.818.origin. Троян был найден в составе VPN-клиента, приложения под названием Turbo VPN – Unlimited Free VPN & Proxy, которое загрузили свыше 11 000 раз.

Исследователи отмечают, что название вредоносного приложения практически полностью совпадало с именем популярного VPN-клиента Turbo VPN — Unlimited Free VPN & Fast Security VPN компании Innovative Connecting, которая к созданию подделки, разумеется, не имеет никакого отношения. Сходство названий определенно не было случайным. Выдавая свою малварь за известное ПО для подключения к частным виртуальным сетям, ее авторы явно пытались ввести потенциальных жертв в заблуждение и увеличить число загрузок.

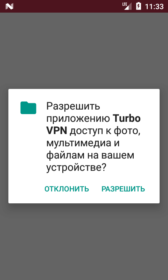

При запуске троян пытался получить разрешение на чтение и запись файлов, показывая пользователю соответствующий запрос. После этого он запрашивал доступ к правам администратора устройства.

При этом вредоносное приложение действительно позволяло работать с VPN-сетями — при его создании злоумышленники позаимствовали наработки из проекта с открытым исходным кодом OpenVPN for Android. Однако те, кто установил, приложение, воспользоваться им не смогли — после получения необходимых системных привилегий троян удалял свой значок из списка программ главного экрана операционной системы. С этого момента запустить троянский VPN-клиент самостоятельно становилось невозможно.

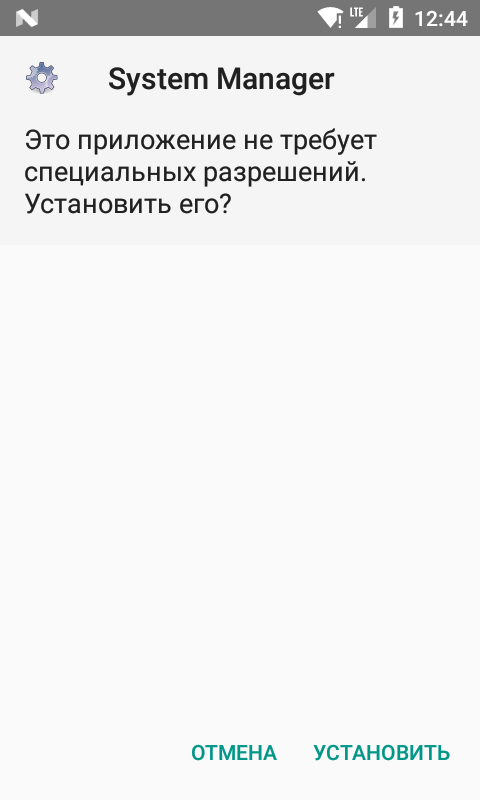

После того как вредоносная программа скрывалась от пользователя, она незаметно скачивала с удаленного сервера apk-файл и сохраняла на карту памяти. Затем она брала пользователя измором и предлагала установить загруженное приложение до тех пор, пока жертва не соглашалась это сделать. Пример сообщения, которым малварь вынуждала выполнить установку другой программы, показан ниже.

На момент обнаружения и анализа угрозы скачиваемый малварью файл представлял собой трояна Android.HiddenAds.710, который предназначен для показа рекламы. Однако в зависимости от настроек сервера и целей злоумышленников вредоносный VPN-клиент способен загрузить и попытаться установить на устройство любое другое вредоносное или нежелательное приложение.

Специалисты «Доктор Веб» оповестили корпорацию Google о найденной в Google Play опасной программе, после чего та была оперативно удалена из каталога.

UPD.

23 октября 2018 года исследователи "Доктор Веб" сообщили, что в Google Play была обнаружена еще одна модификация данного трояна. Малварь распространялась от имени разработчика Quoac под видом различных игр. Специалисты нашли 14 копий Android.DownLoader.819.origin, которые успели скачать как минимум 51 100 владельцев Android-устройств.

Информация о найденных вредоносных приложениях представлена в сводной таблице ниже:

| Имя приложения | Название программного пакета | Версия |

| Extreme SUV 4x4 Driving Simulator | com.quoac.extreme.suv.driving | 0.3 |

| Moto Extreme Racer 3D | com.quoac.moto.extreme.racing | 0.3 |

| SUV City Traffic Racer | com.suv.traffic.racer | 0.3 |

| Sports Car Racing | com.quoac.sports.car.racing | 0.3 |

| Crime Traffic Racer | com.quoac.crime.traffic.game | 0.3 |

| Police Car Traffic | com.quoac.police.car.traffic | 0.3 |

| Tank Traffic Racer | com.quoac.tank.traffic.racer | 0.3 |

| Extreme Car Driving Simulator | com.quoac.extreme.car.driving.simulator | 0.3 |

| Russian Cars Retro | com.quoac.russian.car.retro | 0.3 |

| Motocross Beach Jumping - Bike Stund Racing | com.quoac.motocross.beach.jumping | 0.4 |

| Luxury Supercar Simulator | com.quoac.luxury.supercar.simulator | 0.3 |

| Crime Crazy Security | com.quoac.crime.crazy.security | 0.4 |

| Furious Extreme Drift | com.quoac.furious.extreme.drift | 0.3 |

| Drift Car Driving Simulator | com.quoac.car.driving.simulator | 0.5 |

На момент публикации данного материала все перечисленные приложения уже удалены из Google Play.