Уязвимости Meltdown и Spectre, информация о которых была опубликована в январе 2018 года, взбудоражили всю индустрию, ведь оказалось, что практически все современные процессоры имеют фундаментальные проблемы, решить которые простыми софтверными патчами возможно далеко не всегда.

Теперь сводная группа ИБ-экспертов, в состав которой вошли специалисты, нашедшие оригинальные проблемы Meltdown и Spectre, представила доклад, в котором собраны результаты многомесячных изысканий и тестов. Эксперты сумели найти семь новых вариаций атак на Meltdown и Spectre. Две уязвимости – это новые разновидности Meltdown, а еще пять – новые типы атак на Spectre. Более того, все атаки были опробованы в деле с помощью proof-of-concept эксплоитов.

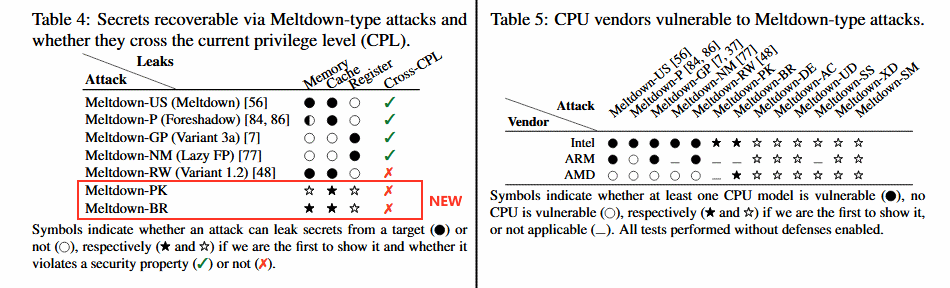

Как видно на графике ниже, исследователи тестировали еще шесть видов Meltdown-атак, однако их эксплуатация не принесла результатов.

Meltdown

С момента обнаружения оригинальной проблемы Meltdown прошло немало времени, за которое разные специалисты по информационной безопасности успели обнаружить немало новых вариаций данной проблемы: L1TF (L1 Terminal Fault) или Foreshadow, вариант 3а, вариант 1.2, а также Lazy FP.

Исследователи переименовали все эти ранее известные атаки, основываясь на том, на какую часть внутренней архитектуры они были направлены, а затем изучили компоненты, которые ранее не подвергалась атакам и пристальному изучению. В итоге удалось выявить две новые проблемы:

- Meltdown-BR — обход защитного механизма Memory Protection eXtensions (MPX) в процессорах х86 Intel и AMD, после которого становится возможной спекулятивная атака;

- Meltdown-PK — затрагивает только процессоры Intel, позволяет обойти ключи защиты памяти (Protection Keys for Userspace, PKU).

Spectre

Как и в случае Meltdown, для проблемы Spectre за прошедшее время тоже было найдено множество других вариаций эксплуатации, включая хорошо известные SpectreNG, SpectreRSB, NetSpectre.

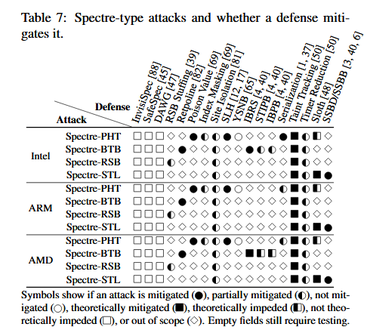

В данном случае специалисты прибегли к похожей тактике: переименовали и переклассифицировали все ранее известные варианты атак, основываясь на том, на какие внутренние операции ЦП те были направлены и какие защитные механизмы обманывали. Таким образом, в таблице выше можно увидеть следующие разновидности атак:

- Spectre-PHT — эксплуатирует Pattern History Table;

- Spectre-BTB — эксплуатирует Branch Target Buffer;

- Spectre-RSB — эксплуатирует Return Stack Buffer;

- Spectre-BHB — эксплуатирует Branch History Buffer.

В итоге исследователи выявили пять новых проблем, три из которых связаны с атаками на Pattern History Table (PHT-CA-OP, PHT-CA-IP и PHT-SA-OP) и еще две с атаками Branch Target Buffer (BTB-SA-IP, BTB-SA-OP).

Свежим проблемам подвержены различные модели процессоров AMD, ARM и Intel. Так, исследователи проверяли свои теории на Skylake i5-6200U и Haswell i7-4790, Ryzen 1950X и Ryzen Threadripper 1920X, а также NVIDIA Jetson TX1.

Специалисты уже уведомили о своих неприятных находках всех уязвимых производителей. При этом в докладе сказано, что некоторые выпущенные ранее защитные решения, которые в теории должны противостоять эксплуатации новых проблем, не работают как должно. Результаты проведенных тестов можно увидеть в таблице ниже.

Интересно, что в ответ на это специалисты Intel сообщили, что уже существующих защитных методик должно хватать с лихвой, и тестирование, очевидно, проводилось на машинах, где защитные механизмы работали некорректно.