Содержание статьи

- Утро первого дня

- Конкурс «Игровой автомат»

- Конкурс «Открой ящик — забери приз!»

- Отзыв Сергея Белова, Mail.Ru

- Конкурс-квест «DefHack 2018.11: Превед, медвед!»

- Превед, медвед!

- Конкурс «Перехвати письмо»

- Стенд Сбербанка

- Отзыв команды RuCTFE

- MAIN.TRACK

- Обстановка

- Отзыв VolgaCTF

- Афтерпати

- Отзыв SPbCTF

- Благодарности

- Отзыв SchoolCTF

Как это заведено, на ZeroNights были члены моей команды R0 CREW, в том числе и я сам, Денис Новиков aka Darwin — комьюнити-менеджер, реверс-инженер и просто фотограф. От моего лица и пойдет дальнейшее повествование.

Вечером накануне ZN некоторые из наших мемберов и знакомых уже успели обустроиться в своих номерах и решили двинуть в клуб на предварительную регистрацию. Там они застали установку некоторых стендов и получили презенты в виде пинов — поощрение за раннюю регистрацию, которое полагалось первым 400 зарегистрировавшимся.

Увы, меня среди этих счастливчиков не было — я в тот момент только садился в «Сапсан» и предвкушал грядущее мероприятие.

Утро первого дня

В десять утра я прошел металлоискатели, зарегистрировался на ресепшене, получил заветный пин и двинул на фотоохоту.

Первые технические доклады начинались в 12:30, поэтому было время немного оглядеться и посмотреть, куда я попал.

А попал я первым делом на второй этаж — сам не знаю как! Он привлек меня своей подсветкой. Там я обнаружил сразу три конкурса.

Конкурс «Игровой автомат»

Организатор: DC7812 (Санкт-Петербург)

Однорукий бандит построен на основе смарт-контракта EOS с несколькими уязвимостями (целочисленным переполнением и парой на отсутствие проверки прав). В конкурсе поучаствовало около двадцати человек — неплохо, если учесть, что смарт-контракты на EOS не настолько популярны, как на Ethereum. Трое из участников успешно справились со всеми задачами. Конкурс мне запомнился тем, что в числе призеров была девушка — это не может не радовать.

Конкурс «Открой ящик — забери приз!»

Организатор: Павел Жовнер

Этот конкурс — для любителей ломать бесконтактные карты. Внутри в качестве приза лежал Proxmark3 (универсальная штука для работы с RFID-системами). Он полагался тому, кто первым откроет ящик. Следующие трое счастливчиков получили Chameleon Mini. Чтобы открыть ящик, нужно было определить протокол общения карты и считывателя, разобрать формат хранения данных в памяти, обойти систему авторизации карты и научиться подделывать баланс. В конкурсе приняло участие около ста человек.

Отзыв Сергея Белова, Mail.Ru

Если вы посещали хотя бы три случайных ZeroNights, то вы уже, скорее всего, знаете, что каждая ZeroNights не похожа на предыдущую. Этот год не стал исключением, а только подтвердил это, да еще и вернул конференцию на ее родину — в Санкт-Петербург, что лично я воспринял очень хорошо.

Для жителей Дефолт-сити это снова стало событием — надо покупать билеты, бронировать гостиницу, кооперироваться с кем-нибудь, чтобы веселее было ехать. ZeroNights — снова событие, которое ты планируешь заранее.

Помещение, атмосфера, комфорт — клуб А2 подошел очень хорошо для формата конференции. Выдержанный, неяркий свет, тематическое оформление, место, уже адаптированное для приема большого количества людей.

Ходить по докладам я не успевал, так как надо было заниматься стендом и, в основном, нетворкингом, поэтому жду интересные для меня доклады в записи (в первую очередь Unveiling the cloak: A behind-the-scenes look at what happens when you click that link Ильи Нестерова и Сергея Шекяна). Успел только на Web Village, и там, как обычно, был полный зал. 🙂

Я пока не представляю, чего ожидать от следующей ZN, но знаю одно — это мероприятие, на которое нужно обязательно попасть.

Конкурс-квест «DefHack 2018.11: Превед, медвед!»

Организатор: DC7831 (Нижний Новгород) и DC20e6 (Ульяновск)

Этот квест был доступен онлайн для всех желающих. Он включал несколько задач на реверс, форензику, веб, PWN, OSINT и подобное. Всего было семь заданий. Некоторые из них состояли из множества подзадач. В конкурсе приняло участие более ста человек. В описании было сказано, что сложность большинства заданий низкая или средняя и они вполне под силу любому админу, программисту и тестировщику, не говоря уже о пентестерах. В итоге на самой конференции семнадцать человек решило большую часть заданий, но не все. Тем не менее люди без призов не остались. Те, кто решил быстрее всех, получили футболки с логотипом DEFCON NN.

На фото — два разработчика конкурса (на переднем плане). За ними, как я потом уже узнал, сидели ребята, отвечающие за Hardware Villages.

Недалеко от них на пуфиках участники решают задания. Кстати, здесь на фото Влад Росков (v0s) и Виктор Алюшин (AV1ct0r), которые первыми «открыли ящик» из конкурса выше.

Превед, медвед!

Конкурс дефкон-групп Нижнего Новгорода и Ульяновска был доступен онлайн всем желающим — достаточно было зарегистрироваться на сайте yo-corp.ru, чтобы погрузиться в виртуальный мир антиутопии и путешествовать по нему, выполняя задания. Все начинается с поступления на работу в отдел расследования инцидентов мегакорпорации «Ё-корп».

Распутывание дел в роли белого хакера приводит к встрече с группировкой серых хакеров «Друзья Чиполлино», обитающих в сети Tor и оттуда проводящих атаки на корпорацию. Параллельно с этим разворачивается противостояние между «Друзьями» и группировкой черных хакеров APT30 CavalryBear («Кавалерийский медведь»).

Уже после завершения конференции все задания решил Станислав Поволотский.

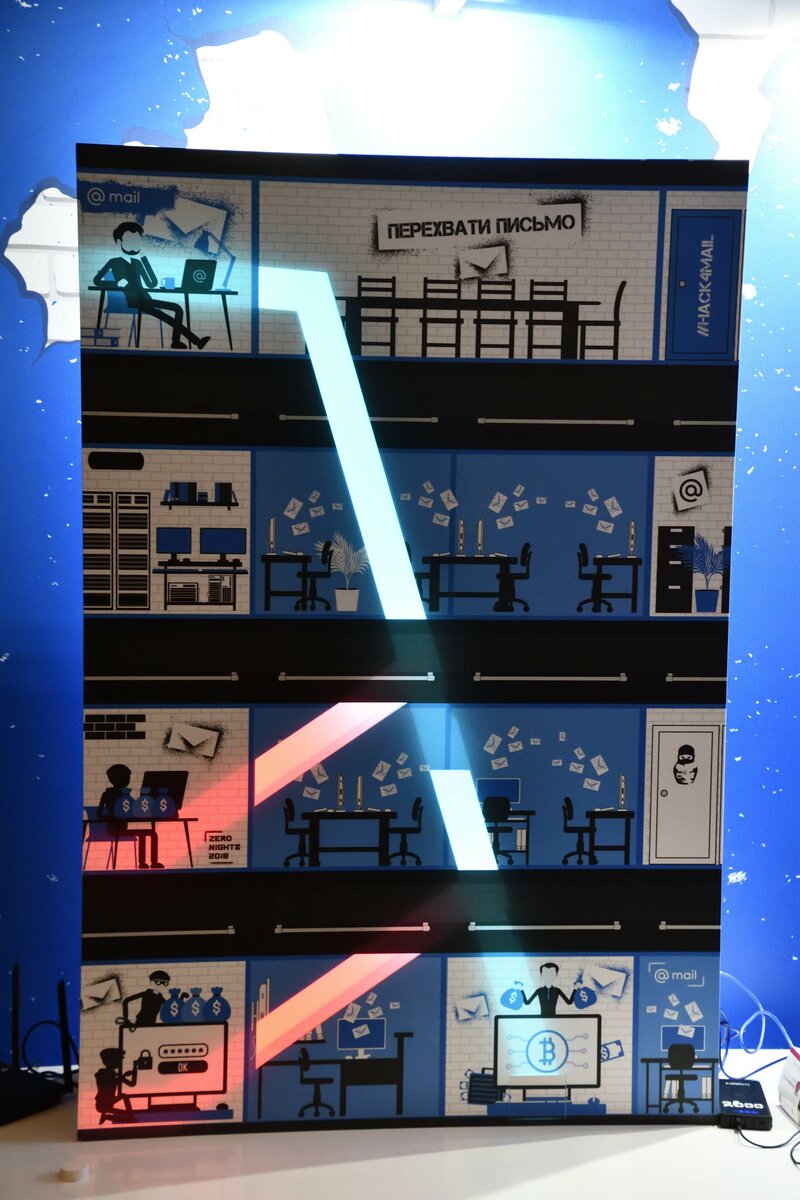

Конкурс «Перехвати письмо»

Организатор: почта Mail.Ru

Я спустился на первый этаж и нашел там четвертый конкурс. Этот таск был оформлен в виде стенда и представлял собой офисное здание, оснащенное пневмопочтой, по которой некий руководитель отправлял письма бухгалтеру.

Участники, переключая заслонки, должны были поменять путь письма и перехватить его. Конкурс, понятное дело, был доступен только офлайн, и, несмотря на это, за два дня в нем приняло участие 100–200 человек!

На самом стенде было два задания. В первом нужно было найти хост, отвечающий за мониторинг состояния сети, и обнаружить там типовую уязвимость конфигурации в веб-сервере Apache, страницу /server-status. На ней отображались все приходящие HTTP-запросы. В том числе там можно было найти запрос с секретным ключом, который позволял пройти первый уровень. За выполнение этого задания участники получали промокод на 100 долларов для фирменной программы Bug Bounty.

Во втором задании нужно было внимательно изучить строение страницы мониторинга. В коде клиентского приложения необходимо было найти скрытый метод, который не вызывался из интерфейса. Он содержал в себе слепую инъекцию NoSQL в MongoDB. Сложность заключалась в том, что использовался нетипичный стек технологий. MeteorJS (который активно юзает WebSockets) и MongoDB с pub/sub вместо привычных HTTP-запросов и ответов не позволяли использовать готовый инструментарий и требовали от участников умения самостоятельной автоматизации атак. Успешно решившие это задание получали толстовку.

Стенд Сбербанка

Сначала я даже не понял, почему там топчется народ, но вскоре выяснилось, что у Сбербанка хороший технический стенд с лекциями и воркшопом по карточкам.

Один из тасков заключался в том, чтобы записать на карту специально созданный апплет EMV, который позволит успешно пройти авторизацию в POS-терминале и даст возможность купить футболку или USB-брелок.

Отзыв команды RuCTFE

Приехали мы на ZeroNights. Добирались легко, пришли заранее и уже на выходе получили классные значки.

О мерче и рекламе

Порадовало, что нет разномастных спонсорских роллапов на каждом углу — все выдержано в едином стиле, напечатано на собственных пресс-воллах. Сами же спонсоры на площадке предлагали действительно интересные активности и воркшопы, а не бесполезный мерч и другие безделушки.

Классно было пообщаться с комьюнити, встретить вживую тех, кого ни разу лично не видел. Мы сильно разнесены по стране и обычно общаемся только с помощью мессенджеров и почты.

Отдельно надо сказать про доклады. Порадовал выбор и тем, и самих спикеров. Слабых докладов не было вовсе, многие из них были интересны нам.

Жаль, что во второй день у одного лектора с темой про ресерч безопасности роутеров не хватило времени, чтобы закончить доклад. Не получилось дослушать его до конца и задать вопросы.

Площадка с точки зрения комфорта

Ребята выделили второй этаж А2 для людей с ноутбуками. Можно было без проблем подойти к пилотам, встать на зарядку и поработать за столиком.

Отдельное спасибо ребятам надо сказать за путеводитель на сайте. По нему легко было сориентироваться и сходить, например, поесть поблизости. Наверное, без него было бы куда сложнее.

Из недочетов

Переводчицы-синхронистки, по всей видимости, не были готовы к насыщенной терминами речи, и в какой-то момент перевод терял смысл. А еще грустно было узнать, что организаторы убрали секцию Community, на которой мы обычно выступали с докладом. Но взамен появился «Свободный микрофон» в последний день, где мог выступить любой желающий. Так мы помогли решить проблему другому человеку, вкратце рассказав об Ansible.

Если подытожить

- Отлично выдержанная атмосфера андеграунда. Правильная стилистика мероприятия, все смотрелось лаконично.

- Партнеры и спонсоры предлагали что-то действительно интересное на своих стендах.

- Актуальные и сильные доклады.

- Возможность общения с сообществом. На площадке для этого были созданы все условия.

А еще после всего нам подарили баннер с нашей символикой и предложили забрать клевую фирменную бочку. Все бы хорошо, но в Екатеринбург мы бы с ней не улетели. 🙂

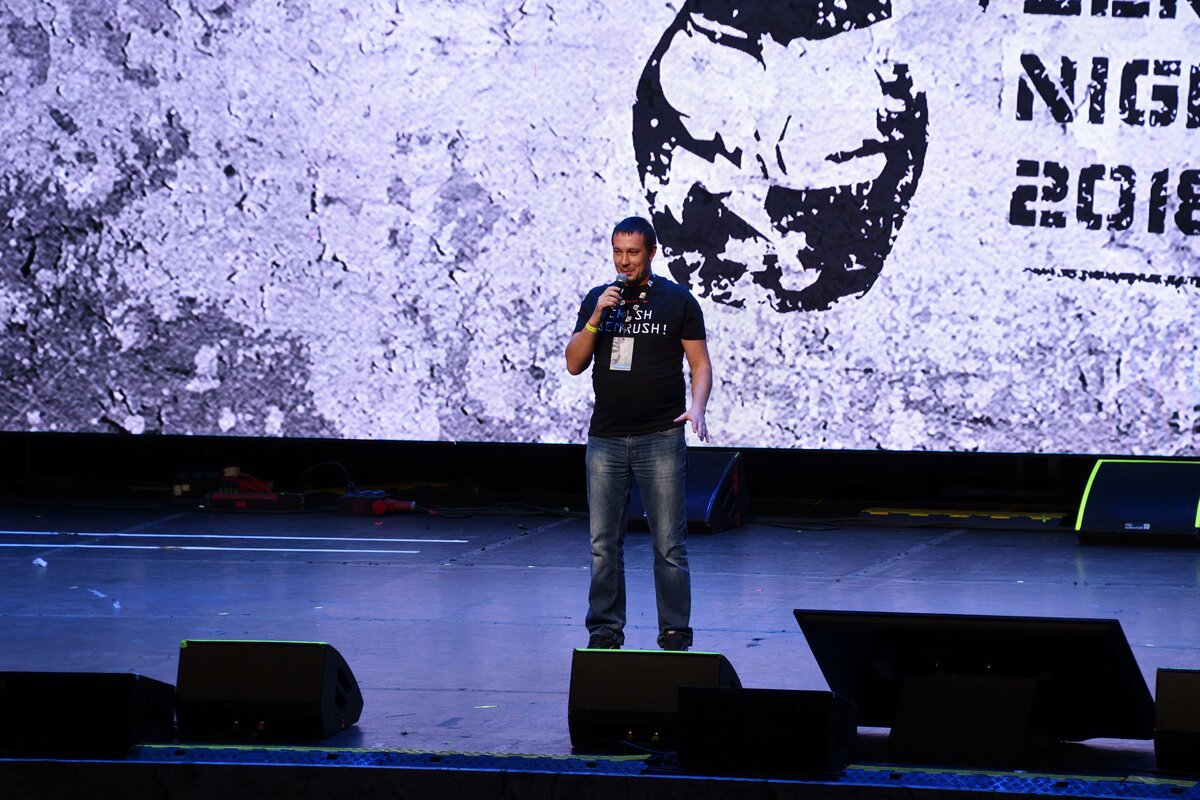

MAIN.TRACK

Побродив по стендам, я отправился в главный зал, где шел MAIN.TRACK. Как ни странно, явился я как раз вовремя! Там у микрофона уже был представитель Crush SEMrush, который объявлял о старте своего онлайнового конкурса.

Всем желающим предложили попытать свои силы в поиске уязвимостей на semrush.com. Ради этого мероприятия ребята, отвечающие за безопасность ресурса, на время проведения конференции даже отключили WAF. Наиболее отличившимся багхантерам в качестве призов обещали MacBook Air, PlayStation 4 Pro и квадрокоптер DJI Spark. На макбук никто не нахантил, а вот приставка и квадрокоптер нашли своих обладателей.

Следом мы послушали представителя Сбербанка, а потом всех еще какое-то время развлекал Алексей Синцов из DC7812. Как я понял, в этот момент организаторы пытались установить видеосвязь с keynote-спикером, который, к сожалению, не смог приехать из-за проблем с организацией Hack In The Box Dubai 2018 (она была почти сразу после ZeroNights — 25-го числа).

Обстановка

Есть люди, которым в первую очередь интересны доклады, а кто-то приезжает ради общения и других активностей. Поэтому, как только видеосвязь со спикером наладилась, я отправился бродить по клубу.

Первым делом пошел посмотреть, что там привез Сбербанк.

Команда Check Point из Минска (которая приехала составом аж из одиннадцати человек) что-то усердно изучает — наверное, программку. 🙂 Мне, кстати, не хватало бумажной программы, в телефоне смотреть неудобно.

Серьезные лица сотрудников Сбербанка. Немудрено — стенд все время был чуть ли не на осадном положении. А девушка мне кого-то напомнила — может, в рекламе ее видел?

Между прочим, одна из самых симпатичных блондинок конференции была на стенде Mail.Ru.

Было две сцены. Вокруг большой сцены — пять барных стоек. К сожалению, сфоткать не додумался, извините.

Еще пара барных стоек была и на втором этаже вне сцен, одна рядом с местом, где проходили конкурсы (см. фото ниже), и другая там, где должна была пройти афтерпати.

Между прочим, мне очень понравилась возможность сидеть за столиками (трибунами?), там было уютно.

Алкогольные напитки запретили продавать до 18:00. Поэтому приходилось довольствоваться водичкой, соком, чаем и кофе. Также в программке говорилось, что где-то внутри клуба можно купить хот-доги, бургеры и прочую снедь. Я, увы, не нашел. Зато вокруг клуба полно кафешек, куда я и сходил перекусить.

Маленькая сцена в первый день принимала Hardware Zone.

На второй день в этом зале разместилась Web Village. Здесь было очень много народа и несколько интересных докладов. Аншлаг собрал Андрей Ковалёв с докладом Introduction into browser hacking, в котором он поделился опытом, как въехать в разработку эксплоитов под браузеры (видео пока что нет, но ты можешь глянуть слайды).

Мне эта тема близка, поэтому и фоток много получилось. 🙂

Из того, что шло на большой сцене, мне было интересно послушать Хоксена Коре с его докладом Diffing C source codes to binaries. Плюс хотел попасть на доклад Александра Ермолова и Руслана Закирова про NUClear explotion. Они были в первый день.

Во второй день отжигала команда Tencent. Они приехали на ZN с четырьмя докладами! Был крутой доклад по фаззингу Massive Scale USB Device Driver Fuzz WITHOUT device и интересный доклад, описывающий векторы атаки, которые возникают при внедрении средств GPU-виртуализации, From Graphic Mode To God Mode, Discovery Vulnerabilities of GPU Virtualization.

Оба доклада я успешно проспал у себя в номере… Хотел еще попасть на доклад Дениса Селянина Researching Marvell Avastar Wi-Fi: from zero knowledge to over-the-air zero-touch RCE, но мы со знакомыми ушли обедать. Вот такой из меня слушатель! 🙂

Тем не менее рекомендую посмотреть доклады по ссылкам выше, да и с остальными тоже ознакомиться.

Отзыв VolgaCTF

Впечатления в целом положительные.

Из плюсов: отдельная комната для курящих с экранами, на которых трансляция, и расписание; отличная музыка (ждем плей-лист!). Также было отличное оформление, в том числе презентации и видео. Прекрасные докладчики — ребята просто самые крутые. К тому же много иностранных докладчиков, что тоже классно.

Из минусов: огромная очередь на вход с небольшой неразберихой при регистрации; значки достались далеко не всем (даже не всем, кто приехал к началу регистрации); подкачал перевод докладов; места и розеток порой не хватало. А еще тяжело оказалось выбирать между двумя треками докладов.

В общем, было видно, что организаторы очень старались, но пришлось им нелегко!

Афтерпати

Ты, наверное, уже подустал от чтения моего отчета, но поверь — я сам вымотался гораздо сильнее. Отступать тем не менее было некуда: первый день закрывался традиционной вечеринкой Яндекса.

Вечеринка была закрытой, но любой желающий мог купить билет с проходом на нее. Мне, как представителю и одному из руководителей сообщества, был выделен инвайт. За что отдельное спасибо организаторам!

Поскольку это была спикер-пати, пришедшие получали шанс не только залить в себя горячительных напитков, но и пообщаться со спикерами. Конечно, если к ним были вопросы. 🙂

На вечеринке я встретил много знакомых лиц. Пообщался со старыми знакомыми и успел познакомиться с несколькими новыми людьми. Смог послушать умных людей из Apple и Opera (спасибо Диме Евдокимову!). Ниже просто несколько фотографий с вечеринки, без комментариев.

Отзыв SPbCTF

ZeroNights в этом году была очень ламповой. Если не заходить в главный зал, можно было подумать, что это какая-нибудь юбилейная встреча DCG7812. 🙂 От нас были и школьники, и уже давно работающие участники — показатель того, насколько разноплановых людей собирает конференция. Рекомендуем тем, кто пока находится в самом начале хакерского пути, обязательно побывать на ZN, это придаст запал, принесет новые знания, знакомства и практику.

Мы счастливы, что конференцию вновь провели в Питере, как в самый первый раз. Нужно больше здешней движухи! Доклады на Web Village — огонь! Особенно понравился доклад Defense. Change my mind Сергея Белова и Егора Карбутова и доклад Паши Топоркова — про PHP unserialize.

Оформление площадки и граффити-дизайн, стилизация Матриша, — все это нам очень понравилось. Мы свои стикеры с Ыжом (талисманом нашего сообщества) сделали в том же стиле.

В следующем году ждем больше активностей на площадке, а в остальном хочется пожелать организаторам и дальше искать новые форматы. ZN — изумительное место для экспериментов. Спасибо, что делаете такую полезную штуку!

Благодарности

Хочу поблагодарить всех причастных к организации мероприятия: организаторов и докладчиков, без которых ничего бы из этого не состоялось. Вы лучшие! Также огромное спасибо ребятам, которые разработали конкурсы и технические стенды (без вас мы бы скучали!); диджеям The Dual Personality и Сергею Белову; ну и, конечно же, всем участникам конференции! Со всеми, с кем удалось встретиться, мне было очень приятно пообщаться. ZeroNights удалась, и с этим никто не будет спорить. Встретимся в следующем году!

Отзыв SchoolCTF

Мы (SiBears → SchoolCTF) живем где-то в середине леса, и нам нужен веский повод, чтобы куда-то выбраться. 🙂 ZN — это всегда отличная мотивация. Еще с лета начинаются разговоры о таске на HackQuest, который делают инициативные люди из нашей команды. Надеемся, вам понравилось!

Все знают, что сами по себе конференции — это далеко не только спикеры с докладами. Так как наше сообщество в основном занимается CTF и наши ребята немного разъехались по разным странам, для нас это также крутой повод собраться, пообщаться с уже давними друзьями и знакомыми, которые тоже приезжают на ZN.

Сама конференция, как всегда, оставляет только самые положительные впечатления. И очень круто, что в этом году ничего никому не помешало и все так же здорово собрались. Доклады — огонь! Дополнительные активности тоже. Атмосфера непередаваемая.