Содержание статьи

Что такое ARG?

На случай, если ты еще не слышал про забаву под названием Alternate Reality Game, вкратце расскажу, что это такое. Представь себе игру, которая в качестве платформы использует реальный мир. Точнее, даже не игру, а интерактивное повествование с игровыми элементами.

Скоординировав усилия (обычно через интернет), участники ARG ищут зацепки и идут по следу выдуманной авторами истории. Ключи при этом могут попадаться как на специально развернутых для этого сайтах, так и в жизни: например, на плакатах, спрятанных флешках, в записях на автоответчик и так далее.

Получается этакая гигантская многопользовательская головоломка, которая сочетает в себе ролевые и компьютерные игры, журналистские расследования, фантастику и мистику.

Влияние аудитории на исход ARG настолько велико, что сюжет может пойти по непредвиденному сценарию, завершиться раньше времени или остановиться на середине.

Сегодня в развлекательные коммерческие проекты играют несколько миллионов человек по всему миру. Основные движущие силы при решении ARG — это любопытство, любовь к головоломкам, желание изучать криптографию и проверить уровень собственной эрудиции. Ведь если ты сможешь дойти до финала, то окажешься одним из немногих счастливчиков.

Коммерческих ARG множество. Среди наиболее нашумевших: I Love Bees, которая была частью кампании вирусного маркетинга игры Halo 2, Lost Experience и Find 815, которые рекламировали сериал Lost, хорошо известная геймерам головоломка по вселенной Portal и другие.

Ну а к нашей тематике, конечно, ближе всего Cicada 3301 и ARG по сериалу Mr. Robot (мы подробно писали о ней).

В чем разница между ARG, CTF и квестами в стиле CTF?

Вокруг ARG сформировались целые интернет-сообщества, и их ряды постоянно пополняются. ИБ-тусовку это веяние тоже затронуло, и здесь случилось взаимное опыление с другим популярным жанром — соревнованиями типа Capture The Flag (подробнее о нем — в статье «CTF. Как взлом стал спортивным состязанием»). Результат иногда называют deepweb puzzle, и по исполнению они временами ничуть не уступают полноценным ARG.

От ARG такие квесты отличаются отсутствием маркетинговой составляющей, а от CTF — отсутствием четкой организации. Участвовать можно в одиночку или командой любого размера, нет ни призов, ни очков, ни даже даты завершения.

Однако отсутствие заранее собранных команд не означает, что нет командного решения задач. Чаще всего заинтересованные игроки объединяются в сообщества и помогают друг другу со сложными загадками. Происходит это на форумах, вики, сабреддитах, имиджбордах и в групповых чатах.

Например, сабреддит r/ARG посвящен сетевым головоломкам в целом. Там каждый желающий может поделиться ссылкой на неизвестный сообществу квест, внести свой вклад в решение активных заданий или набраться опыта из уже решенных ARG.

Вообще Reddit в последнее время стал площадкой по умолчанию для любителей таких активностей. Его обитатели зачастую первыми находят неприметные странички на просторах даркнета.

Российское сообщество исследователей интернета (нетсталкеров) тоже неоднократно натыкалось на очень оригинальные квесты, упоминания которых не было на Reddit. Зачастую такие вещи обнаруживаются спонтанно — когда кто-то прочесывает даркнет в поисках новых интересных ссылок.

Как только это происходит, сообщество объединяется для решения найденного куска большой онлайн-игры. Кстати, я говорю «найденного куска», потому что не всегда можно быть уверенным, окажется ли веб-страница началом, серединой или концом игры.

Квест Софии

Настало время познакомить тебя с некоторыми квестами в стиле CTF, которые заинтересовали наше сообщество своей сложностью, оригинальностью и красотой исполнения. По одному из них пройдемся от начала до конца, то есть до получения заветного флага. Квест недлинный, но по нему в целом понятно, с чем приходится сталкиваться при прохождении. А по дороге соберем небольшую подборку утилит, которые помогают искать решение.

Часть 1

Начинается все как обычно — кто-то находит веб-страничку. Она принадлежит Sophie, и мимо этого ресурса вряд ли пройдешь не заинтересовавшись.

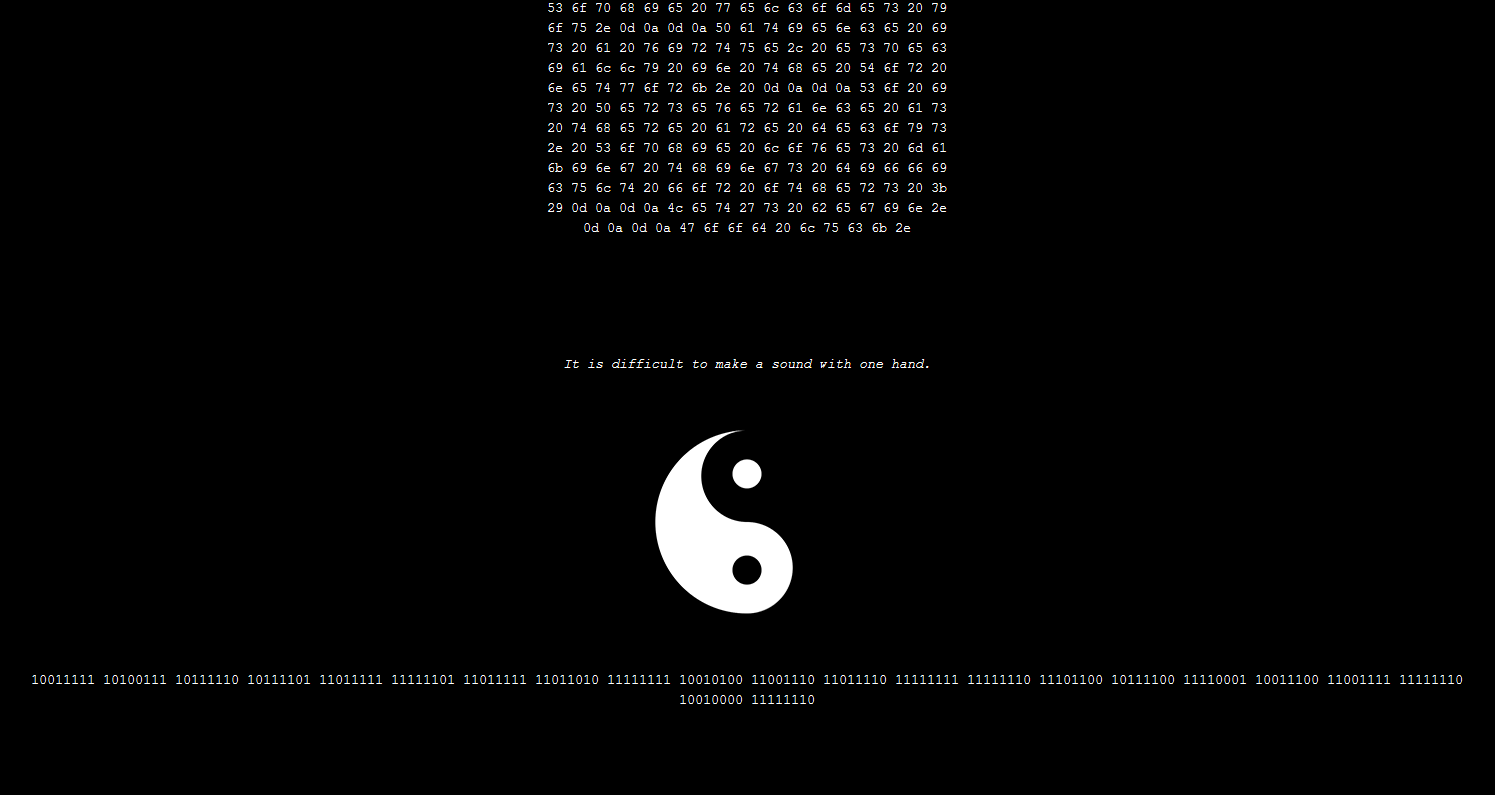

На главной расположен hex-код, под ним висит картинка с инь-ян, в самом низу страницы — бинарный код, а на фоне играет странная мелодия под названием whiterabbit.

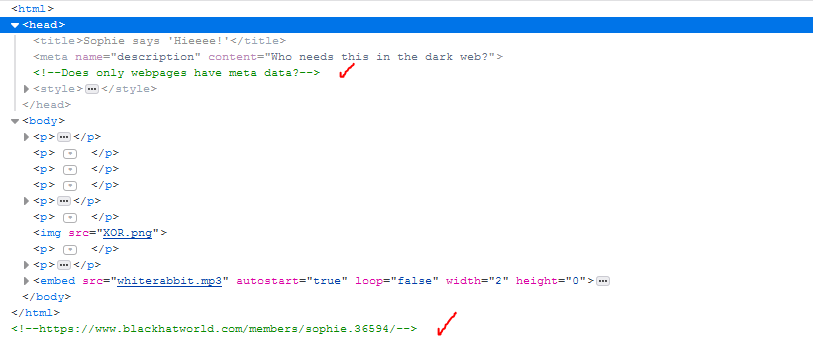

Первое, что должно приходить на ум исследователю подобного рода ресурсов, — незамедлительно глянуть HTML-код страницы, не обращая внимания на то, что, казалось бы, очевидно для глаз. Обычно именно в коде скрываются либо подсказки, либо бессмысленные комментарии разработчиков, а иногда и сами ссылки на следующий уровень.

В нашем случае в консоли разработчика прячется ссылка на профиль автора на сайте blackhatworld.

Также можно заметить маленькую подсказку: Does only webpages have meta data? Очевидно, что внимание необходимо будет направить на поиск метаданных в картинке.

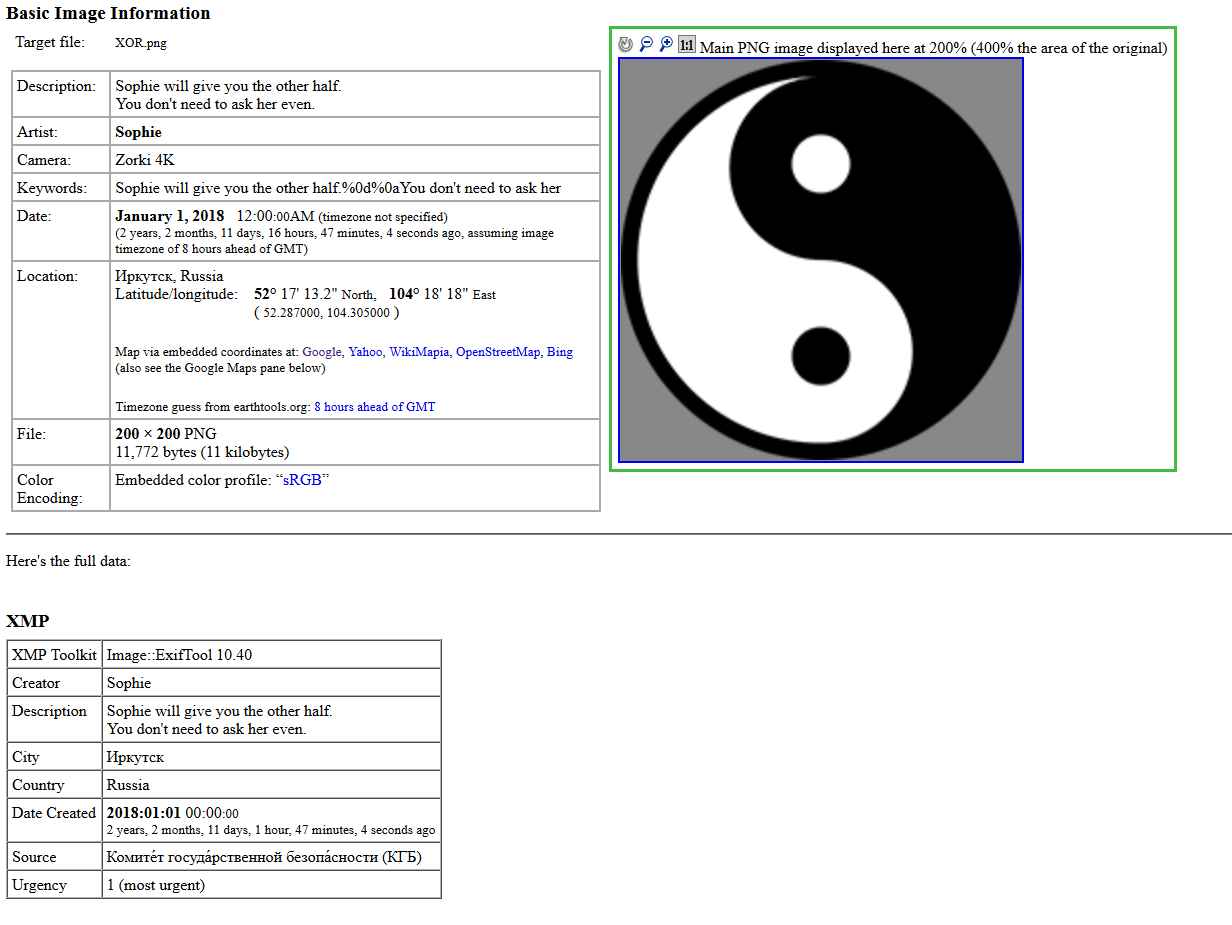

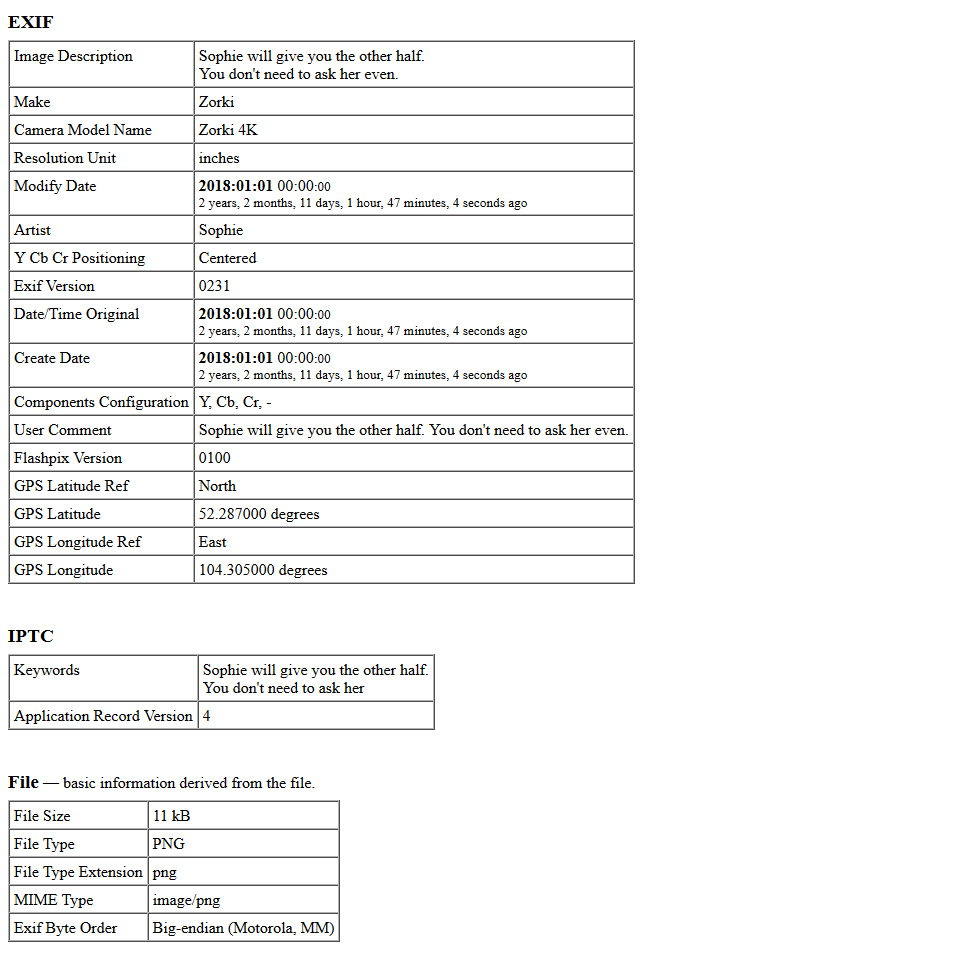

Что мы и сделаем с помощью ресурса Exif Regex. Получаем EXIF (данные камеры) и метаданные (XMP). Также для чтения метаданных можно использовать Metadata2go.

Теперь мы можем узнать кое-что об изображении. Например, как на скриншоте выше. Становится ясно, что создателя зовут Sophie, проживает она в Иркутске, но больше всего удивляет строчка Source из метаданных: «Комитет государственной безопасности (КГБ)». Кажется, это намек на слухи о том, что спецслужбы используют ARG для вербовки самых способных игроков.

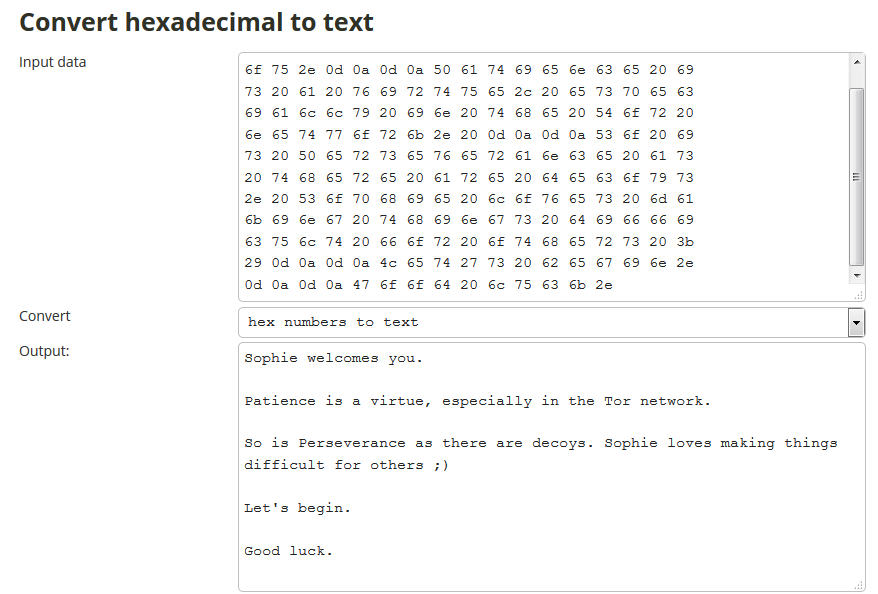

Не обращаем на это внимания и переходим к расшифровке hex-кода. Ищем любой подходящий декодер hex to text и расшифровываем. На выходе получаем полностью читаемый текст.

Однако до сих пор нам не удалось найти действительно полезной информации. Опытные игроки, которые уже участвовали в решении квестов, знают, что у загадки иногда бывают разные решения, некоторые из них нарочно ведут в тупики. Это как раз такой случай.

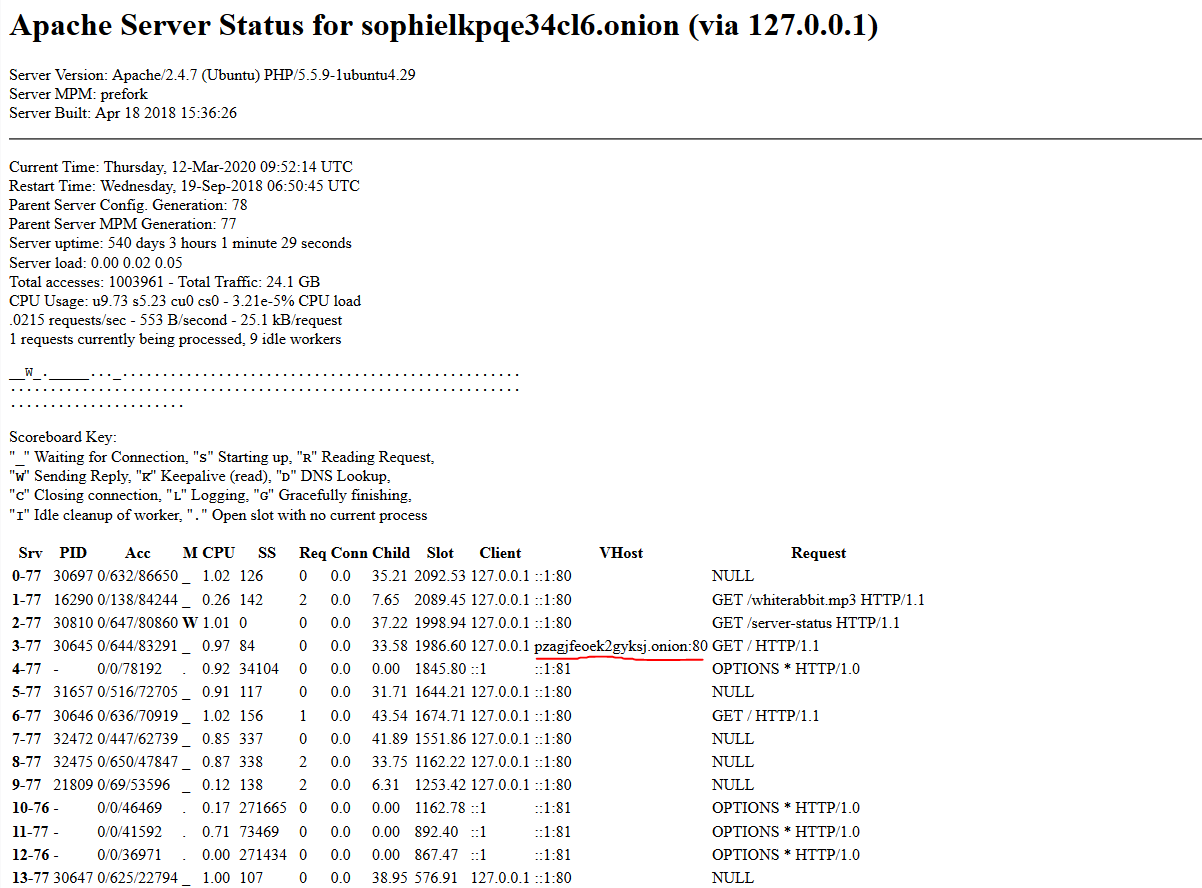

Воспользуемся утилитой DirBuster со списком директорий для сервера Apache. Она перебирает популярные названия директорий и файлов веб-приложений, пытаясь найти скрытые каталоги и сайты. После сканирования обнаруживаем скрытую директорию /server-status. Заходим в нее и видим ссылку.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»