Содержание статьи

- Методы отслеживания (трекинга) пользователей

- Cookie

- Evercookie

- Отпечаток браузера

- Отслеживание по IP

- Поведенческий анализ

- Как браузеры борются с отслеживанием

- Тестовый стенд

- Brave

- Iron Browser

- Firefox Focus

- Yo Browser

- InBrowser

- Ghostery

- Cliqz

- Яндекс.Браузер с расширением Disconnect

- Про скорость работы

- Выводы: что выбрать?

Представь себе картину: май, ты приходишь в супермаркет и покупаешь грабли. Через неделю снова заходишь, и навстречу выбегает орава продавцов-консультантов, наперебой предлагая купить различные виды граблей. Наиболее продвинутые из них пытаются втюхать тебе тяпки, а некоторые даже лопаты. И никакие твои объяснения, что весь инвентарь у тебя остался с прошлого сезона и на самом деле ты зашел купить газонокосилку, не работают.

Ты кое-как отбиваешься от консультантов, прокладывая себе дорогу с помощью лопаты, которую они таки сумели тебе всучить, и уходишь. Но по пути домой замечаешь на заборе рекламный плакат, который сообщает, что все владельцы граблей, купленных на прошлой неделе в три часа дня, и лопат, купленных сегодня в 5:40, получают скидку на оптовую партию семян редиса, продажей которого занимается компания из соседнего города.

Именно так работает таргетированная реклама и трекинг пользователей на веб-сайтах. Ты заходишь на сайт, он присваивает тебе идентификатор и начинает отслеживать твои действия. Если эта система действует только в рамках одного веб-сайта — ничего страшного. Но существует масса контор (в основном, но не только рекламных сетей), которые могут проследить твои перемещения по многим сайтам и составить целую карту твоих сетевых похождений и интересов.

Кроме конфиденциальности, также страдает и скорость. Каждый трекинг-скрипт, размещенный на сайте, замедляет загрузку веб-страницы, а когда их много — такое замедление становится заметным даже невооруженным глазом. Пару лет назад разработчики Mozilla протестировали скорость загрузки сайтов с включенным режимом защиты и без него и выяснили, что среднее время загрузки страницы в режиме защиты от трекинга сократилось на 44%. На мобильных устройствах блокировка трекинга дает и другой плюс: меньшее количество получаемых данных.

Методы отслеживания (трекинга) пользователей

В этой статье мы рассмотрим, как бороться с трекингом, но для начала разберемся, как он работает. Трекинг — это отслеживание пользователя с помощью различных техник идентификации браузера. Существует как минимум пять техник: Cookie, Evercookie, fingerprinting, IP, поведенческий анализ.

Cookie

Самый древний и самый интеллигентный способ отслеживания. Печеньки как раз и были разработаны для идентификации пользователя. Принцип работы очень прост: пользователь открывает сайт, тот запрашивает информацию из cookie, если информации нет, сайт решает, что пользователь на сайте впервые, генерирует уникальный идентификатор и записывает его (с некоторой дополнительной информацией о пользователе) в cookie.

Теперь (в теории) при следующих визитах сайт сможет распознать пользователя по уникальному идентификатору, который был записан в cookie-файлы на его компьютере. Понятное дело, что после очистки всех cookie-файлов юзер становится анонимным абсолютно для всех сайтов. Однако, кроме HTTP Cookie, также существуют Flash Cookie и Silverlight Cookie. И очищать их нужно отдельно.

Evercookie

Данный вид трекинга можно смело именовать «проектом деанонимизации интернета». Он сохраняет идентификатор пользователя везде, где это возможно. Используются как стандартные хранилища: HTTP, Flash, Silverlight Cookie, так и различные трюки вроде PNG Cookies (сервер отдает браузеру индивидуальную картинку с записанным в нее идентификатором, она попадает в кеш браузера, и при последующем визите пользователя сайт вставляет картинку в canvas и считывает записанную в нее информацию), а также хранилища HTML5 (Session Storage, Local Storage, Global Storage, Database Storage через SQLite и так далее), журнал посещенных веб-страниц (только для старых браузеров), ETag header, java persistence API. Все, что возможно использовать, используется.

Удалить Evercookie очень сложно. Однако есть у него один недостаток — так же как и в случае с кукисами, данные сохраняются на жесткий диск (или в NAND-память телефона). А это значит, что обычный режим инкогнито неуязвим перед Evercookie.

Отпечаток браузера

В этом случае пользователя распознают, считывая данные о браузере, его настройках и устройстве, с которого юзер заходит на сайт. Много ли этих данных? Да, очень много. Самые простые: user agent (название, версия и разрядность браузера и ОС, тип устройства, на котором установлен браузер, поддерживаемые браузером функции и прочее), язык браузера, часовой пояс, разрешение экрана, глубина цвета, поддержка технологий HTML5 (привет, любители копаться в скрытых настройках браузера), наличие doNotTrack, cpuClass, platform, установленные плагины и информация о них, шрифты, доступные в системе.

Также используются и различные хитрые техники: Canvas Fingerprint, WebGL Fingerprint, WebRTC Fingerprinting. По утверждению создателей скриптов, вероятность распознавания уже сейчас превышает 90%. А в некоторых случаях составляет 99,(9)% (не так уж и много людей любят ставить Canary-версию Google Chrome и копаться в настройках chrome://flags для активации новых фишек HTML5). Недостаток технологии: на практике распознавание не может быть стопроцентным, потому что основано на статистических данных и вероятность ошибки будет всегда.

Отслеживание по IP

Используя твой IP-адрес, можно узнать местоположение (часто с ошибкой) и имя провайдера. Однако из-за периодической смены IP как в проводных, так и в беспроводных сетях этот метод крайне ненадежный и на практике используется только для приблизительного определения местоположения.

Поведенческий анализ

Идентификация на основе индивидуальных особенностей поведения и вкусов пользователя: скорости движения мыши, любимых фильтров поиска, предпочитаемых товаров, скорости просмотра картинок, частоты кликов и так далее. Недостатки очевидны: для отслеживания действий нужно использовать тяжеловесные скрипты, которые будут не только нагружать канал, но и тормозить компьютеры. Точность распознавания слишком плавающая и слишком сильно зависит от различных факторов.

Как браузеры борются с отслеживанием

Как видишь, есть только два надежных метода идентифицировать пользователя: Cookie и Evercookie. Чтобы защититься от них, достаточно ходить на все сайты в режиме инкогнито, который есть практически в любом современном браузере. Но тогда ты столкнешься с другой проблемой: кроме отслеживания, печеньки применяются и для многих других полезных задач. Например, для хранения токена авторизации, который позволяет не вводить свои логин и пароль при каждом входе на сайт. На трафике и скорости загрузки страниц с помощью инкогнито тоже сэкономить не получится.

Браузеры с защитой от отслеживания работают по-другому: они используют черные списки трекинг-скриптов (вроде таких) и просто блокируют их исполнение.

В большинстве браузеров для анонимного серфинга (Firefox Focus, Yo Browser, InBrowser, Ghostery, Cliqz и в некоторых обычных браузерах) также есть возможность автоматической очистки приватных данных при выходе. Для смартфона такой очистки вполне хватит, чтобы справиться с Evercookie.

С отпечатком браузера дела обстоят сложнее, потому что большинство сведений браузер передает не от желания рассказать о себе побольше, а для того, чтобы веб-страница отображалась правильно. Как вариант защиты — браузер может отправлять сведения о себе, которые будут похожи на максимальное количество других браузеров.

Тестовый стенд

Для теста браузера был использован смартфон Samsung Galaxy S7 и следующие страницы:

- https://xakep.ru

- https://xakep.ru/2017/08/15/mobile-mesh/

- https://www.svyaznoy.ru/

- http://www.theworldsworstwebsiteever.com/

- http://www.samsung.com/ru/

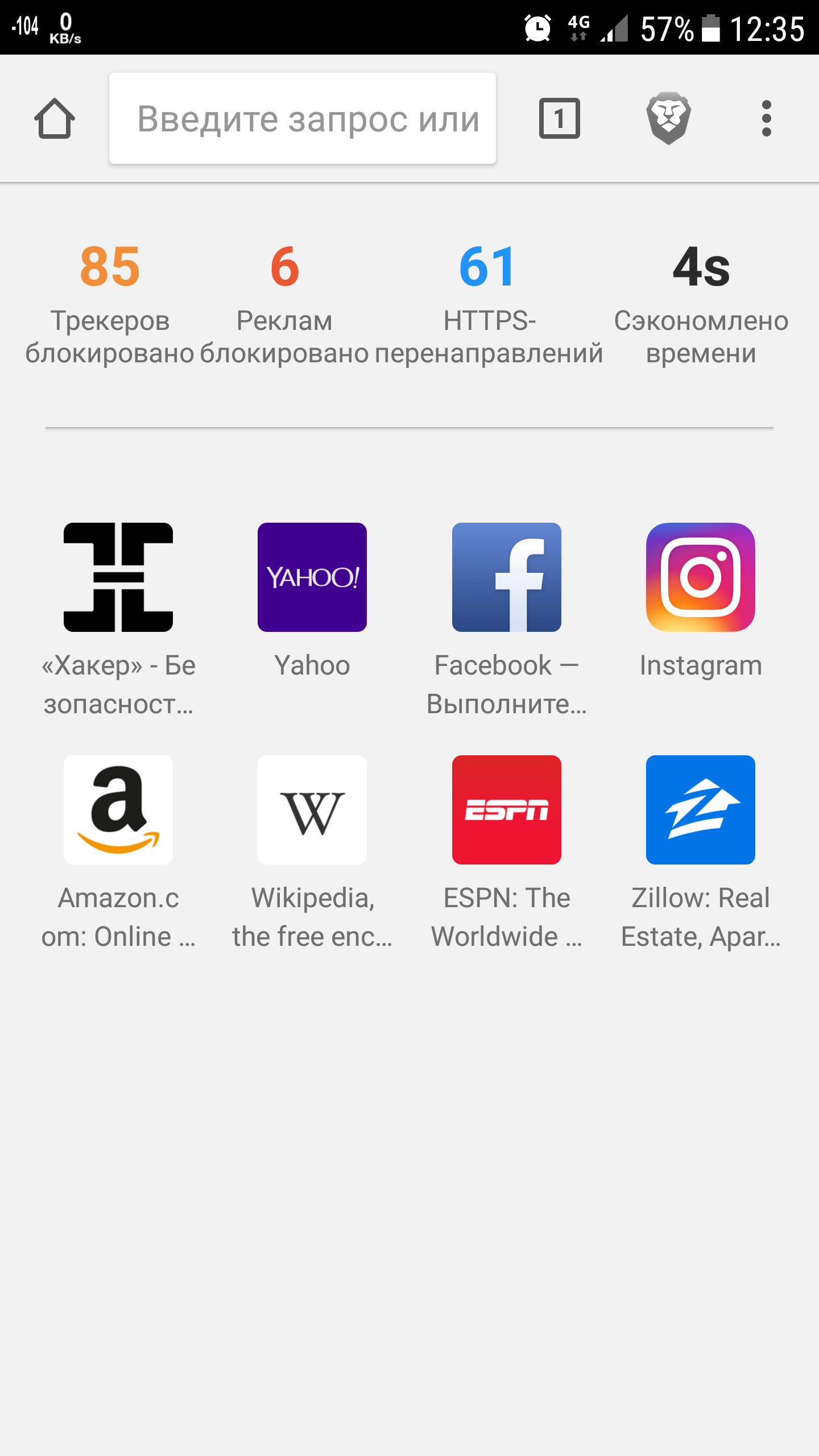

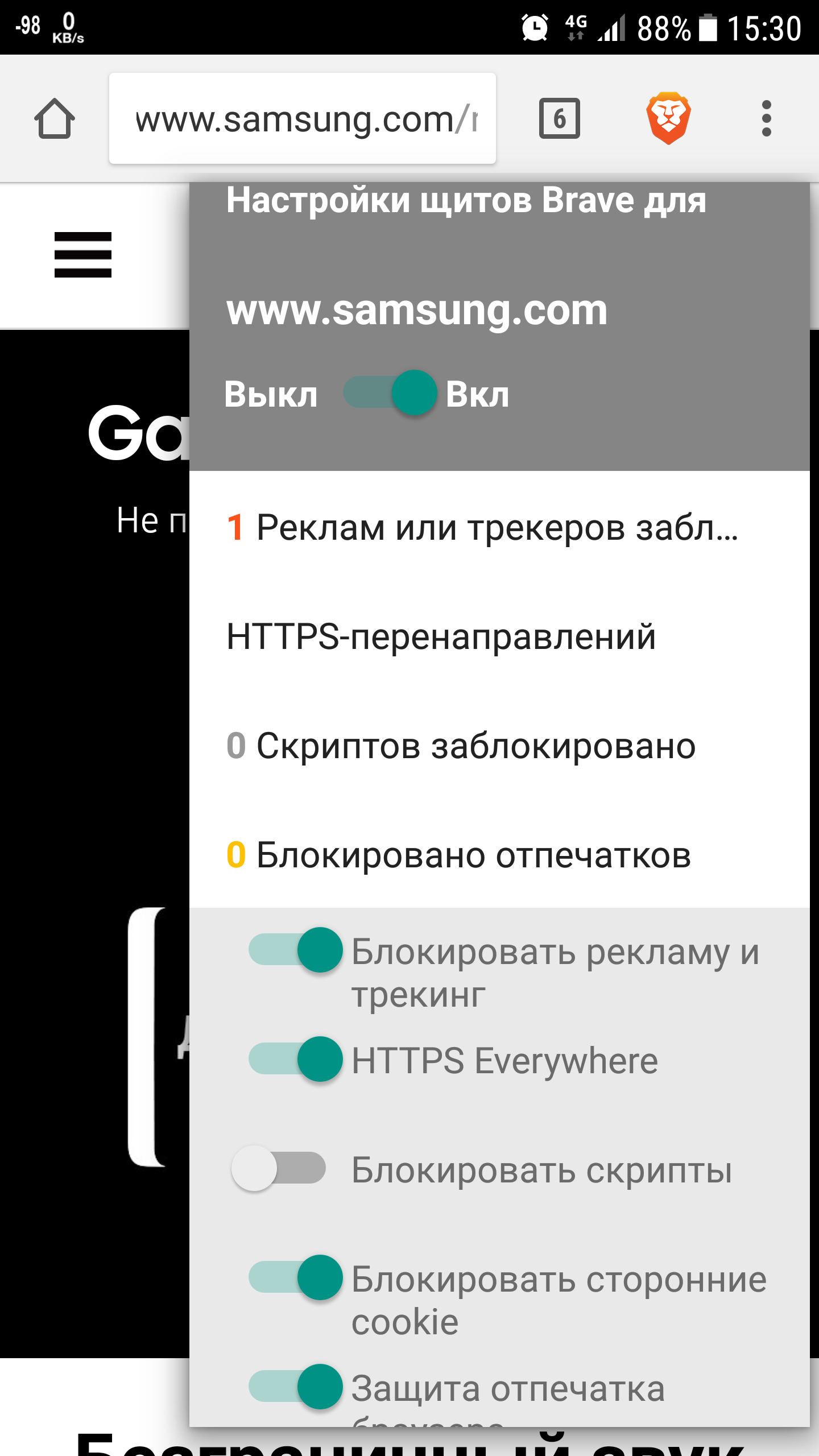

Brave

«Brave выполняет миссию по исправлению сети, предоставляя пользователям более безопасный, быстрый и удобный опыт использования с помощью новой привлекательной экосистемы вознаграждения. Brave — это больше чем браузер, это новый способ мышления о том, как работает интернет».

После таких громких высказываний ждешь чего-то особенного, однако спустя пару минут после установки браузера понимаешь, что тут не так. Браузер представляет собой Chromium с функциями блокировки рекламы и предотвращения отслеживания с возможностью включать/отключать блокировку для отдельно взятого сайта.

Основное отличие от Chrome — нет новостей на главной странице и режима экономии трафика.

- Страница в Google Play

- Движок: Blink

- Потребление ПЗУ (без учета данных приложения): 108 Мбайт

- Потребление ОЗУ (открыта только домашняя страница): 130 Мбайт

- Потребление ОЗУ (открыто пять тестовых сайтов): 372 Мбайт

- Количество заблокированных трекеров (для пяти тестовых сайтов): 29

|

|

| Главная страница браузера и настройка блокировки трекеров | |

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»