Содержание статьи

Типичный банкомат — это набор готовых электромеханических компонентов, размещенных в одном корпусе. Производители банкоматов собирают их из устройства выдачи банкнот, считывателя карт и других компонентов, уже разработанных сторонними поставщиками. Этакий конструктор LEGO для взрослых. Готовые компоненты размещаются в корпусе банкомата, который обычно состоит из двух отсеков: верхнего («кабинета» или «зоны обслуживания») и нижнего (сейфа). Все электромеханические компоненты подключены через порты USB и COM к системному блоку, который в данном случае играет роль хоста. На старых моделях банкоматов также можно встретить соединения через SDC-шину.

INFO

Начальник международной ассоциации производителей банкоматов (ATMIA) выделил «черные ящики» как наиболее серьезную угрозу для банкоматов.

Эволюция банкоматного кардинга

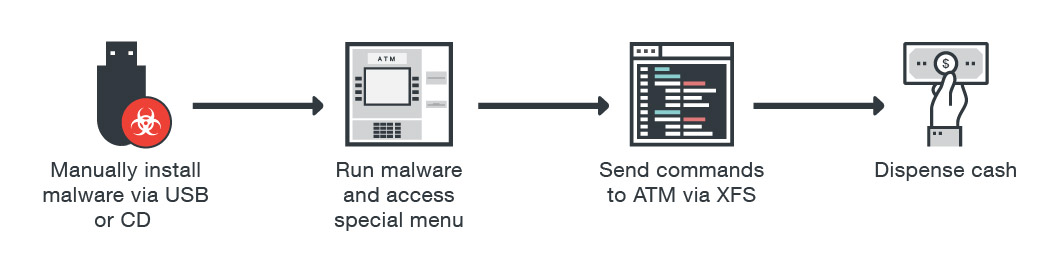

Сначала кардеры эксплуатировали только грубые физические недостатки защиты банкоматов — использовали скиммеры и шиммеры для кражи данных с магнитных полос, поддельные ПИН-пады и камеры для просмотра ПИН-кодов и даже поддельные банкоматы. Затем, когда банкоматы стали оснащать унифицированным софтом, работающим по единым стандартам, таким как XFS (eXtensions for Financial Services), кардеры начали атаковать банкоматы компьютерными вирусами. Среди них Trojan.Skimer, Backdoor.Win32.Skimer, Ploutus, ATMii и другие именованные и безымянные зловреды, которых кардеры подсаживают на хост банкомата либо через загрузочную флешку, либо через TCP-порт удаленного управления.

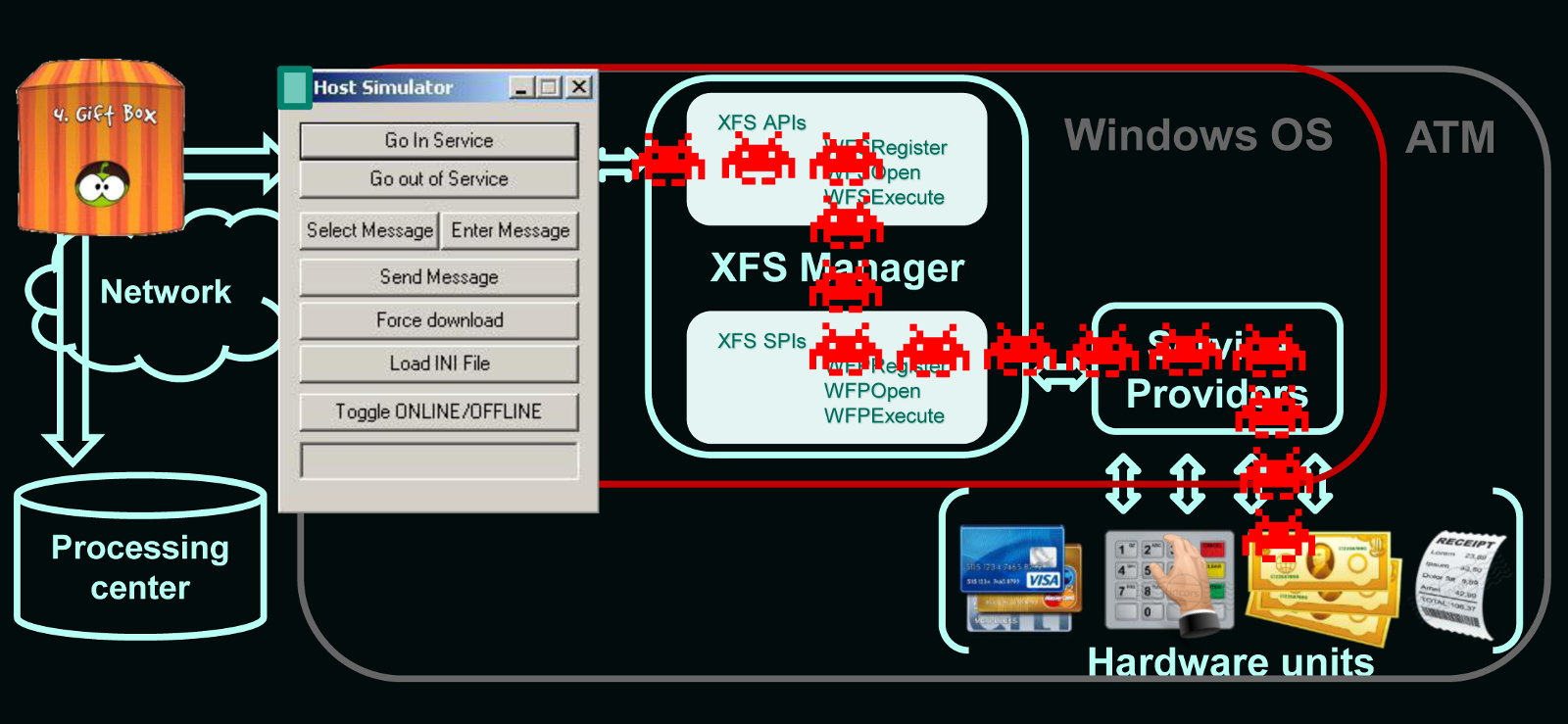

Захватив XFS-подсистему, малварь может без авторизации отдавать команды устройству выдачи банкнот или картридеру: читать магнитную полосу банковской карты, писать на нее и даже извлекать историю транзакций, хранящуюся на чипе EMV-карты. Особого внимания заслуживает EPP (Encrypting PIN Pad — шифрованный ПИН-пад). Принято считать, что вводимый на нем ПИН-код не может быть перехвачен. Однако XFS позволяет использовать EPP в двух режимах: открытом (для ввода различных числовых параметров, таких как сумма, которую надо обналичить) и безопасном (в него EPP переключается, когда надо ввести ПИН-код или ключ шифрования). Эта особенность XFS позволяет кардеру устроить MITM-атаку: перехватить команду активации безопасного режима, которая отправляется с хоста на EPP, и затем сообщить ПИН-паду, что работу следует продолжить в открытом режиме. В ответ на это сообщение EPP отправляет нажатия клавиш открытым текстом.

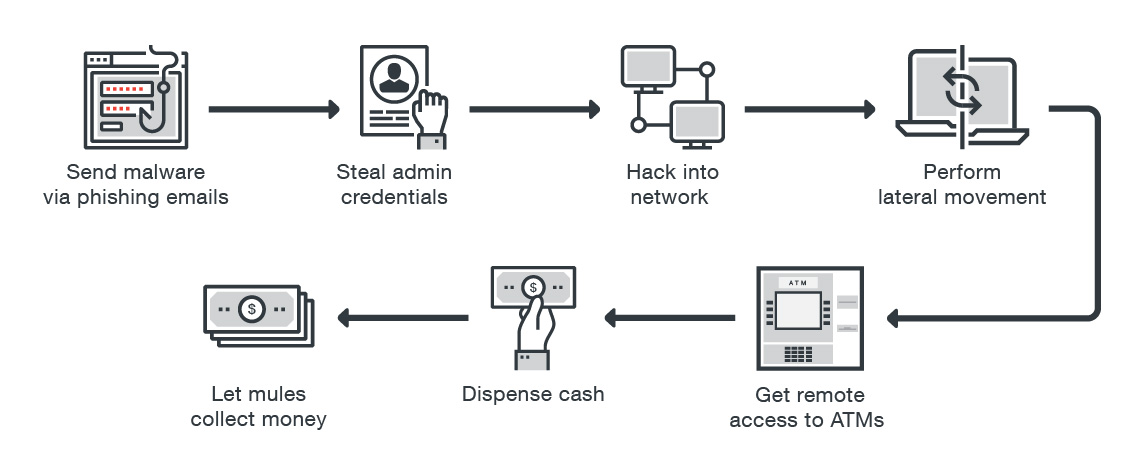

В последние годы, по данным Европола, вредоносы для банкоматов заметно эволюционировали. Кардерам теперь необязательно иметь физический доступ к банкомату, чтобы заразить его. Они могут заражать банкоматы при помощи удаленных сетевых атак, используя для этого корпоративную сеть банка. По информации Group IB, в 2016 году более чем в десяти странах Европы на банкоматы были совершены дистанционные нападения.

Антивирусы, блокировка обновления прошивки, блокировка USB-портов и шифрование жесткого диска до некоторой степени защищают банкомат от вирусных атак кардеров. Но что, если кардер не атакует хост, а напрямую подключается к периферии (через RS232 или USB) — к считывателю карт, ПИН-паду или устройству выдачи наличных?

Первое знакомство с «черным ящиком»

Сегодня технически подкованные кардеры поступают именно так, используя для кражи наличных из банкомата так называемые «черные ящики» — специфически запрограммированные одноплатные микрокомпьютеры, наподобие Raspberry Pi. «Черные ящики» опустошают банкоматы подчистую, совершенно волшебным (с точки зрения банкиров) образом. Кардеры подключают свое устройство напрямую к устройству выдачи банкнот и извлекают из него все деньги. Такая атака действует в обход всех программных средств защиты, развернутых на хосте банкомата (антивирусы, контроль целостности, полное шифрование диска и прочее).

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»