Содержание статьи

- Включаем BitLocker

- Для чего нужен ключ восстановления доступа (BitLocker Recovery Key)

- Какие есть риски при шифровании BitLocker с использованием TPM

- В чем проблема с учетными записями Microsoft?

- Что изменилось в Windows 11

- В каких случаях в Windows 11 используется вход без пароля?

- PIN-код вместо пароля: это действительно безопасней?

- Без модуля TPM вход в Windows по PIN-коду небезопасен

- Можно ли использовать вход без пароля в Windows 10?

- Как Windows использует TPM при авторизации входа в систему через PIN

- Выводы

Насколько безопаснее стала Windows 11 в сравнении с «десяткой» и почему? Можно ли обезопасить Windows 10 штатными средствами, не прибегая к VeraCrypt и подобным инструментам? И для чего же, в конце концов, Windows 11 так нужен TPM?

Когда я начал разбираться в том, как именно, а главное — для чего в одиннадцатой версии Windows используются модули TPM, я чуть не сломал голову. Традиционно для Microsoft документация существует, ее много, но написанное в ней далеко не всегда соответствует действительности; ряд утверждений (мы рассмотрим их ниже) вселяет ложную уверенность в безопасности. Помнишь, сколько копий было сломано по поводу системных требований Windows 11? Теперь я готов поверить, что решение ограничить совместимость Windows 11 исключительно системами, оборудованными TPM, было не волей маркетологов, а ультиматумом команды разработчиков: «Или компьютеры без TPM идут лесом, или мы умываем руки!»

Включаем BitLocker

Шифрование системного раздела — первый, необходимый, но не всегда достаточный шаг к обеспечению безопасности системы. На безопасность зашифрованных данных может повлиять такая неочевидная на первый взгляд вещь, как способ входа в систему.

Примем за аксиому, что в твоем компьютере установлен и активирован в настройках UEFI BIOS модуль TPM 2.0 или его аналог (Intel Platform Trust Technology или AMD firmware TPM). Чуть позже я расскажу о том, что можно сделать при его отсутствии, но пока рассмотрим работу относительно современных систем.

Но ведь TPM у нас запрещен?

В сети ходит много непроверенной информации о законности или незаконности TPM. По слухам, ФСБ запрещает модули TPM из‑за того, что те могут использоваться для шифрования без закладок. Не буду утомлять тебя юридическими подробностями (составленная юристами докладная записка занимает несколько листов), ограничусь лишь краткими выводами.

Во‑первых, на ввоз в страну аппаратных модулей TPM требуется нотификация (то есть для импортеров действует разрешительный режим). Во‑вторых, использование TPM частными лицами внутри страны никаких законов не нарушает. Наконец, в‑третьих: эмуляция TPM вполне легально присутствует во всех процессорах Intel Core с 8-го поколения, а также во всех процессорах с архитектурой AMD Zen и более новых. Использование соответствующих функций законным образом ввезенных в страну комплектующих никаких правил не нарушает.

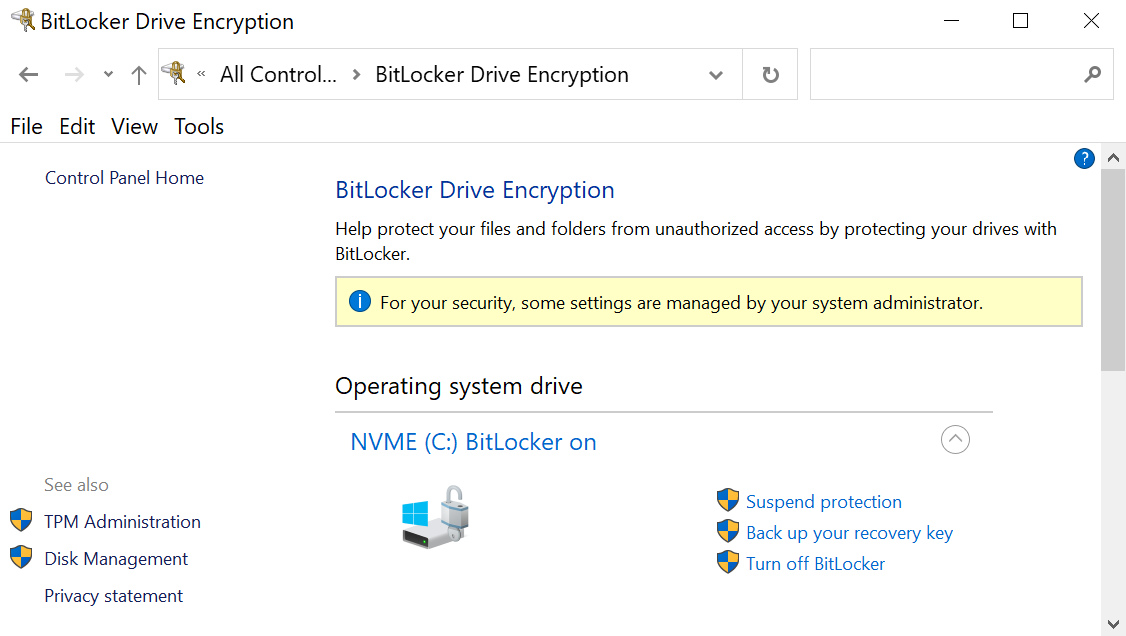

Чтобы включить шифрование системного диска, пользователям Windows 10 и 11 всех редакций за исключением домашней (Home) достаточно открыть апплет BitLocker Drive Encryption в панели управления Windows. Далее нужно включить шифрование (для твердотельных накопителей вполне достаточно зашифровать только данные; свободное место накопитель очищает самостоятельно по команде trim) и где‑то сохранить (или распечатать) ключ восстановления доступа. Шифрование происходит в фоновом режиме; через некоторое время данные будут зашифрованы, накопитель будет выглядеть следующим образом.

Для чего нужен ключ восстановления доступа (BitLocker Recovery Key)

Не хотелось бы в этой статье глубоко вдаваться в подробности механизма шифрования BitLocker (о нем можно прочитать, например, здесь. В двух словах: именно ключ восстановления доступа поможет тебе разблокировать накопитель, если модуль TPM по какой‑то причине решит не отдавать системе ключ.

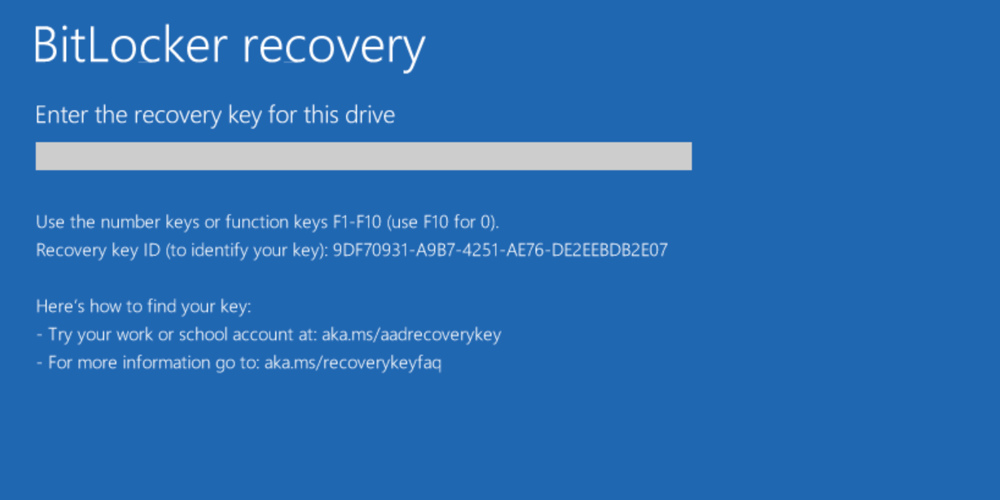

В каких случаях TPM может «зажать» ключ? В принципе, это может произойти после любого обновления прошивки либо BIOS самого компьютера или любого подключенного устройства (кроме USB). Еще при изменении аппаратной конфигурации (установил новую видеокарту), при обновлении Windows или одного из драйверов, участвующих в цепочке загрузки. Если такое событие произойдет, то цепочка загрузки нарушится (не совпадут вычисленные в регистрах PCR контрольные суммы) и TPM не отдаст операционной системе ключ, который нужен для разблокировки диска. Как результат — при загрузке система попросит ввести код восстановления доступа.

Поскольку при использовании TPM другого метода разблокировки диска по умолчанию не предусмотрено, ключ восстановления доступа остается единственным способом получить доступ к данным.

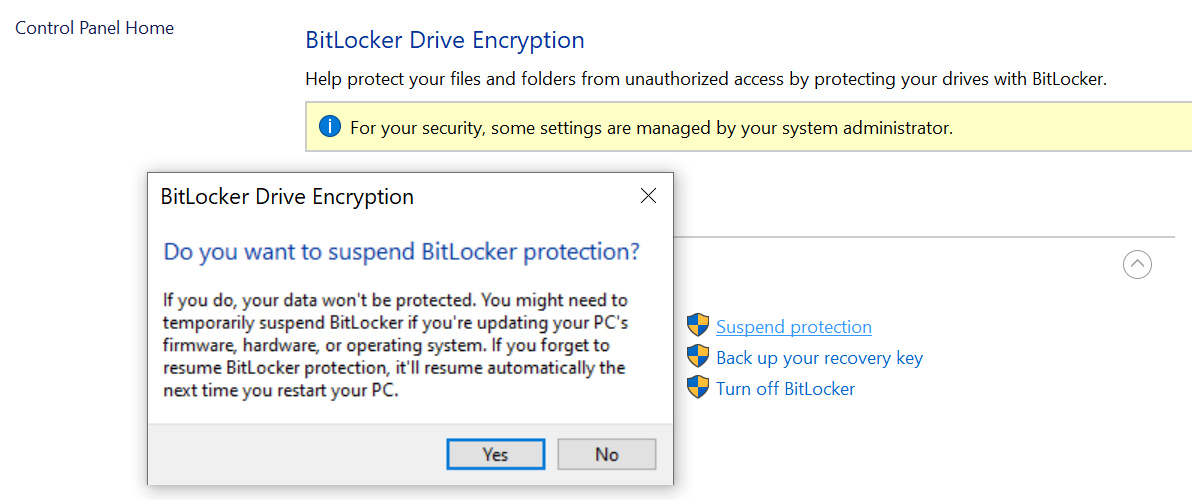

Почему же этого не происходит каждый раз, когда ты обновляешь ОС через Windows Update? Дело в том, что система знает об этой особенности BitLocker и на время установки отключает защиту. Ровно то же самое ты можешь проделать вручную, воспользовавшись командой Suspend .

После этого ты можешь спокойно обновить BIOS, заменить видеокарту или обновить прошивку одного из устройств. После перезагрузки система вычислит новую цепочку загрузки, которая будет считаться доверенной, а шифрование автоматически включится.

Какие есть риски при шифровании BitLocker с использованием TPM

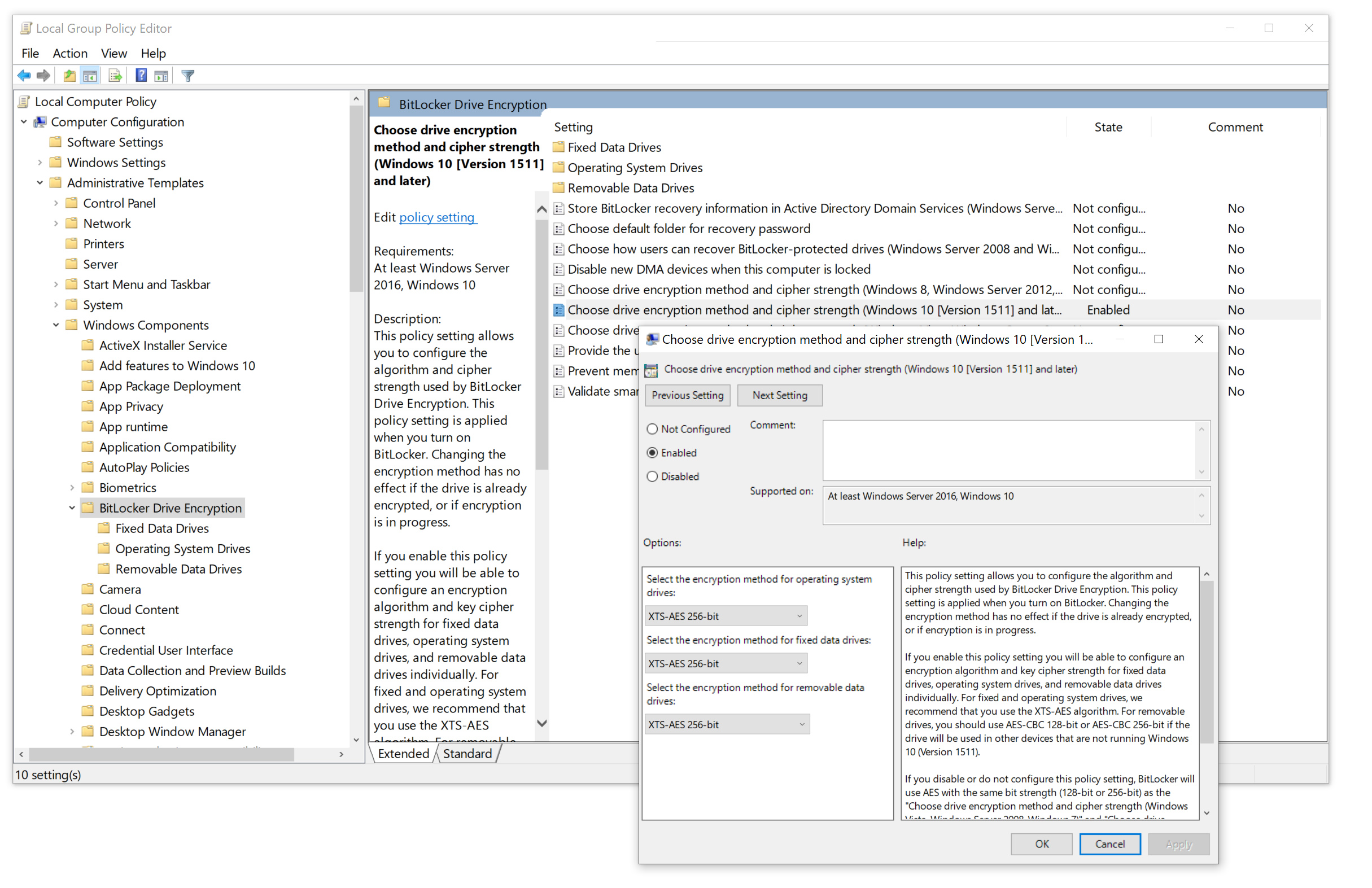

Шифрование BitLocker достаточно надежно, хотя использующийся 128-битный ключ вызывает некоторые сомнения в контексте потенциальной уязвимости для квантовых компьютеров. Если тебя это беспокоит — включи 256-битное шифрование в настройках групповых политик, как показано на скриншоте. Сделать это необходимо до того, как диск будет зашифрован; настройка не влияет на уже созданные зашифрованные диски.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»