Содержание статьи

Допустим, у нас есть 49 экземпляров актуальной малвари, которые на все 100% известны антивирусам с современными базами. А что бы эти антивирусы могли с ними сделать неделю назад, когда эти зловреды еще не попали в руки вирусным аналитикам? Насколько эффективно работает эвристика и проактивная защита современных internet security, если проверить ее на реальных зловредах? И для этого совсем не нужно изобретать машину времени — просто законсервируем подопытные антивирусы в виртуалках без доступа к интернету, а через неделю проверим их на коллекции новейшей малвари, которая уже детектируется этими антивирусами с актуальными базами. Но антивирусы прошлого об этом, конечно, еще не знают :).

В качестве подопытных кроликов будем использовать KIS, Dr.Web, ESET и Windows Defender. Все, кроме последнего, будут запущены в Win 7. Последний же будет работать под управлением Win 10 — есть надежда, что «десятка» лучше защищена и даже с таким решетом, как Defender, вирусы не пройдут. Что ж, проверим.

Еще раз о тестировании

Вот что будет проверяться: обнаружение вируса, блокировка запуска вируса и лечение заражения. Первый тест выполним при отключенной защите — в режиме сканера. Для второго и третьего тестов монитор антивируса будет включен.

После всего этого мы обновим базы и сравним полученный детект с предыдущим результатом. Так как вирусов много, «экспонаты» для проверки запуска будут отобраны самим антивирусом. Запустим те вирусы, которые окажутся не удалены в результате детект-теста. Глупо пытаться запустить вирус, который есть в антивирусной базе, — любой антивирус заблокирует его. Интереснее всего запустить вирус, который антивирусу «незнаком».

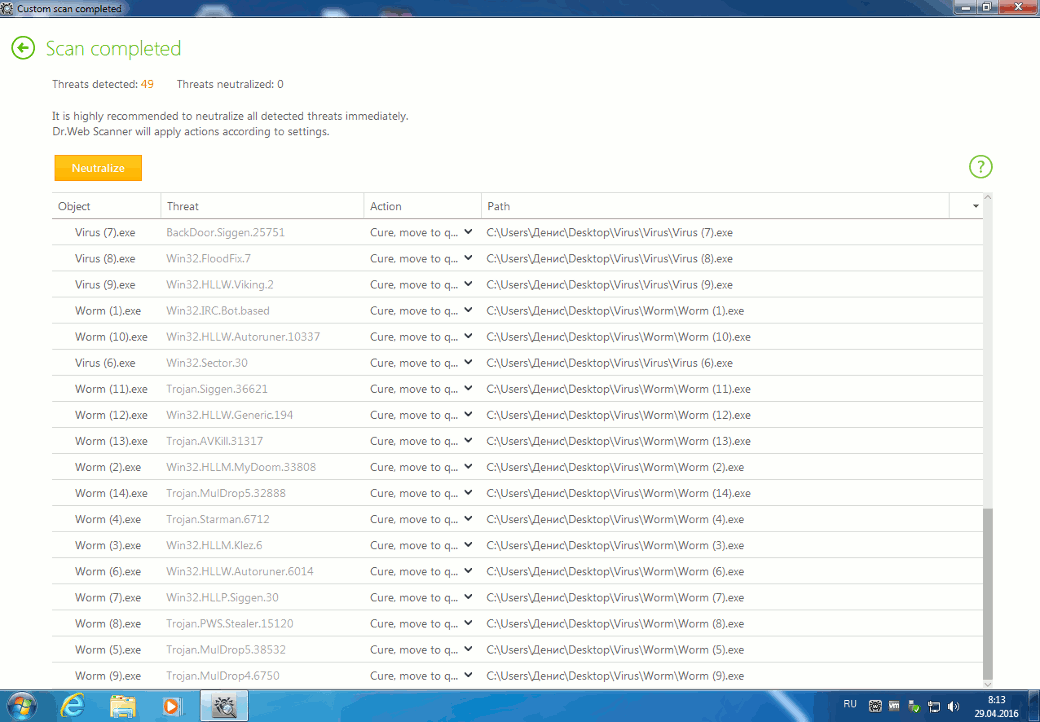

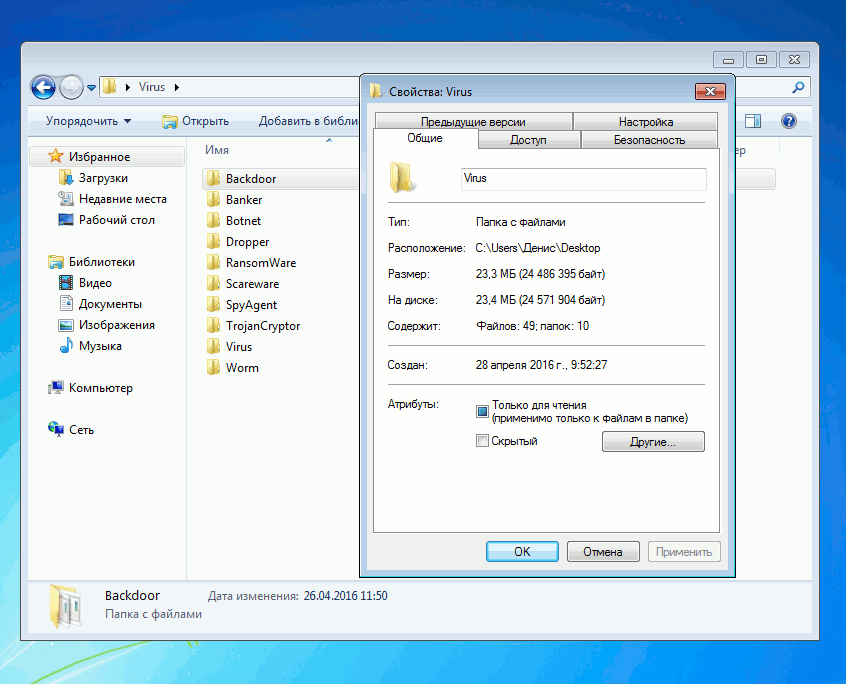

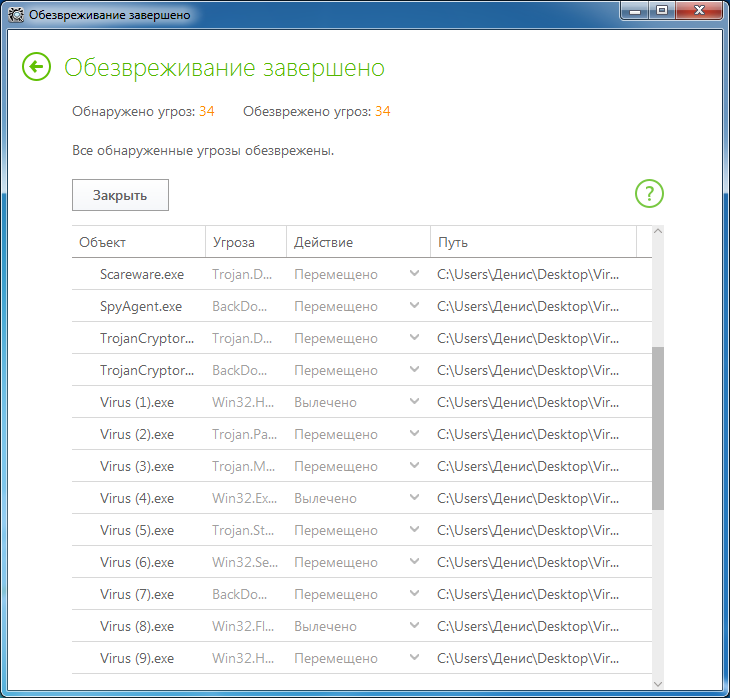

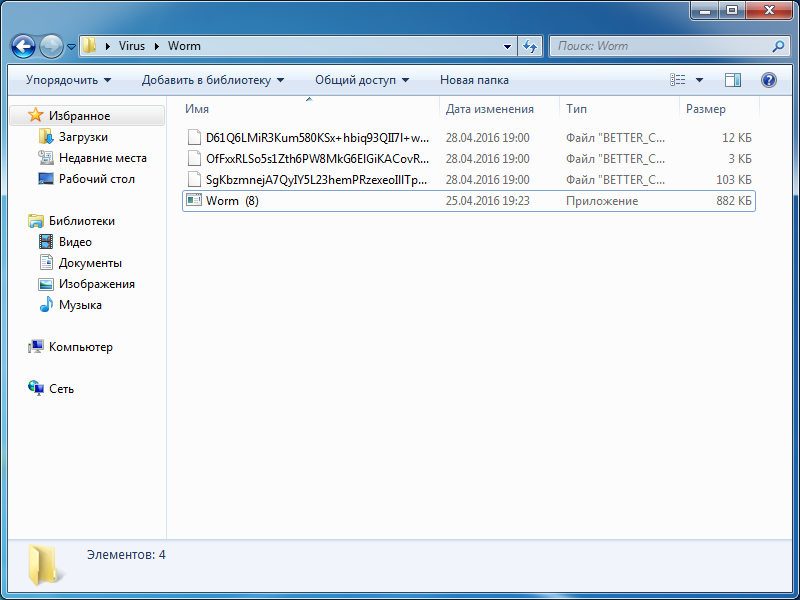

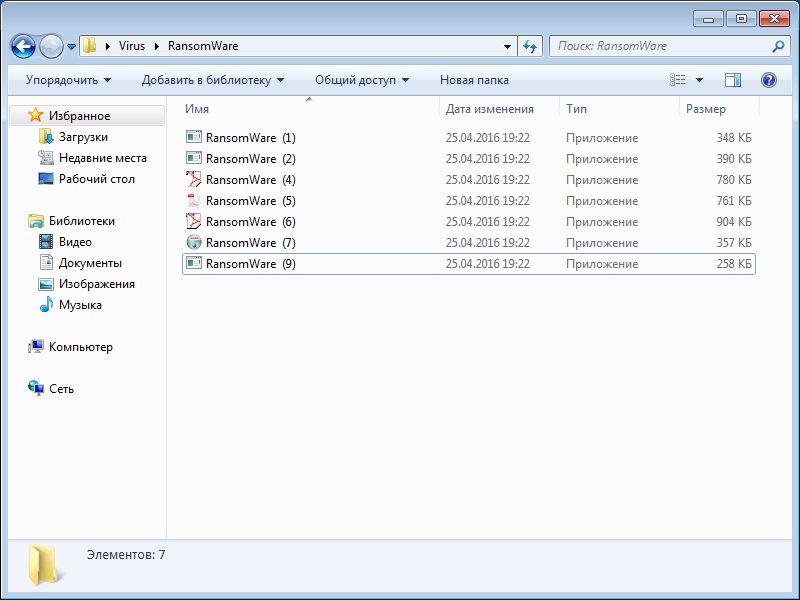

Все вирусы в моей подборке были разделены на группы: Backdoor, Worm, Virus и так далее. Позже будет приведен список всех «героев программы». Как видишь, есть из чего выбрать.

Твои идеи

Твои идеи вдохновляют нас на новые исследования. Мы уже учитывали их во второй части «теста бесплатных антивирусов». Так что продолжай фонтанировать — комменты к статье и наша почта всегда открыты для твоих рацпредложений :).

Все операционки свежие (специально установлены для этой статьи), а интернет был отключен сразу после установки антивируса, чтобы базы со стопроцентной гарантией остались старыми.

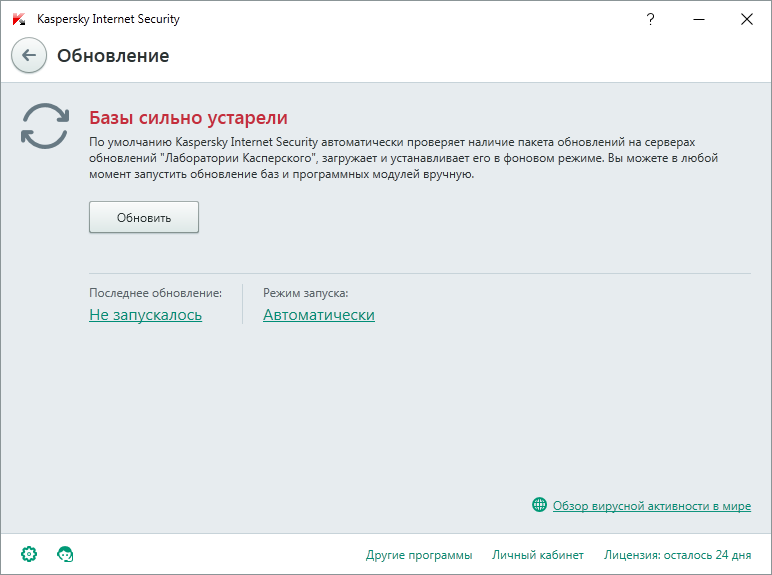

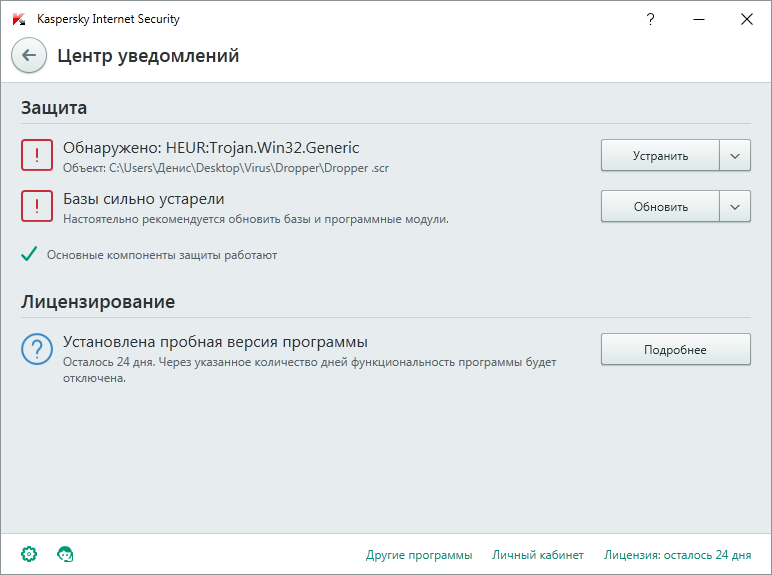

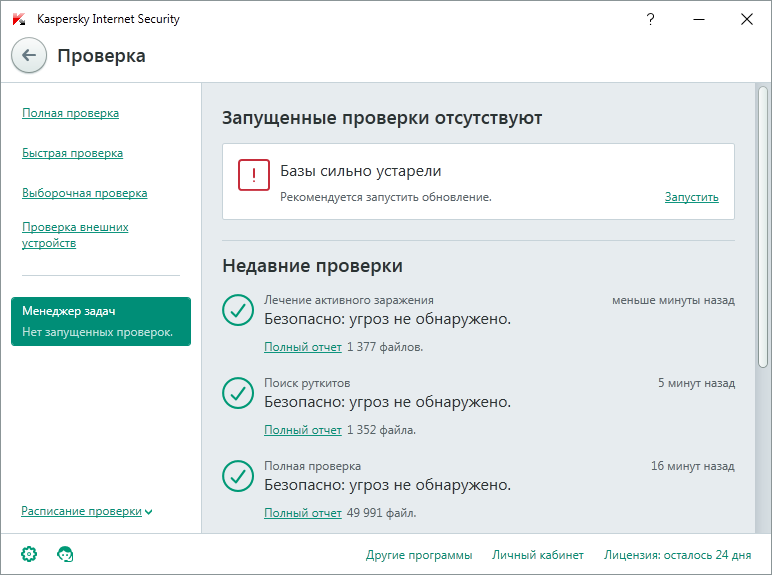

Kaspersky Internet Security

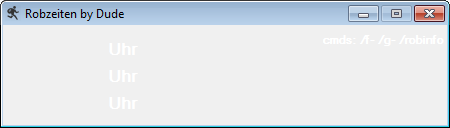

Начнем тестирование со всем известного Kaspersky Internet Security. Как видно из скрина ниже, антивирус был установлен шесть дней назад (осталось 24 дня бесплатного использования).

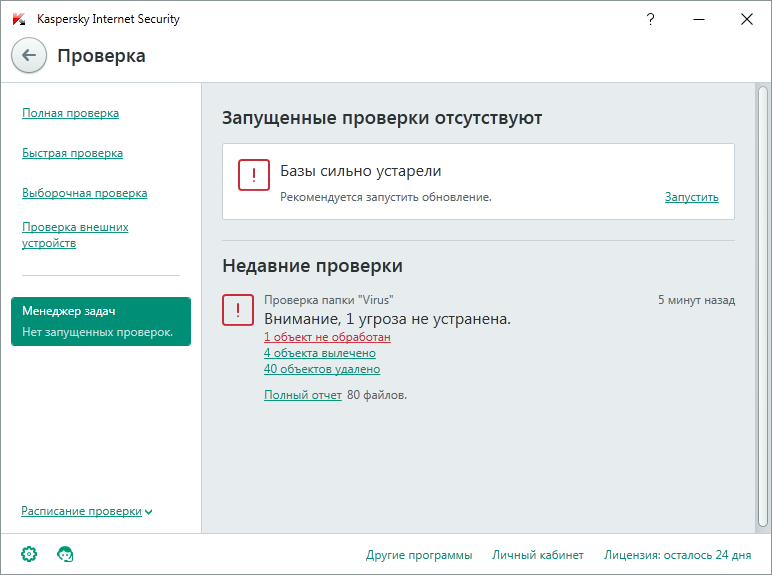

Отключаем антивирус, распаковываем архив с вирусами. Антивирус мы не активируем, но запускаем выборочную проверку (чтобы он не стал прогонять все подряд, а сконцентрировался на одной папке) и проверяем папку Virus. Помню, когда-то мне в 20-литровую канистру на заправке умудрились залить 23 литра. Так и в случае с Касперским — в папке из 49 файлов он умудрился найти 80!

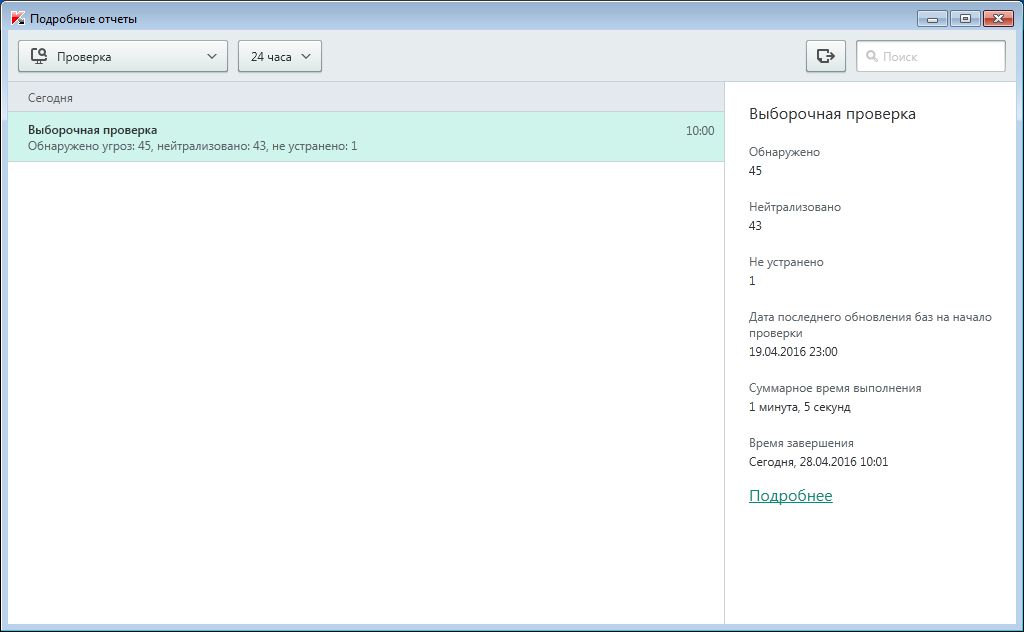

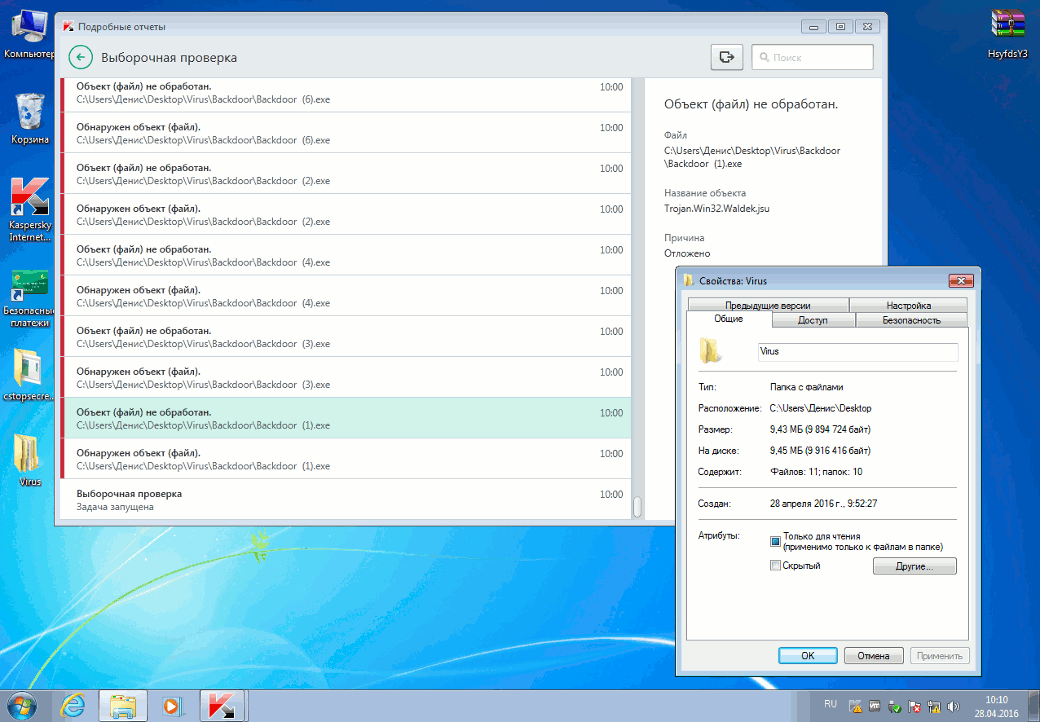

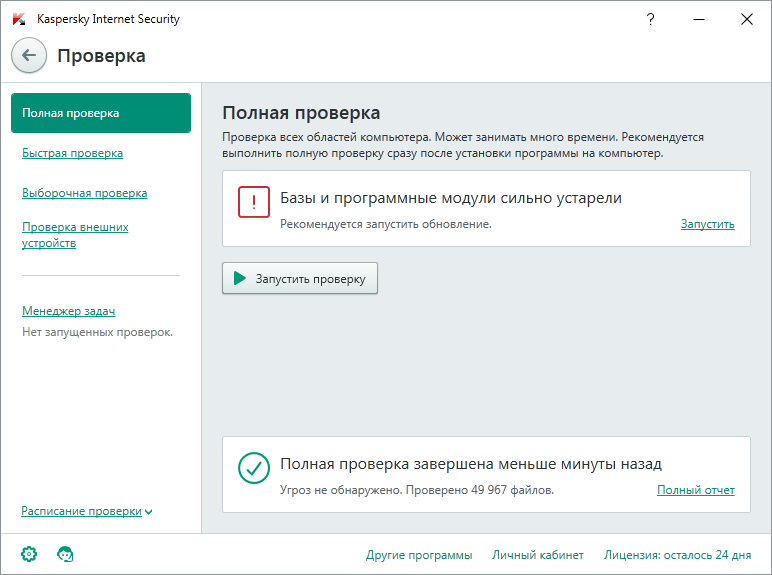

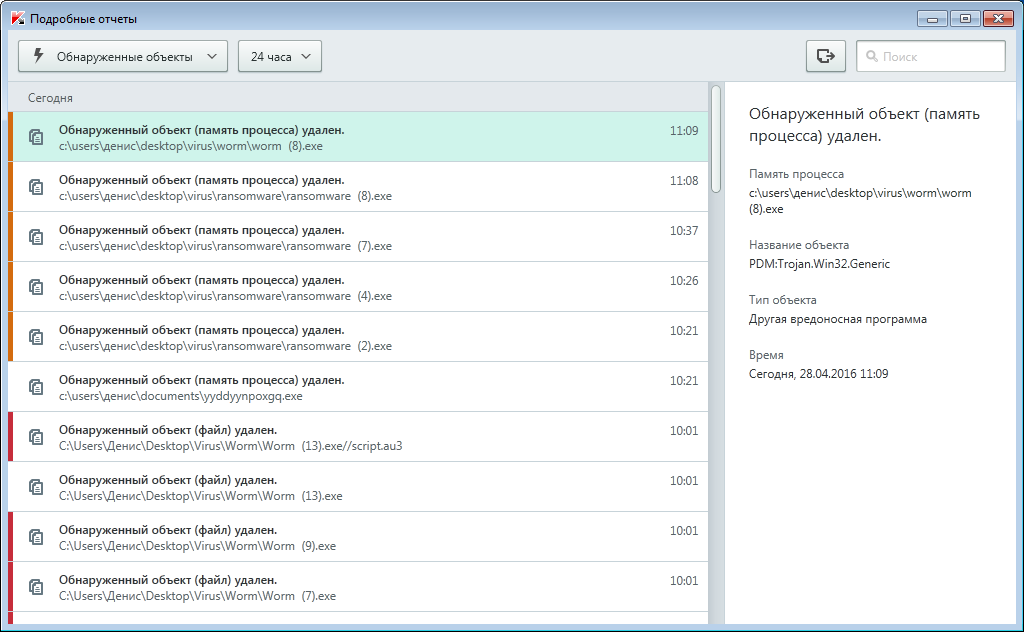

Видимо, в один файл упаковано несколько зараз и антивирус отражает в списке отдельно каждую из них. Посмотрим подробный отчет.

Как видно из скрина, найдено 45 угроз (из 49). Вирус Trojan.Win32.Waldek.jsu почему-то не был ни удален, ни помещен в карантин: антивирус его просто не обработал, хотя и обнаружил. Всего в папке Virus осталось 11 файлов.

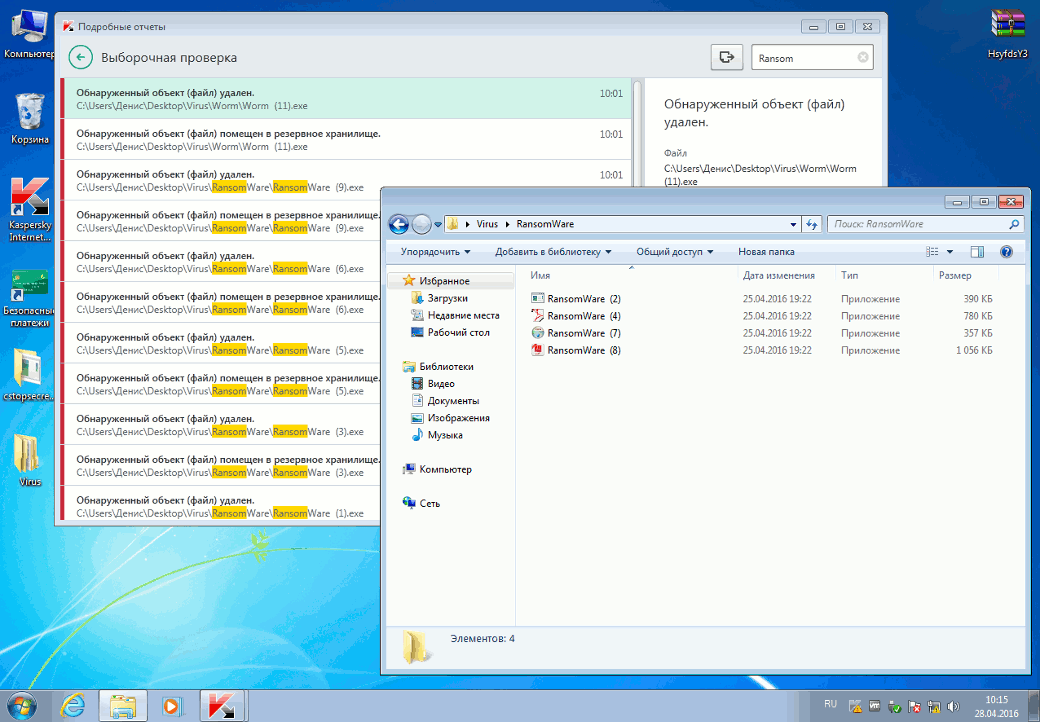

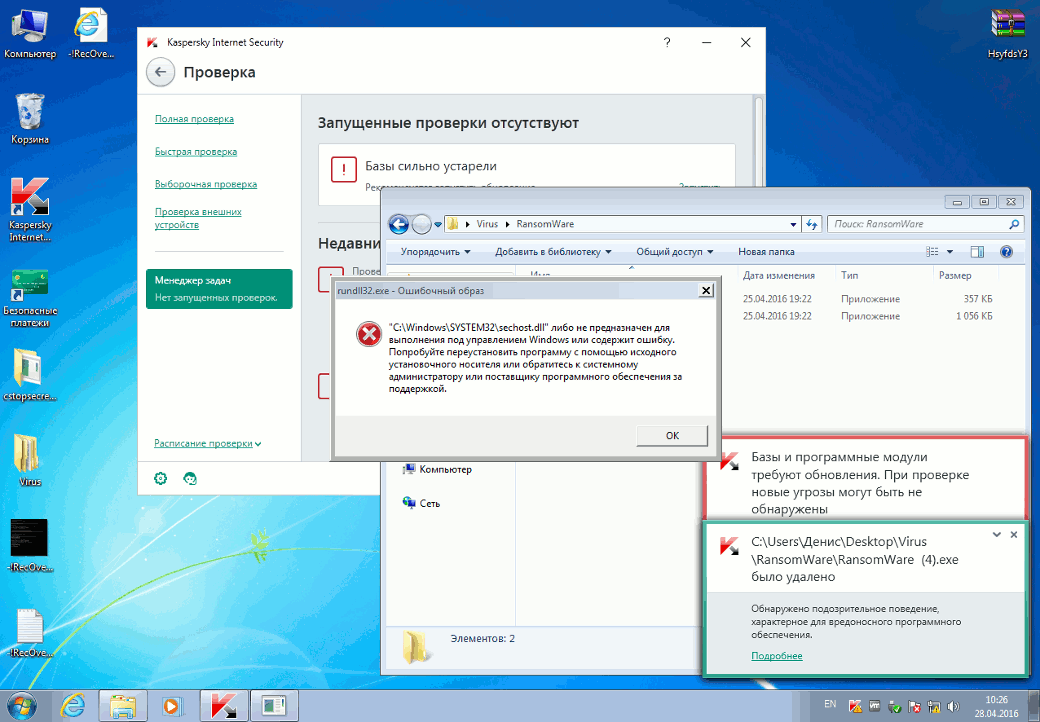

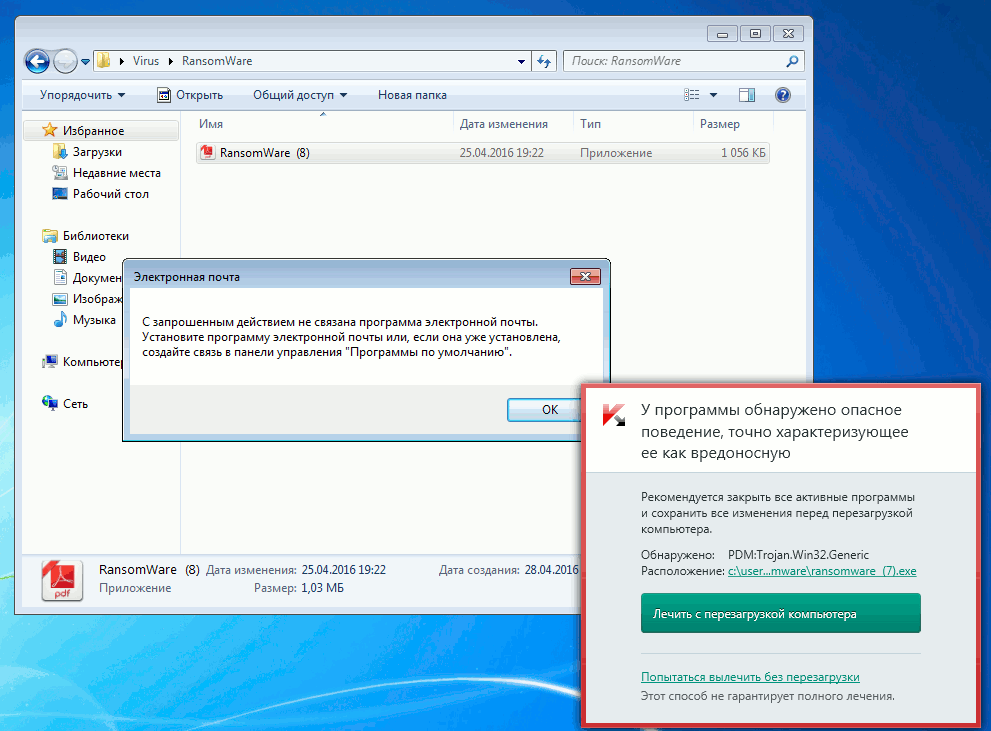

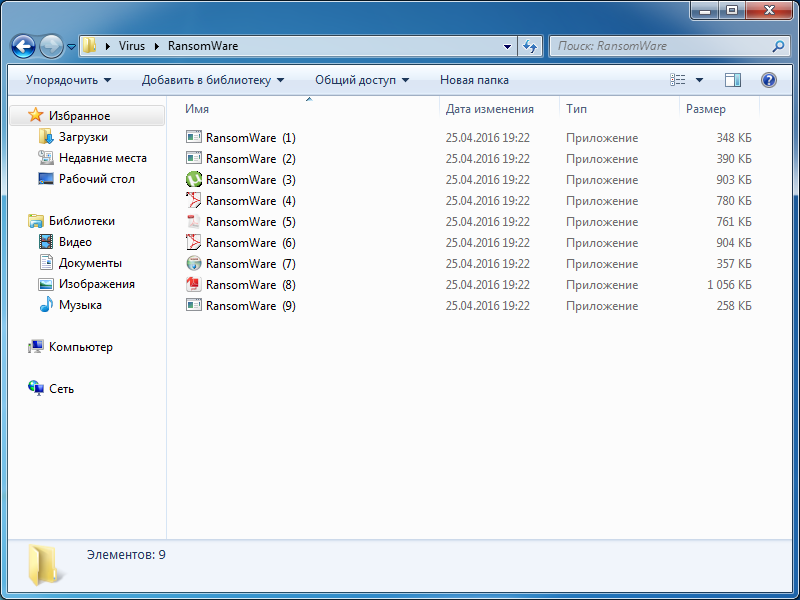

Больше всего вирусов уцелело в папке RansomWare. Как видно из скриншота, файлы с номерами 2, 4, 7 и 8 антивирус вообще не тронул. Интересно будет посмотреть на детект после обновления баз.

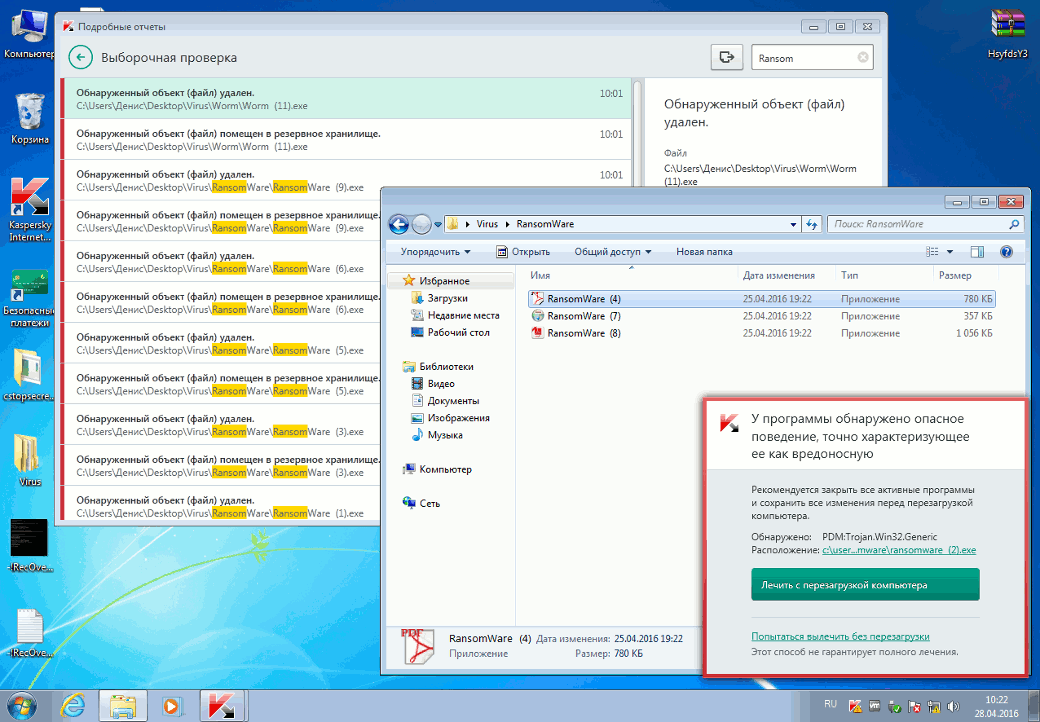

Что ж, теперь активируем защиту и пытаемся запустить «выжившие» вирусы из папки Virus. Я запустил первые два файла из папки RansomWare (номера 2 и 4). Файл с номером 2 был распознан как PDM:Trojan.Win32.Generic. Антивирус выявил опасное поведение программы, «точно характеризующее ее как вредоносную».

Предложил исцелить компьютер с перезагрузкой. Соглашаемся. Началось лечение, антивирус отменил действия вредоносной программы и попутно устранил файл с номером 4.

Результаты лечения мне не понравились. После перезагрузки я не получил чистую систему. Что-то пыталось загрузиться, на рабочем столе остались файлы, созданные вирусом. Кое-что антивирус вычистил, но мне кажется, что не все. Попутно антивирус, конечно, пытается лечить созданные вирусами объекты.

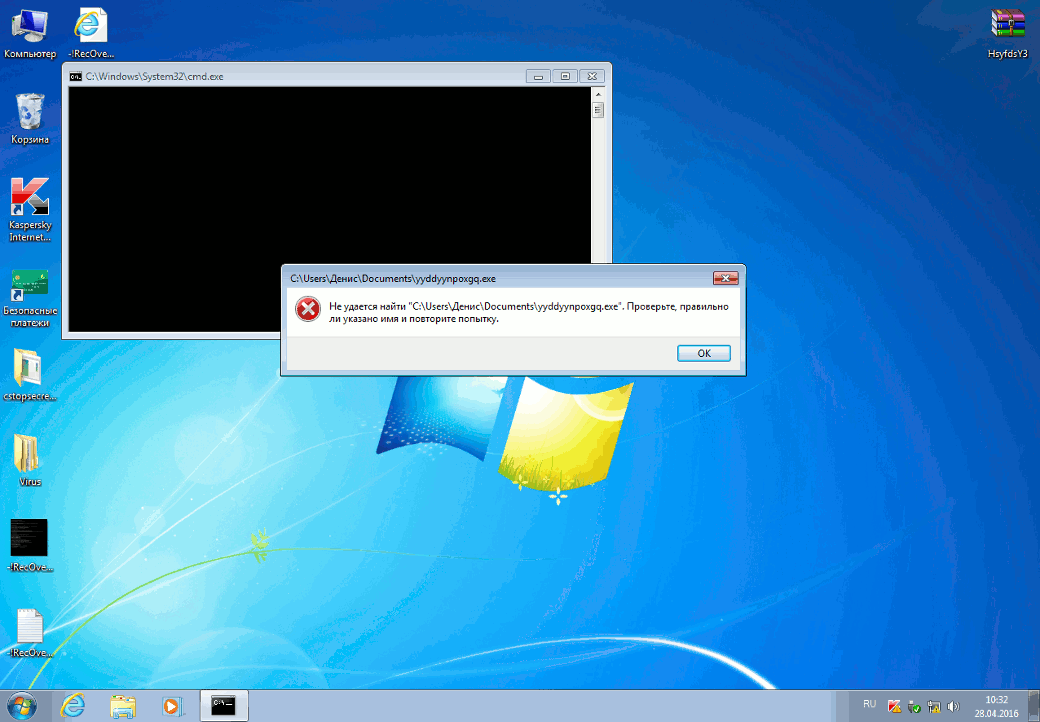

Продолжаю запускать файлы из папки RansomWare (номера 7 и 8). Сразу после запуска этих файлов, как и в предыдущем случае, моментальной реакции антивируса не последовало, что позволяет программам размножаться. Антивирус начал реагировать уже после того, как вирусы попытались отправлять электронные письма. Ничего у них не вышло — у меня ни почтового клиента, ни соединения с интернетом!

Интересно, но на файл с номером 8 антивирус Касперского так и не отреагировал. Идем дальше. Из подпапки Scareware запускаю единственный файл с таким же названием. Жду несколько минут. От антивируса реакции никакой, а вирус тем временем, скорее всего, делает свои темные дела.

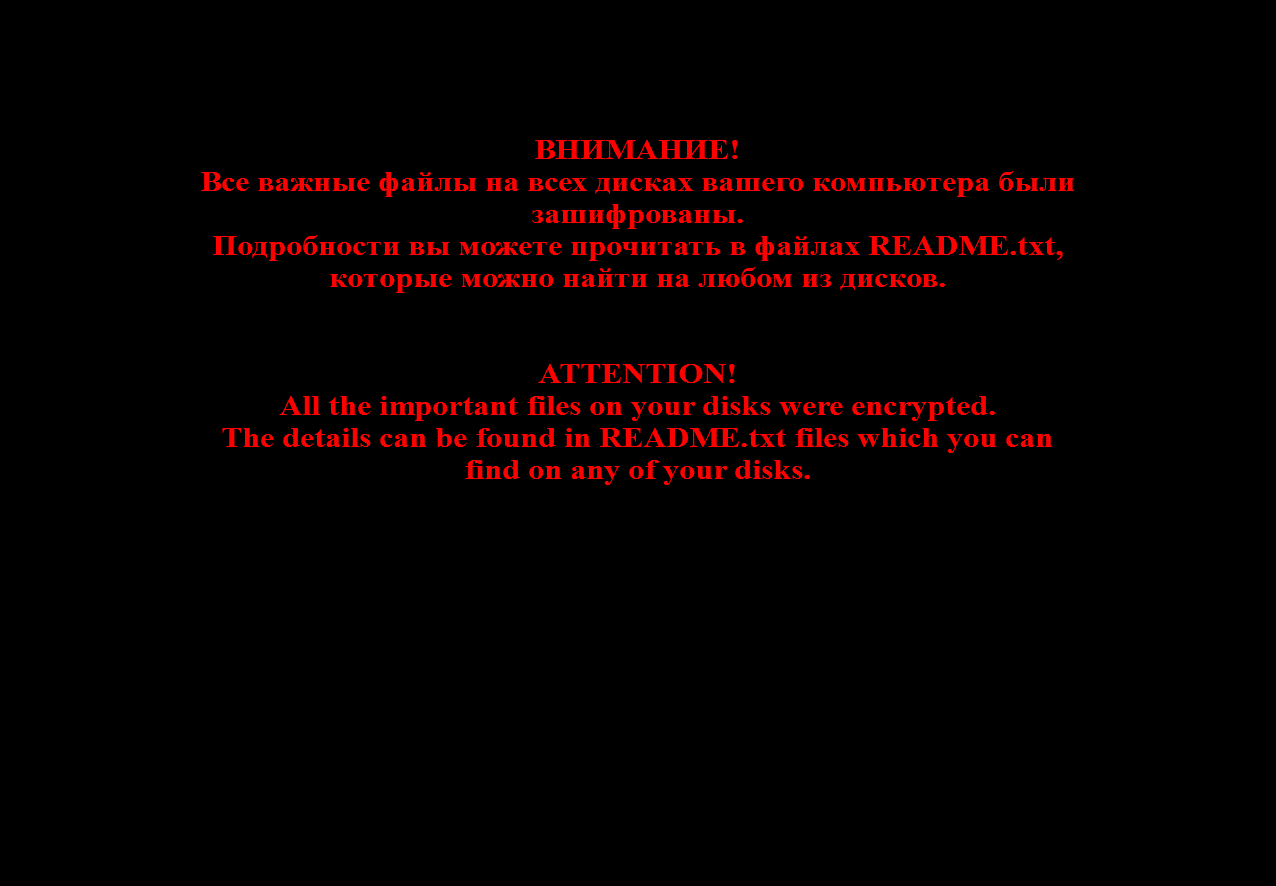

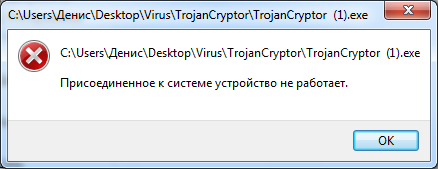

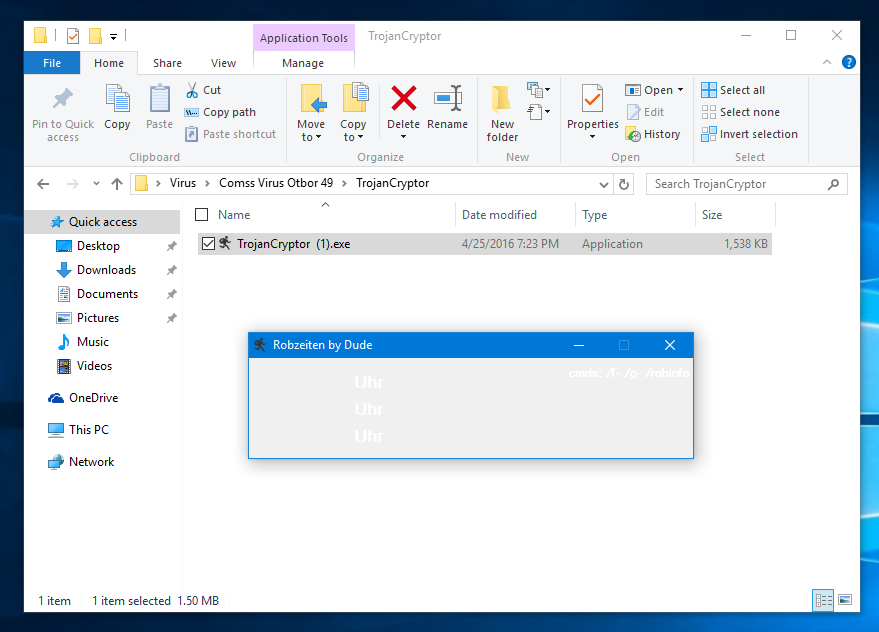

Из папки TrojanCryptor запускаю файл с именем TrojanCryptor (1). Шифровальщик — тяжелая артиллерия. Реакции антивируса тоже не последовало. Зато появилось окошко.

О шифровальщике

Троян запустился, реакции от антивируса вроде бы нет, но данные остались незашифрованными, как и в случае еще с одним участником этого теста. А вот один из антивирусов допустил шифрование данных, как ты увидишь далее.

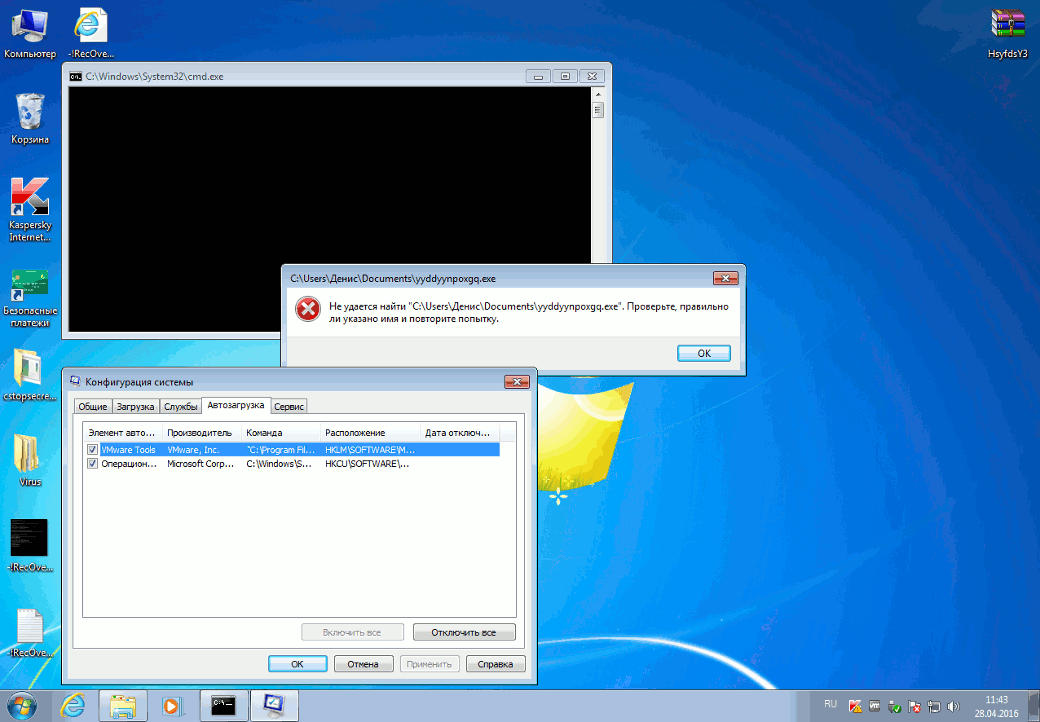

Из папки Virus запускаю файлы с номерами 4 и 8, затем из папки Worm — файлы 6 и 8. Первый почему-то не запустился (ошибки допускают не только разработчики обычных программ, но и вирусописатели). А на второй Касперский никак не отреагировал.

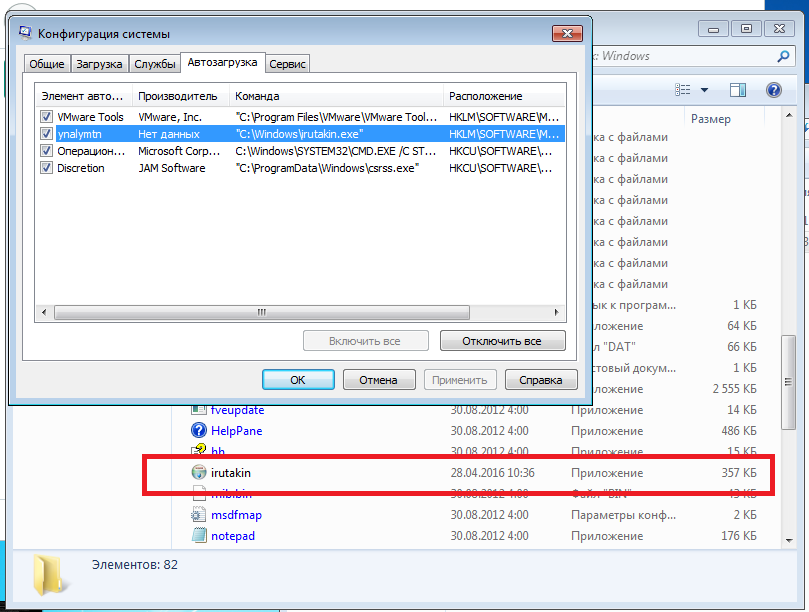

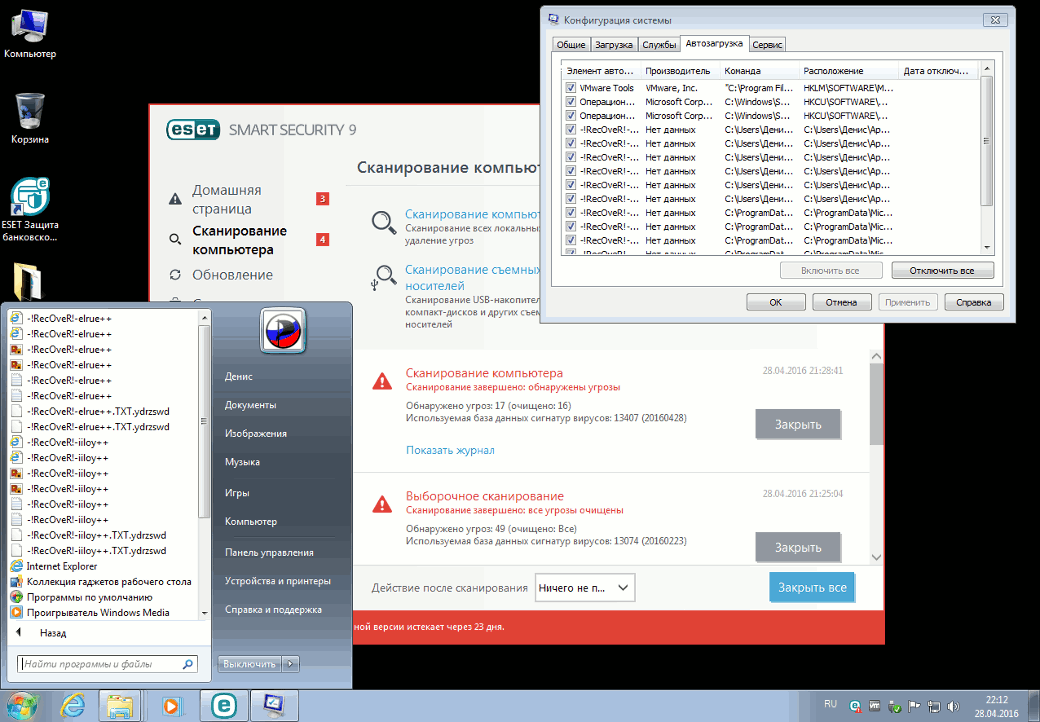

Запускаю полную проверку компьютера. Ее цель — определить зараженные вирусами объекты и попытаться вылечить компьютер. После перезагрузки посмотрим, что получилось у антивируса. Честно говоря, результаты меня не порадовали. Антивирус сообщил, что угроз не обнаружено. Хотя вредоносные программы на компьютере остались. Глубоко копать не стал — просто открыл msconfig и посмотрел на список автозагрузки. Как видишь, антивирус вычистил далеко не все.

При перезагрузке компьютера Касперский сообщил, что он вздумал вылечить мой компьютер, — обнаружен активный процесс лечения, в результате которого все-таки был удален файл Ransomware (8).exe, а также файл worm (8).exe.

Похоже, что некоторые вредоносные файлы он вычистил. После лечения активного заражения KIS опять сообщил, что угроз нет.

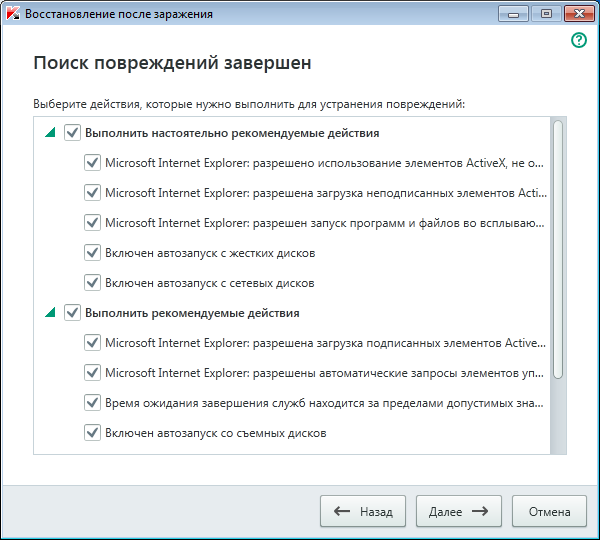

Что ж, пора обновлять базы. Базы обновлены, компьютер перезагружен. После перезагрузки запустился мастер восстановления после заражения, предложивший исправить некоторые моменты. После работы мастера опять перезагружаю компьютер.

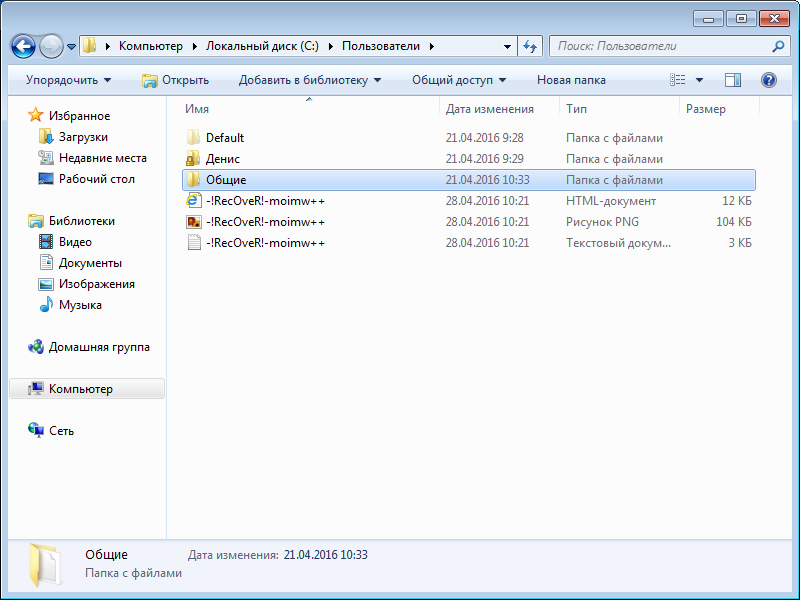

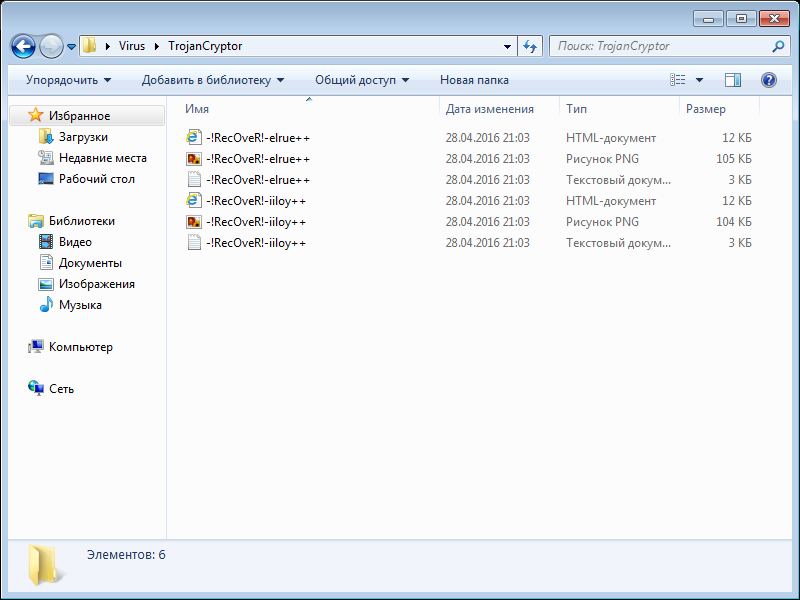

Мастер кое-что восстановил, а кое-что нет. Да, автозапуск очищен. Но не полностью — как видно, желающие запуститься еще остались. Файлы -!RecOveR!*, созданные по всему диску, тоже не были удалены.

Даю антивирусу еще один шанс и опять запускаю полную проверку — на этот раз с новыми базами. Угроз обнаружено не было, множественные файлы, созданные вирусом, так и остались на компьютере.

Теперь повтор теста на детект. Отключаю защиту, распаковываю архив и запускаю выборочную проверку папки Virus. После обновления баз Касперский нейтрализовал все угрозы (49). В общем, что и следовало ожидать, ведь мы специально включали в тест только настоящую малварь, известную «антивирусам будущего».

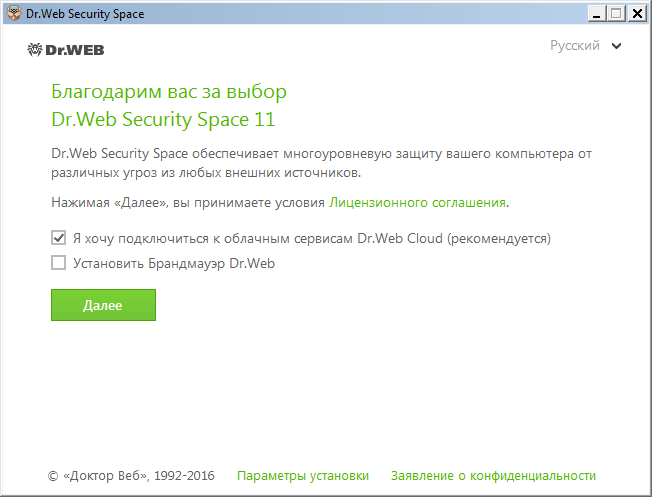

Dr.Web Security Space

В линейке Dr.Web был выбран настоящий монстр, установочный файл которого весит 466 Мбайт, — Security Space. Более компактный продукт Katana не подошел, потому что в нем нет сканера.

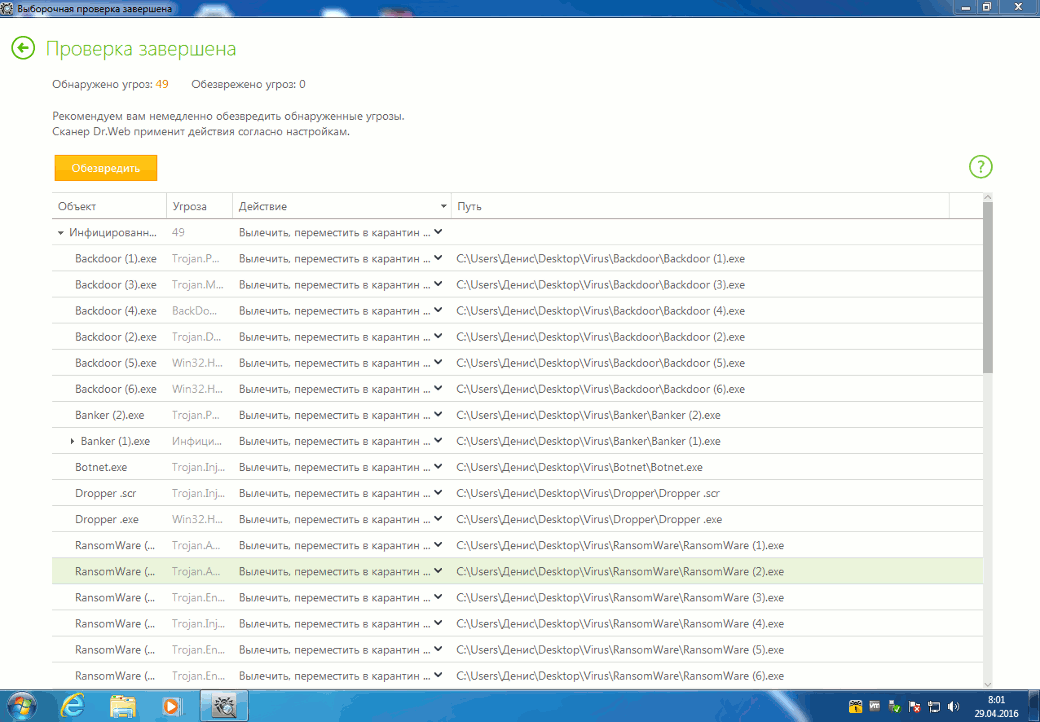

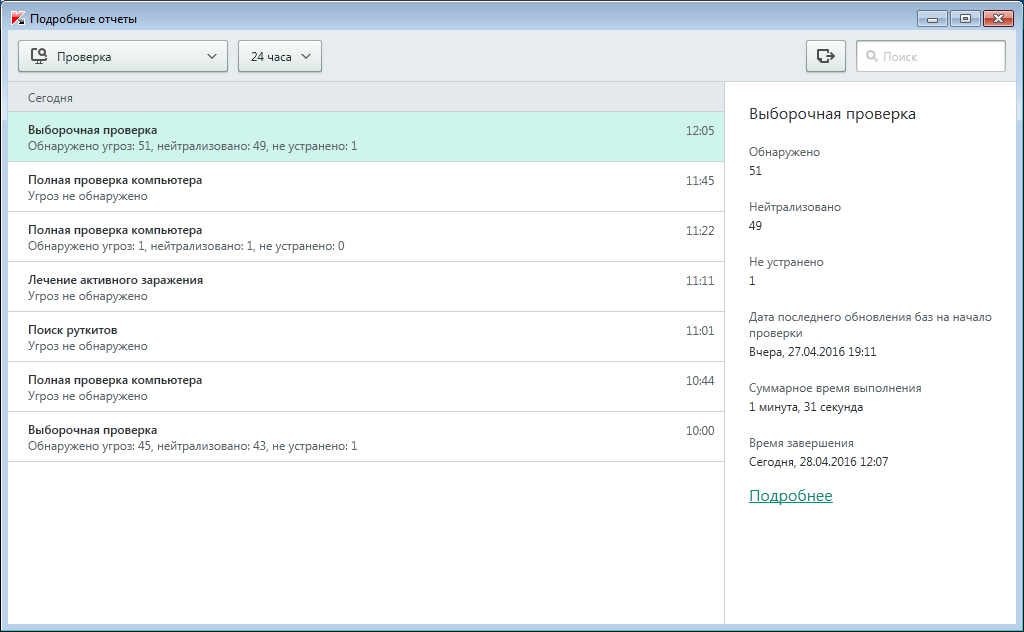

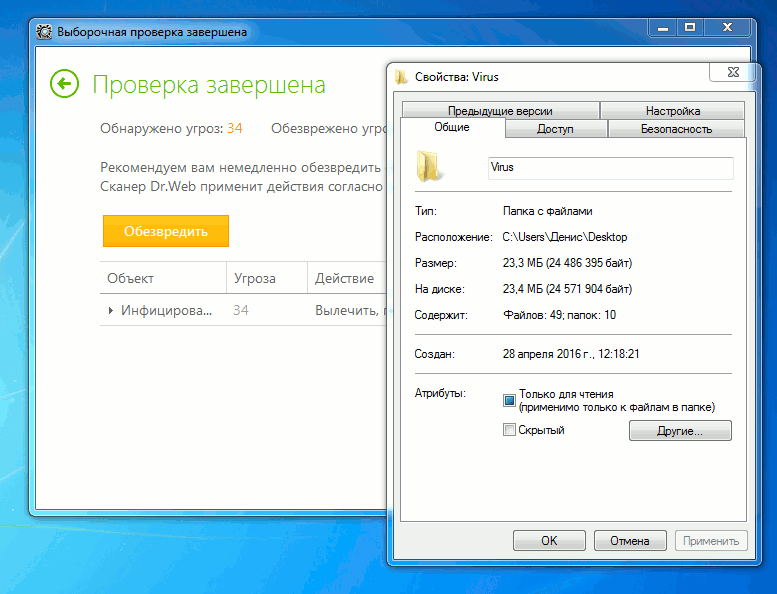

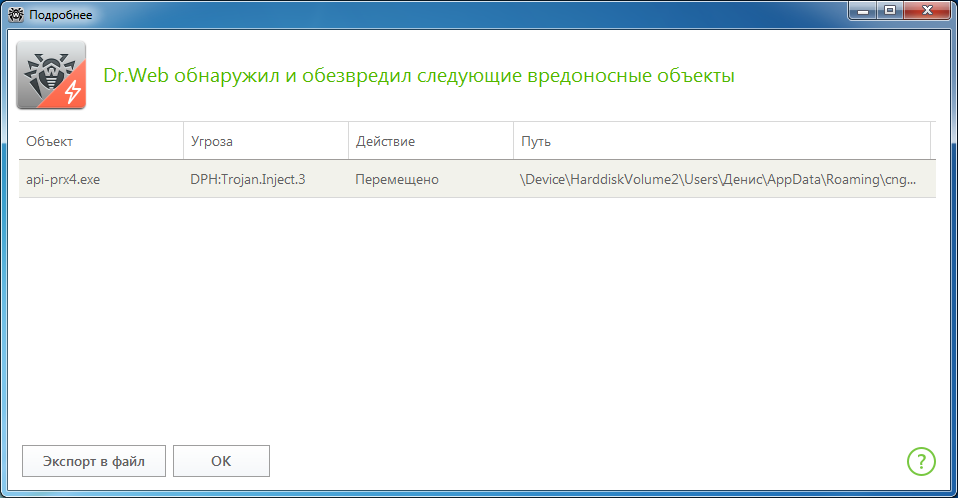

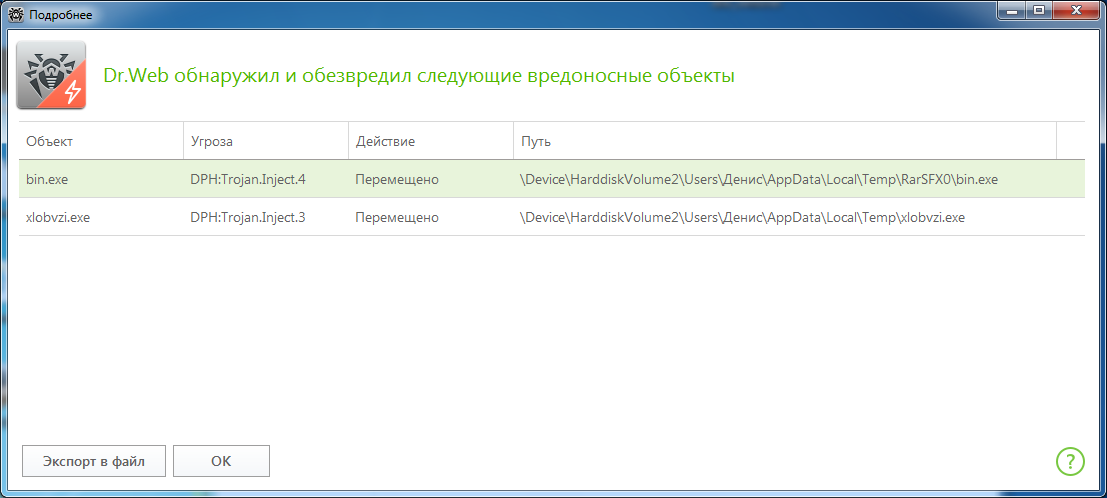

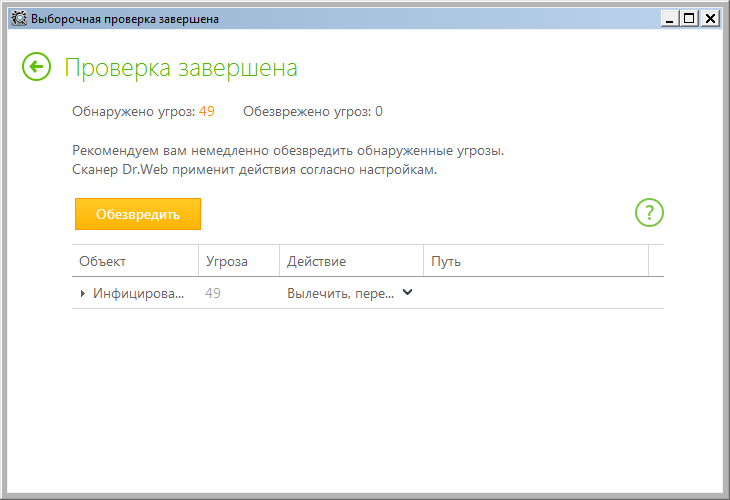

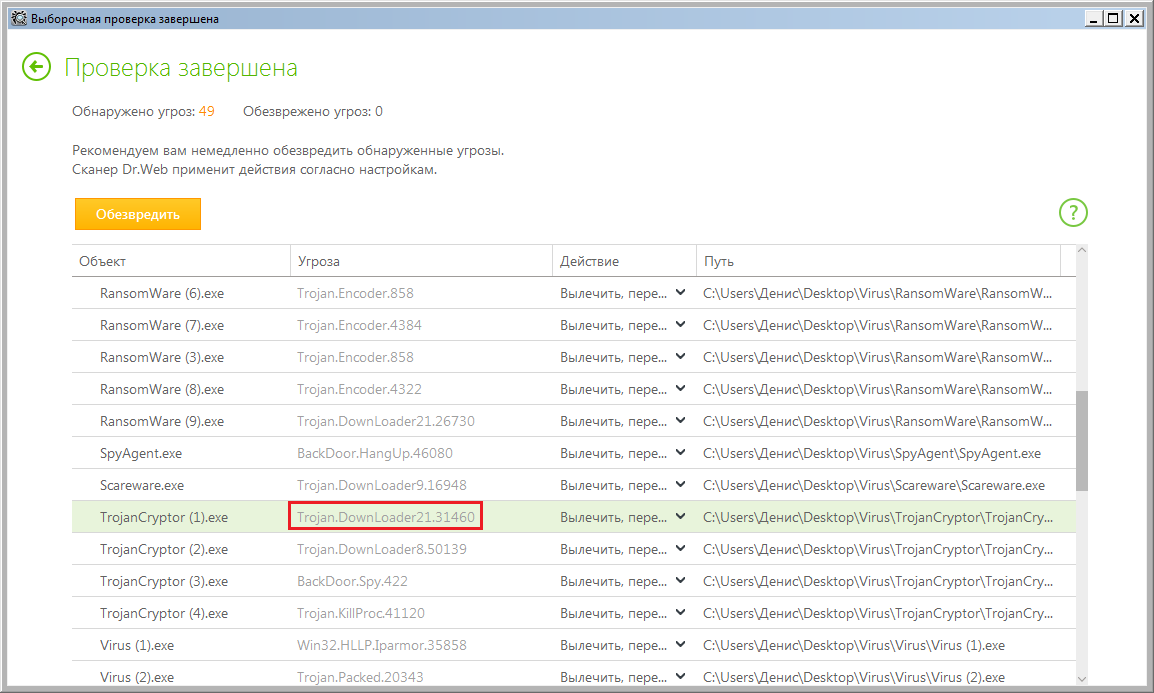

Как и антивирус Касперского, Dr.Web был установлен неделю назад. Посмотрим, что у него получится. Результат оказался хуже, чем у Касперского, — было обнаружено всего 34 угрозы.

Обходимся без облаков

При установке Dr.Web не было выбрано подключение к облачным сервисам (то есть сравнивались возможности самого антивируса), но толку от них все равно бы не было — на время сканирования и лечения компьютер просто не подключался к интернету.

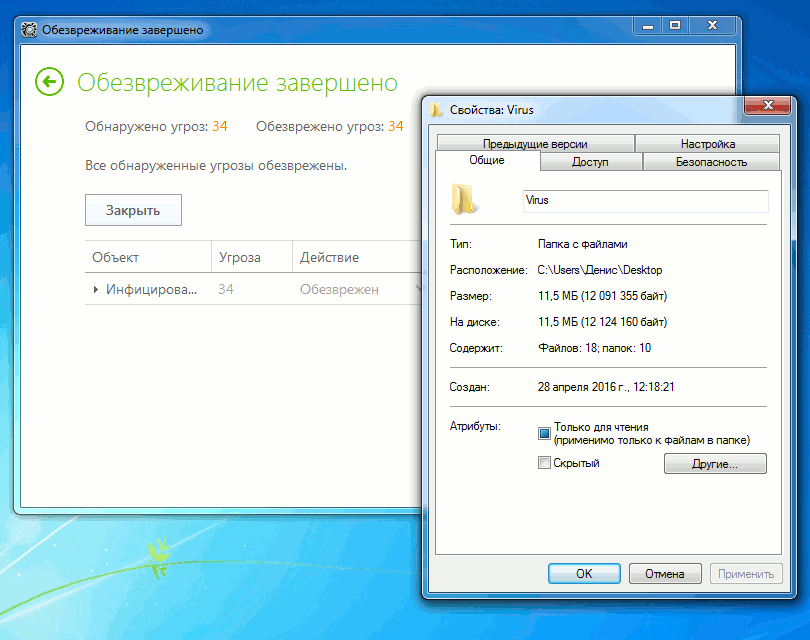

Нажимаю кнопку «Обезвредить». Антивирус обезвредил 34 угрозы, в папке Virus осталось 18 файлов. Нехитрый математический подсчет 49 минус 34 дает результат 15, откуда взялось еще три файла? Просто некоторые файлы антивирус «вылечил».

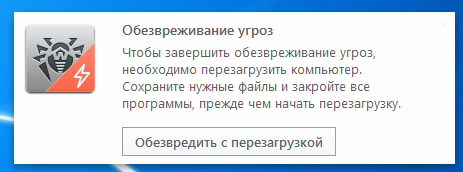

Далее антивирус предложил перезагрузить компьютер, чтобы завершить обезвреживание угроз. После перезагрузки в папке Virus осталось столько же файлов.

Переходим ко второй части теста, а именно блокировке запуска вредоносной программы. Запускать буду те файлы, которые уцелели в результате проверки сканером. Защита в реальном времени (SpIDer Guard) включена. Файлов осталось больше, чем в случае с Касперским. Первым делом запускаю файл с номером 1 из папки Backdoor (кстати, Касперский сразу удалил все вредоносные программы из этой папки). Реакция последовала незамедлительно — вот только антивирус отреагировал не на сам exe-файл с номером 1, а на тот файл, который, видимо, он извлек в папку AppData.

Аналогичным образом он отреагировал на программу Dropper из одноименной папки. А вот на вирус типа Banker он не обратил никакого внимания. Далее переходим к моей любимой категории RansomWare. Сканер оставил все файлы из этой папки нетронутыми.

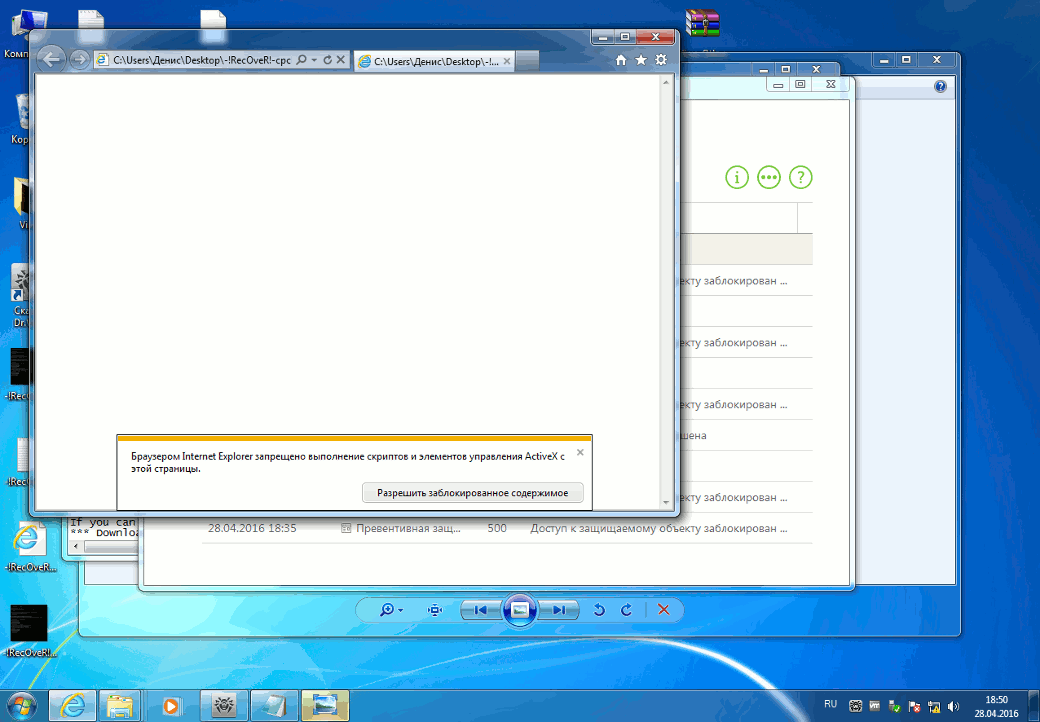

Запущены первые два файла. Вирусы расползаются по компьютеру, что видно по файлам -!RecOveR!*. Антивирус сразу не заблокировал запуск вируса (как и в случае с Касперским), сработала превентивная защита и отреагировала на один из файлов. Запущен третий файл, вирусы продолжают открывать различные окна, а антивирус по-прежнему спокоен.

Запускаю файлы 4–6. Антивирус отреагировал на две из трех угроз. Но опять-таки с небольшим запозданием. Ведь работает не монитор, а именно превентивная защита.

Далее запускаю файлы 7–9. На этот раз одна из трех угроз была обезврежена.

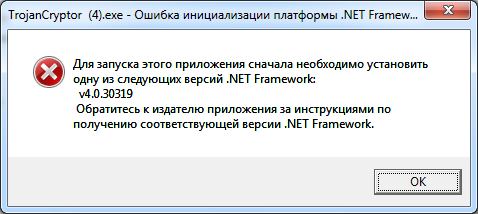

Если бы я тестировал все это на своей реальной машине, мне было бы уже страшно. Но ничего, идем дальше — запускаем шифровальщики. В папке TrojanCryptor есть два файла — с номерами 1 и 4 (если не считать еще трех файлов -!RecOveR!*). Первый шифровальщик был запущен, а от запуска второго меня спасла древняя Win 7 — вирус оказался новее операционки и просто не запустился :).

Все файлы из папки Virus были или удалены, или излечены, поэтому я ничего не запускал. Остался только один файл — с номером 8 из папки Worm. Запустился, начал творить свои гнусные дела, реакции от антивируса не последовало.

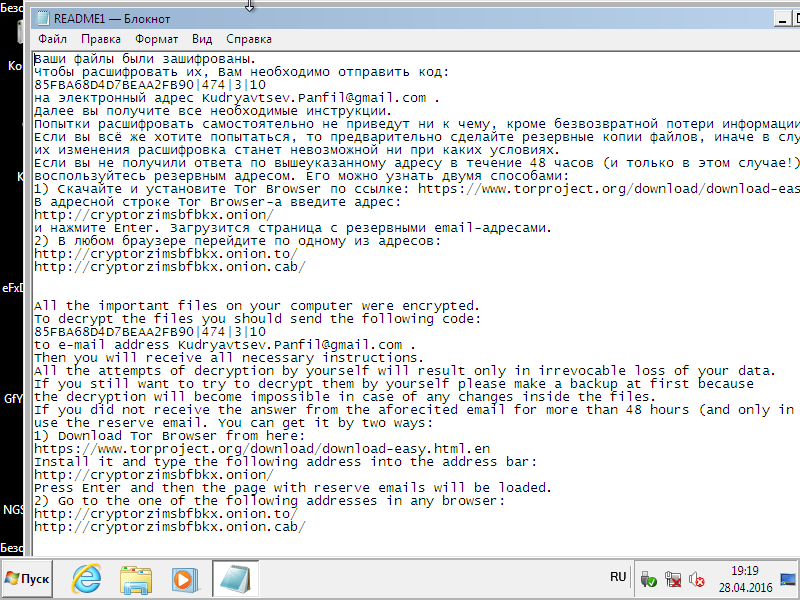

Компьютер тормозит, глючит все, что могло глючить, в том числе проводник. А потом я вижу картину маслом: антивирус не спас мой компьютер от шифровальщика. Тот самый README.TXT представлен на скрине ниже. Можно было бы написать по указанному email, но наверняка я бы получил инструкции, куда переводить деньги. Лечить виртуалку я не стал, она запускается, но все файлы пользователя зашифрованы.

Самое интересное, что антивирус все еще запускается, как и сама операционная система. Но думаю, всем ясно, что тест на запуск неизвестного вируса провален полностью. Клонирую чистую виртуальную машину. В нее будет заново установлен Dr.Web, и будет произведен тест на детект, но уже с самыми последними базами. При установке уже решил перестраховаться и включил доступ к Dr.Web Cloud.

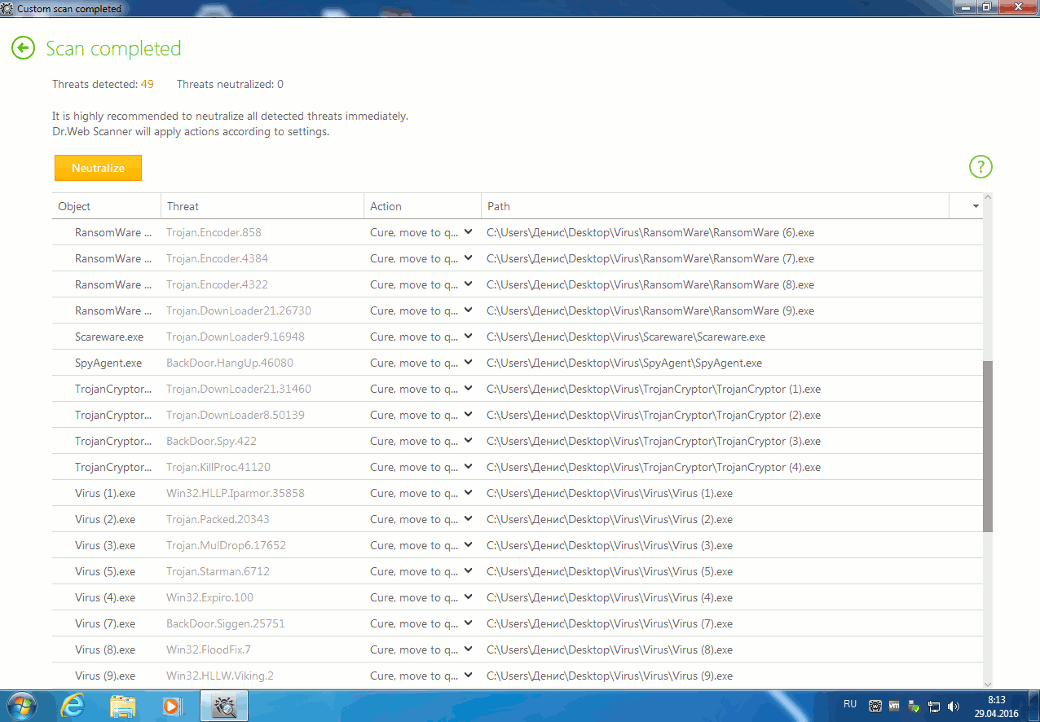

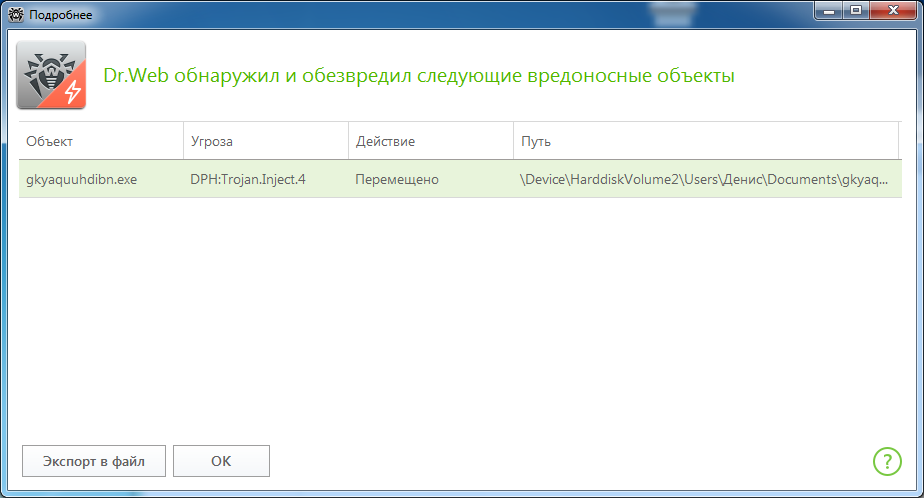

После обновления баз антивирус успешно обнаружил все 49 угроз. Больше всего мне (наверное, как и тебе) хотелось узнать имя нашего «героя», который угробил предыдущую виртуалку, — это Trojan.DownLoader21.31460.

...Больше всего мне (наверное, как и тебе) хотелось узнать имя нашего «героя», который угробил предыдущую виртуалку, — это Trojan.DownLoader21.31460

Ради интереса я запускаю этот же вирус, но уже после обновления антивирусных баз. Как и следовало ожидать, он запуститься не смог.

Обновление антивирусных баз для Dr.Web играет очень важную роль. Если в случае с Касперским можно положиться на его эвристические способности, то здесь нужно следить, чтобы антивирусные базы запускались вовремя. Но и информация о вирусах, видимо, поступает в антивирусные базы раньше — ведь все антивирусы были установлены неделю назад, тогда же были обновлены базы, после чего виртуалка «консервировалась» на неделю. Ведь в тесте на детект Каспер обнаружил больше вирусов.

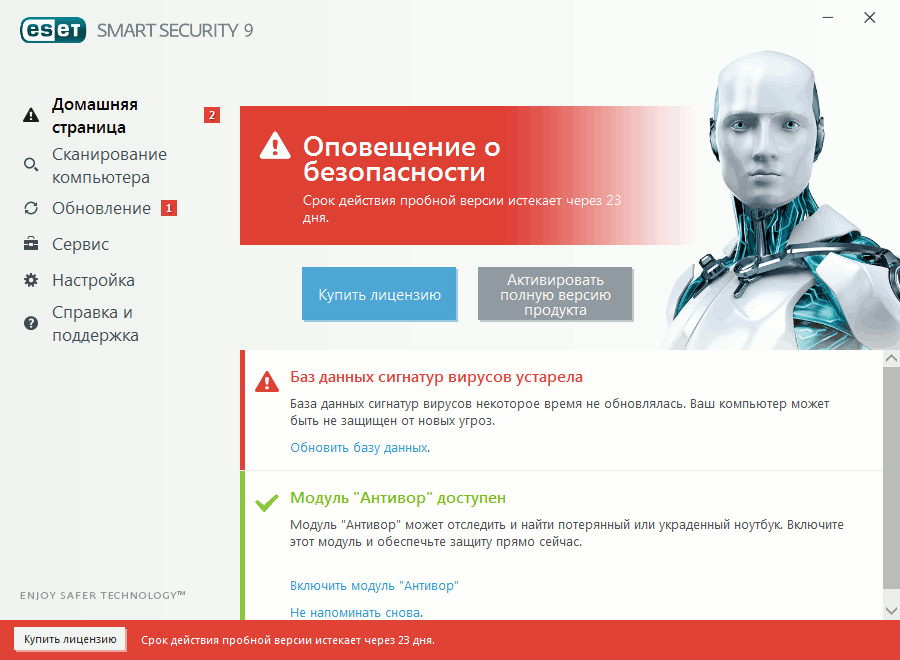

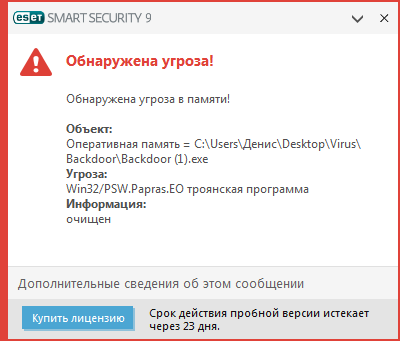

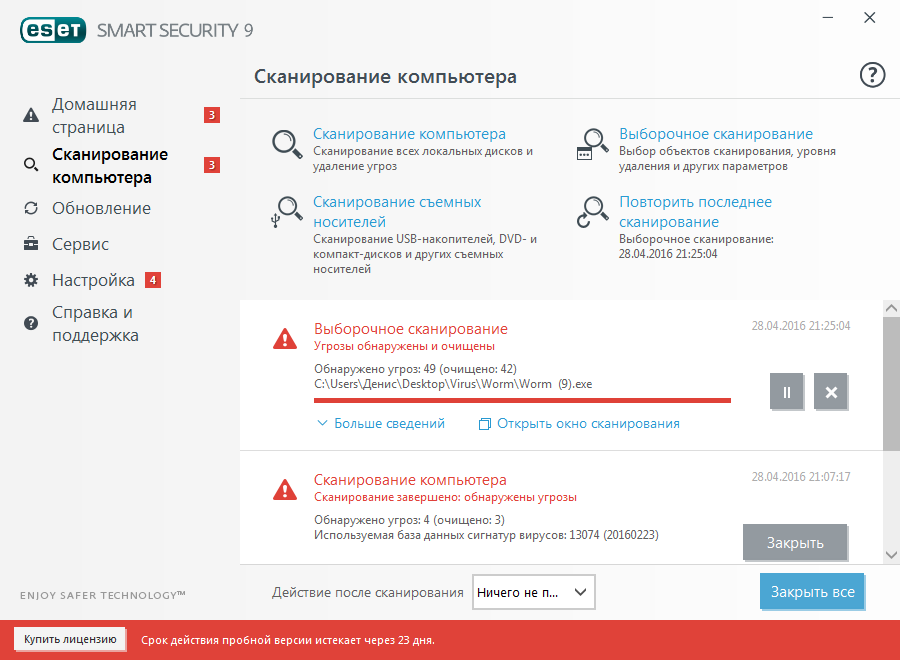

ESET

Как и с остальными антивирусами, ESET был установлен неделю назад, что видно по сроку действия лицензии.

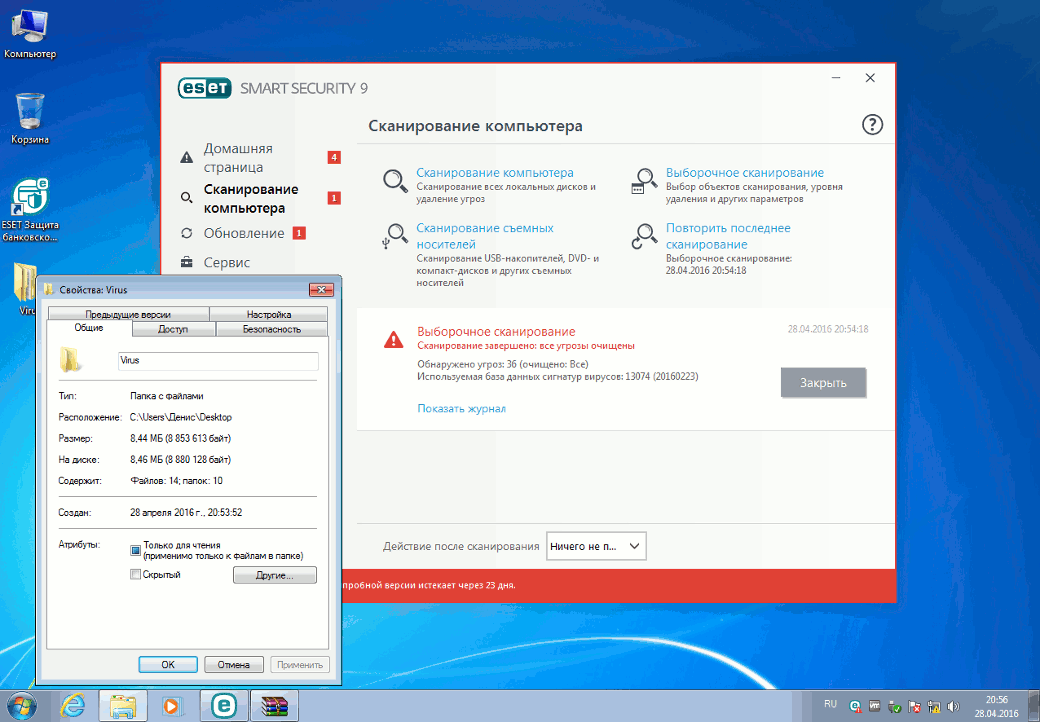

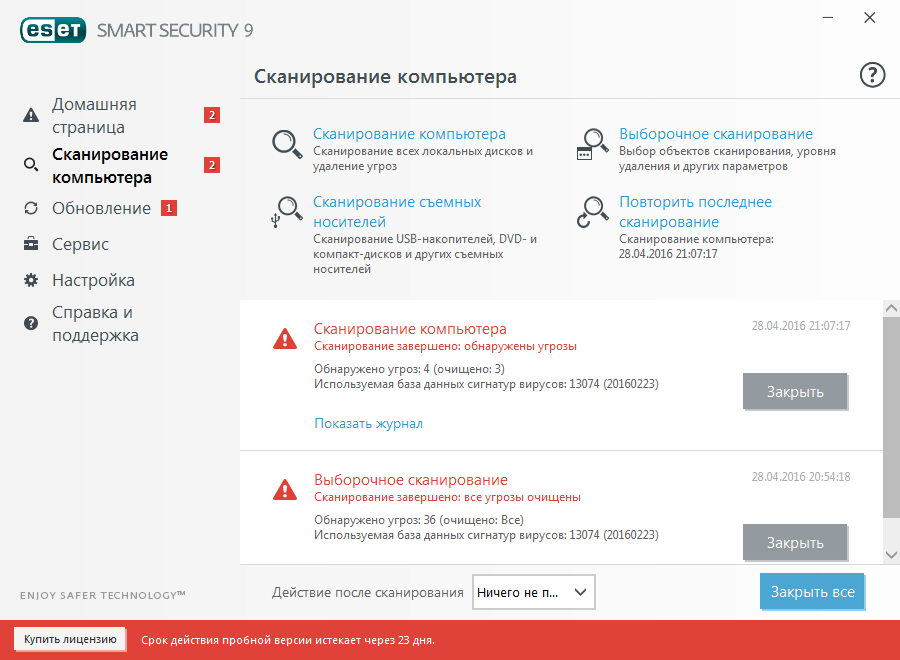

Тест на детект вирусов показал 36 угроз. Результат, очень похожий на результат Dr.Web. В папке Virus осталось 14 файлов.

Включаем защиту в реальном времени и запускаем оставшиеся вирусы. Первый файл — вирус с номером 1 из подпапки Backdoor (остальные из этой папки вычищены). Антивирус моментально справился — вредоносная программа обнаружена.

Антивирус не отреагировал на единственный уцелевший в подпапке Banker вирус (файл с номером 1). Далее запускаю вирус Dropper — его ESET сразу же отловил.

Перехожу к многострадальной папке RansomWare. Как и Dr.Web, ESET не удалил из этого каталога ни одного файла. Из всего набора антивирус отреагировал только на файлы с номерами 3 и 8. Остальные вполне успешно были запущены.

Интересно, но ESET успешно обнаружил и удалил все шифровальщики — посмотри на содержимое папки TrojanCryptor (файлы -!RecOveR!* — это результат инфицирования вирусами класса RansomWare).

Из папки Virus уцелел только файл с номером 5. При попытке запуска антивирус заблокировал его. В папке Worm после первой проверки остался файл с номером 8, но на него антивирус вполне успешно отреагировал после запуска, правда с небольшой задержкой — видимо, когда вирус начал выполнять определенные операции.

Теперь запускаю полное сканирование системы со старыми базами. Посмотрим, что останется. При повторном запуске было найдено всего четыре угрозы. Другими словами, особо RansomWare-вирусы с такими результатами не вылечишь. Количество файлов в папке Virus приводить нет смысла, поскольку после запуска вирусов RansomWare файлов в ней стало гораздо больше, чем было изначально.

Теперь обновляем базы и повторяем сканирование вновь распакованного архива с вирусами. После обновления антивирусных баз ESET обнаружил все 49 угроз в папке Virus.

Как и в случае с предыдущими антивирусами, запускаю финальное сканирование всего компа. Качеством финального сканирования я остался недоволен. Да, было обнаружено 17 угроз, но много чего не вычищено — ни из автозапуска, ни из меню «Пуск». Пусть раньше антивирус не «знал» ничего о вирусах, но после обновления он был обязан знать. Мне не понравилось качество чистки от Касперского, но это было до того момента, как я увидел ESET.

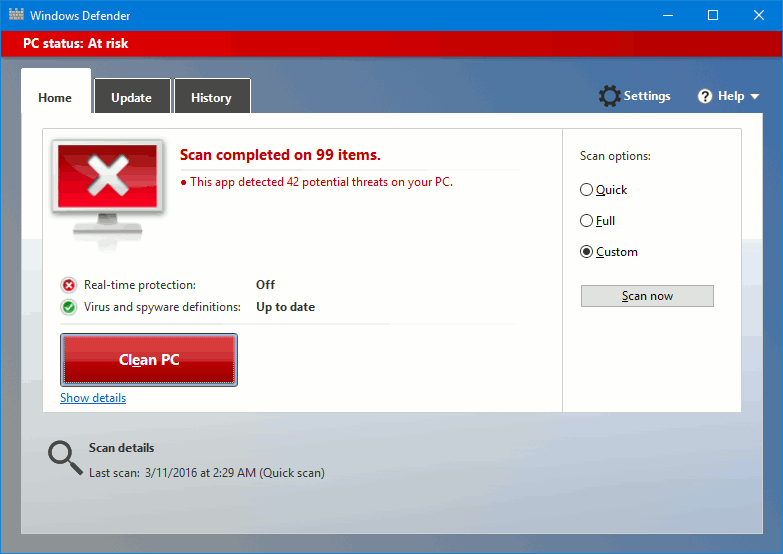

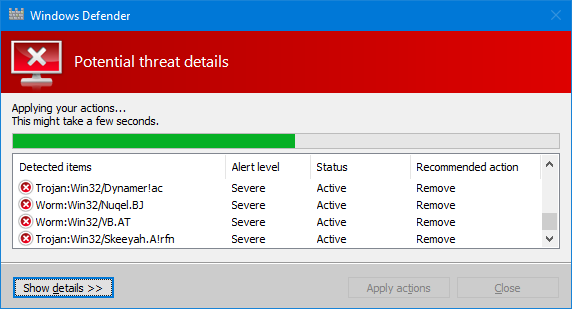

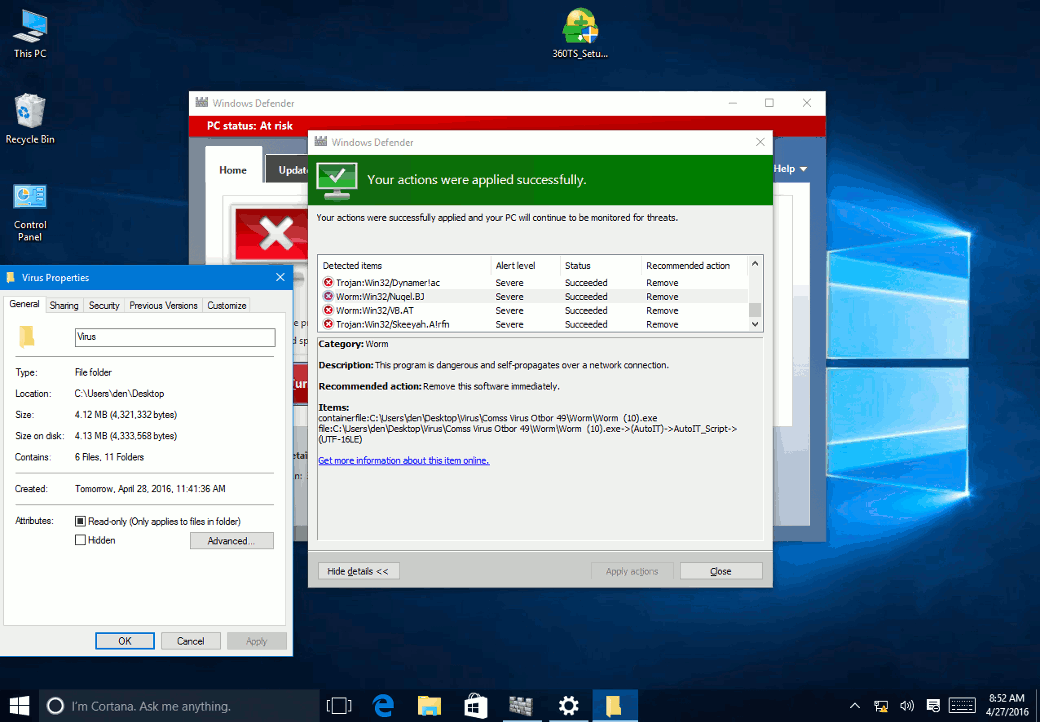

Defender aka Решето

Что будет с системой при запуске вирусов, уже было показано. Изначально я хотел провести только тест на детект и не запускать вирусы, поскольку итог, как мне казалось, предопределен. Но полученные мною результаты приятно меня удивили.

Самое интересное, что его улов оказался выше, чем у ESET и Dr.Web, — 42 угрозы. Очень достойный результат.

Может, не такое уж Defender и решето? Нажимаю кнопку Clean PC для удаления угроз. И сразу нахожу повод для серьезной критики — очень медленная чистка компьютера. Вирусы еще не были активны (я не запускал их), а Defender удалял их около часа. Даже не знаю, что он с ними делает...

По окончании проверки в папке с вирусами осталось всего шесть файлов. Сначала я не хотел проводить полноценный тест этого антивируса. Затем решил дать ему шанс. Defender не обнаружил вирус в файле Scareware.exe, не нашел вирус в том самом TrojanCryptor (1).exe, с которым не справился Dr.Web, несколько файлов из подпапки Virus. Зато Defender сразу расправился с вирусами RansomWare, которые основательно загадили предыдущие системы.

Интересно, что, как только была включена защита в реальном времени, Defender сразу удалил два вируса из подпапки Virus.

Спустя несколько секунд после включения защиты в реальном времени в папке Virus осталось всего три вируса. Я даже не успел их запустить, поскольку был занят — писал статью. Что ж, попробуем самый страшный тест — запустить тот самый шифровальщик. Он запустился, и Defender никак не помешал ему.

Интересно, но хотя Defender и не отреагировал на шифровальщик, файлы тот так и не зашифровал, что подтверждается скрином ниже.

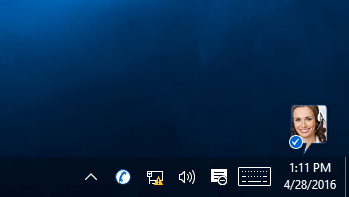

Для чистоты эксперимента я таки запущу оставшиеся файлы: Scareware.exe и файл Virus (4).exe. В первом случае — чистый гол: вредоносная программа поселилась на компьютере, о чем свидетельствует барышня в нижнем правом углу экрана. Во втором случае вирус просто не запустился; видимо, проблема в самом вирусе — не хочет работать с «десяткой».

Но назойливая барышня в правом углу лучше, чем зашифрованные файлы и черный экран...

Сначала я даже не хотел обновлять базы Defender, но все-таки было интересно, сможет ли он избавиться от рекламного вируса после обновления баз. С этой задачей он не справился. Девушка в углу предлагает свои услуги, а антивирус сообщает, что угроз не найдено. Это мне не очень понравилось: получается, антивирус просто не отреагировал на угрозу.

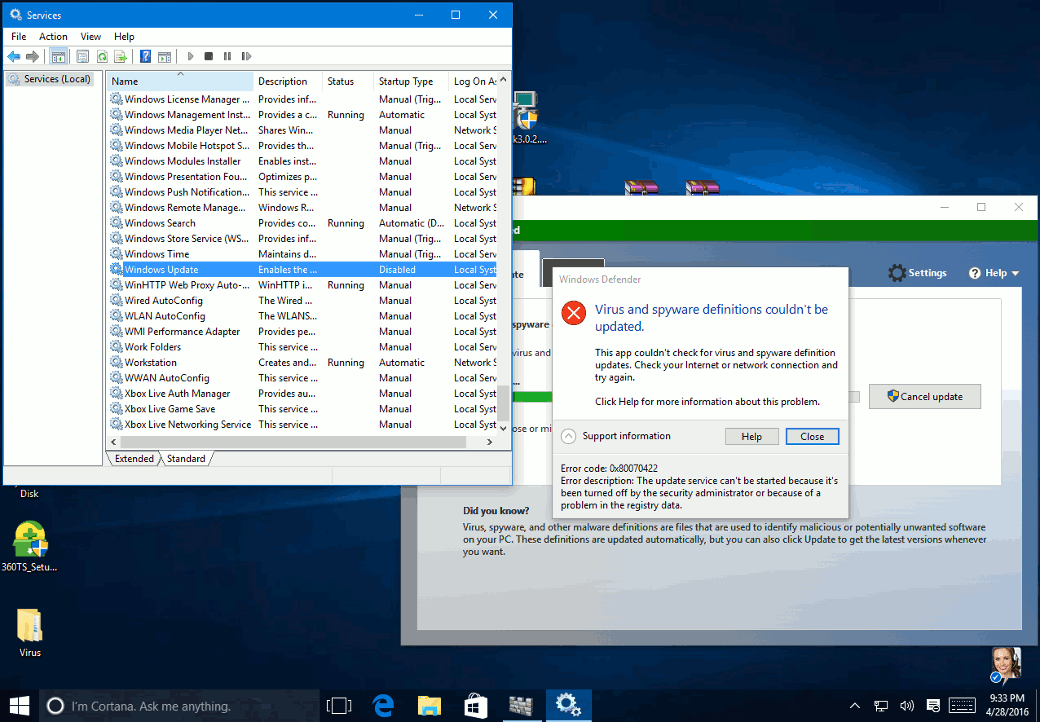

Есть у меня к Defender и еще одна претензия. Он обновляется только через Windows Update. Другими словами, если «десятка» тебе надоест своими постоянными обновлениями и ты выключишь эту службу, Defender обновляться также не будет.

Конечно, все понимают, что обновление операционки — это хорошо, но «десятка» действительно утомила обновлениями. Поэтому многие их отключают, наверняка не зная, что отключают и обновление антивируса. Вывод: если ты отключил обновление Win 10, то тебе нужно установить сторонний антивирус, который может обновляться при выключенном Windows Update.

Результаты

Мне все еще не верится, что я пишу эти строки. Честно говоря, я не понимаю, как так получилось, но первое место хочется отдать Defender, который я и многие другие юзеры считают «решетом». Он сразу удалил 42 угрозы, еще три — после включения защиты в реальном времени. Шифровальщик не сработал так, как было нужно его неведомым создателям. Но здесь, скорее всего, заслуга Windows 10, а не антивируса. Однако поскольку этот антивирус не отреагировал на некоторые угрозы вообще и не в состоянии обновляться отдельно от операционки, то он может претендовать только на второе место.

Первое место в нашем тесте займет антивирус Касперского, хотя и с некоторыми оговорками. Отдельные моменты мне в нем не понравились. Однако пусть он и проигнорировал несколько вирусов из RansomWare, которые загадили диск файлами -!RecOveR!*, но зато не пропустил опасный шифровальщик.

Третье место разделяют Dr.Web и ESET. Первый не выловил вирус-шифровальщик, чем обеспечил потерю данных у потенциального клиента, а второй допустил размножение RansomWare. Сказать, что диск был забит файлами -!RecOveR!* и прочим мусором, — это ничего не сказать.

Честно говоря, я ожидал, что первое место будет у Dr.Web или Касперского, а Defender останется аутсайдером.

В заключение привожу три скриншота, позволяющие понять, какие вирусы использовались в этом обзоре.