Рунет под контролем

В начале сентября Сбербанк и Министерство внутренних дел разработали совместный законопроект, который требует признать киберпреступления кражами, а не квалифицировать их как мошенничество.

О готовящемся законопроекте журналистам рассказал замначальника главного управления безопасности и защиты информации Банка России Артём Сычёв. По его мнению, документ «является одной из важнейших законодательных инициатив на данный момент»: сейчас максимальный срок за кибермошенничество в России плохо соотносится с мировой практикой. Так, в США наказание по такому виду преступлений составляет двадцать пять лет, а в Китае — от десяти лет лишения свободы. Журналисты поинтересовались у представителей ИТ-индустрии, каково их мнение о данном законопроекте, и получили вполне положительные ответы. Правда, эксперты уточнили, что доказывать вину хакеров не всегда легко и нужно подходить к этому вопросу очень внимательно.

Середина сентября ознаменовалась курьезным событием: два крупнейших порносайта в мире, Pornhub и Youporn, были полностью заблокированы на территории России решениями районных судов. Подавший иск о блокировке Pornhub прокурор Бутурлиновского районного суда Воронежской области апеллировал к тому, что «предусмотрен запрет на распространение информации об обороте порнографических материалов или предметов на указанном сайте». Первореченский районный суд города Владиовостока решил заблокировать YouPorn с еще более обтекаемой формулировкой: «выявлен факт размещения информации порнографического характера». При этом на территории РФ потреблять (то есть «просматривать») порнографию не запрещено.

Денис Грибанов (прокурор Бутурлиновского района, заблокировавший Pornhub) уточнил, что такой вид надзора стал использоваться в районной прокуратуре недавно, но Pornhub — далеко не единственный ресурс, привлекший внимание властей. «Мы не являемся слишком активными потребителями данных интернет-ресурсов и не знаем о популярности тех или иных сайтов... Для нас все сайты, наносящие вред духовному, нравственному развитию несовершеннолетних, равны», — заявил Грибанов.

Представители Pornhub, перебросившись с представителями Роскомнадзора парой шуток в твиттере, оперативно предложили российским пользователям альтернативу в виде зеркала pornhub.ru. Однако через несколько дней было заблокировано и зеркало. Ранее пресс-секретарь Роскомнадзора Вадим Ампелонский предупреждал, что в реестр запрещенных сайтов могут быть внесены дополнительные ссылки: очевидно, именно о таких «дополнительных ссылках» и шла речь.

ФСБ, Минкомсвязь и Минпромторг продолжили обсуждение возможности дешифрования интернет-трафика россиян, как того требует «закон Яровой». Журналисты «Коммерсанта» ссылаются на информацию, полученную от топ-менеджера одного из производителей оборудования, члена Администрации президента, а также неназванного источника в IT-компании. «В интернете огромное количество сайтов, которые не являются организаторами распространения информации и используют защищенное HTTPS-соединение, — поясняют собеседники издания. — Без расшифровки трафика не всегда можно понять, на какой сайт заходил пользователь, не говоря о том, что он там делал». Как один из вариантов дешифровки трафика обсуждается установка в сетях операторов оборудования, которое будет фактически выполнять MITM-атаки.

Впрочем, эксперты скептически относятся как к схеме с применением MITM, так и к самой идее тотальной расшифровки трафика. «Из всего ПО, обеспечивающего работу с шифрованным трафиком, сертификат подобного удостоверяющего центра будет вырезан в ближайшем обновлении», — считает глава АРСИЭНТЕК Денис Нештун. «MITM работает для технологий на базе SSL. Но для TLS так сделать сегодня нельзя, а в случае с end-to-end шифрованием, на котором построено большинство мессенджеров, MITM вообще нереализуем», — объясняет консультант по интернет-безопасности Cisco Алексей Лукацкий. Кроме того, эксперты считают, что иностранные компании требованиям «пакета Яровой» просто не подчинятся.

Пользователи Рунета тем временем саркастически шутят, что результатом такого «государственного воздействия» станет ситуация, аналогичная северокорейской: как внезапно выяснилось 19 сентября из-за ошибки в корневом DNS-сервере Северной Кореи, в доменной зоне .kp размещено всего 28 сайтов. Большинство этих сайтов вполне предсказуемо принадлежат правительству КНДР, но есть несколько сайтов компаний (к примеру, авиакомпании Air Koryo), сайт friend.com.kp (своего рода клон Facebook), портал portal.net.kp (клон Yahoo) и ресурс korfilm.com.kp, который странным образом напоминает пиратский ресурс Movie4k.

Софт месяца

Начало сентября ознаменовалось и интересными софтверными «открытиями». Так, спустя семь лет после выпуска последнего релиза в начале сентября внезапно обновился знаменитый инструмент для аудита и взлома паролей L0phtCrack. Разработчики объясняют, что они реконструировали инструмент полностью и едва ли не переписали с нуля: новая версия работает в несколько раз быстрее, дружит со всеми ОС семейства Windows, а также поддерживает новые типы парольных хешей UNIX и может работать с другими импортерами и инструментами для взлома через функции плагина. Впрочем, бесплатно всеми этими функциями можно пользоваться только первые пятнадцать дней, после чего потребуется заплатить от 595 долларов за полную версию приложения.

1 сентября был опубликован альтернативный неофициальный опенсорсный клиент для Skype, о чем сообщил его разработчик Ефим Бушманов. Бушманов занимался обратным инжинирингом протокола Skype и его механизмов шифрования данных более пяти лет. В 2014 году его блог, в котором были опубликованы ссылки на исходные коды, уже закрывали из-за нарушения DMCA, однако, судя по результатам, это не остановило исследователя.

Бушманов пишет, что его опенсорсный клиент написан на C, оснащен несложным GUI на базе DotNet 4.0 и готов к загрузке в Visual Studio 2010. Клиент пригоден только для обмена текстовыми сообщениями, но в будущем исследователь надеется расширить его функциональность. Исходные коды опубликованы на GitHub и продублированы на других хостинговых сервисах.

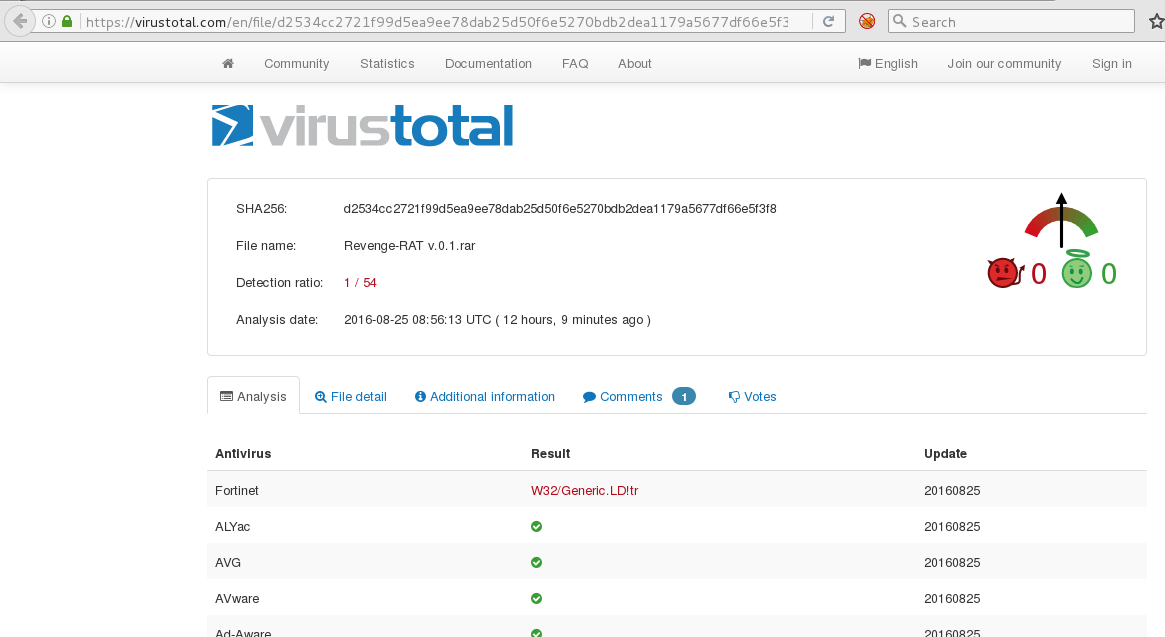

И наконец, независимый исследователь, известный под псевдонимом Rui, в начале месяца привлек внимание общественности к трояну Revenge-RAT v.0.1, который практически не обнаруживался антивирусными системами. Любопытно, что троян при этом являлся альфа-версией и распространялся в Сети совершенно бесплатно, а его автор не озаботился даже базовой защитой и обфускацией кода. В этом свете не совсем ясно, почему антивирусные сканеры не обнаруживали угрозу.

Результаты своих изысканий исследователь передал операторам VirusTotal, и теперь рейтинг обнаружения Revenge увеличился с 1/57 до 41/57. Rui пишет, что, поскольку некоторые известные антивирусы по-прежнему «не видят» трояна, «это просто демонстрирует, насколько ущербна вся антивирусная индустрия в целом».

В середине сентября открытием для пользователей Adblock Plus стала новость о запуске разработчиком Adblock платформы по продаже рекламы. В принципе, разработчики никогда и не скрывали, что собираются искоренять только раздражающую и навязчивую рекламу, а не вообще всю рекламу в интернете. Более того, платформа по продаже «приемлемой рекламы» в Adblock Plus работает с 2011 года. Но до этого месяца, если верить заявлениям разработчиков, процесс согласования занимал недели, а теперь будет занимать лишь пару секунд. Во сколько раз теперь увеличится поток «разрешенной» рекламы и какое количество пользователей Adblock Plus после этого вспомнят о существовании других блокираторов, мы скоро узнаем.

В конце месяца в свободном доступе оказались исходные коды бота Sp@m Looper, разработанного исследователем Брайаном Вайнрайхом для избавления от спама. В отличие от интеллектуальных фильтров, которые нацелены на выявление и удаление спама, бот Вайнрайха предназначен наказать самих спамеров: он пытается отнять у спамеров время, вступая с ними в бесконечную переписку. «Я подумал, что если я буду отнимать у них время, то им будет некогда совершенствовать новые спамерские техники», — поясняет разработчик.

Как ни странно, бот работает отлично: в среднем спамеры обмениваются с ботом минимум четырьмя-пятью сообщениями, а некоторые ведут переговоры со Sp@m Looper неделями. Также бот может приносить весьма неожиданную пользу: например, однажды он сумел выторговать у спамера скидку в размере 50 долларов. Однако спустя пять месяцев исследователь все же устал развивать этот проект и опубликовал исходные коды на GitHub. Теперь любой желающий может использовать его метод, чтобы потроллить спамеров.

«Железные» новости

«Выглядит как Mac. Ощущается как Mac», — гласит реклама на официальном сайте проекта HacBook. Этот небольшой стартап предлагает оформить предварительный заказ на готовый хакинтош «из коробки»: немного измененный ноутбук HP EliteBooks обойдется всего в 329 долларов и идеально подойдет для работы с macOS. Как ни странно, авторы данного проекта считают, что компания Apple не сможет их засудить, как это уже случилось с компанией Psystar Corporation (тоже коммерчески распространявшей хакинтоши).

Характеристики HackBook довольно средние: построенный на базе HP EliteBooks ноутбук обладает 14-дюймовым экраном (1600 х 900 пикселей), процессором Sandy Bridge i5, 8 Гбайт оперативной памяти, жестким диском объемом до 1 Тбайт и поддерживает беспроводные стандарты 802.11a/b/g/n. Устройство поставляется без предустановленной ОС: авторы проекта подразумевают, что пользователи сами приобретут лицензионную macOS у Apple. Впрочем, за такую сумму сложно было бы ожидать чего-то большего.

Еще одна интересная новость связана с устройством, которое наверняка запомнилось многим нашим читателям, — USB Killer 2.0, мы о нем рассказывали в 2015 году. Его создатель Dark_Purple даже начал собственную кампанию по сбору средств на выпуск USB Killer 2.0, но запустить гаджет в производство так и не удалось. А недавно обнаружилось, что некая гонконгская компания вышла на рынок с проектом USB Kill, в рамках которого продает устройство USB Killer и девайс Test Shield (его можно использовать вместе с «флешкой-убийцей», чтобы предохранить принимающую сторону от повреждений). Оба гаджета доступны для заказа, доставляются по всему миру. USB Killer можно приобрести за 50 евро, а Test Shield обойдется в 14 евро.

Представители USB Kill рассказали «Хакеру», что их устройство не имеет прямого отношения к прототипу от Dark_Purple: оно было создано тремя коллегами и друзьями из Гонконга и Шэньчжэня, которые уже почти пять лет занимаются разработкой различного железа для пентестеров. Все эти годы компания работала преимущественно с клиентами из частного сектора и занималась кастомными проектами, поэтому до USB Kill о них мало кто знал.

Перечисляя «железные» новости, нельзя обойти вниманием и выход на рынок новой версии смартфона Apple. Правда, новость состоит не столько в том, что в сентябре в продажу поступил iPhone 7, сколько в том, что джейлбрейк iPhone 7 был сделан всего за сутки: исследователь Люка Тодеско запостил в свой твиттер фото, на котором iPhone работает под управлением iOS 10.0.1 и демонстрирует поддержку Cydia, что на устройстве без джейлбрейка невозможно. Также исследователь предоставил журналистам дополнительное видео, еще раз доказывающее, что джейлбрейк — не подделка. Детали джейлбрейка Тодеско решил пока держать при себе.

Тщеславные хакеры

В апреле текущего года специалисты команды IBM X-Force описывали в своем блоге интересную ситуацию: автор популярного мобильного банкера GM Bot оказался заблокирован на крупных торговых площадках даркнета, и за освободившееся место немедленно развернулась активная борьба. Среди претендентов на роль нового лидера в этой области был и мобильный троян Bilal Bot, который исследователи IBM X-Force описали не совсем верно. Об этом им недавно сообщил сам автор этой малвари.

«Здравствуйте! Я разработчик и владелец малвари Bilal Bot. На вашем сайте опубликована неверная информация. Вы рассматривали бета-версию моего Bilal Bot. С тех пор было много изменений и улучшений, так что ваш текст в целом и перечисленные в нем цены в частности абсолютно устарели. Если хотите, я дам вам интервью относительно моей малвари Bilal Bot, или я хотел бы попросить вас изменить или обновить вашу публикацию», — написал автор.

Исследователи IBM X-Force не могли оставить послание без внимания и изучили Bilal Bot повторно. Малварь действительно обновилась: среди новых функций исследователи обнаружили перехват SMS-сообщений, перенаправление голосовых звонков и перекрытие экрана устройства. Остается гадать, действительно ли публичное мнение независимых исследователей так сильно влияет на заработки разработчиков зловредов, или же просто автор Bilal Bot обладает повышенным чувством собственной важности?

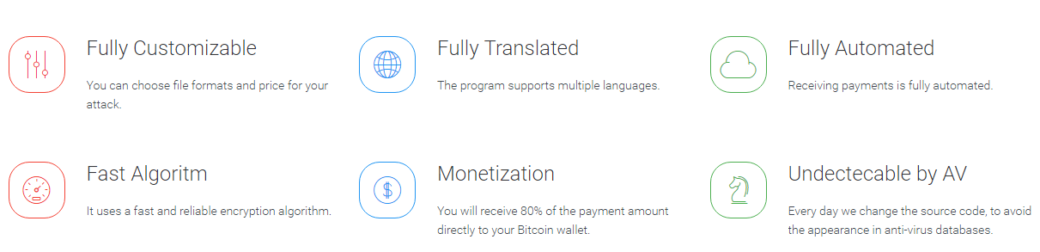

Если принять во внимание судьбу еще одного зловреда, можно предположить, что публичное мнение имеет вес. Речь идет о шифровальщике Shark, про который мы писали еще в августе. Тогда эксперты изучили схему распространения и предположили, что она мошенническая: авторы Shark распространяли трояна бесплатно по «партнерской программе», предлагая любому желающему стать «оператором» и получать 80% от всех выкупов. Вот только все выкупы от жертв зловреда идут на биткойн-кошелек создателей шифровальщика, так что нет никаких гарантий, что те в итоге поделятся с «партнерами».

В итоге авторы Shark были вынуждены сменить имя своего проекта на Atom и поменять домен в попытках избавиться от такого «пятна» на «репутации». Теперь сайт проекта Shark переадресует своих посетителей на другой домен, где их вниманию предлагается «шифровальщик Atom». Под новым именем скрывается все тот же Shark, пользователям по-прежнему бесплатно предоставляется готовая версия шифровальщика, а «партнерская программа» предлагает все те же условия 80/20. Судя по всему, эксперты оказались правы, и информация в СМИ действительно может влиять на планы мошенников.

Стоит упомянуть и об интересном персонаже, обнаруженном специалистами компании Sophos в ходе мониторинга хакерских форумов. Исследователи заметили пользователя под ником Pahan (с различными вариациями на разных форумах), который бесплатно распространял образцы чужой малвари, зараженные кейлоггерами и троянами. Таким способом злоумышленник «охотился» на других хакеров (или тех, кто только собирался ими стать) и использовал украденные учетные данные от аккаунтов на хакерских форумах для повышения собственной репутации.

Взлом как сервис

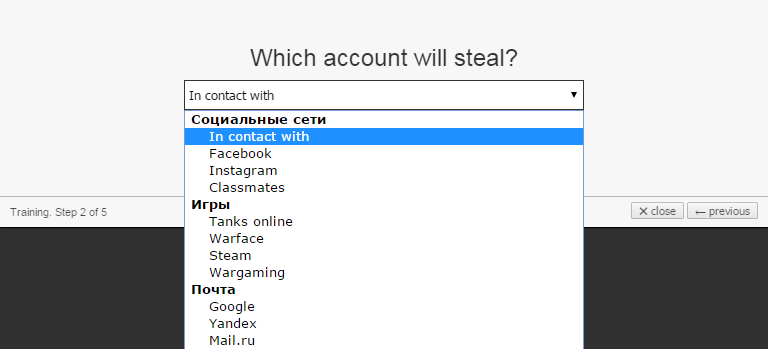

В наше время уже никого не удивить тем, что хакеры предлагают свою малварь как услугу (RaaS, ransomware-as-a-service), как тот же Shark, описанный выше. Однако экспертам компании Fortinet удалось обнаружить кое-что более интересное: русскоязычный сайт, который работает по модели Phishing-as-a-Service, предлагая в качестве услуги фишинг. Ресурс под названием Fake-Game за скромную плату предоставляет всем желающим возможность создать поддельные копии страниц социальных сетей, почтовых сервисов, игровых платформ и так далее. Прямо на главной странице сообщают, что «на данный момент суммарно угнано 753 916 аккаунтов», и приглашают «быстро и бесплатно получить желаемые аккаунты: ВКонтакте, Одноклассники, Танки Онлайн, Wargaming, STEAM, Warface и другие».

Самое интересное заключается в том, что фишинговые услуги предоставляются бесплатно: все, что должен сделать атакующий, — отправить фальшивую ссылку своей жертве. Операторы Fake-Game монетизируют свой бизнес, продвигая платные VIP-аккаунты, которые имеют расширенную функциональность по сравнению с базовыми: за 230 рублей в месяц (больше — дешевле) пользователям предлагается доступ к редактированию поддельных ссылок, доступ ко всем пользовательским аккаунтам, кроме VIP, подробная статистика, чат технической поддержки и так далее. Исследователи пишут, что Fake-Game насчитывает уже 61 269 подписчиков и привлекает пользователей партнерскими программами и скидками.

Другая необычная вариация RaaS, обнаруженная в сентябре, — киберсеть RAUM, которая специализируется на заражении и распространении зараженных torrent-файлов. При помощи сервиса RAUM участники сети (попасть туда можно лишь по специальному приглашению) добавляют пейлоады малвари в популярные торрент-файлы и автоматизируют их распространение. Сеть работает по модели Pay-Per-Install: клиенты RAUM получают деньги каждый раз, когда малварь, которую они распространяют с помощью вредоносных торрентов, доходит до «конечного адресата» и поражает очередную жертву.

Процесс распространения малвари автоматизирован: взломанные аккаунты извлекаются из логов ботнетов или приобретаются у «коллег», а инфраструктура для распространения состоит из выделенных и виртуальных серверов, скомпрометированных девайсов и частично располагается в Tor. Специалисты InfoArmor пишут, что через RAUM распространяется троян Dridex, спайварь Pony, вымогатели Cerber, CryptXXX и CTB-Locker. Ежемесячно из-за вредоносных торрентов страдают не менее 12 миллионов пользователей.