CVE с самого начала. Учимся искать информацию об уязвимостях

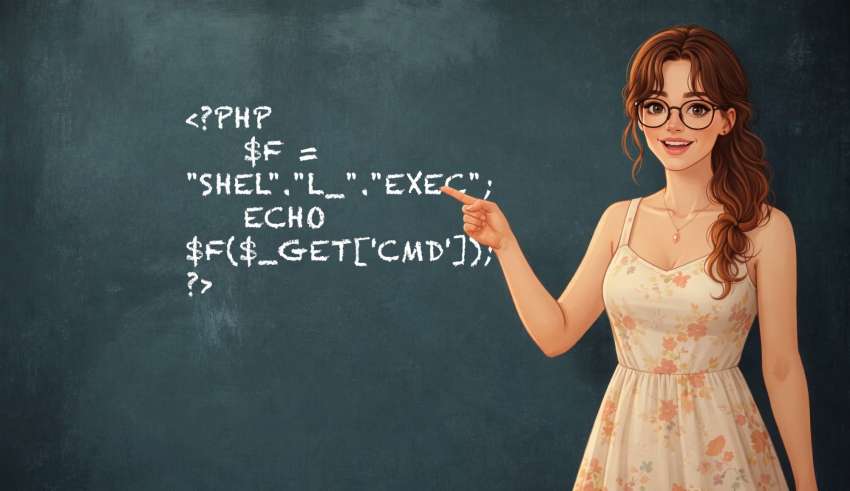

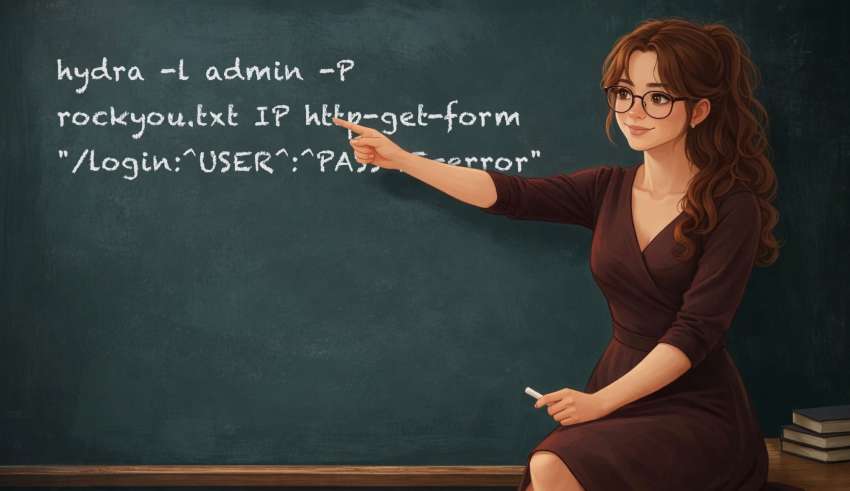

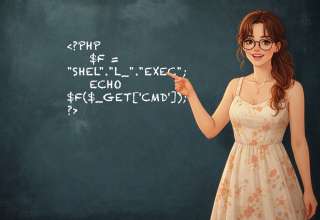

WPScan нашел 20 CVE, но ты не знаешь, почему все эксплоиты отказались взломать для тебя сайт? Давай подробно и с примерами расскажу, что такое CVE, какие они бывают и почему одни CVE делают тебя повелителем сервера, а другие больше похожи на насмешку админа.