Содержание статьи

Основные возможности

Возможности Ideco ICS:

- Защита пользователей и корпоративной сети от внешних угроз — система предотвращения вторжений, контроль приложений (DPI), контентная фильтрация веб-трафика (включая HTTPS), антивирус и антиспам Касперского, защита опубликованных веб-серверов (Web Application Firewall), интеграция с DLP- и SIEM-системами, межсетевой экран.

- Комплексное управление интернет-трафиком — авторизация пользователей, балансировка каналов, ограничение, приоритизация, отчеты.

- Средства коммуникации и почта — почтовый сервер, многоуровневая фильтрация спама, защита от вирусов и фишинговых ссылок, полные возможности фильтрации при использовании в качестве релея, современный веб-интерфейс.

- Построение корпоративной сети — безопасное подключение удаленных пользователей, организация защищенных каналов между филиалами (поддержка VPN с использованием PPTP, OpenVPN, IPsec позволяет соединить в сеть практически любые маршрутизаторы или программные шлюзы), использование нескольких подключений к провайдерам, маршрутизация, интеграция с Active Directory.

Ideco ICS объединяет в себе следующие модули безопасности:

* межсетевой экран;

* система предотвращения вторжений;

* контроль приложений;

* контент-фильтр (протокол HTTP и HTTPS);

* Web Application Firewall;

* антивирусная проверка трафика;

* антиспам и проверка почтового трафика;

* защита от DoS и брутфорс-атак;

* защищенный удаленный доступ по VPN.

Web Application Firewall — это модуль межсетевого экрана для защиты опубликованных веб-приложений. Нужно отметить, что среди российских UTM-решений Ideco ICS — единственное, где присутствует такая функциональность.

Обо всем этом ты можешь прочитать и на сайте компании, поэтому предлагаю перейти сразу к практике и посмотреть, как же выглядит Ideco ICS не на бумаге, а в реальной жизни. И начнем мы с его установки.

Установка Ideco ICS

В установке нет ничего сложного — нужно скачать ISO-образ из личного кабинета пользователя, записать его на флешку или диск (как кому нравится) и загрузиться.

Установка проходит очень быстро и без осложнений. Вот ее основные моменты:

1. Нужно проверить правильность установки времени и даты в BIOS — это очень важно для интеграции с Active Directory (впрочем, если время и дата неверные, они будут автоматически синхронизированы после подключения сервера к интернету).

2. Необходимо как минимум 3800 Мбайт оперативки.

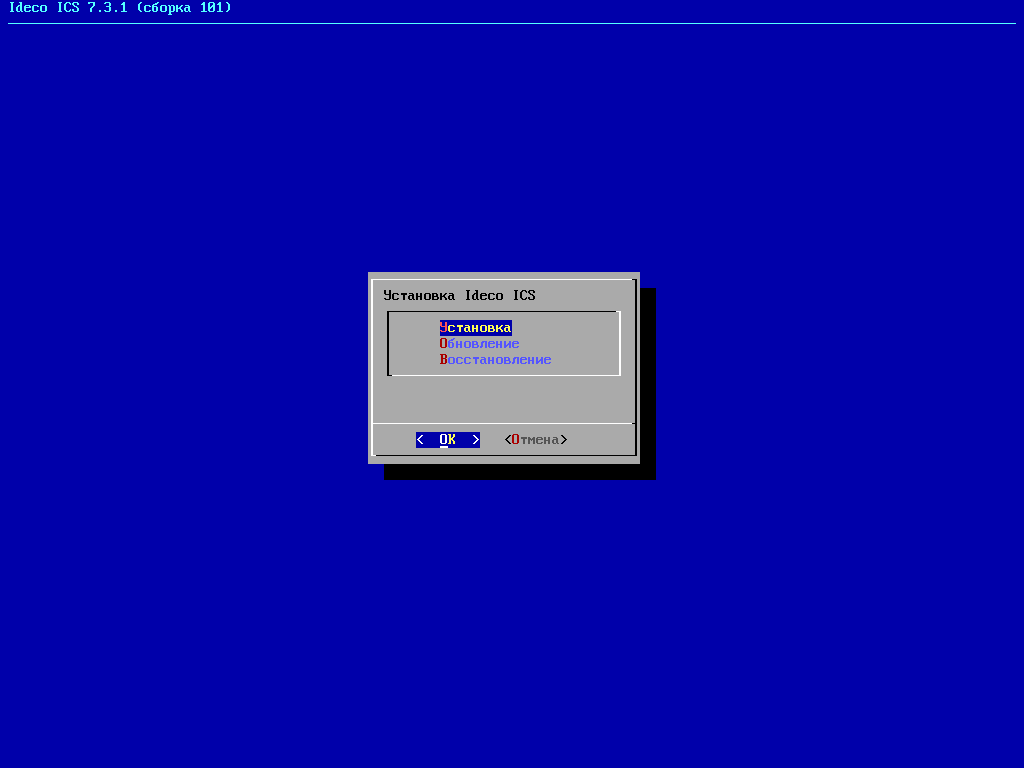

3. Поддерживаются режимы установки, обновления и восстановления (рис. 1).

4. Все данные на накопителе будут уничтожены.

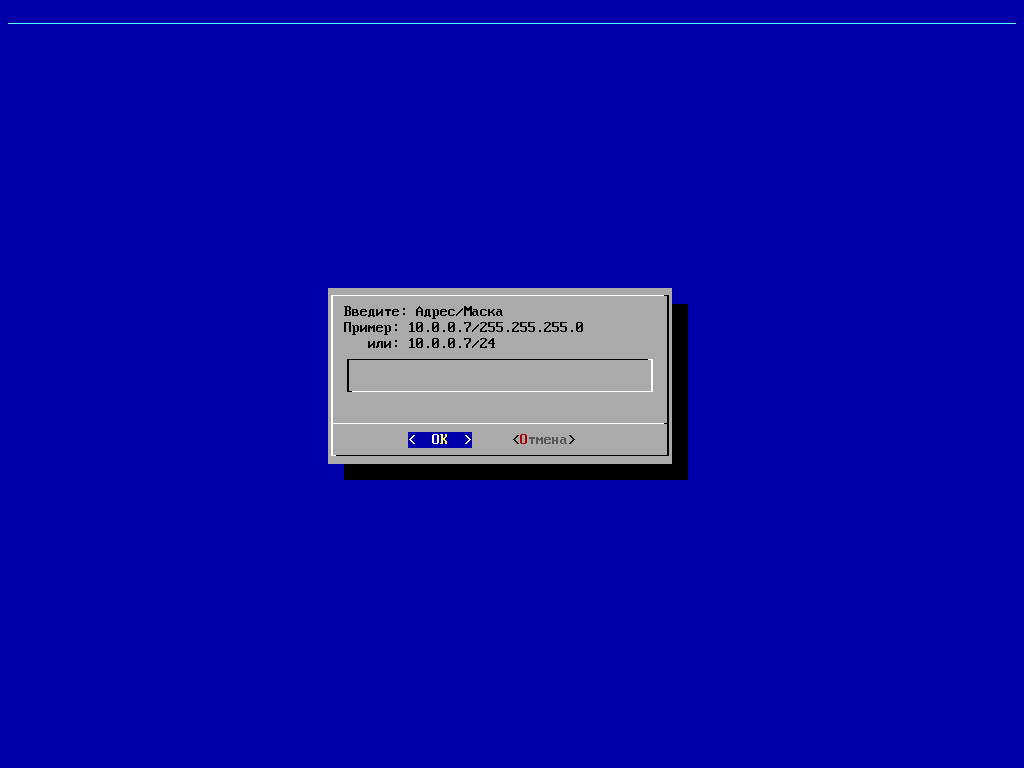

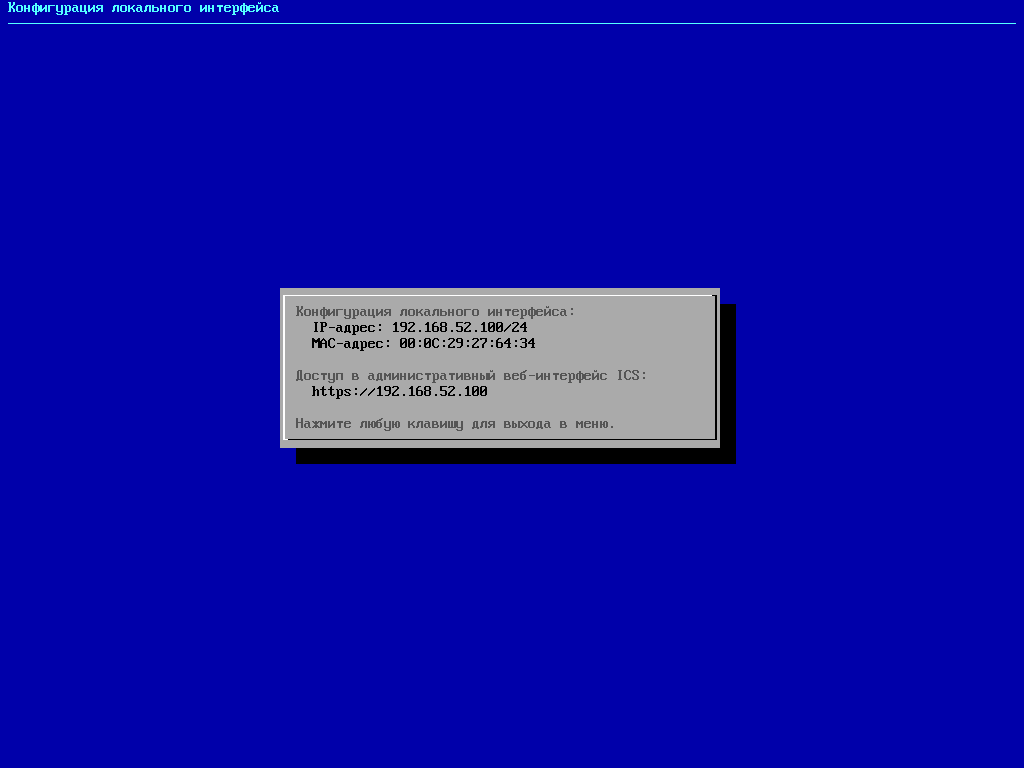

5. В процессе установки нужно настроить локальный сетевой интерфейс (рис. 2) и выбрать часовой пояс.

6. Установка потребует около 4 Гбайт дискового пространства

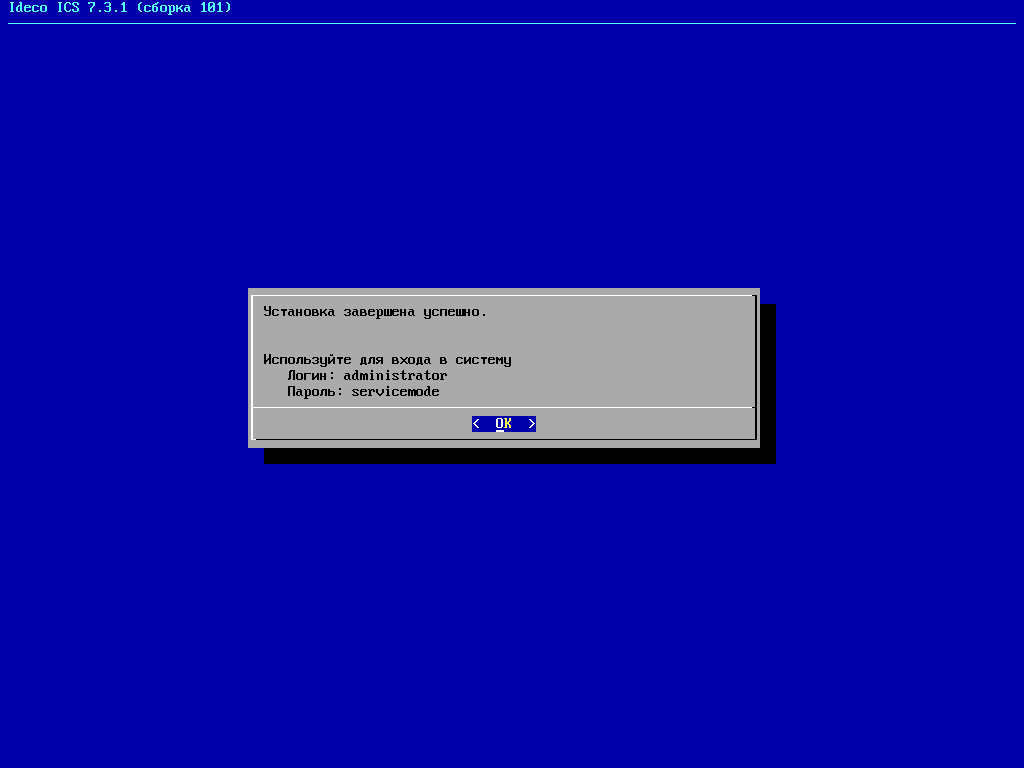

7. Инсталлятор сообщит имя пользователя администратора и пароль (рис. 3).

Установка проходит практически без вмешательства пользователя. Все, что нужно от пользователя, — ввести IP-адрес будущего шлюза и выбрать часовой пояс.

Управление шлюзом: консоль

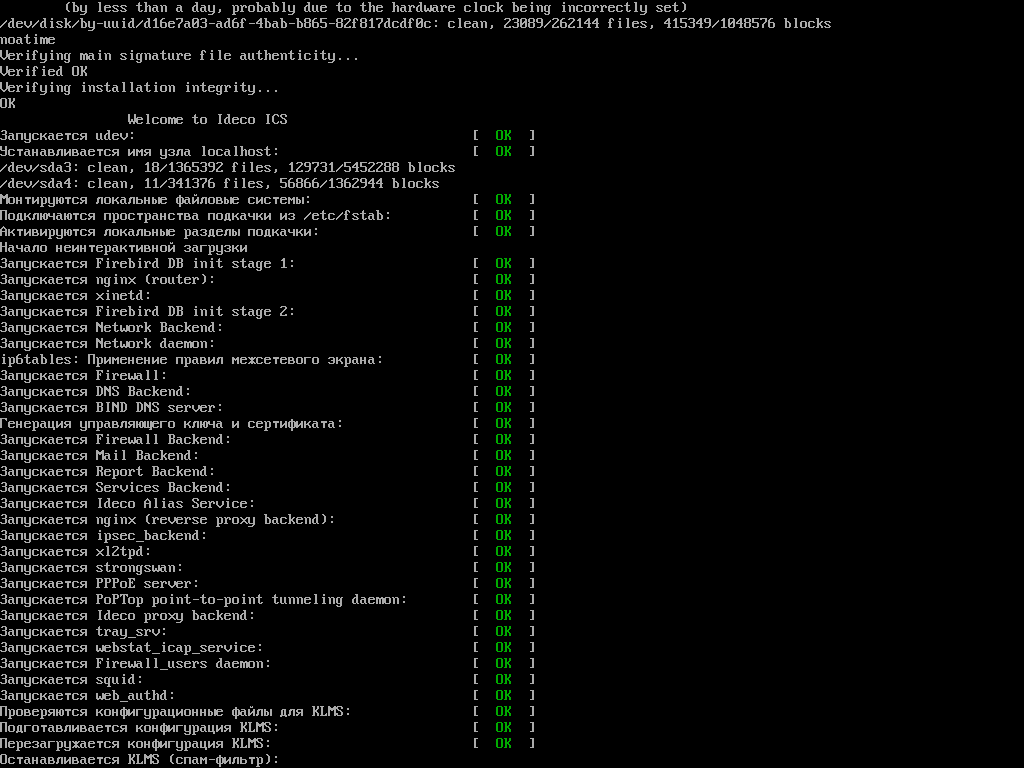

Перезагружаемся (рис. 4). Если присмотреться, то видно, с использованием каких компонентов построен Ideco: суперсервер xinetd, bind DNS server, nginx, Squid, KLMS и другие.

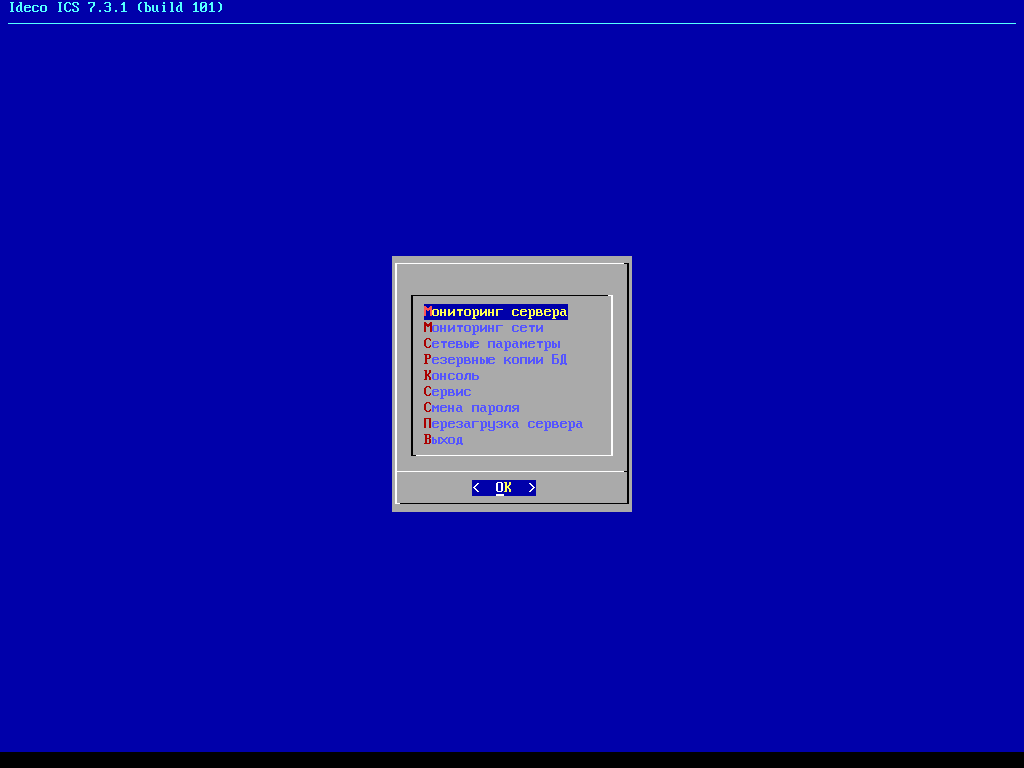

Для доступа к консоли шлюза нужно ввести пароль servicemode. Меню управления шлюзом показано на рис. 5. Команды меню:

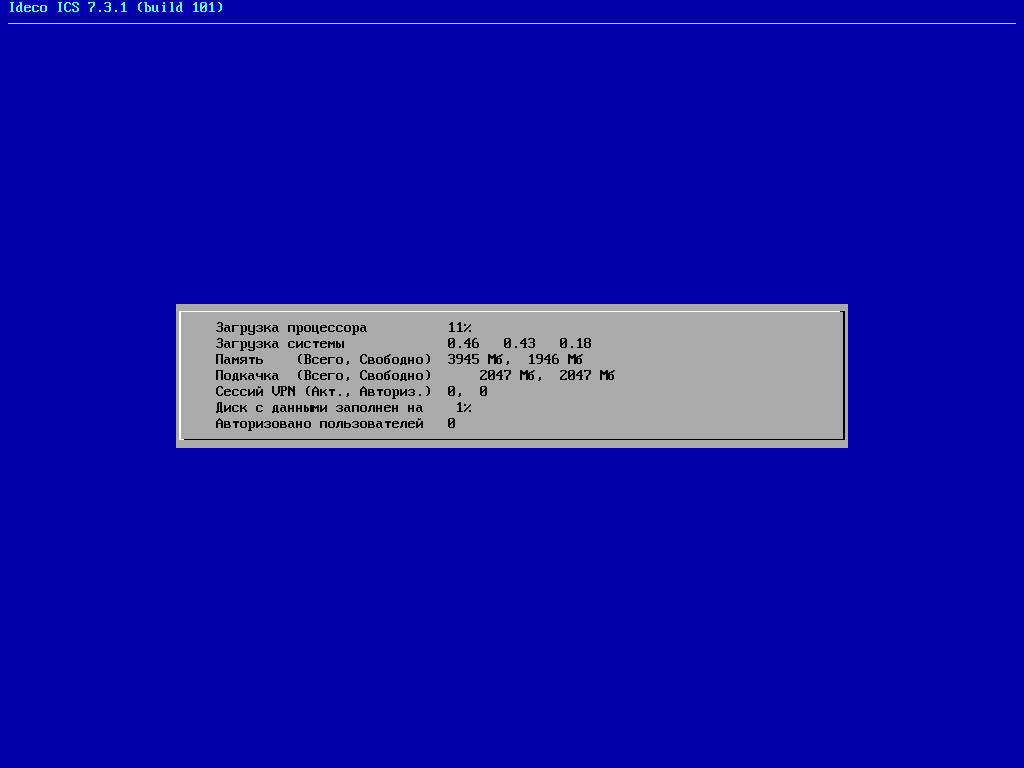

* Мониторинг сервера — отображает информацию о загрузке процессора, использовании памяти и диска (рис. 6).

* Мониторинг сети — информация об использовании сети (bmon).

* Сетевые параметры — здесь можно изменить IP-адрес и маску шлюза, а также просмотреть текущую конфигурацию сети (рис. 7).

* Резервные копии БД — средство создания резервных копий базы данных, здесь же можно восстановить БД из резервной копии.

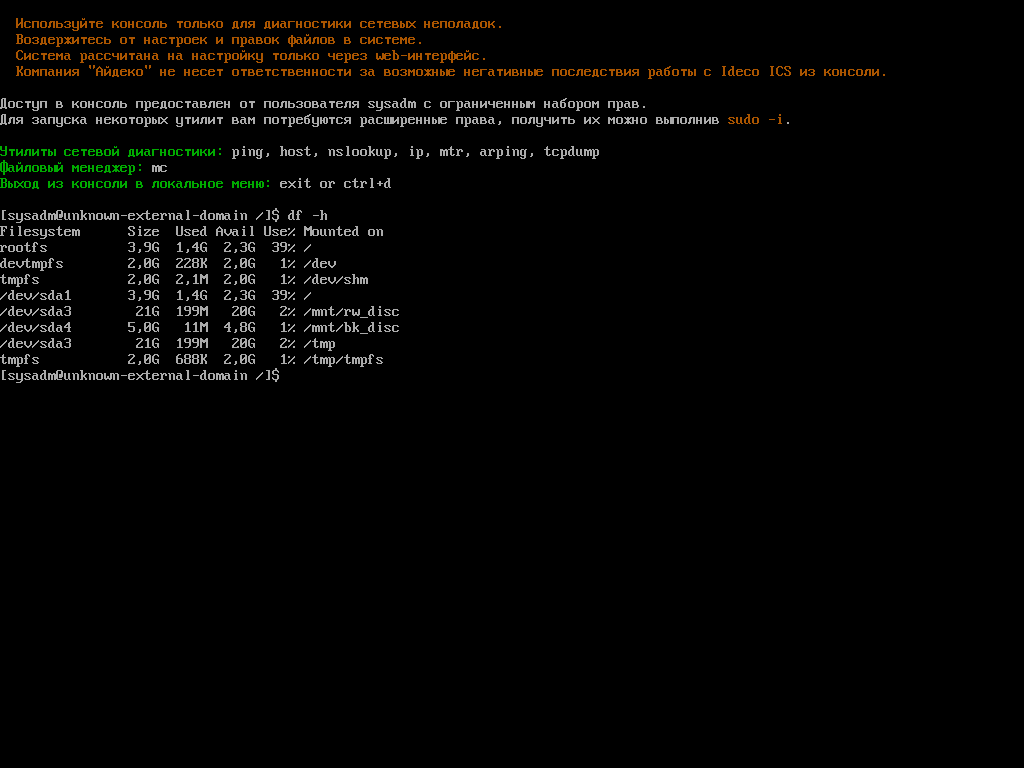

* Консоль — полноценная консоль, в которой можно делать все, что хочется. Лично я первым делом посмотрел, сколько места заняла установка. Чуть более 3,2 Гбайт (рис. 8).

* Сервис — открывает подменю, где можно установить IP-адрес администратора, отключить правила firewall, разрешить интернет всем и вся, разрешить доступ к серверу по SSH, сбросить пароль администратора.

* Смена пароля — позволяет изменить пароль администратора.

* Перезагрузка сервера — перезагрузка сервера, в том числе полная и мягкая, то есть перезагрузка только служб, а не всего компьютера.

* Выход — выход из консоли управления.

Веб-интерфейс

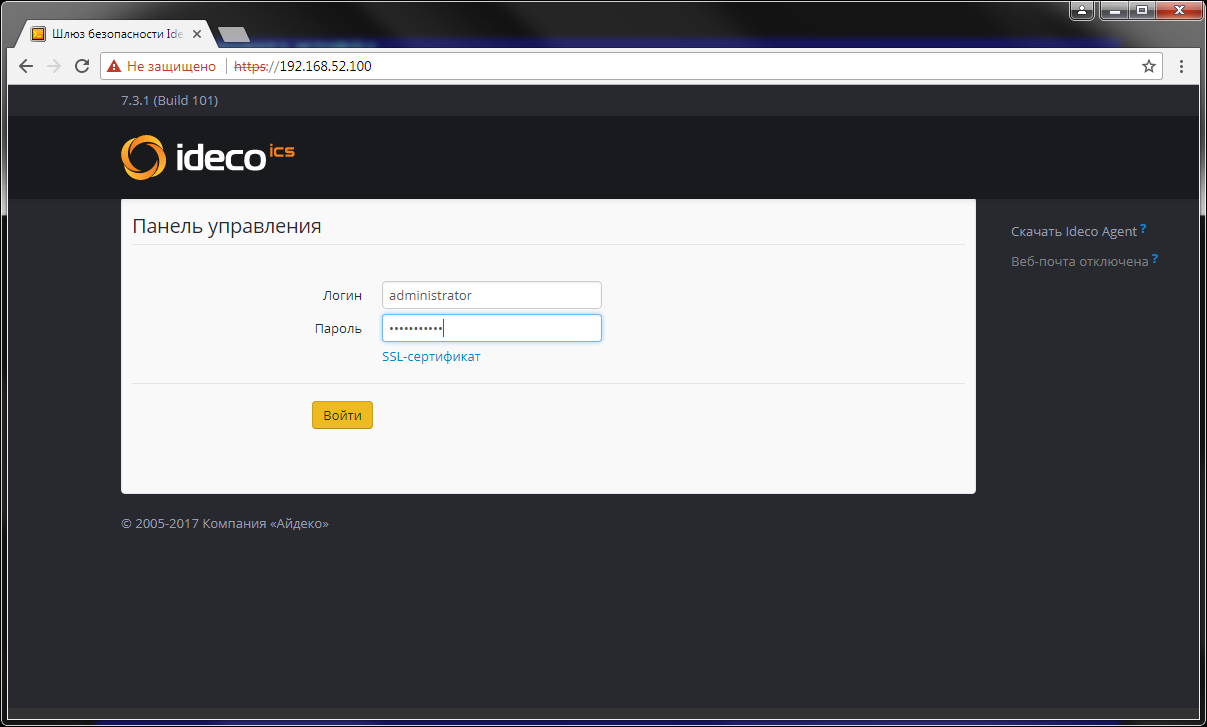

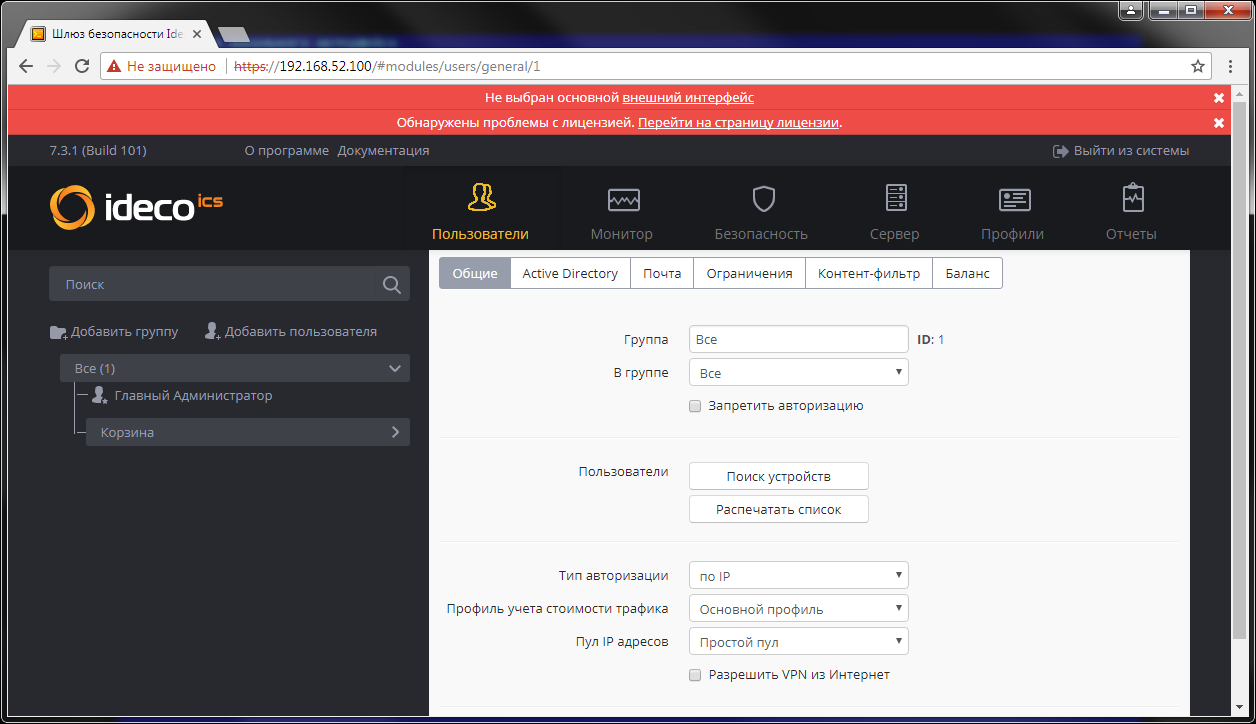

Для доступа к веб-интерфейсу (все-таки возможностей в нем больше, чем в сервисном режиме) используется URL https://IP-адрес, где IP-адрес — это адрес, указанный в настройках. Для входа используются данные, изображенные на рис. 3. Главная страница веб-интерфейса изображена на рис. 10.

Собственно, что делать после того, как вошел в веб-интерфейс? Все зависит от поставленной задачи. Если задача заключается только в предоставлении доступа к интернету группе пользователей, то нужно как минимум выбрать внешний интерфейс (через который наш сервер будет предоставлять доступ к интернету) и добавить пользователей.

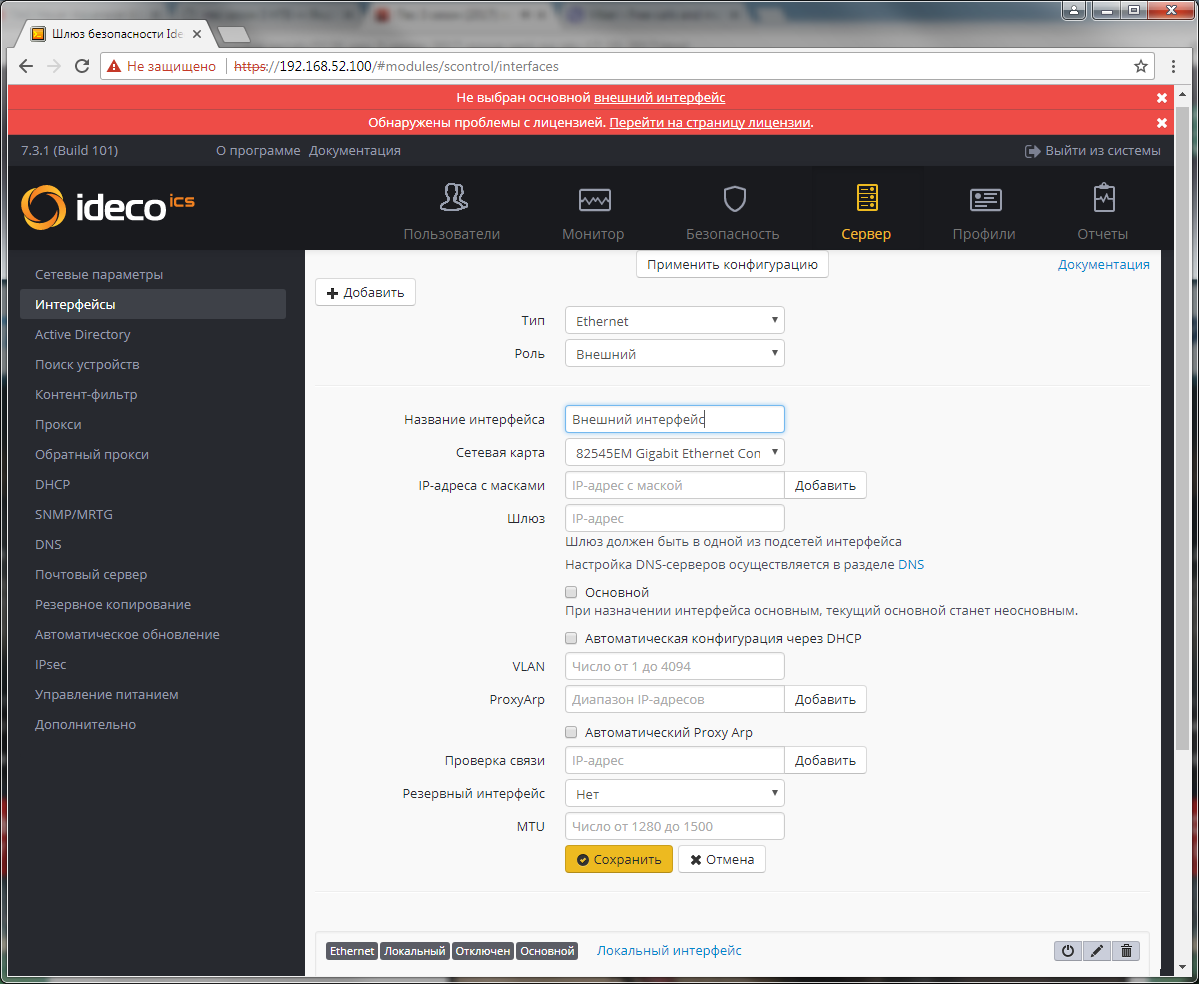

Добавление внешнего интерфейса

Чтобы добавить внешний интерфейс, нужно перейти в раздел «Серверы > Интерфейсы», выбрать роль интерфейса «Внешний», ввести его название и установить сетевые параметры. Обрати внимание, что можно установить IP-адрес для проверки связи (можно использовать сервер Google — 8.8.8.8), а также выбрать резервный интерфейс, если он есть. Если имеется два внешних интерфейса, то для основного нужно установить переключатель «Основной».

Создание пользователей

В разделе «Пользователи» нужно первым делом выбрать тип авторизации (рис. 16). В самом простом случае можно выбрать авторизацию по IP. Этот вариант подойдет для небольшой сети, когда понятно, кто есть кто, а также в случаях, когда нужно быстро развернуть шлюз для доступа к интернету, а полноценная настройка еще предстоит в будущем.

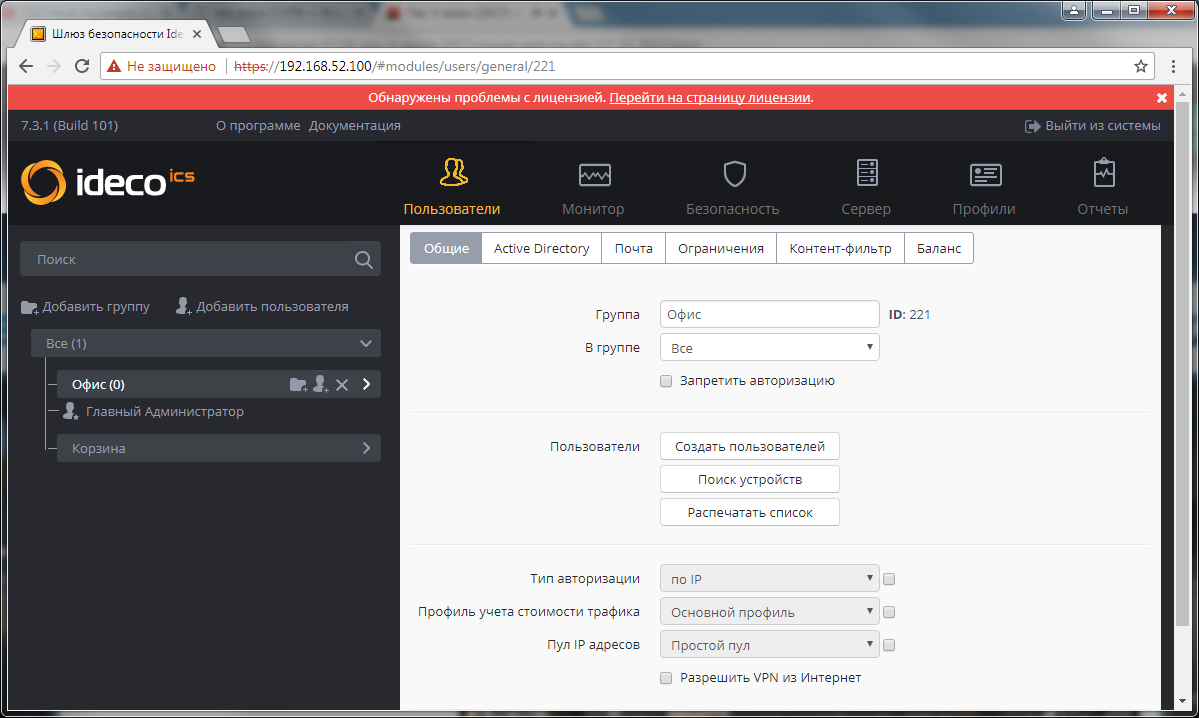

На боковой панели слева находятся кнопки «Добавить группу» и «Добавить пользователя». Пользователей целесообразно объединять в группы для более простого управления ими. Создадим группу «Офис» (рис. 12).

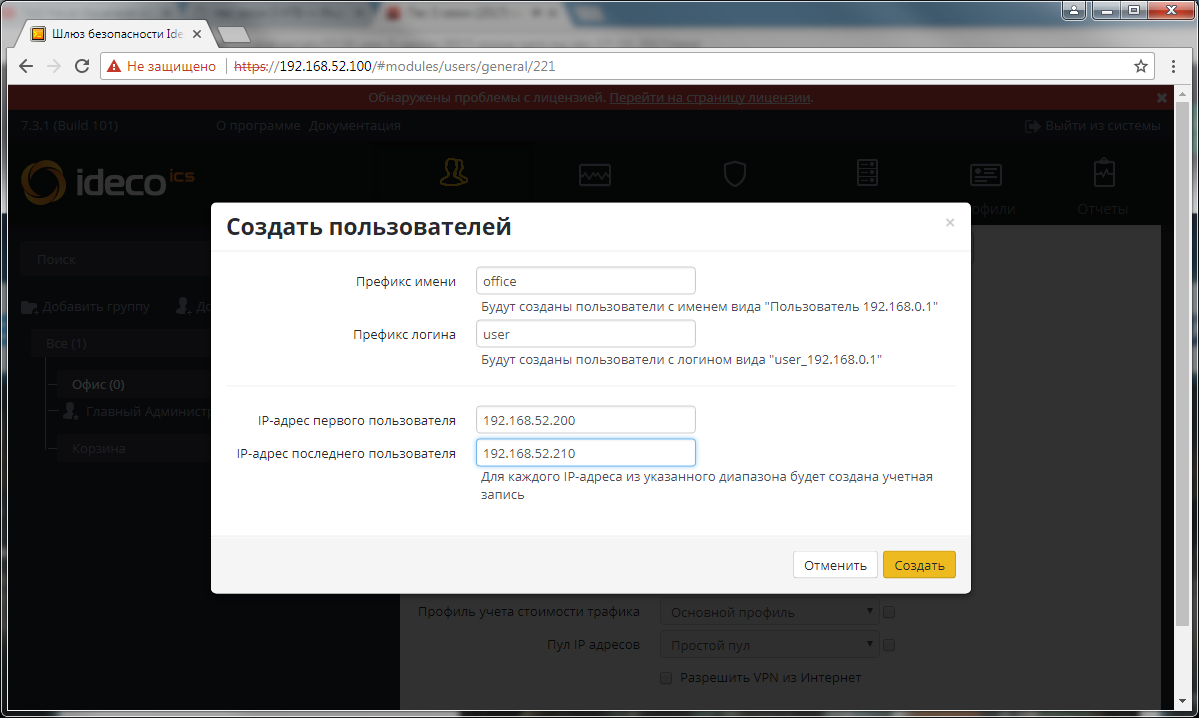

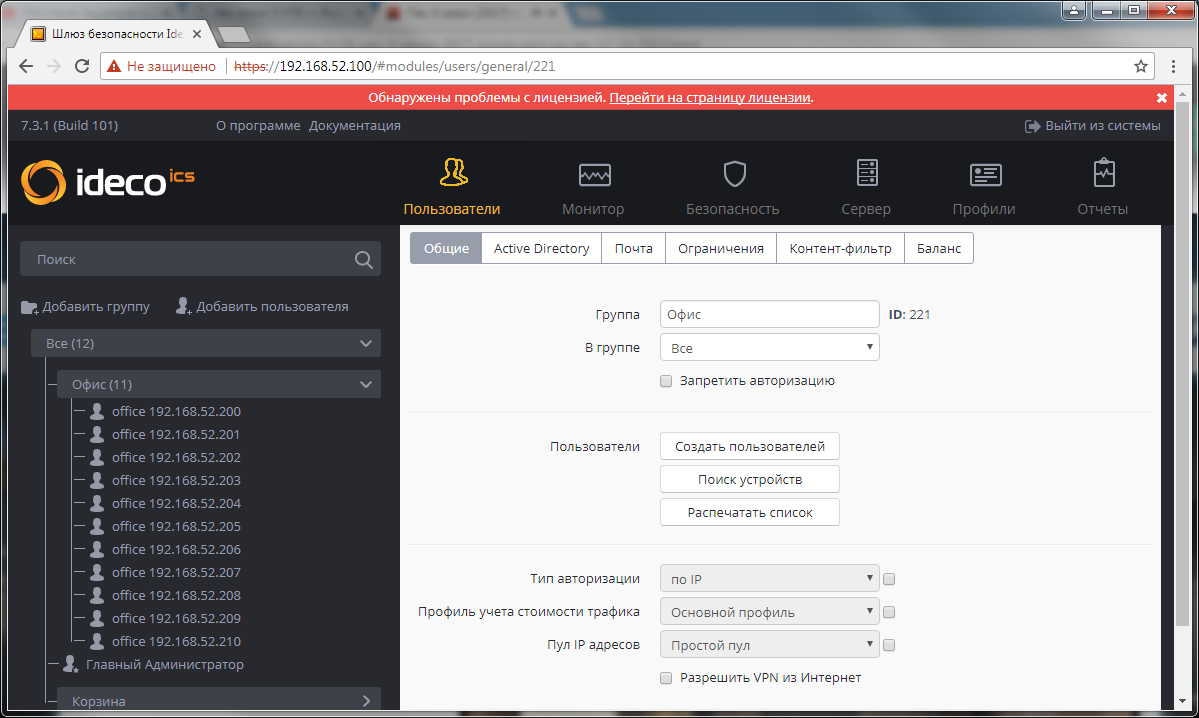

Затем интерфейс отобразит настройки группы (рис. 13). Нажми кнопку «Создать пользователей», чтобы вызвать инструмент группового добавления пользователей (рис. 14). Нужно задать префикс имени, префикс логина пользователя, а также диапазон IP-адресов добавляемых пользователей. Конечно, можно добавлять пользователей по одному, но это не очень удобно, особенно если есть возможность это автоматизировать.

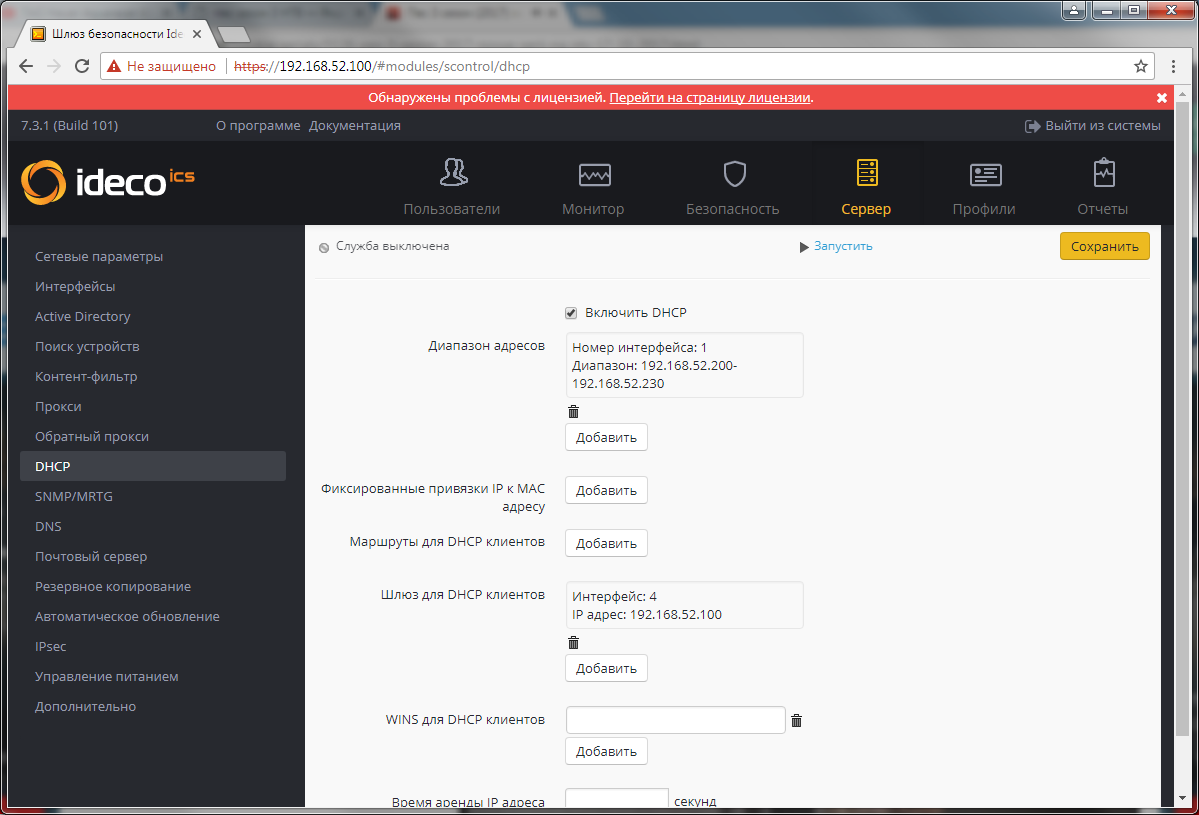

Собственно, на этом все. Осталось только на клиентах установить IP-адрес нашего сервера Ideco ICS в качестве шлюза. Если тебе лень этим заниматься, в разделе «Сервер > DHCP» можно включить DHCP-сервер и установить его параметры (рис. 16). Как минимум нужно указать диапазон IP-адресов и назначение шлюза по умолчанию клиентам.

Если поставленная задача — просто предоставить пользователям доступ к интернету, то она уже выполнена. На все про все ушло минут двадцать (вместе с установкой Ideco ICS). Если не учитывать установку самой ОС, то на чтение этой статьи ты потратишь больше времени, чем на настройку сервера.

Блокировки и всевозможные ограничения

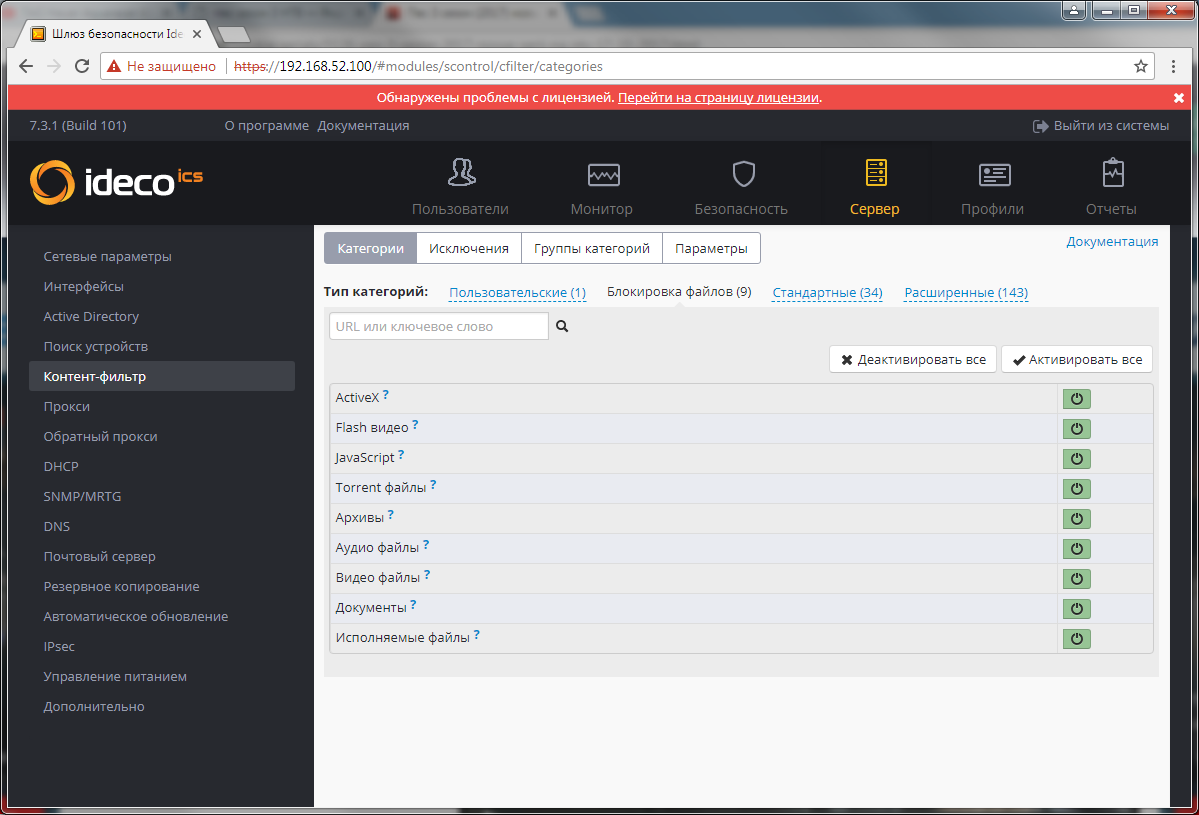

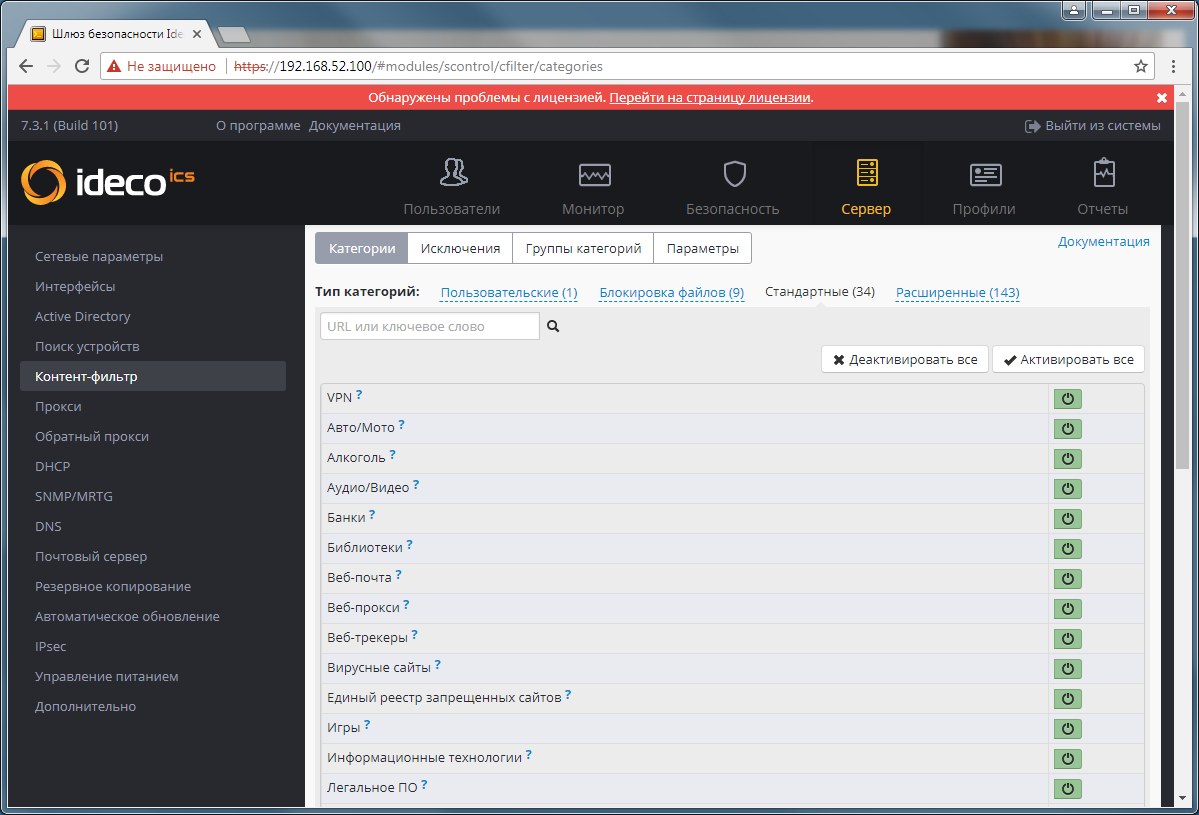

Все, что настраивалось до этого момента, можно довольно быстро настроить на любом Linux/FreeBSD-сервере. А вот сейчас начинается самое интересное. Перейди в раздел «Сервер», «Контент-фильтр». Здесь можно выбрать, какой именно контент будет блокироваться сервером. Так, в категории «Блокировка файлов» (рис. 17) показаны типы файлов, подлежащие блокировке. А в категории «Стандартные» можно заблокировать VPN (блокируются все популярные VPN-службы и программы в любых исполнениях), торренты, веб-прокси, сайты с контентом для взрослых и прочее.

Настройка подобного контент-фильтра вручную займет определенное время. С помощью Ideco ICS можно выполнить блокировку необходимых ресурсов за пару щелчков мыши. При этом тебе не нужно настраивать ни файрвол, ни прокси.

База стандартного контент-фильтра содержит 34 категории трафика и более чем 900 тысяч URL, а расширенного еще больше — 143 категории и 500 миллионов URL. Обе базы регулярно обновляются и поддерживаются в актуальном состоянии. Кроме возможности блокировки по типам сайтов, эти же базы позволяют категоризировать веб-отчетность по потреблению пользователями трафика. Другими словами, можно будет понять, сколько часов сотрудники тратят на работу, а сколько — на развлечения или собственные интересы в рабочее время.

Преимущества Ideco ICS

Основные фишки Ideco ICS:

- Изначально все модули, службы, правила файрвола и контентной фильтрации настроены для обеспечения максимальной защиты сети и сервера.

- Многие настройки нельзя изменить, то есть систему не получится настроить небезопасно, даже при всем своем желании или неопытности.

- Простота настройки.

- Поддержка интеграции с Active Directory.

- Все пользователи и устройства должны быть обязательно авторизованы для выхода в интернет. Неавторизованный трафик запрещен, что позволяет всегда получать статистику по использованию интернета пользователями и устройствами.

- Отечественные базы контентной фильтрации (расширенного контент-фильтра), более релевантные для российского интернет-сегмента, чем западные базы.

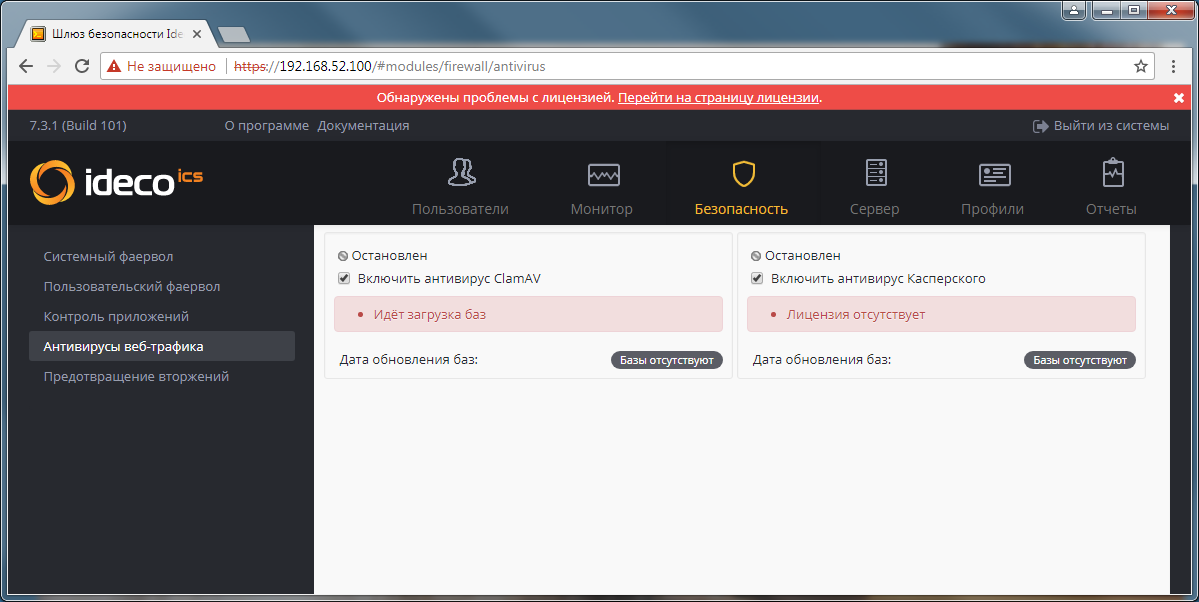

- Полностью российское решение, включая базы фильтрации контента, антивирусов (антивирус Касперского, см. рис. 19), системы предотвращения вторжений (базы собственной разработки).

- Блокировка попыток обхода системы контентной фильтрации (анонимайзеров), включая популярные плагины к браузерам, Opera VPN, Яндекс.Турбо.

- Удобная система отчетности.

Почтовый сервер

Ideco ICS — это не только шлюз с возможностью интеграции с Active Directory. Продукт, помимо всего прочего, содержит еще и встроенный почтовый сервер, настроить который можно в разделе «Сервер > Почтовый сервер» (рис. 20).

В этом же разделе есть ссылка на документацию, позволяющую настроить почтовик на твоем предприятии.

Система предотвращения вторжений (IDS)

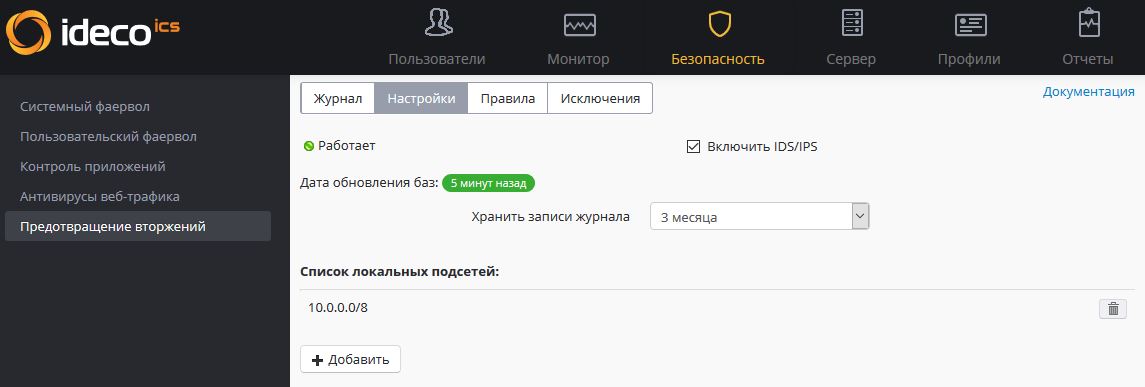

Ideco ICS «из коробки» оснащен системой предотвращения вторжений (IDS), которая позволяет еще и блокировать анонимайзеры. Для настройки IDS нужно перейти в раздел «Безопасность > Предотвращение вторжений» и включить IDS/IPS (рис. 21).

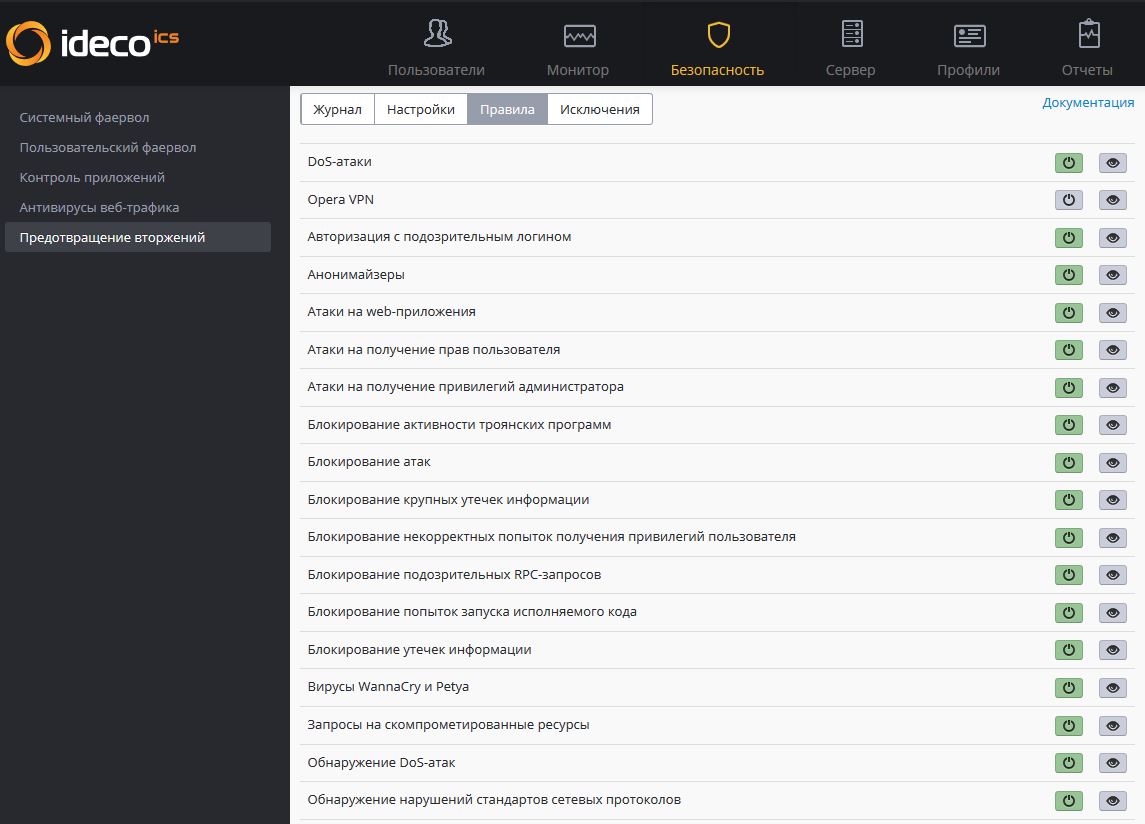

Вкладка «Правила» позволяет определить группы правил IDS (рис. 22). Именно здесь можно включить/выключить блокировку Opera VPN, анонимайзеров, атак и прочего.

Для работы IDS нужно минимум 8 Гбайт оперативки на сервере.

В числе возможностей — функции, обычные для системы предотвращения вторжений (блокировка атакующих, ботнетов и поиск опасных сигнатур в трафике), но, кроме того, система позволяет блокировать трафик по базе IP Reputation и GeoIP, без его глубокого анализа (что ускоряет фильтрацию трафика и повышает устойчивость к DoS- и DDoS-атакам), а также блокировать телеметрию Windows (функции слежения за пользователями данной операционной системы, что не делают продукты других вендоров).

Отчеты и статистика

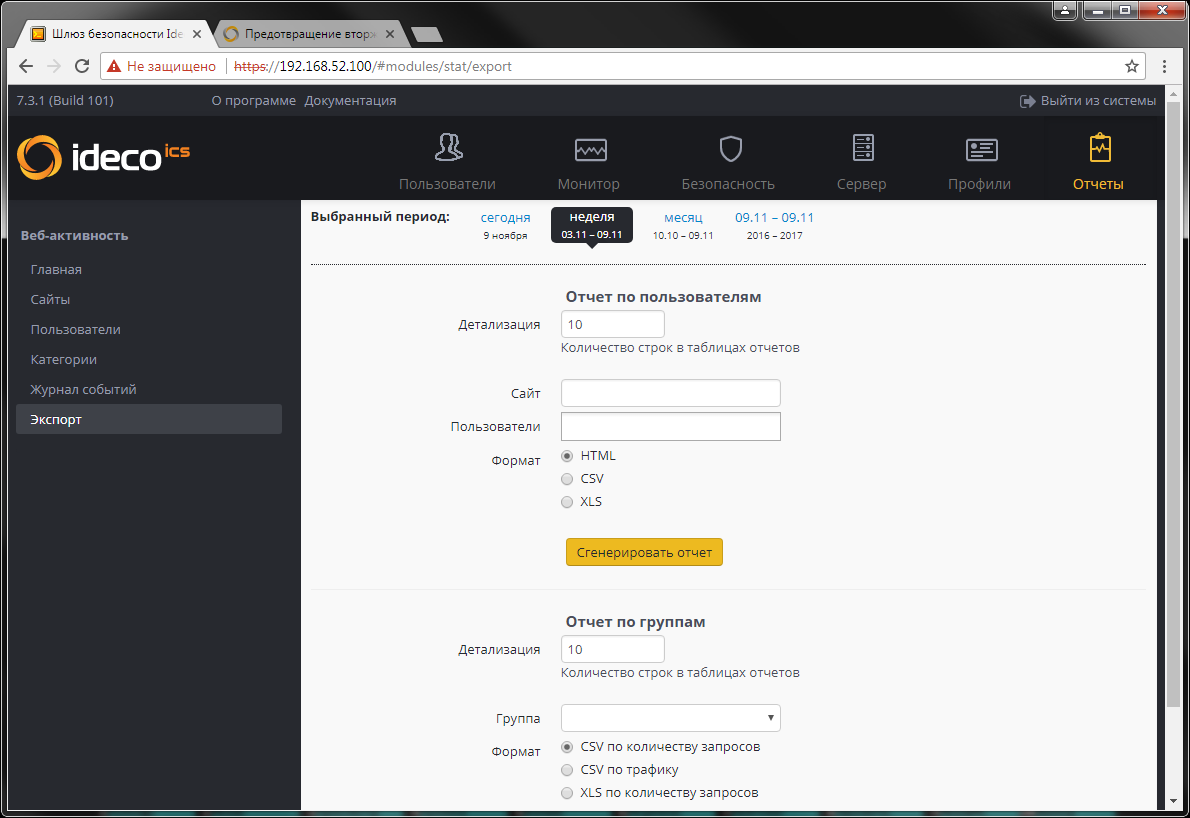

Раздел «Отчеты» позволяет просмотреть и экспортировать различную статистическую информацию. Доступен экспорт отчетов в форматах HTML, CSV, XLS. Формат CSV удобен для последующего анализа отчетов в других программных продуктах.

Дополнительную информацию можно получить в обзоре от разработчиков Ideco:

Шлюз безопасности Ideco ICS — уникальное предложение на российском рынке UTM-решений: современный продукт, обеспечивающий разностороннюю защиту от сетевых угроз и при этом практически не требующий настройки. Развертывание данного решения занимает считаные минуты, а на выходе получаем полноценный шлюз со всевозможными функциями — от защиты и блокировки до поддержки Active Directory и развернутой отчетности.