Содержание статьи

Время патчить камни

Продолжается работа над исправлением глобальных уязвимостей Meltdown и Spectre, которым подвержены практически все современные и не слишком процессоры и, следовательно, устройства.

Напомню, что суммарно в «набор» Meltdown и Spectre входят три CVE: CVE-2017-5754 (Meltdown), CVE-2017-5753 (Spectre, Variant 1) и CVE-2017-5715 (Spectre, Variant 2). Если Meltdown и Spectre, Variant 1, в теории можно исправить на уровне ОС, то полное исправление Variant 2 требует также обновления прошивки/BIOS/микрокода, из-за чего у производителей возникли многочисленные накладки.

Данные о Meltdown и Spectre раскрыли раньше запланированного срока. Официально опубликовать информацию о проблемах собирались в середине января 2018 года (обычное эмбарго длиной в 90 дней на этот раз было существенно увеличено в силу «комплексной природы уязвимостей и исправлений для них»). Однако утечка данных в СМИ произошла раньше, и в результате начало 2018 года ознаменовалось настоящей паникой среди специалистов по информационной безопасности, когда слухов было куда больше, чем фактов.

В результате почти все патчи для найденных проблем были подготовлены в спешке. Исправления оказались несовместимы с некоторыми антивирусными решениями, вызывали отказ в работе систем, провоцировали BSOD и частые перезагрузки, а также заметно снижали производительность. В итоге в конце января 2018 года компания Intel экстренно приостановила распространение исправлений для уязвимости Spectre (Variant 2), призвав пользователей и производителей железа дождаться нормально работающих версий микрокодов.

За прошедшее с тех пор время инженеры Intel успели подготовить новые микрокоды для процессоров на архитектуре Skylake, а также патчи для Kaby Lake и Coffee Lake. Обновления предназначены для шестого, седьмого и восьмого поколений продуктовой линейки Intel Core, а также процессоров Intel Core X, Intel Xeon Scalable и Intel Xeon D (последние два решения используются в основном в дата-центрах).

Затем разработчики Intel представили еще одно обновление документа Microcode Update Guidance, согласно которому новые микрокоды готовы для нескольких моделей процессоров Haswell и Broadwell. Так, исправления получат решения Broadwell с CPUID 50662, 50663, 50664, 40671, 406F1, 306D4 и 40671, а также ряд процессоров Haswell — 306C3, 4066, 306F2, 40651 и 306C3. Фактически перечисленные CPUID относятся к процессорам серий Xeon и Core.

Стоит отметить, что это далеко не последние патчи, которые придется выпустить Intel. Своего часа ждут еще 16 типов процессоров, в том числе чипы Sandy Bridge и Ivy Bridge. Точного графика выхода исправлений для них пока нет, известно лишь, что микрокоды находятся в разработке, на стадиях Pre-beta и Beta.

Сложившаяся вокруг выхода патчей ситуация возмутила не только пользователей. В конце января 2018 года члены Комитета сената США по энергетике и торговле направили официальные запросы компаниям Intel, AMD, ARM, Apple, Amazon, Google и Microsoft, силясь разобраться в хаосе, который окружал раскрытие информации об уязвимостях Spectre и Meltdown, и в причинах многочисленных накладок, возникших при выпуске исправлений.

Учитывая серьезность ситуации, члены Комитета сената США по энергетике и торговле призвали компании к ответу, требуя официальных разъяснений. Производители ответили на этот запрос еще в начале февраля 2018 года, однако их письма были обнародованы лишь сейчас.

Наиболее информативным и интересным определенно стал ответ компании Intel. В частности, представители «железного» гиганта пролили свет на весьма любопытный нюанс:

«До утечки информации [в СМИ] Intel раскрывала данные о Spectre и Meltdown лишь тем компаниям, которые могли помочь Intel улучшить безопасность пользователей означенной технологии», — гласит письмо Intel.

Фактически это означает, что руководство Intel сочло бесполезной помощь властей и сторонних специалистов, не поставив в известность о Spectre и Meltdown никого, кроме узкого круга лиц. Лишь преждевременная утечка информации в прессу вынудила компанию «ускорить свои планы по выпуску исправлений» и уведомить о проблемах US-CERT, CERT/CC и широкую общественность.

Также членов сената вполне оправданно волновал вопрос влияния Spectre и Meltdown на критические объекты инфраструктуры, особенно в свете того, что исследователи и производители долгое время скрывали критические уязвимости от властей. На это представители Intel ответили, что, согласно их данным, риск для промышленных систем управления весьма низок. В целом же Intel, равно как и представители других компаний, оправдывают «замалчивание» проблем Spectre и Meltdown очень просто и сообщают, что наложенное на информацию эмбарго соответствовало всем принятым в индустрии стандартным процедурам. Якобы это должно было защитить общественность от эксплуатации еще не закрытых «дырок».

Интересные факты можно встретить также и в официальных ответах других компаний. К примеру, Microsoft признала: инженеры компании заранее знали о том, что патчи для уязвимостей будут конфликтовать с некоторыми антивирусными продуктами. Компания даже пыталась предупредить производителей защитных решений, однако сделать это оказалось крайне сложно, так как нельзя было раньше времени сообщить о Meltdown и Spectre всему миру.

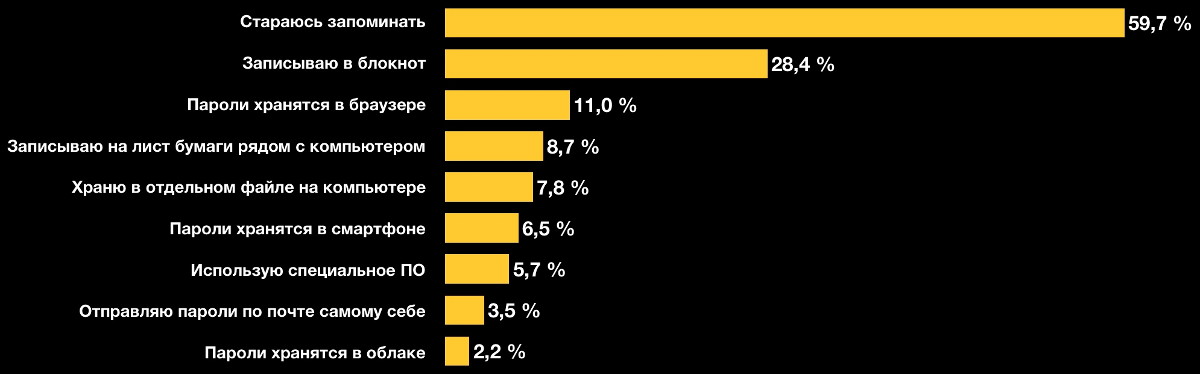

37% российских пользователей все еще записывают пароли

Эксперты «Лаборатории Касперского» подсчитали, что уровень цифровой грамотности пользователей повышается. В частности, люди стали внимательнее в отношении своих паролей. Но сложные и разные пароли трудны для запоминания, и половина пользователей так или иначе выбирает небезопасный способ хранения паролей, которые не может запомнить. 28% записывают комбинации символов в блокнот, а 9% — на листок бумаги, лежащий рядом с компьютером. 11% доверяют пароли браузерам, а 8% сохраняют их в отдельном файле на компьютере. Специальное ПО для безопасного хранения паролей сегодня в России выбирают менее 6% пользователей.

Эксплоиты АНБ для всех версий Windows

Весной 2017 года хакерская группа The Shadow Brokers опубликовала в открытом доступе «арсенал кибероружия», похищенный у американских спецслужб. Тогда хакеры обнародовали эксплоиты и инструменты, украденные у Equation Group — группировки, за которой стоят «правительственные хакеры» из АНБ. В результате достоянием широкой общественности стали такие опасные вещи, как эксплоит EternalBlue, направленный на эксплуатацию уязвимости в протоколе SMB (именно он использовался для распространения шифровальщика WannaCry в мае 2017 года, а затем во время атак NotPetya и Bad Rabbit).

Еще летом 2017 года специалисты компании RiskSense Шон Диллон (Sean Dillon) и Дилан Девис (Dylan Davis) сообщили, что им удалось адаптировать эксплоит EternalBlue для работы с Windows 10. Напомню, что на тот момент инструмент для использования багов в SMB уже мог применяться для атак на Windows XP, Windows Vista, Windows 7, Windows Server 2003 и Windows Server 2008, хотя в некоторых случаях добиться заражения было весьма непросто. Также исследователям удалось модифицировать EternalBlue для работы с Windows 8, Windows 8.1 и Windows Server 2012.

Однако в опубликованном The Shadow Brokers дампе содержались и другие эксплоиты, чьи названия не столь известны, но потенциал тоже обширен. Все прошедшие месяцы Шон Диллон продолжал начатую в 2017 году работу и теперь сообщил об очередном успехе. Исследователю удалось скорректировать исходный код эксплоитов EternalChampion, EternalRomance и EternalSynergy таким образом, что теперь эти инструменты могут использоваться против любых версий Windows, 32-разрядных и 64-разрядных, вышедших за последние 18 лет (начиная с Windows 2000).

Диллон уже адаптировал результат своей работы для Metasploit и опубликовал исходные коды на GitHub. Так, CVE-2017-0146 (EternalChampion, EternalSynergy) позволяет спровоцировать состояние гонки через transaction-запросы, а CVE-2017-0143 (EternalRomance, EternalSynergy) эксплуатирует проблему типа type confusion между WriteAndX и transaction-запросами.

Эксперт подчеркивает, что данные инструменты были созданы исключительно в рамках научного исследования и предназначены для специалистов и разработки эффективных защитных практик. Использование этих эксплоитов для атак без явного согласия третьей стороны противозаконно, и автор не несет никакой ответственности за подобные инциденты.

«Криптовалюты по-прежнему являются новым, гиперволатильным классом активов и в любой момент могут обрушиться почти до нуля. Не вкладывайте в эту сферу больше средств, чем готовы потерять. Если вы пытаетесь решить, как лучше хранить свои накопления, традиционные активы — это беспроигрышный вариант»

— Виталик Бутерин предостерегает криптовалютных инвесторов в своем Twitter

Биржа BitGrail обанкротилась после взлома

Итальянская криптовалютная биржа BitGrail пострадала от рук неизвестных злоумышленников. С кошелька ресурса похитили более 17 миллионов монет Nano (XRB, ранее проект носил имя RaiBlocks), что эквивалентно примерно 180 миллионам долларов на момент публикации официального заявления об инциденте. После официального заявления Nano значительно потеряла в цене, и теперь сумма ущерба составляет примерно 145 миллионов.

Интересно, что в официальном заявлении, опубликованном компанией, отсутствуют слова «взлом» или «атака». Речь идет о многочисленных «неавторизованных транзакциях», которые выявила внутренняя проверка. Сообщается, что в результате загадочного инцидента пострадала только криптовалюта Nano, которую похитили из кошелька биржи. При этом ресурс временно приостановил все операции для всех криптовалют вообще, то есть ввести или вывести средства пока невозможно. К расследованию произошедшего уже подключились правоохранительные органы.

Основатель и владелец биржи Франческо Фирано (Francesco Firano), также известный как The Bomber, сообщил в своем Twitter, что компания не сумеет возместить похищенные средства всем пострадавшим, так как в настоящее время в распоряжении BitGrail осталось лишь 4 миллиона Nano, чья стоимость составляет примерно 40 миллионов долларов. Также Фирано отметил, что разработчики Nano не желают сотрудничать с BitGrail.

В ответ на это команда разработки Nano поспешила опубликовать свою версию случившегося в официальном блоге проекта. Дело в том, что Фирано также заявил, будто причиной инцидента мог стать некий баг в протоколе Nano. Разработчики отвергли эту теорию и заверили, что Nano в полном порядке, а проблему следует искать в ПО BitGrail.

Хуже того, разработчики предполагают, что Фирано и представители BitGrail знали о произошедшем давно, средства были похищены отнюдь не на прошлой неделе, а пользователей и команду Nano Core дезинформировали намеренно. Стоит отметить, что биржа приостановила операции с криптовалютой Nano еще в январе 2017 года, предложив пользователям конвертировать Nano в Bitcoin. Затем пользователей биржи попросили пройти верификацию, что тоже никак не помогло с выводом средств.

В своем блоге команда Nano обнародовала переписку, в которой Фирано предлагал использовать для решения возникшей проблемы хардфорк. После этого разработчики и вовсе опубликовали детальный разбор одной из «неавторизованных транзакций» и сообщили, что это представители BitGrail отказываются с ними сотрудничать, из-за чего расследование продвигается медленно.

Судя по настроениям в Сети, большинство пользователей поддерживают разработчиков Nano, тогда как BitGrail обвиняют в мошенничестве, халатности и даже в краже средств и exit scam. Кроме того, пользователи уже объединились для подачи коллективного судебного иска.

DDoS-атаку на час можно заказать всего за 10 долларов

Аналитики компании Armor изучили положение дел на крупных торговых площадках в даркнете и подсчитали, сколько сейчас стоят популярные в киберпреступной среде услуги и сервисы.

DDoS-атака обойдется заказчику в 10 долларов за один час или 200 долларов за один день. Атака длительностью неделю и более стоит 500–1200 долларов. Аренда банкингового ботнета будет стоить 750 долларов в месяц (с базовой функциональностью) или 1200 долларов в месяц (с полной функциональностью). За официальную поддержку придется отдать еще 150 долларов. Наборы эксплоитов по-прежнему остаются дорогим удовольствием: аренда решения Disdain обойдется в 1400 долларов в месяц, тогда как более серьезный набор Stegano стоит 15 000 долларов в месяц. Скиммер для установки на банкомат можно приобрести в даркнете за 700–1500 долларов.

Стоимость малвари для взлома конкретных программ, ОС и решений сильно варьируется: от 50 долларов за инструмент для хищения паролей или 100 долларов за эксплоит для WordPress до 1500 за лоудер для Android или 650–1000 долларов за билдер эксплоитов для Microsoft Office. В продаже можно найти даже различные хакерские мануалы и туториалы, стоимость которых колеблется от 5 до 50 долларов.

Спецслужбы США против Huawei и ZTE

На прошедшем заседании Специального комитета по разведке сената конгресса США прозвучало весьма интересное заявление. Главы сразу шести американских ведомств, включая ФБР, АНБ и ЦРУ и Национальную разведку, заявили, что простым американским гражданам не стоит пользоваться устройствами компаний Huawei и ZTE из-за опасности шпионажа.

Директор ФБР Кристофер Рэй (Chris Wray) сообщил, что правительство «глубоко обеспокоено» рисками, которые могут возникнуть, если позволить зарубежной компании или организации, которая отчитывается правительству своей страны и не разделяет американских ценностей, занять доминирующие позиции в телекоммуникационных сетях США. Также Рэй говорил о том, что все это чревато вредоносными модификациями и хищением данных, кроме того, компания или организация в таком положении получает прекрасную возможность для скрытого шпионажа.

В своем заявлении главы спецслужб особо выделили компании Huawei и ZTE, которые, по их мнению, тесно связаны со спецслужбами КНР.

Стоит отметить, что совсем недавно компания Huawei действительно готовилась к выходу на американский рынок и, в частности, планировала заключить партнерство с телекоммуникационным оператором AT&T, однако в январе 2018 года сделка сорвалась. И, как утверждают СМИ, во многом это произошло именно из-за давления со стороны властей США.

Представители Huawei и ZTE уже выразили недоумение относительно позиции глав американских спецслужб. Так, в Huawei заявили, что продукции компании доверяют правительства и пользователи 170 стран мира и Huawei таит в себе ровно такую угрозу кибербезопасности, как и любой другой производитель в области информационно-коммуникационных технологий. «Мы предельно открыты и прозрачны во всем, что делаем», — подчеркнули представители компании.

Компания ZTE, в свою очередь, сообщила, что с гордостью представляет свои инновационные решения на американском рынке и всегда тщательно соблюдает все законы и административные правила США. Также в компании отметили, что большинство продуктов ZTE построено на основе произведенных в США чипсетов, операционных систем и других компонентов.

700 000 вредоносных приложений удалили из Google Play в 2017 году

Компания Google подвела итоги 2017 года. За год из официального каталога приложений было удалено более 700 000 вредоносных приложений и заблокировано более 100 000 недобросовестных разработчиков. Эти показатели почти на 70% превышают результаты 2016 года. Суммарно из официального каталога приложений исключили более 250 000 приложений-имитаторов.

Аналитики Google рассказали, что в большинстве случаев проникшая в Play Store малварь имитирует другие популярные приложения. Часто злоумышленники используют Unicode и омографические атаки, чтобы выдать фейковое приложение за известный оригинал, подделав даже название.

15 000 000 небесных торрентов

Популярный «пиратский» торрент-трекер SkyTorrents стал жертвой собственного успеха и был вынужден объявить о закрытии.

SkyTorrents был создан около года тому назад, и тогда операторы сервиса сразу заявили, что на их сайте не будет никакой рекламы. Хотя многие отнеслись к этому заявлению со скепсисом, трекер быстро набрал популярность, и вокруг него собралась немалая пользовательская база.

«Сайт останется свободным от рекламы или будет закрыт. Когда наши собственные средства иссякнут, мы перейдем к сбору пожертвований. Также мы можем передать ресурс кому-либо еще, кто имеет аналогичные намерения, разделяет наши интересы и цели по достижению свободного от рекламы „пиратского“ мира», — писали операторы SkyTorrents год назад.

К сожалению, события развивались по сценарию, который предполагали организаторы ресурса. SkyTorrents очень быстро дошел до стадии, когда сайт начал генерировать несколько миллионов посещений в день, трафик резко вырос, а вместе с ним увеличились и расходы на содержание ресурса. Так, ежемесячные траты возросли до 1500 долларов, и, хотя администраторы SkyTorrents попытались собирать пожертвования, это не слишком помогло.

В итоге даже сами пользователи стали уговаривать операторов трекера монетизировать ресурс посредством рекламы, так как пара рекламных баннеров — ничто по сравнению с перспективой закрытия сайта. Увы, администрация SkyTorrents твердо стояла на своем, в том числе из-за того, что реклама компрометирует приватность пользователей.

Так как деньги у команды в итоге закончились, SkyTorrents все же прекратил работу, как и было обещано год назад. Однако трекер не просто ушел в офлайн. После себя операторы ресурса оставили гигантскую базу, насчитывающую около 15 миллионов торрентов. Любой желающий может загрузить 444 Гбайт torrent-файлов или скачать только хеши, которые «весят» 322 Мбайт.

Команда SkyTorrents надеется, что кто-нибудь, воспользовавшись базой ресурса, возродит трекер, продолжив развивать идею свободного от рекламы «пиратского» пространства. Впрочем, как показала практика, быть ратующим за свободу информации альтруистом — весьма накладное хобби.

«Главная особенность криптовалют — их анонимность. И я не думаю, что это хорошо. Хорошо, когда у правительств есть возможность отслеживать отмывание денежных средств, уклонение от уплаты налогов, а также спонсирование террористов. В настоящее время криптовалюты используются для покупки фентанила и других наркотиков, так что это редкая технология, которая почти напрямую приводит к смерти людей. Также я считаю, что волна спекуляций вокруг различных ICO и криптовалют создает огромные риски в долгосрочной перспективе»

— Билл Гейтс отвечает на вопрос пользователя Reddit о криптовалютах в ходе сессии AMA (Ask me anything, «Спросите меня о чем угодно»)

Android P против подглядывания

Издание XDA-Developers сообщило, что в новой версии операционной системы Android, которая пока известна под кодовым названием Android P, появятся важные изменения, связанные с безопасностью.

Так, в Android Open Source Project (AOSP) были обнаружены два коммита, которые призваны ограничивать работающие в фоновом режиме приложения, не позволяя им получать доступ к микрофону или камере устройства после длительного простоя. Разработчики пишут, что данные меры должны улучшить защиту личных данных пользователей. Ведь, разрешая приложению доступ к камере и микрофону, человек зачастую даже не подозревает о том, что впоследствии приложение может использовать эту функциональность за его спиной, по собственной инициативе.

Стоит сказать, что подобные ограничения напрашивались давно, так как вирусописатели уже не один год эксплуатируют микрофоны и камеры мобильных гаджетов для скрытой слежки за их владельцами.

Ожидается, что Android P станет доступна для тестирования в мае 2018 года, то есть первые билды новой версии ОС должны увидеть свет одновременно с проведением конференции Google I/O. Официальный релиз новой версии Android запланирован ориентировочно на август-сентябрь 2018 года.

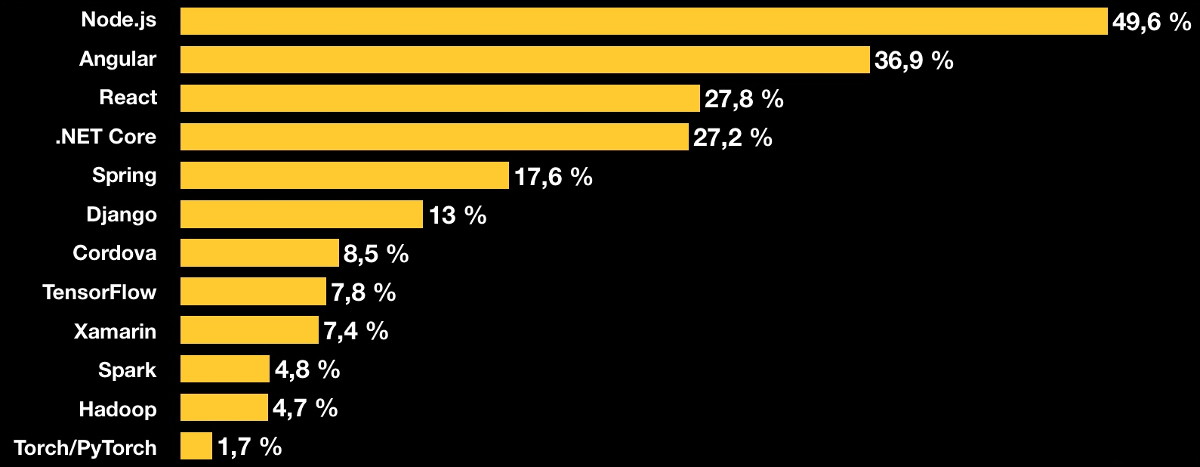

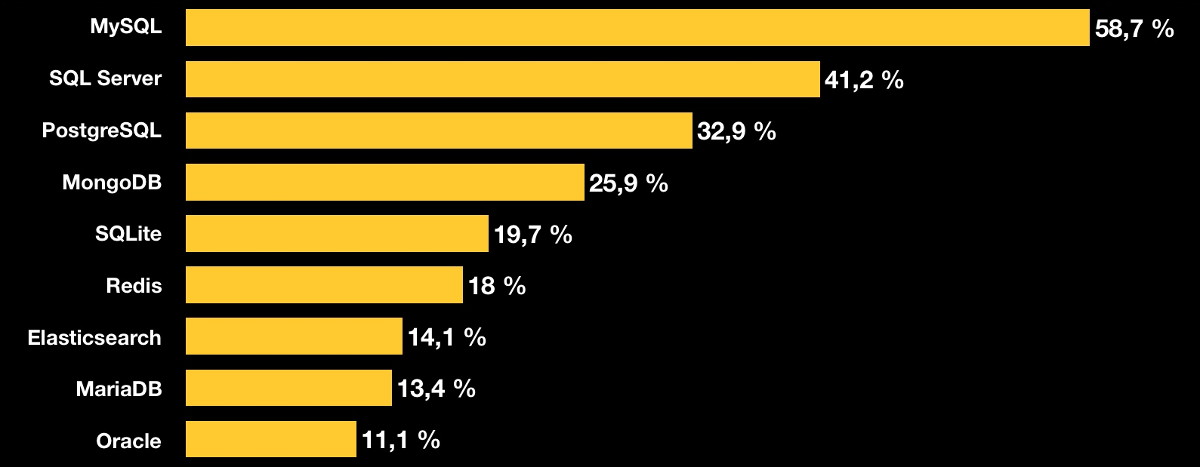

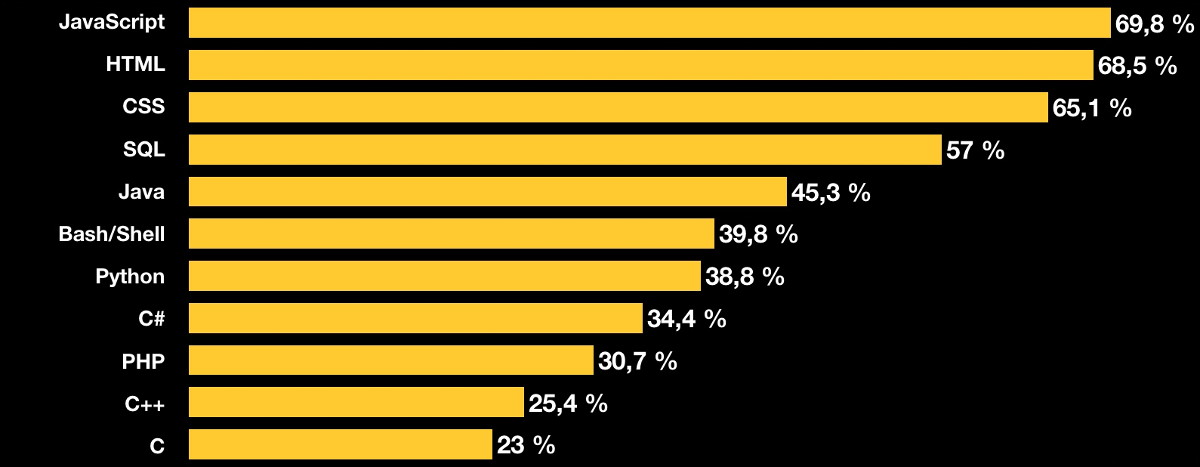

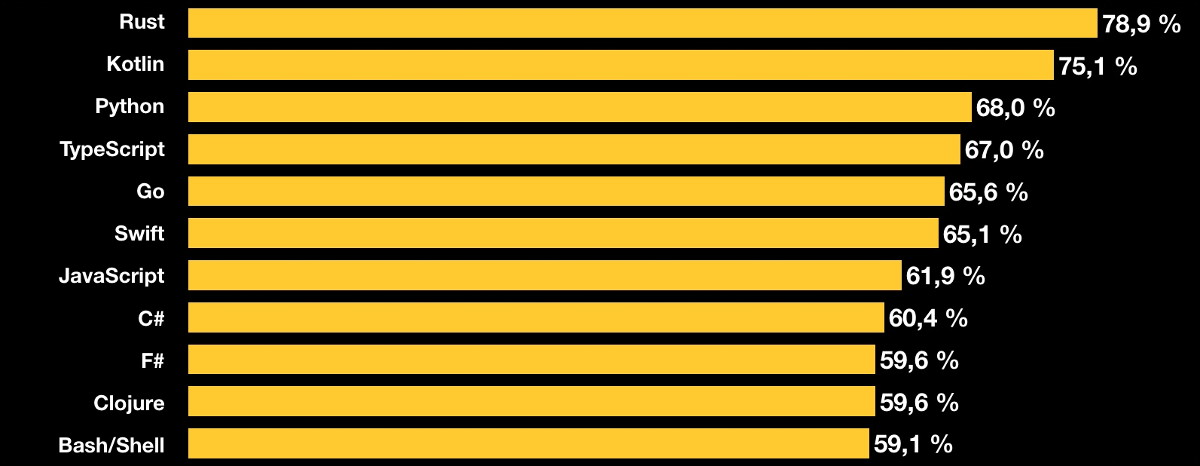

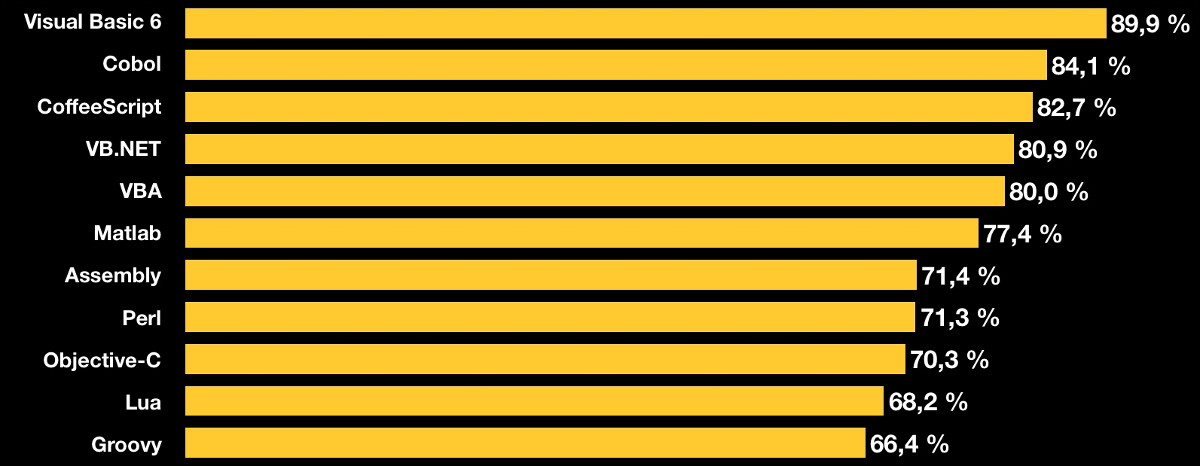

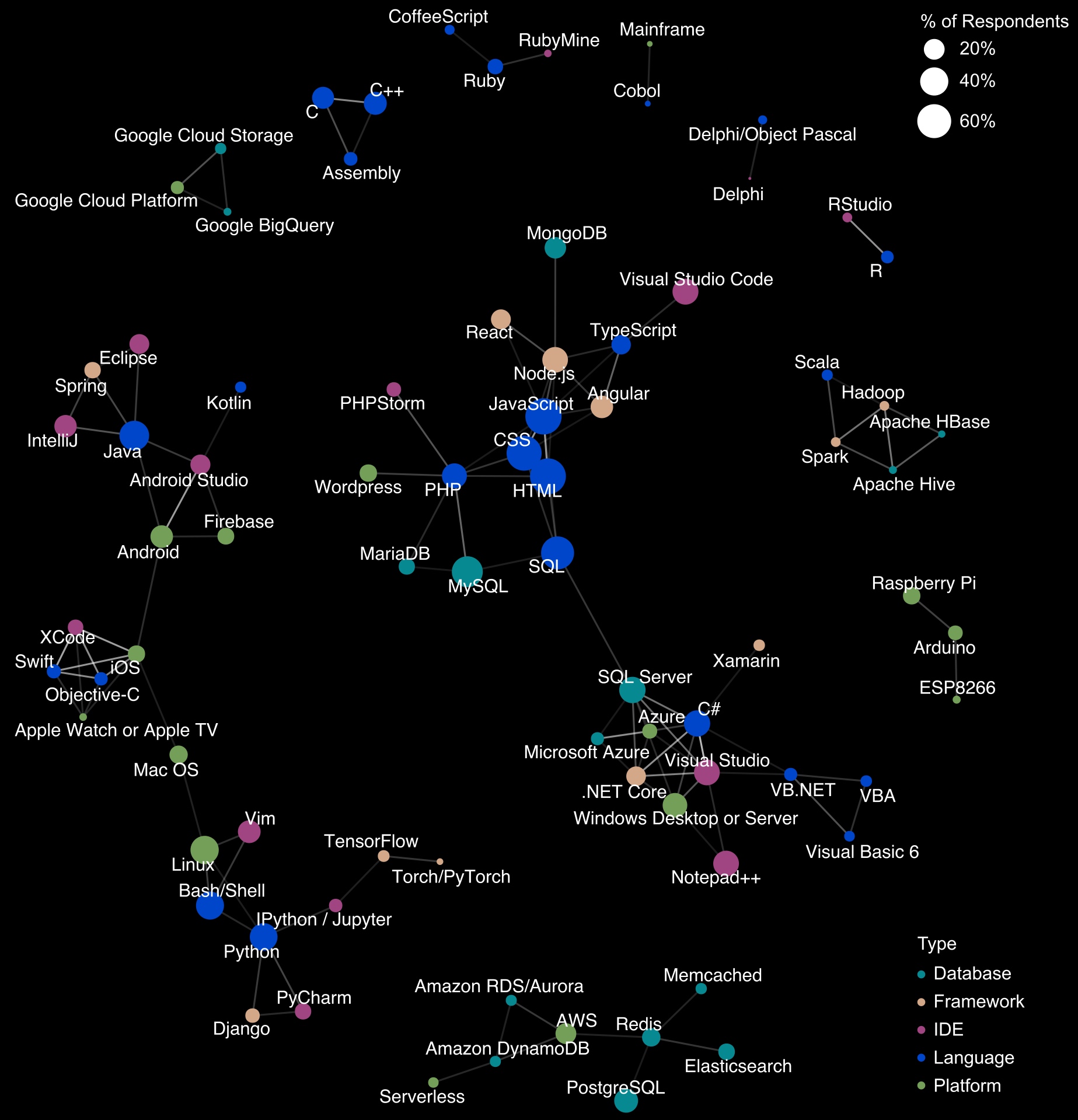

Ежегодный опрос пользователей Stack Overflow выявил текущие тренды

Каждый год представители Stack Overflow проводят опрос своей немалой пользовательской базы, чтобы выявить наиболее актуальные тренды текущего года среди разработчиков. На этот раз в опросе приняли участие 101 592 пользователя, которым предложили ответить на сто с лишним разнообразных вопросов. Ниже мы приводим основные результаты.

WordPress: финальное обновление

5 февраля 2018 года разработчики WordPress опубликовали новую версию CMS (WordPress 4.9.3), которая должна была устранить ряд мелких проблем, но в итоге случайно испортила механизм автоматических обновлений, позволяющий CMS обновляться самостоятельно, без участия пользователя.

Хотя ошибку быстро заметили и уже на следующий день вышла версия WordPress 4.9.4, восстанавливающая нормальную работу системы автоматических обновлений, возникла очевидная проблема. Дело в том, что пользователи, у которых система обновлений уже сломалась, не получили автоматического исправления в виде WordPress 4.9.4, они могут даже не знать о его существовании. Для установки версии 4.9.4 пострадавшим нужно инициировать обновление вручную, из панели управления.

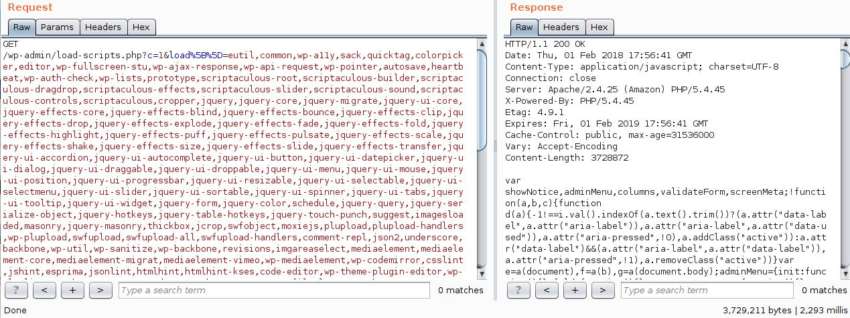

Еще одна скверная новость в том, что в обеих версиях (4.9.3 и 4.9.4) отсутствовал патч для проблемы CVE-2018-6389, о которой ранее сообщил независимый израильский ИБ-специалист Барак Тавили (Barak Tawily). Эта критическая DoS-уязвимость связана с работой load-scripts.php. По сути, баг позволяет «уронить» практически любой уязвимый сайт, направляя ему специально сформированные запросы.

Тавили обнаружил, что атакующий может заставить load-scripts.php загрузить все доступные файлы JavaScript вообще, просто перечислив их в URL. Из-за этого атакуемый сайт может начать работать значительно медленнее, поглощая все больше и больше мощностей сервера. Разумеется, при помощи одного такого запроса злоумышленнику не удастся спровоцировать отказ в обслуживании, однако исследователь создал proof-of-concept эксплоит — простой скрипт doser.py, написанный на Python. Скрипт отправляет множество подобных запросов целевому URL. Примерно после 500-го запроса средний сайт, работающий на VPS-сервере, перестает отвечать вовсе, «отдавая» лишь ошибки 502, 503 и 504.

Специалист предупредил, что с одного компьютера вряд ли удастся «положить» работающий под управлением WordPress сайт, расположенный на отдельном мощном сервере, однако, если в распоряжении атакующего есть широкий канал или несколько ботов, атака сработает даже против такого ресурса, причем окажется менее затратной для злоумышленника, нежели обычный DDoS.

Хотя Тавили давно уведомил о проблеме разработчиков CMS, те не сочли обнаруженную уязвимость достаточно серьезной и сообщили, что решать такие проблемы нужно на уровне сервера или сети, но не на уровне приложений. Судя по отсутствию патчей в составе версий 4.9.3 и 4.9.4, решение разработчиков до сих пор не изменилось.

К сожалению, proof-of-concept эксплоит для CVE-2018-6389 уже свободно доступен в Сети. Более того, специалисты компании Imperva подготовили собственный доклад, где полностью согласились с выводами Барака Тавили и сообщили, что сайты под управлением WordPress уже подвергаются атакам, которые эксплуатируют данный баг.

Отчаявшись дождаться патчей, Тавили опубликовал на GitHub собственный форк WordPress, в котором уязвимость устранена. Также исследователь выложил в открытый доступ bash-скрипт, который позволяет исправить проблему в уже существующих установках CMS.

Лишь 19,1% пользователей заплатили выкуп шифровальщикам и спасли свои данные

Интересный аналитический отчет опубликовали специалисты CyberEdge Group. Компания опросила представителей более 1200 ИТ-фирм и руководителей в 17 странах мира, чтобы понять, как эффективнее поступать в случае, если вы стали жертвой шифровальщика. Оказалось, что от атак вымогателей пострадали более 55% опрошенных и 61,3% из них отказались платить злоумышленникам выкуп.

Восстановить файлы своими силами в итоге удалось 53,3% отказавшихся. Заплатить преступникам решили 38,7% компаний, но только чуть меньше половины из них (19,1%) в итоге получили от операторов малвари инструменты для расшифровки данных. Оставшиеся 19,6% лишились одновременно и денег, и информации.

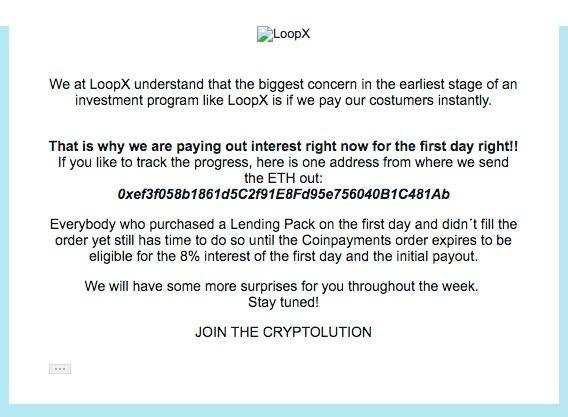

Пенис вместо ICO

Криптовалютный стартап LoopX, обещавший пользователям разработать мобильное приложение для торговли криптовалютой на базе собственного уникального проприетарного алгоритма, оказался фальшивкой. Разработчики LoopX исчезли в неизвестном направлении, а все аккаунты проекта в социальных сетях, включая Facebook, Telegram и YouTube, были удалены. Согласно архивной версии официального сайта, проект сулил инвесторам крупную прибыль, которая должна была только возрастать каждый месяц.

Пользователи Reddit предупреждали, что проект выглядит крайне подозрительно. Как выяснилось, о команде разработчиков и самом «проприетарном алгоритме» не было известно практически ничего, и ICO могло оказаться простым мошенничеством. Но, к сожалению, немногие прислушались к этому предупреждению.

ICO проекта стартовало еще в январе 2018 года, но команда LoopX исчезла, собрав со своих инвесторов 276,21 Bitcoin (BTC) и 2446,70 Ethereum (ETH). То есть на продаже токенов LoopX Coin (LPX) мошенники заработали около 4,5 миллиона долларов.

Особенно иронично, что за неделю до инцидента всем пользователям были разосланы электронные письма, в которых разработчики в скором времени обещали инвесторам некий «сюрприз».

Судя по сообщениям пользователей, опубликованным на Reddit, и обсуждению случившегося на форуме BitcoinTalk, некоторые пострадавшие уже обратились в правоохранительные органы, а также пользователи собираются подать в суд коллективный иск.

Увы, это далеко не первое ICO, завершившееся столь плачевным образом. К примеру, недавно такой же фальшивкой оказался литовский стартап Prodeum, ICO которого стартовало 20 января 2018 года и должно было длиться до середины марта. Данный проект собрал несколько сотен долларов вместо запланированных шести миллионов и тоже исчез (впрочем, по данным ICOWatchlist, мошенники все же были более успешны и похитили около 500 тысяч долларов). В итоге там, где еще недавно размещался сайт «перспективного блокчейн-проекта», осталась лишь пустая белая страница с одним-единственным словом: penis.

«У меня было семь биткойнов, но их похитили мошенники. Некто купил их у меня в онлайне, расплатившись кредитной картой, а затем просто отменил платеж. Вот так просто! Они использовали номер ворованной кредитной карты, так что вернуть средства невозможно»

— Стив Возняк рассказал в интервью The Economic Times, как он не стал криптомиллиардером

Загрузчик iPhone слили на GitHub

Некий аноним опубликовал на GitHub исходные коды загрузчика iBoot, одной из ключевых составляющих устройств Apple, которая отвечает за процесс доверенной загрузки ОС. Фактически именно iBoot стартует одним из первых после включения устройства (раньше стартует только Boot ROM), он находит и верифицирует ядро, проверяя, имеет ли оно необходимые подписи Apple, а затем передает ему управление или переключает девайс в режим восстановления.

Так как происхождение данных исходных кодов — загадка, сначала о легитимности iBoot говорили с осторожностью. Сам анонимный источник утверждал, что исходники относятся к релизу iOS 9.3.x, но отмечал, что большая часть кода, скорее всего, используется и в iOS 11. Неизвестный писал, что скомпилировать код не выйдет из-за недостающих файлов, но предложил ИБ-специалистам и энтузиастам изучить iBoot на предмет уязвимостей. Впрочем, наиболее свежие iOS-устройства должен дополнительно защищать Secure Enclave.

Стоит сказать, что компания Apple в целом публикует исходные коды своих продуктов с большой неохотой, а исходный код iBoot тем более является закрытым и тщательно оберегается. Так, даже самая крупная выплата по официальной, закрытой bug bounty программе Apple (200 тысяч долларов) предусмотрена именно за обнаружение уязвимостей в процессе начальной загрузки.

В итоге спустя всего день репозиторий с исходными кодами iBoot был удален с GitHub по требованию Apple. Представители компании оперативно подали жалобу о нарушении DMCA (Digital Millennium Copyright Act, «Закон об авторском праве в цифровую эпоху»), после чего администрация GitHub поспешила удалить спорный контент. Интересно, что таким образом представители Apple косвенно подтвердили легитимность данной утечки.

Затем представители Apple официально прокомментировали ситуацию и поспешили успокоить пользователей:

«Судя по всему, утечка затронула старые исходные коды трехлетней давности, но структура безопасности наших продуктов такова, что она не полагается на секретность исходного кода. В наших решениях реализовано множество аппаратных и программных слоев безопасности, и мы всегда призываем наших пользователей обновлять ПО до новейших версий и использовать преимущества самых актуальных средств защиты».

50 000 000 активных сертификатов уже выдал Let’s Encrypt

Операторы некоммерческого удостоверяющего центра Let’s Encrypt похвастались новым достижением: бесплатные сертификаты, получить которые может любой желающий, были выданы уже более 50 миллионов раз и теперь охватывают порядка 66 миллионов доменов.

Согласно статистике NetTrack, в настоящее время сертификаты Let’s Encrypt используются на 42,6% всех HTTPS-сайтов в интернете. Стоит отметить, что еще три месяца назад этот показатель составлял 36%. По данным сервиса Firefox Telemetry, общая доля запросов страниц по HTTPS в настоящее время достигает 69,6%.