Содержание статьи

- Инструменты

- Почитать

- Уязвимости домашних голосовых ассистентов

- О (не)безопасности IoT

- 13 функций, исчезнувших из Android

- История создания Magisk

- О правильном использовании датчика отпечатка пальца

- Кодинг

- Как работают Instant Apps

- Класс Parcelable в одну строку

- Простой способ создания RecyclerView с помощью Kotlin

- Как Kotlin работает с коллекциями

- Введение в Android Architecture Components

- Библиотеки

Инструменты

- blackhat-arsenal-tools — коллекция всех инструментов, показанных в рамках Black Hat Arsenal начиная с 2011 года;

- poc-exp — коллекция эксплоитов и PoC для различных Android-уязвимостей;

- AndroTickler — метаинструмент анализа Android-приложений, позволяющий получить исчерпывающую информацию о приложении, декомпилировать его, найти строки, URL, компоненты баз данных; плюс интеграция с Frida;

- Most usable tools for iOS penetration testing — список самых полезных приложений для пентеста iOS.

Почитать

Уязвимости домашних голосовых ассистентов

The Insecurity of Home Digital Voice Assistants — исследование, посвященное безопасности домашнего голосового ассистента Amazon Echo, а также других подобных ассистентов (Google Home, Apple HomePod).

В нашей стране не многие слышали об этих устройствах, но они очень популярны в США. Amazon продала более пяти миллионов колонок Amazon Echo, а количество ее скиллов (возможностей, которые доступны посредством голоса) уже перевалило за десять тысяч. С помощью Amazon Echo можно совершать интернет-покупки, заказывать еду, открывать двери, включать свет и делать огромное количество других вещей. Получив контроль над этим устройством, злоумышленник может открыть дверь в квартиру (если она оборудована смарт-замком, подключенным к устройству) или выполнить от его имени заказ в интернет-магазине.

При всех своих возможностях Amazon Echo очень слабо защищены. Единственный метод аутентификации, который они используют, — это своего рода парольная фраза (по умолчанию Alexa), после произнесения которой устройство просыпается и переходит в режим прослушивания команды. Неважно, кто и каким голосом произнес эту фразу, главное, чтобы громкость была не ниже 60 dB, а система распознавания голоса ее поняла.

Более того, Amazon Echo не различает присутствие человека в помещении и реагирует на любой голос, вне зависимости от того, кому он принадлежит: человеку, телевизору, смартфону, Bluetooth-колонке или говорящей собаке. Авторы исследования провели тест и выяснили, что Amazon Echo прекрасно распознает команды, произнесенные синтезированным голосом (на разных скоростях) Bluetooth-колонкой, расположенной на расстоянии до восьми метров.

В качестве метода борьбы с уязвимостями авторы предлагают использовать технологию VSButton. Несмотря на название, она не имеет ничего общего с физическими кнопками, но позволяет регистрировать искажения электромагнитных волн человеческим телом. С помощью этого метода можно выявить движение в помещении и таким образом определить присутствие человека. При этом VSButton не отдельное устройство, а может быть интегрирована в Amazon Echo с помощью обновления программного обеспечения.

О (не)безопасности IoT

IDIoT: Securing the Internet of Things like it’s 1994 — ресерч, посвященный безопасности IoT-устройств. По оценкам авторов, к 2020 году к интернету будет подключено более двадцати миллиардов разнообразных устройств, начиная от веб-камер и заканчивая холодильниками и стиральными машинами. И если учесть тотальную небезопасность текущих устройств, это может стать настолько серьезной проблемой, что бот Mirai, не так давно заваливший пол-интернета с помощью веб-камер, покажется детской игрушкой.

IT-специалисты предлагают разные решения этой проблемы, но пока ни одно из них не может быть воплощено в жизнь даже на небольшом числе устройств. IoT развивается очень быстро, поэтому компании-производители ставят на первое место скорость выпуска устройства на рынок, жертвуя безопасностью. Попытки стандартизации протоколов доступа к устройствам проваливаются одна за другой по причине инертности и стремления компаний протолкнуть свой стандарт. SDN-решения вроде специальных мидлбоксов, которые должны соединять IoT-устройства с внешним миром, никому не нужны. Попытки регулировать рынок IoT заканчиваются на бюрократическом выяснении отношений и бесконечном разбирательстве, кто и как должен его регулировать.

Документ интересен именно описанием текущей ситуации. Решение авторов, под названием IDIoT, — это довольно топорный сетевой фильтр, который пропускает наружу и внутрь локальной сети только тот трафик, который реально нужен девайсу, и отсекает все остальное. К примеру, веб-камера будет способна загружать видео на удаленный сервер, но не сможет «отключить» интернет UDP-запросами к корневым DNS-серверам. Решение может быть как софтверное, устанавливаемое на роутер или телефон, так и железное, например Raspberry Pi со специальной прошивкой.

13 функций, исчезнувших из Android

Android nostalgia: 13 once-trumpeted features that quietly faded away — интересная статья о технологиях, которые когда-то были в Android, но теперь удалены. Из наиболее печальных потерь:

- виджеты на экране блокировки. Появились в Android 4.2 и сразу получили поддержку в лице виджета DashClock, написанного одним из сотрудников Google. Через два года столь давно ожидаемая функция исчезла;

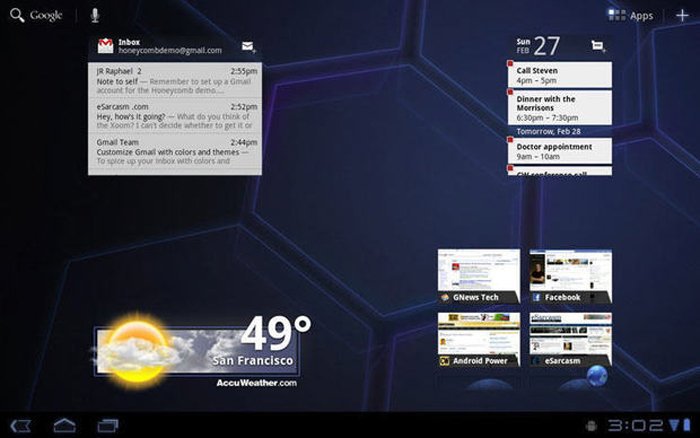

- планшетный интерфейс. В Android 3.0, выпущенном исключительно для планшетов, был реализован прекрасный интерфейс в стиле десктопа. Нижнюю часть экрана занимала строка с традиционными кнопками навигации слева и часами с «треем» справа. Клик по часам открывал быстрые настройки и панель уведомлений. В Android 4.2 этот интерфейс сменился на телефонный;

- живые папки. В Android 1.5 появилась весьма интересная функция, позволяющая упаковать в папку любую информацию. Приложения могли предоставлять реализацию папок, содержащих, к примеру, email-адреса, номера телефонов, заметки и многое другое. Функция была удалена в Android 3.0 в угоду виджетам.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Я уже участник «Xakep.ru»