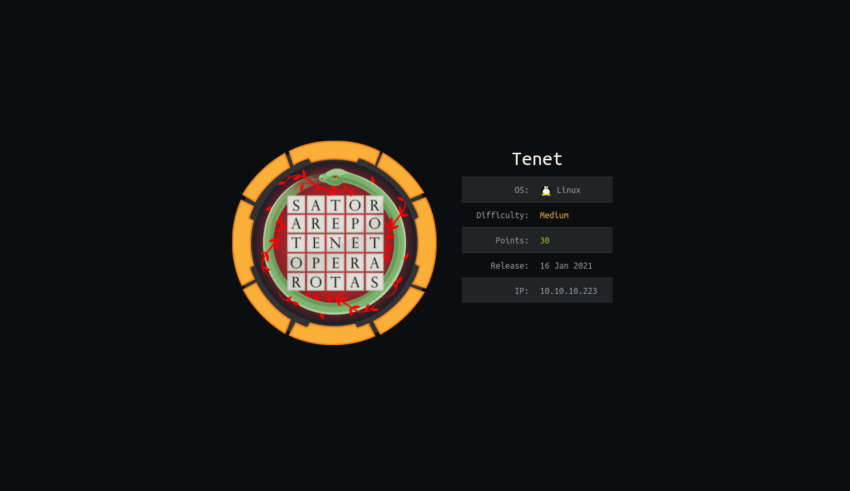

HTB Tentacle. Захватываем машину на Linux при помощи Kerberos

Сегодня я покажу, как проходить машину Tentacle с площадки Hack The Box. Для этого нам понадобится пробираться через прокси в другую сеть, а также использовать протокол шифрования Windows для получения доступа к машине на Linux и повышения привилегий на ней.