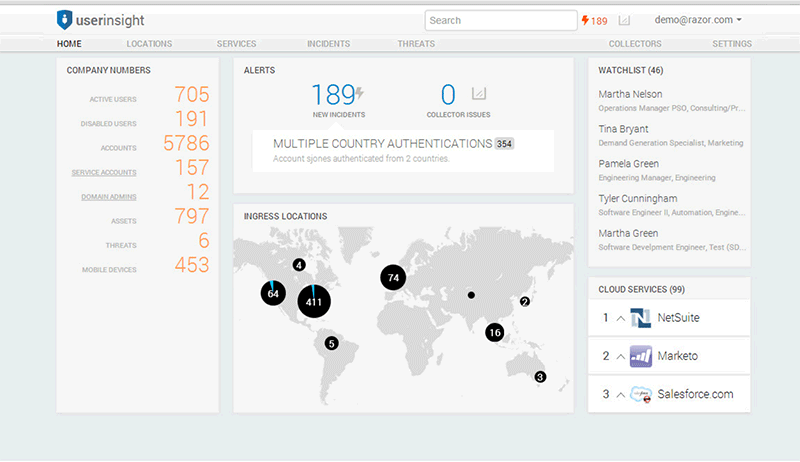

PT Network Attack Discovery. Как работает система глубокого анализа сетевого трафика

NTA, SIEM и EDR — триада систем, которые в совокупности значительно снижают успешность атак на инфраструктуру компании. Злоумышленники могут скрыть применение своих инструментов от EDR или SIEM, но их активность будет видна в NTA, как только они подключатся к любому узлу в сети. Одна из таких систем — продукт PT Network Attack Discovery от компании Positive Technologies.