Измерение пульса человека по видеоряду

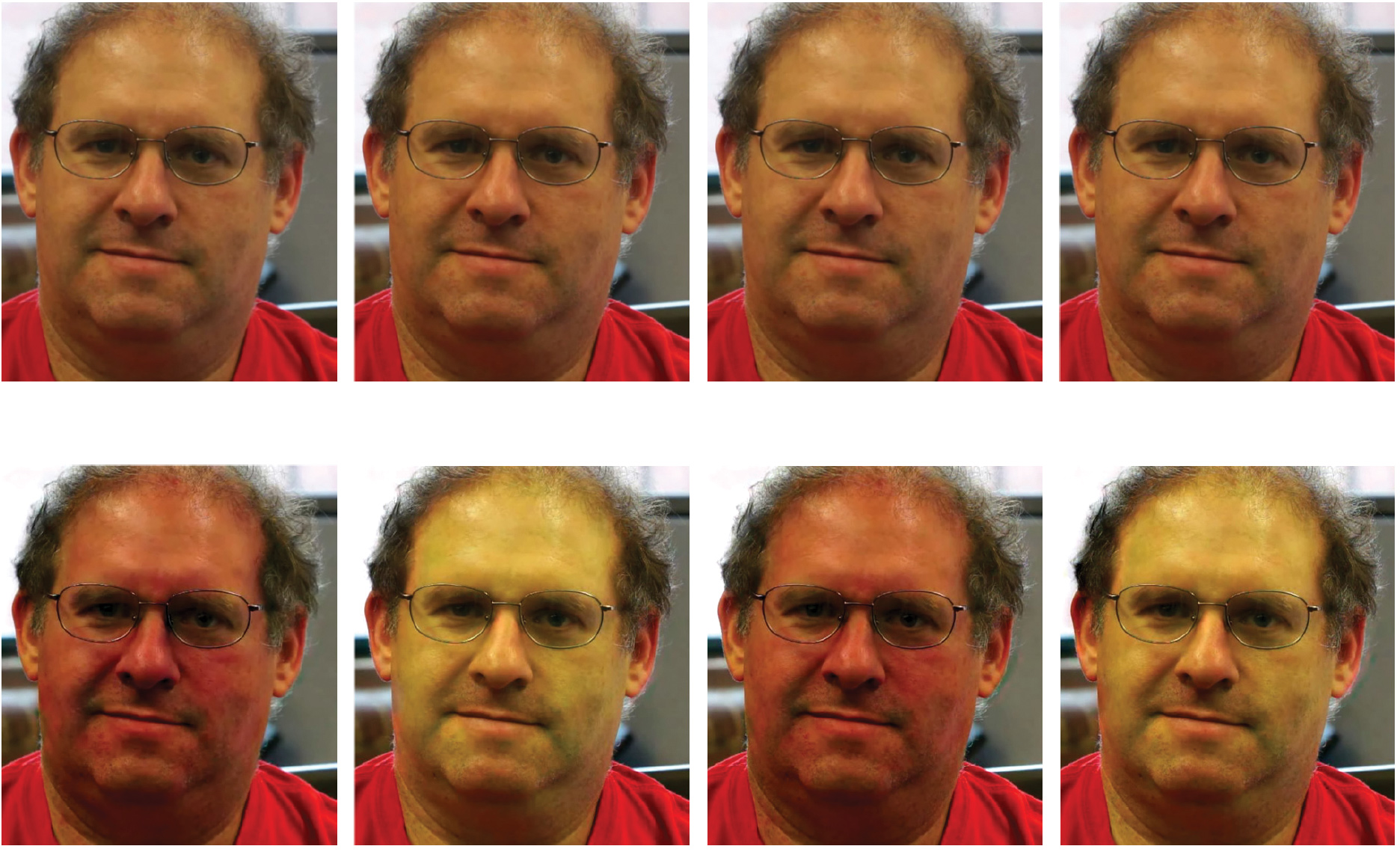

Примерно год назад специалисты из Массачусетского технологического института и Кембриджа опубликовали научную работу с описанием нового фильтра для обработки видео. Этот фильтр усиливает незначительные различия между кадрами, используя эйлерово увеличение (eulerian video magnification). Как известно, кожа человека слегка меняет оттенок, когда кровеносные сосуды расширяются и сужаются, в соответствии с ударами сердца. Невооруженным взглядом эти отличия трудно заметить, но с помощью эйлерова увеличения разница проявляется отчетливо.