Белый хакер. Глава 23. Пентест

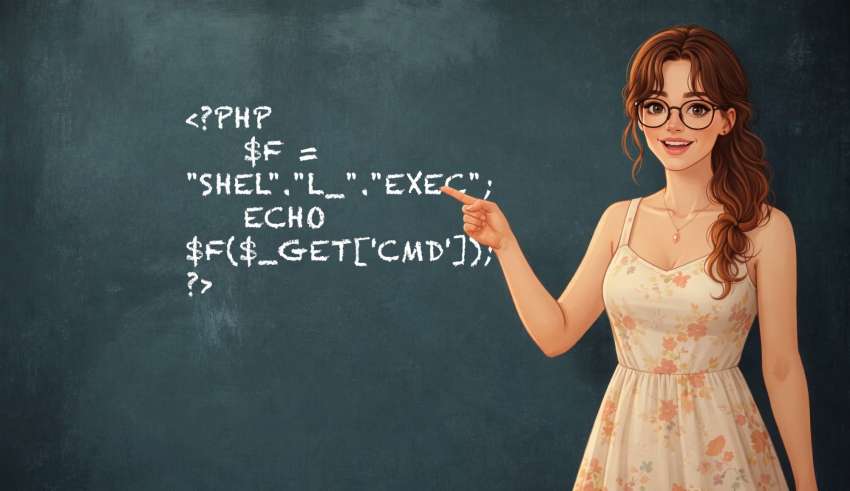

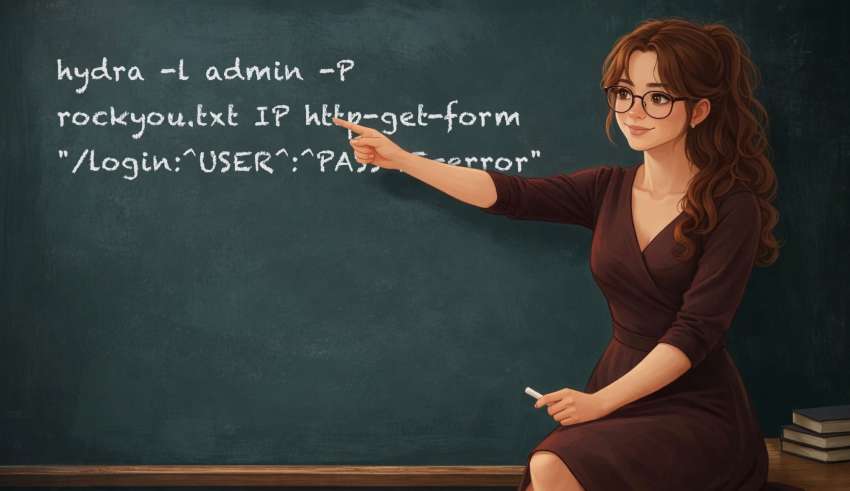

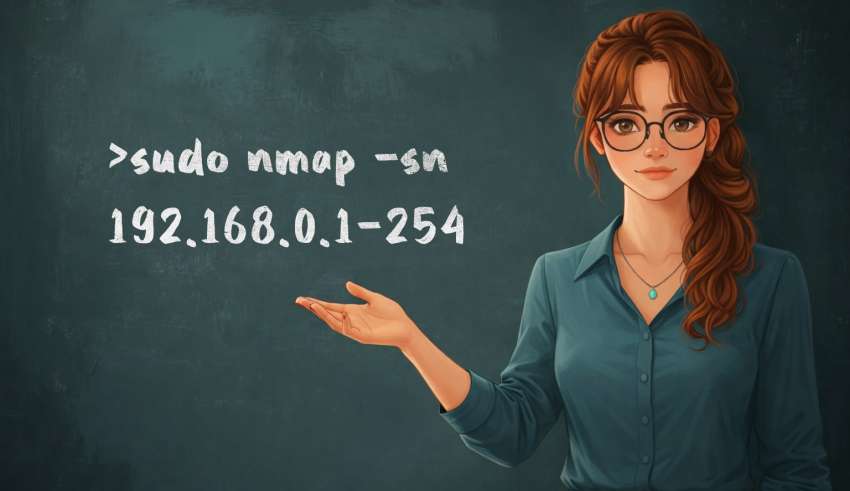

Настоящая работа хакера начинается даже не с включения компьютера, а с понимания того непреложного факта, что под привычными интерфейсами приложений и интернет‑порталов чаще всего скрывается обыкновенная человеческая небрежность, возведенная в систему. Именно она обычно и становится той лазейкой, что позволяет злоумышленникам пробраться в святая святых корпоративной сети и немного там порезвиться. Сегодня они играли в странную игру, пытаясь отыскать такие лазейки и помочь их закрыть, пока этой возможностью не воспользовался кто‑нибудь другой. Пентест, — как и почти все компьютерные термины, этот пришел из английского языка: penetration testing — слово скучное, канцелярское, будто придуманное теми же людьми, что изобрели выражение «оказание услуг». На деле же картинка выглядела просто: Кириллу и компании разрешили изобразить плохих парней, чтобы потом не пришлось разгребать последствия реальной катастрофы.