Битсквоттинг: проверка эффективности

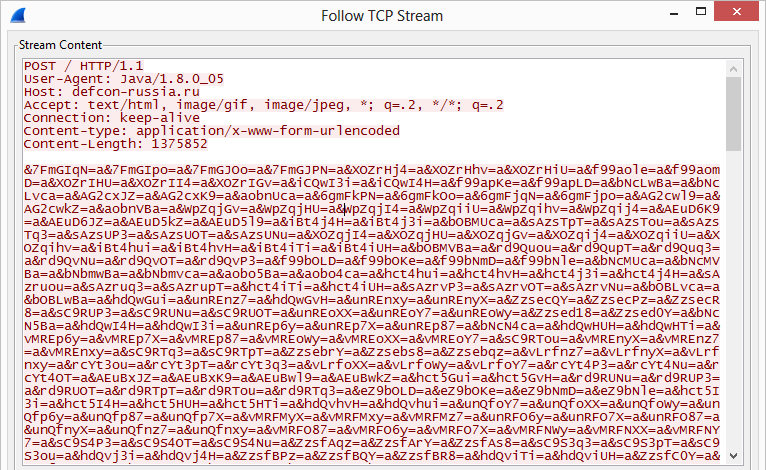

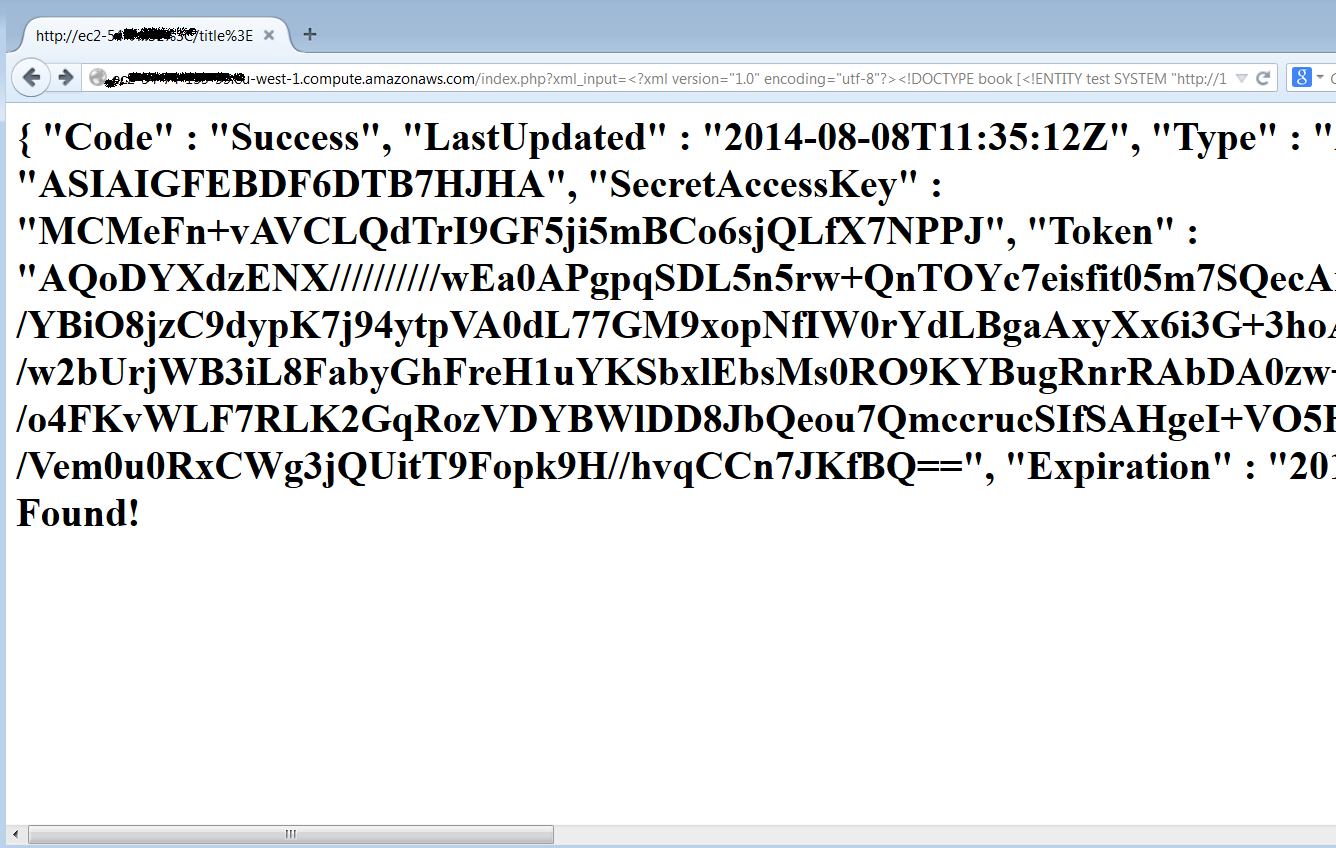

Битсквоттинг — регистрация доменных имен, которые отличаются на один бит от оригинальных. Битсквоттинг по форме похож на тайпосквоттинг, но придуман совершенно для других целей. Если вкратце, то тайпосквоттеры обманывают отдельных пользователей, в то время как битсквоттинг рассчитан на «ловлю ошибок» в миллиардах устройств, подключенных к Сети. Это как ловля сетью против рыбалки с удочкой. Тайпосквоттеры рассчитывают, что пользователь опечатается при …