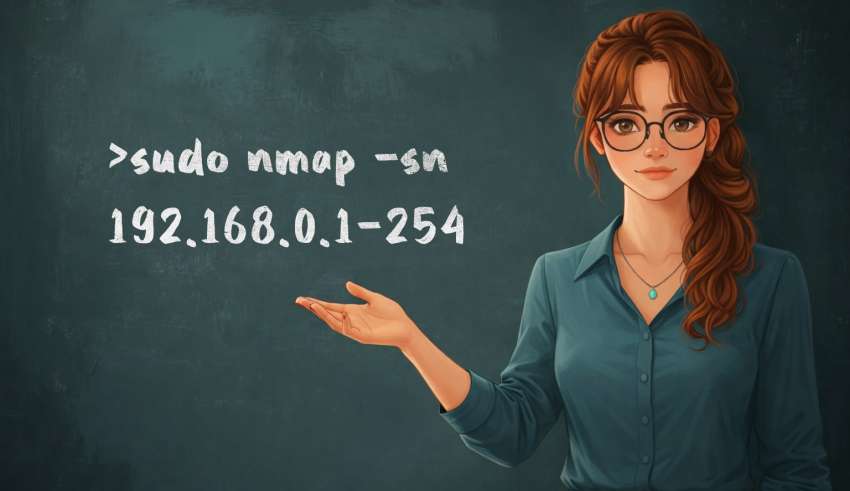

Nmap с самого начала. Осваиваем разведку и сканирование сети

В этой статье я расскажу, как пользоваться одной из топовых утилит для хакеров и пентестеров. Ты узнаешь, как происходит сканирование разными методами, и научишься собирать информацию о таргете перед атакой на сервер. Nmap в строю уже 28 лет, но актуальности не теряет.