Веб-шеллы с самого начала. Как серверы захватывают через веб-приложение

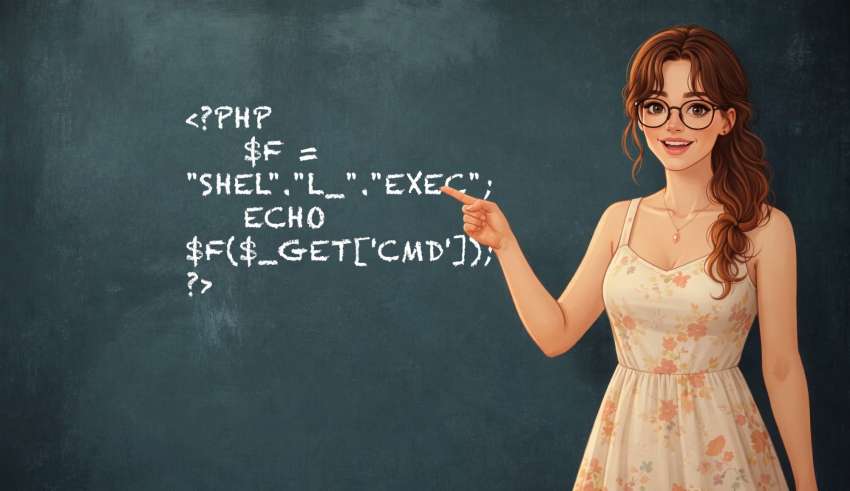

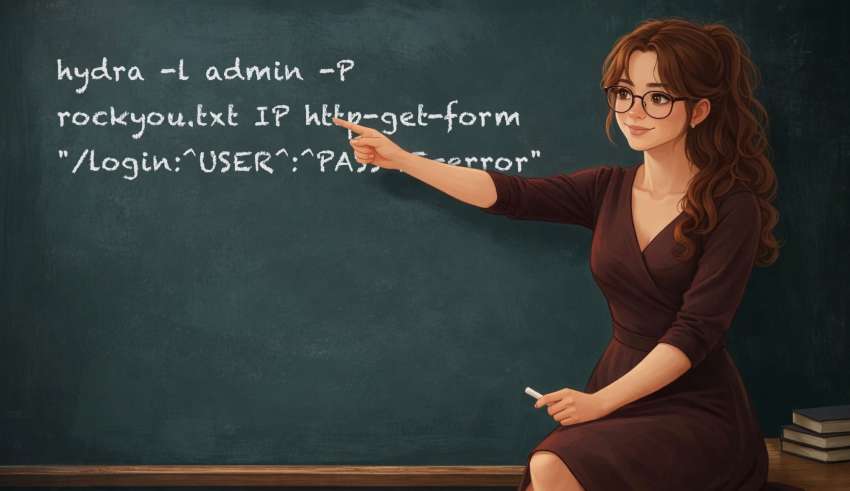

Сегодня я расскажу о том, что такое веб‑шеллы и как их пишут. Посмотрим, как при атаках заливают шелл на сервер, получив RCE через другие уязвимости. Также посмотрим, как логи сервера могут превратиться в веб‑шелл, выполняющий любую команду.