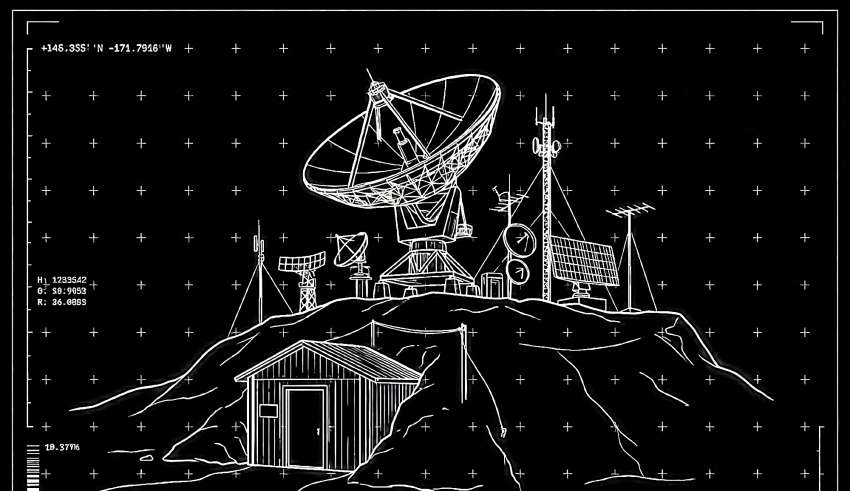

Семь друзей хакера. Собираем инструменты для усиления разведки

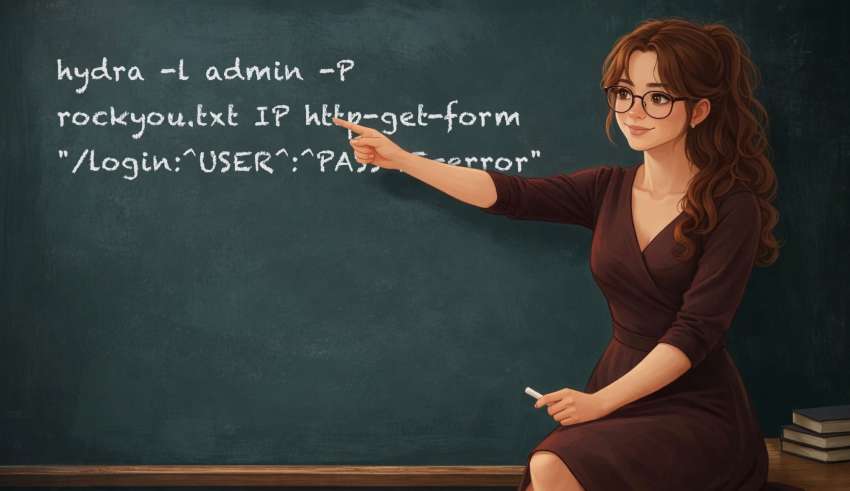

Покопавшись в своем ящике инструментов, я нашел несколько жемчужин, которыми решил поделиться. Сбор информации о таргете, поиск скрытых путей и секретных данных, сканирование XSS и альтернатива Burp.