Практикум кодера-исследователя: декомпилируем и изучаем Android-малварь

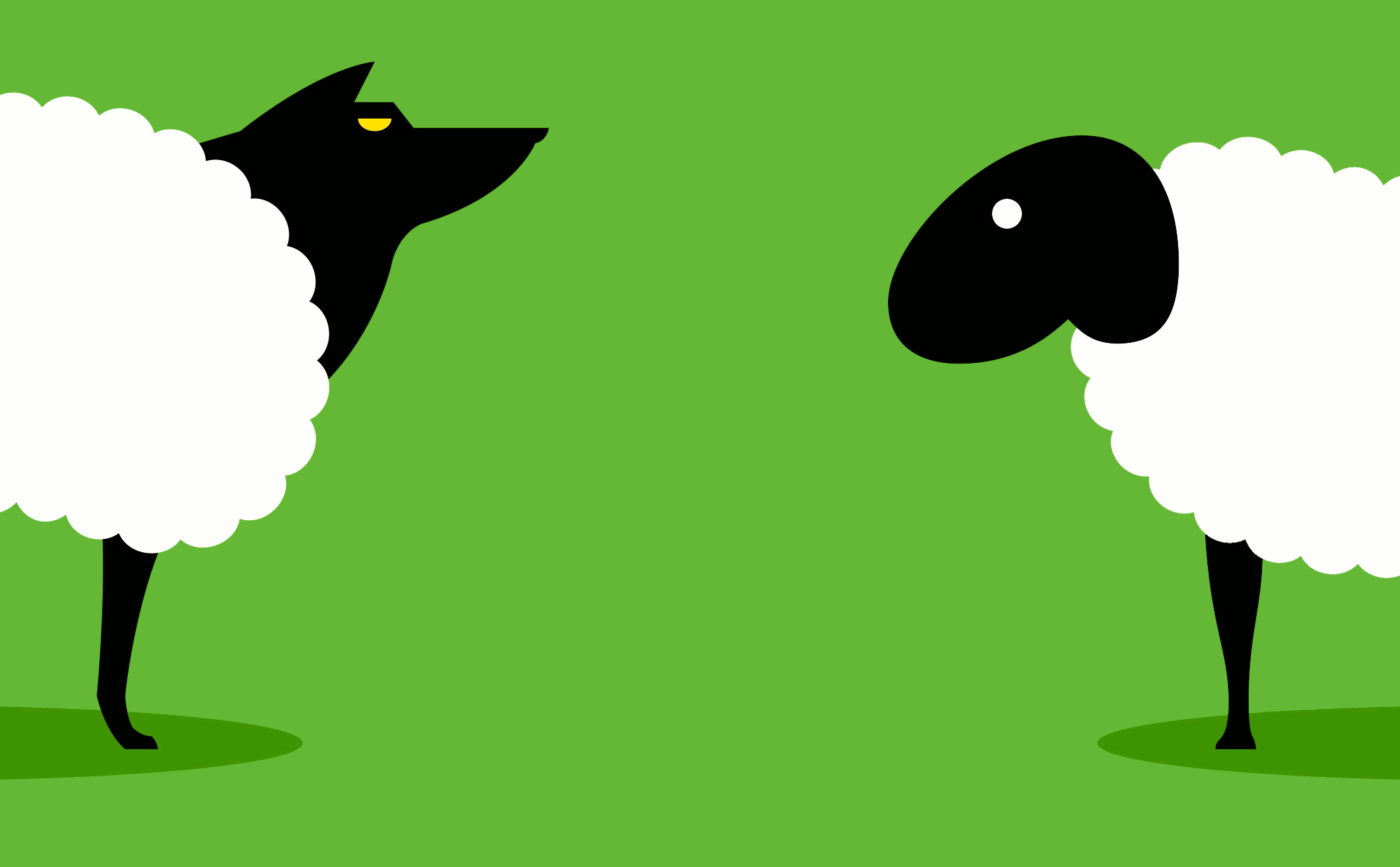

Благодаря открытости и отсутствию встроенной системы защиты (а также легкомыслию пользователей) в Android очень легко заводится различная малварь. Ну а наше программерское дело простое — попробовать разобрать то, что написано злокодером. Посмотрим, как это делается.