Криптостойкие андроиды. Как устроено шифрование данных на карте памяти в Android

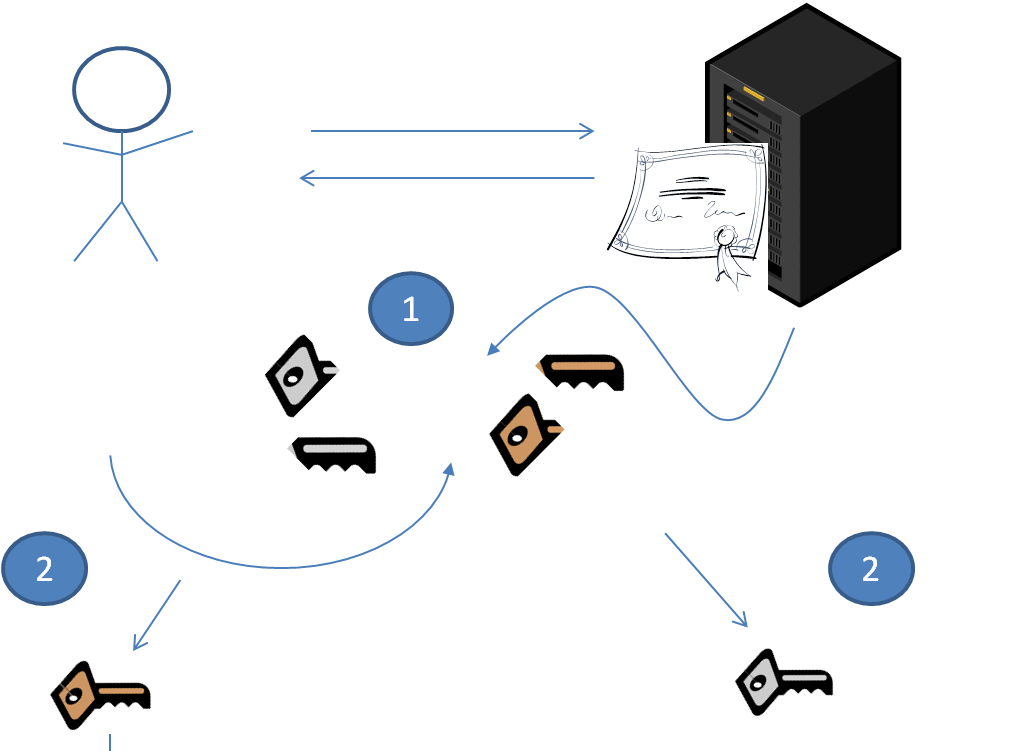

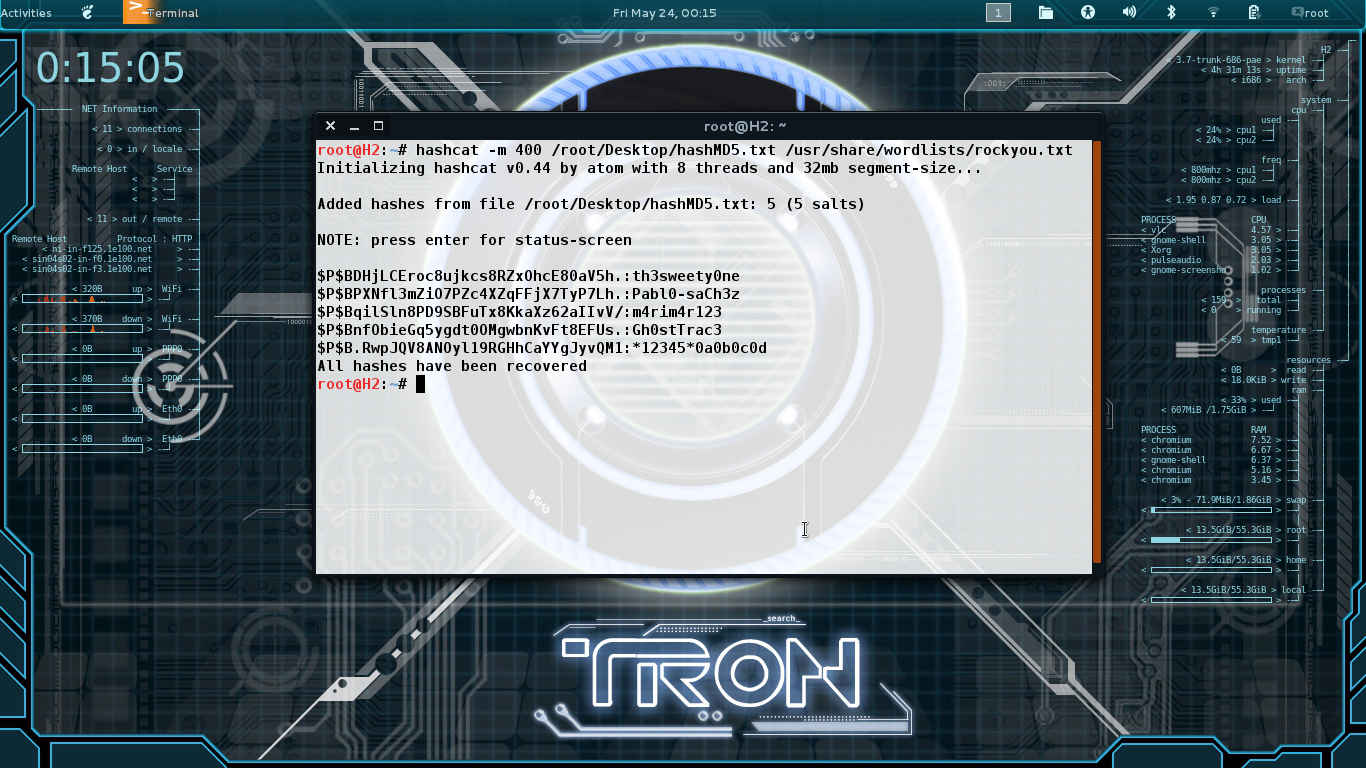

Шифрование данных в ОС Android тесно связано с двумя проблемами: контролем доступа к картам памяти и переносом на них приложений. Поэтому в каждой версии Android подходы к шифрованию кардинально менялись — от полного отсутствия криптографической защиты сменных носителей до их глубокой интеграции в единый раздел с шифрованием на лету.