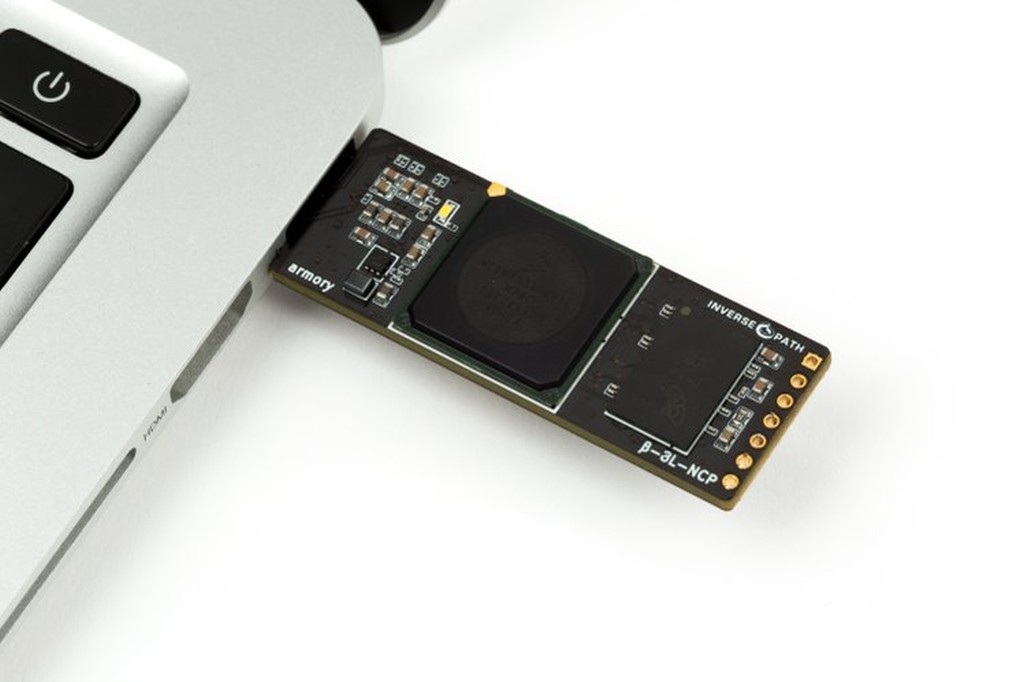

Пентест UEFI. Оцениваем защищенность прошивки UEFI с помощью CHIPSEC

В этой статье мы разберем схему функционирования и устройство прошивки UEFI на материнских платах с процессорами и чипсетами Intel, протестируем ее с помощью CHIPSEC Framework и сделаем ряд не очень утешительных выводов.