Теневые вызовы. Анализируем хитрую обфускацию в Quick License Manager

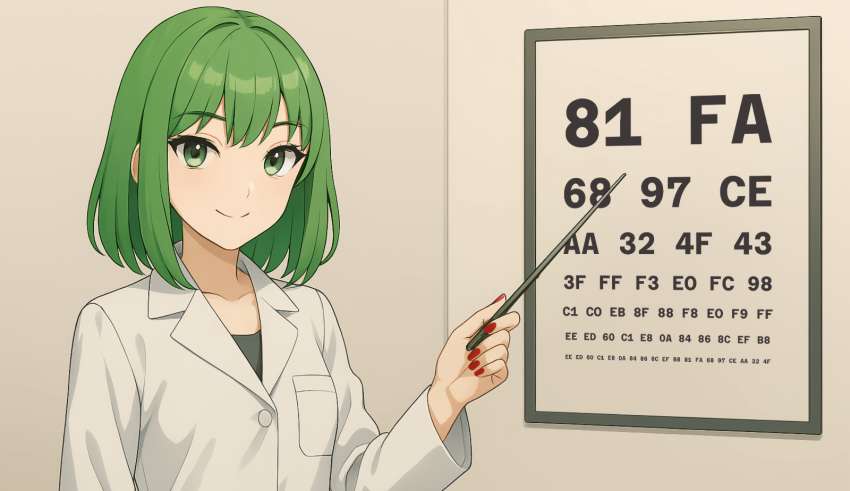

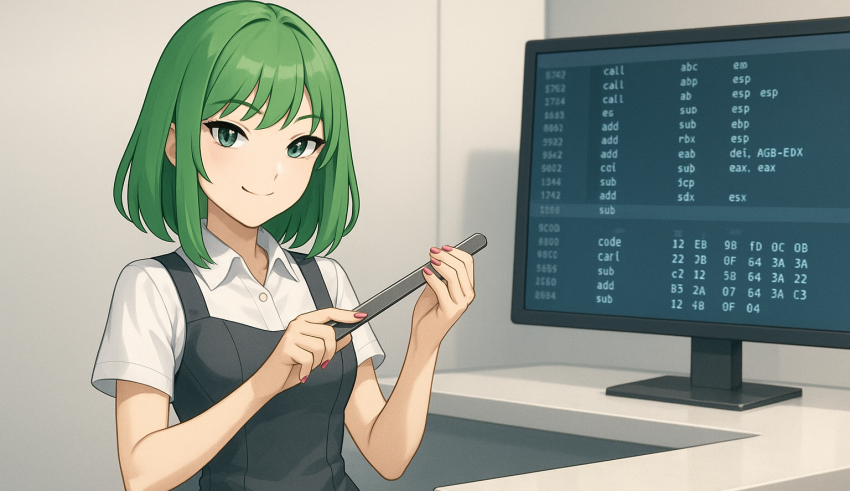

В этой статье мы разберем, как устроен кастомный IL-обфускатор, скрывающий вызовы через динамически собранные делегаты и запутанный control flow. Мы пройдем весь путь от обнаружения «легковесных» методов до реверса логики QLM, чтобы понять, как обфускатор маскирует реальные вызовы и как это обойти.