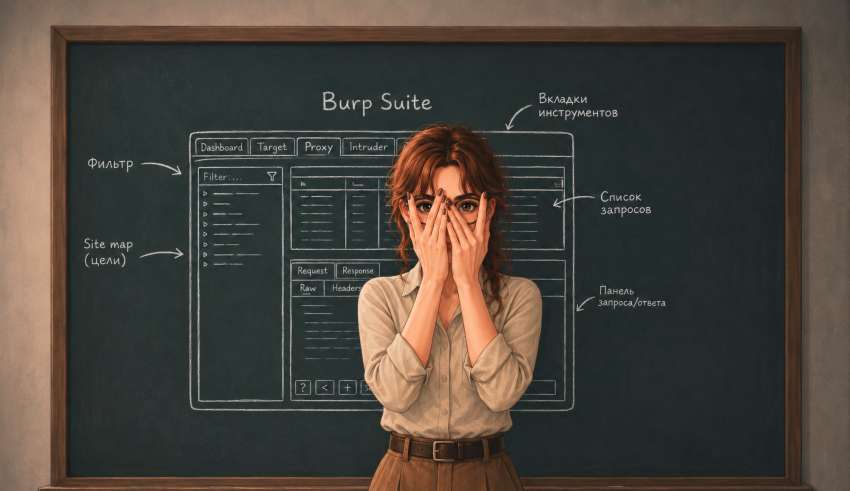

Познаём Burp. Как увидеть невидимое при атаках на веб

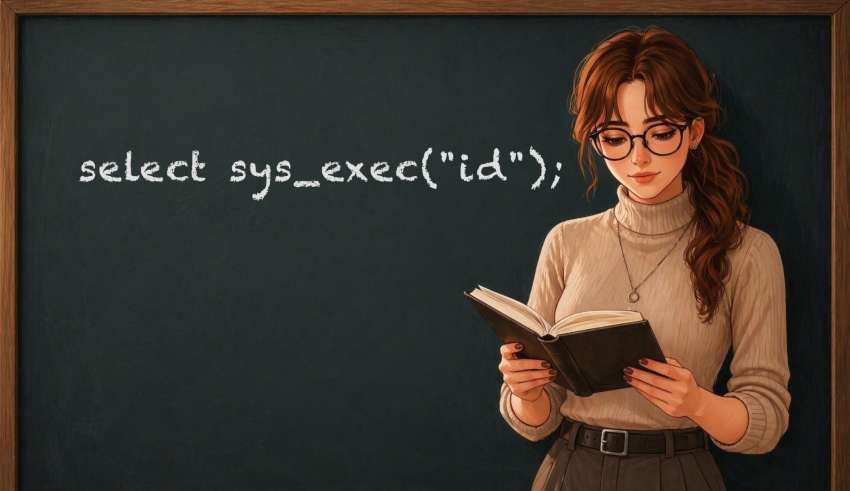

Из этого гайда ты узнаешь, как с помощью Burp Suite быстро найти предсказуемый паттерн в токенах аутентификации и угнать сессию пользователя. Также я покажу, как получать информацию при слепых инъекциях, и другие фишки Burp Suite, о которых обычно не рассказывают.