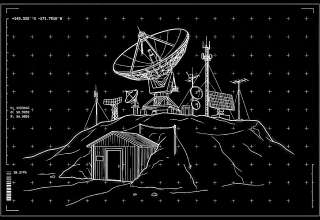

Троянский пони

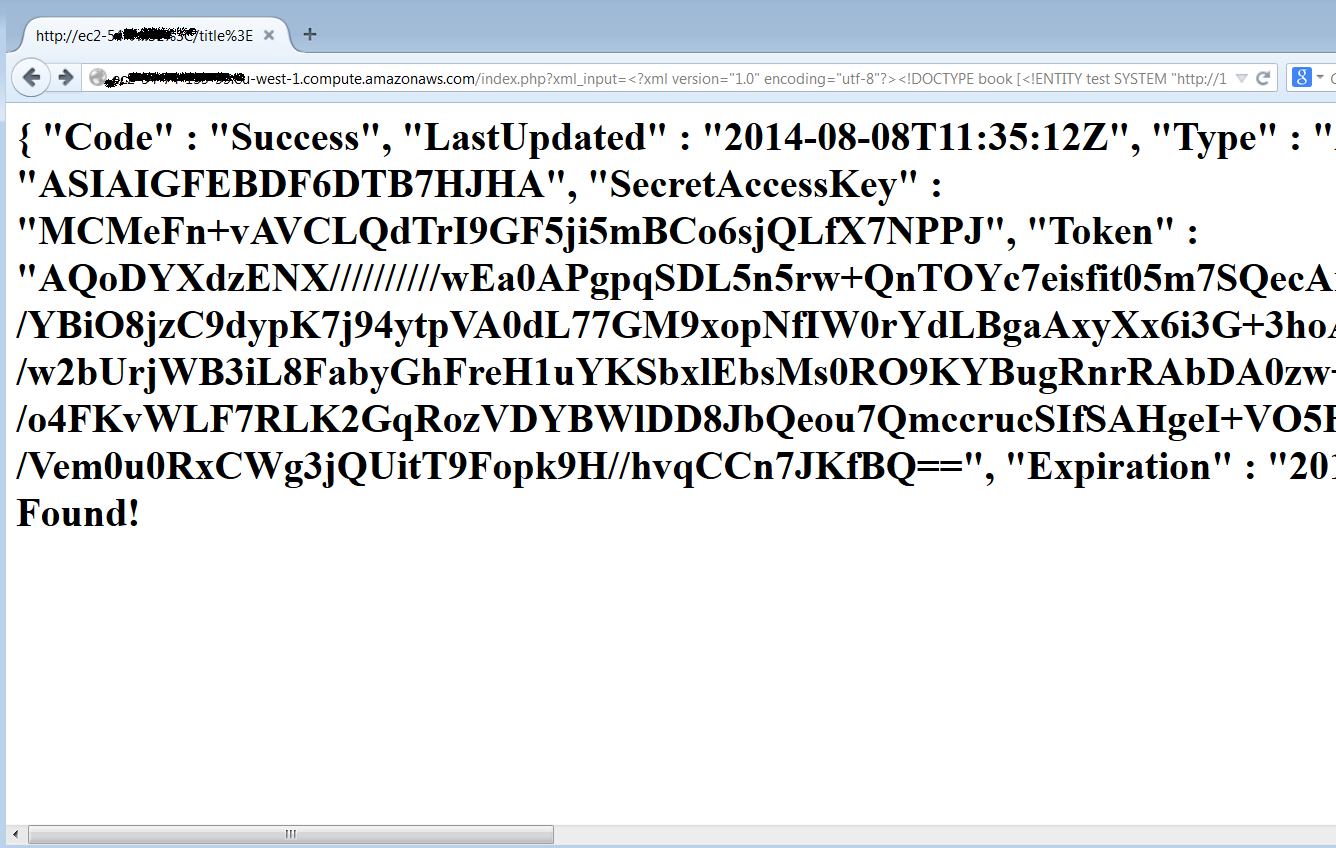

Закладки, жучки, радиоперехват — кому не известны эти слова? Идея внедрить в канал связи, по которому передается важная информация, «свое» устройство стара как мир. Подобные устройства известны всем по фильмам, книгам и даже компьютерным играм. Они превратились в своеобразное клише, и, возможно, именно поэтому в современном мире информационной безопасности возможности физического внедрения в каналы связи часто попросту игнорируются. А зря.