Easy Hack: Атака на One-Time Pad с помощью Crib Drag

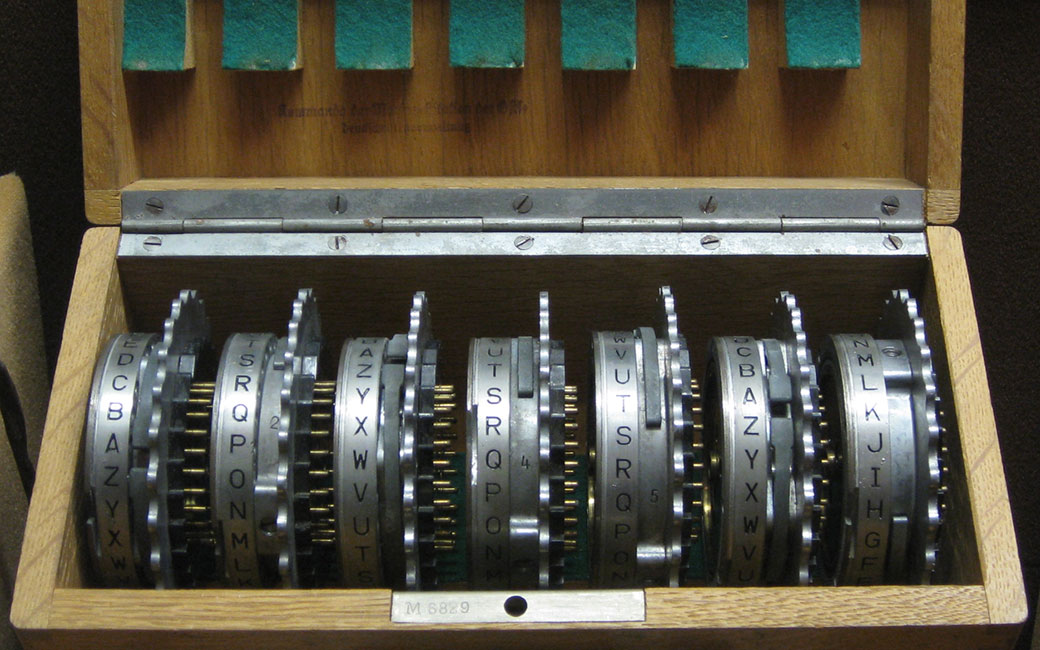

Одноразовый блокнот, или one-time pad (OTP), — это такой «поточный» шифр. Его суть сводится к тому, что исходные данные просто ксорятся (XOR) со случайным ключом. При этом ключ должен быть такой же длины, что и данные, и никогда повторно не использоваться. И все. Полученный текст зашифрован, и расшифровать его без ключа никто не сможет.