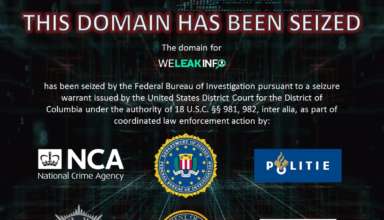

Без башки. Эксплуатируем динамический рендеринг для захвата веб-приложений

Динамический рендеринг — это техника, которая используется, чтобы отдавать поисковикам и ботам заранее отрендеренные веб-страницы. В этой статье я расскажу, как две популярные утилиты для динамического рендеринга добавляют уязвимости в веб-приложение и как я использовал это, чтобы захватить сервер компании в рамках bug bounty.