Тест антивирусов: неизвестные угрозы из будущего. Испытываем KIS, Dr.Web Security Space, ESET Smart Security и Windows Defender

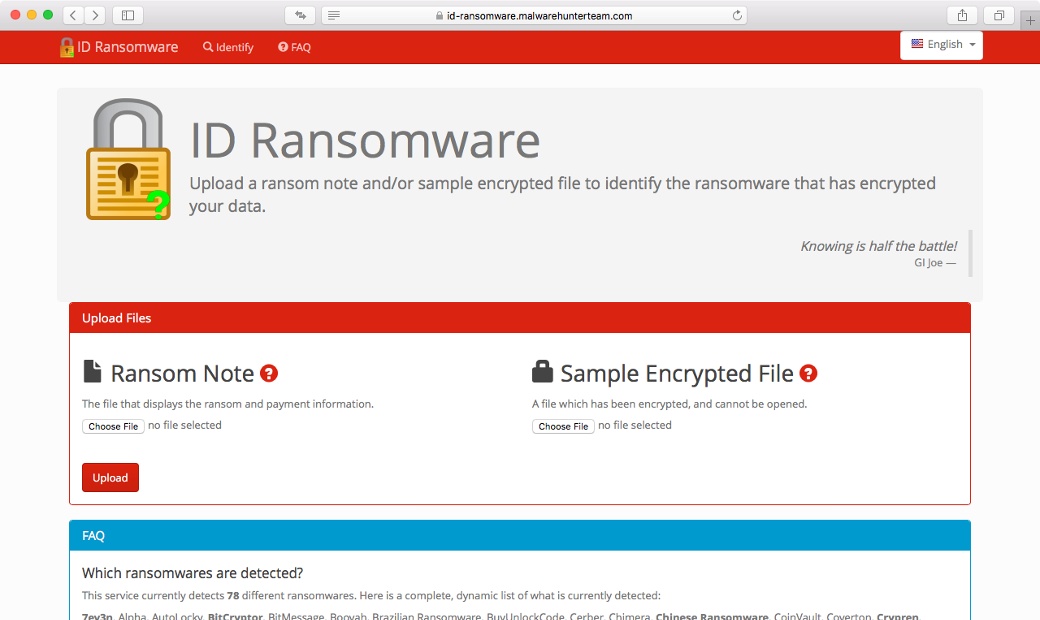

Допустим, у нас есть 49 экземпляров малвари, полученной из будущего: антивирусы об этой малвари узнают только спустя неделю. Интересно, насколько эффективно сработает эвристика и проактивная защита современных internet security, если проверить ее не на известных вирусах, которые уже есть во всех антивирусных базах, а на таких вот зловредах?