Практика хешкрекинга. Замеряем скорость перебора хешей с разным софтом и железом

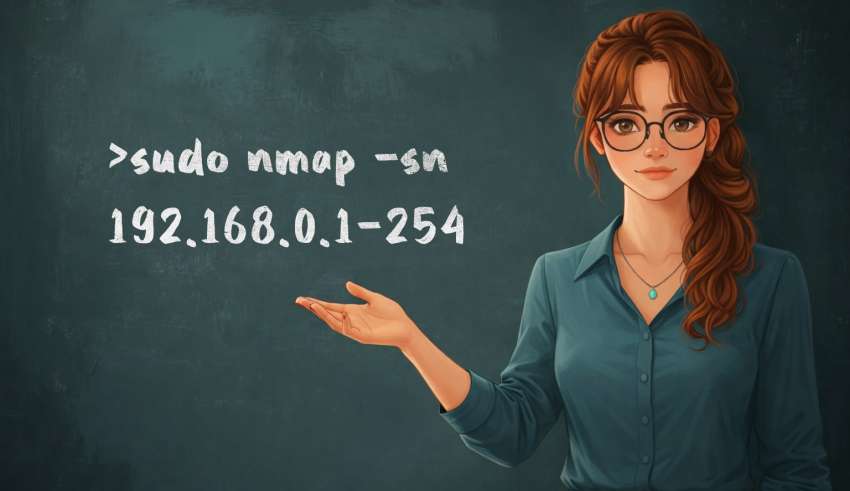

Сегодня разберемся с практической стороной хешкрекинга: установим драйверы CUDA и OpenCL, сравним программы для взлома хешей и проверим, есть ли разница в скорости на разном железе, — ура, бенчмаркинг! Заодно узнаем, с какими методами защиты паролей приходится иметь дело хешкрекерам, что делать с «дорогими» алгоритмами, как посчитать время подбора пароля и что такое хешрейт.