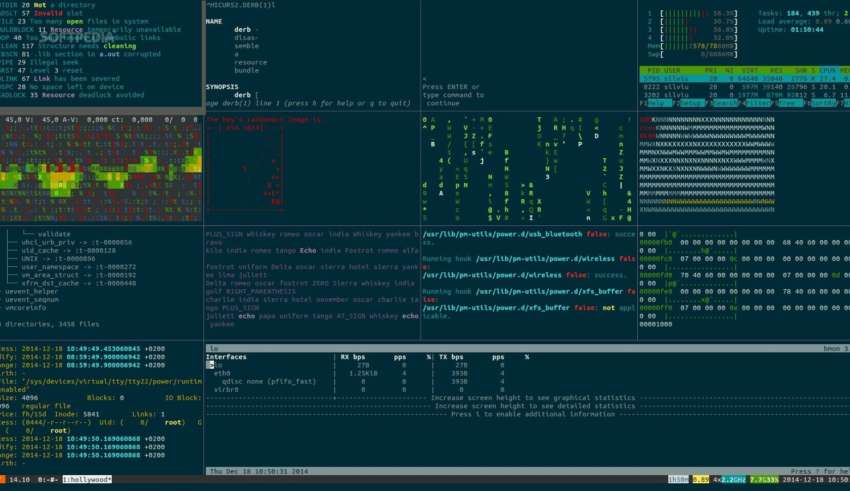

HOW-TO: Как сделать себе «голливудский» десктоп в Linux

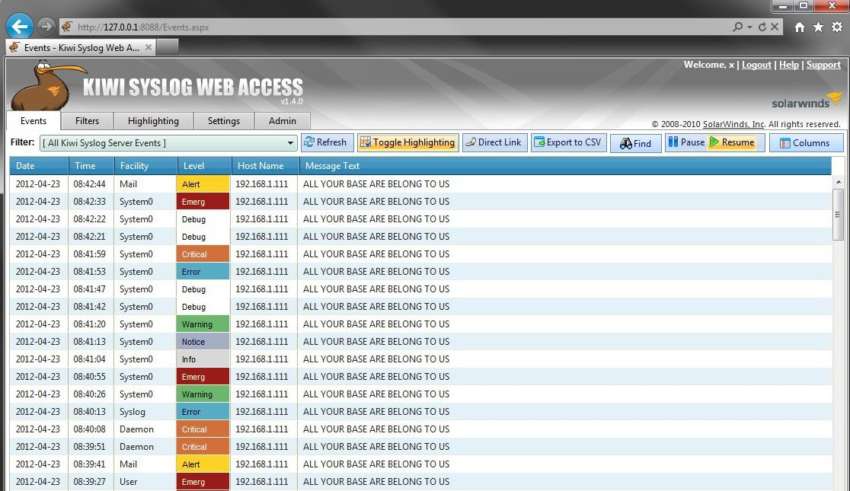

Думаю, ты не раз видел в фильмах экраны с многооконным интерфейсом, который отображает массу очень значительно выглядящих датчиков. Смотрится это довольно круто, и на случай, если ты вдруг захочешь сделать что-то подобное в домашних условиях, я расскажу о паре программ, которые помогут добиться желаемого.