Android: инструменты пентестера, уязвимости экрана блокировки iOS и множество советов по Kotlin

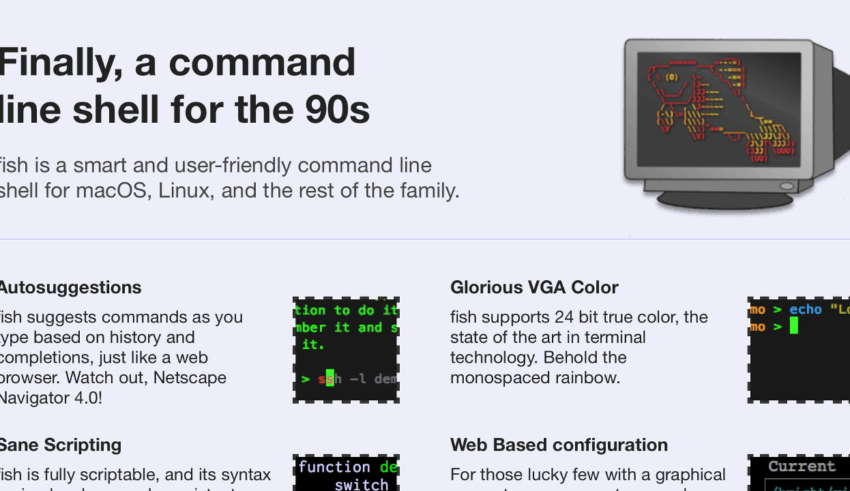

Сегодня в выпуске: десять инструментов пентестера, уязвимости экрана блокировки iOS, взлом защиты от запуска приложения в эмуляторе, способы легально повысить привилегии в Android, методы усложнения жизни взломщика твоего приложения, 15 инструментов, которые наверняка понадобятся тебе как разработчику, полезные клавиатурные комбинации Android Studio, 31 совет по языку Kotlin и очередная пачка полезных Android-библиотек.