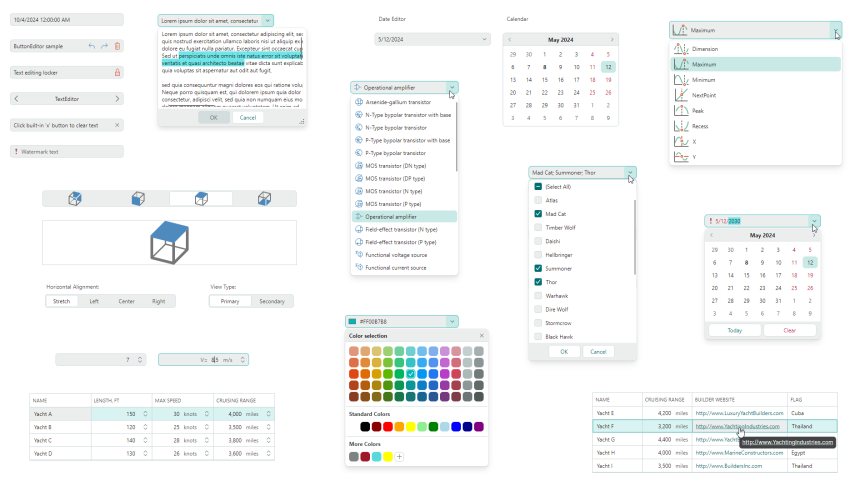

Ultra App Kit. Пишем программы на новом кросс-платформенном фреймворке

В этой статье посмотрим и испытаем на реальных задачах библиотеку Ultra App Kit. Это современный кросс‑платформенный фреймворк для C++, который позволяет писать оконные приложения и широко применяет последние стандарты C++14 и С++17. С ним удобно использовать интеллектуальные указатели и другие возможности современных «плюсов».