Не пустой звук. Разбираемся, как устроено цифровое кодирование звука

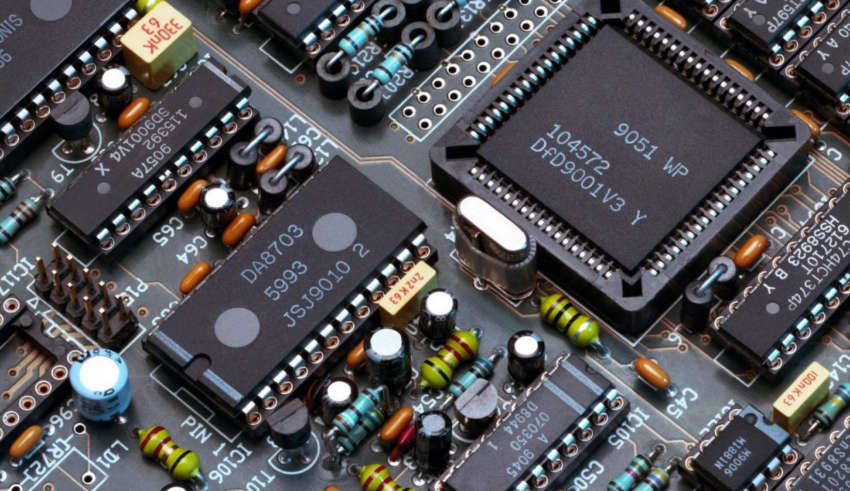

Задумывался ли ты, как в цифровых устройствах воспроизводится звук? Как формируется звуковой сигнал из комбинации единиц и нулей? Наверняка задумывался, раз уже начал читать! Из этой статьи ты узнаешь, как появились разные форматы, что такое ЦАП и от чего зависит качество воспроизведения звука.